论软件维护方法及其应用

软件维护是指在软件交付使用后,直至软件被淘汰的整个时间范围内,为了改正错误或满足新的需求而修改软件的活动。在软件系统运行过程中,软件需要维护的原因是多种多样的。根据维护的原因不同可以将软件维护分为改正性维护、适应性维护、完善性维护和预防性维护。在维护的过程中,也需要 以通过度量软件的复杂性来问接度量软件的可维护性。 对软件的可维护性进行度量。在软件外部,一般采用MTTR来度量软件的可维护性:在软件内部,可 据统计,软件维护阶段占整个软件生命周期60%以上的时间。因此,度量和分析影响软件维护的因素,从而提高软件的可维护性,就显得十分重要。 请围绕“软件维护方法及其应用”论题,依次从以下三个方面进行论述。

1.概要叙述你参与管理和开发的软件项目,以及你在其中所承担的主要工作。

2、详细论述影响软件维护工作的因素有哪些。

3、结合你具体参与管理和开发的实际项目,说明在具体维护过程中,如何度量软件的可维护性。说明具体的软件维护工作类型。

1. 概要叙述你参与管理和开发的软件项目,以及你在其中所承担的主要工作

在近期,我参与了一个企业级的人力资源管理系统(HRMS)项目的开发与管理。该系统旨在为大型企业提供一个集成化的平台,用于处理员工信息管理、薪资计算、绩效考核、招聘流程管理等多方面的人力资源任务。作为项目团队的核心成员,我主要负责了以下几个关键方面:

- 需求分析与规划:与多家企业的HR部门进行深入交流,收集并整理用户需求,制定详细的功能规格说明书,确保系统能够满足用户的实际业务需求。

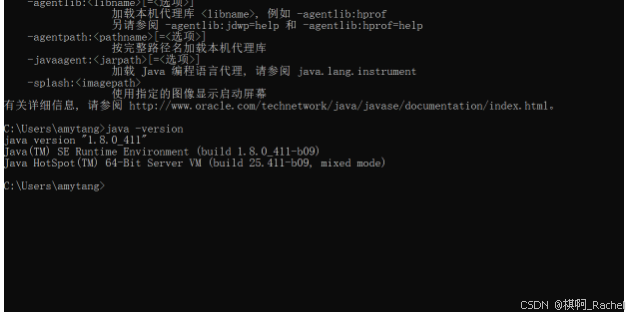

- 系统设计与开发:负责系统架构设计,选择合适的技术栈(如Java后端、React前端、MySQL数据库),并带领团队实现系统的核心功能模块,包括员工信息管理模块、薪资计算模块等。

- 测试与质量保证:组织并实施系统测试,包括单元测试、集成测试和用户验收测试,确保软件质量,及时发现并修复潜在问题。

- 项目管理与协调:运用敏捷开发方法,如Scrum,进行项目迭代管理,协调团队成员间的工作,确保项目按时交付。

2. 详细论述影响软件维护工作的因素有哪些

软件维护工作受到多种因素的影响,这些因素直接或间接地决定了维护的难易程度和效率。主要包括:

- 软件复杂性:软件的复杂度越高,理解和修改代码的难度就越大。复杂的业务逻辑、紧密耦合的模块设计都会增加维护的难度。

- 文档质量:缺乏详细、准确的开发文档和用户手册,会使维护人员难以快速理解系统结构和功能,从而延长维护周期。

- 技术过时:随着技术的快速发展,原有技术可能已不再被支持或存在安全漏洞,需要将系统迁移到新技术平台,这增加了维护的复杂性。

- 可维护性设计:软件在设计时是否考虑了可维护性,如模块化设计、代码复用、清晰的接口定义等,直接影响后续维护的效率。

- 用户需求变化:用户需求的不断变化是软件维护的主要驱动力之一,频繁的需求变更要求软件能够快速适应,这对维护的灵活性和响应速度提出了高要求。

- 团队稳定性:团队成员的变动,尤其是关键开发人员的离开,可能导致知识流失,增加维护难度。

3. 结合你具体参与管理和开发的实际项目,说明在具体维护过程中,如何度量软件的可维护性,以及具体的软件维护工作类型

在HRMS项目的维护过程中,我们采取了以下措施来度量软件的可维护性,并根据实际情况开展不同类型的维护工作:

- 度量软件可维护性:

- MTTR(Mean Time To Repair):我们记录了每次故障从报告到修复的平均时间,作为衡量软件可维护性的外部指标。MTTR越短,说明软件的可维护性越好。

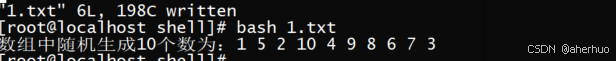

- 代码复杂度分析:使用工具(如SonarQube)对代码进行静态分析,评估代码的复杂度、重复代码比例、注释率等,以间接反映软件的可维护性。

- 用户满意度调查:定期向用户收集反馈,了解他们对系统易用性、稳定性等方面的评价,作为衡量软件可维护性的一个参考。

- 具体的软件维护工作类型:

- 改正性维护:针对用户在使用过程中发现的错误进行修复,如修复数据查询错误、优化页面加载速度等。

- 适应性维护:随着法律法规的变化(如税收政策调整),我们需要对系统进行相应修改,以确保合规性。

- 完善性维护:根据用户的新需求,增加或改进系统功能,如添加新的报表生成工具、优化招聘流程管理等。

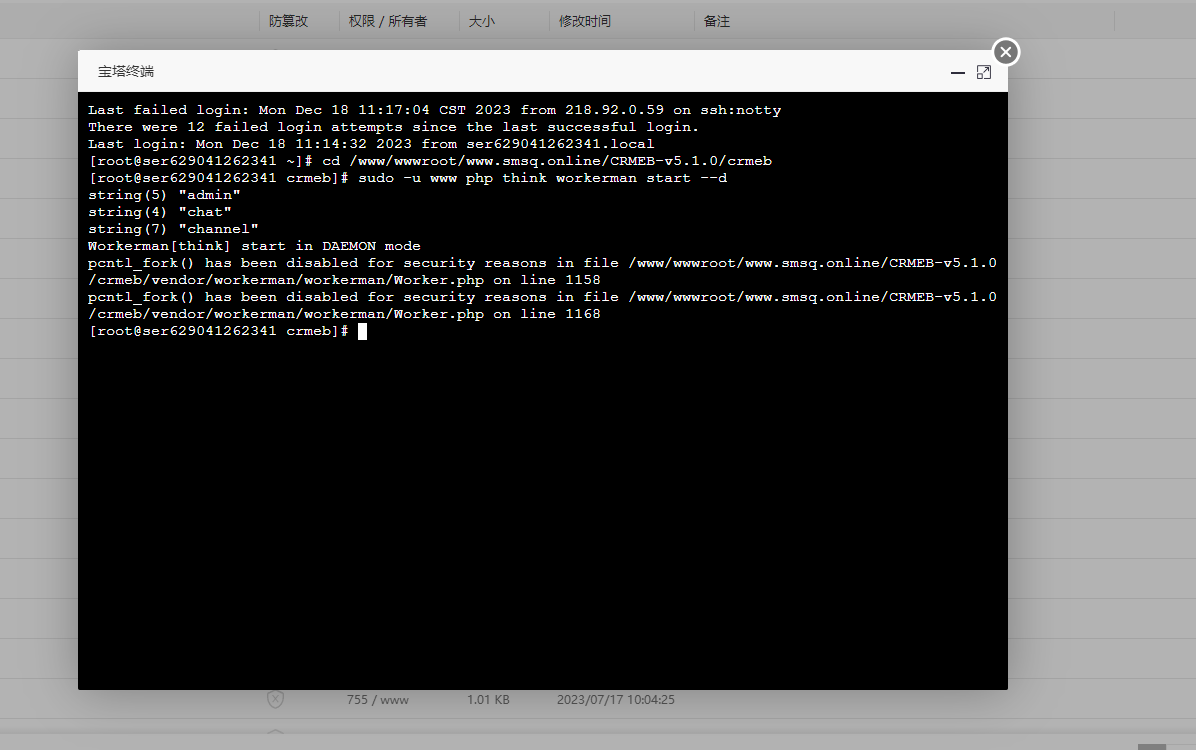

- 预防性维护:定期对系统进行性能评估和安全审计,提前发现并解决潜在问题,如升级依赖库、修复安全漏洞等。

通过上述方法,我们能够有效地评估并提升HRMS系统的可维护性,确保系统能够稳定、高效地服务于用户,延长软件的生命周期。