随着科技的飞速发展,视频监控系统在各个领域的应用越来越广泛,从公共安全到商业管理,再到交通监控等。AI智能分析网关V4作为新一代的视频分析设备,以其强大的智能分析能力和多样化的应用场景,成为市场关注的焦点。本文将重点介绍AI智能分析网关V4中的人员徘徊算法及其在各个领域的应用。

1、人员区域徘徊算法原理

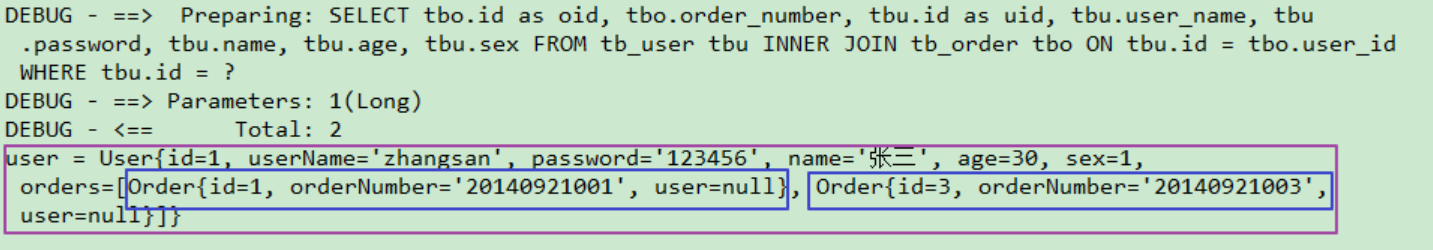

人员徘徊算法是AI智能分析网关V4中的一种重要算法,它基于视频图像处理技术和人工智能算法,通过对监控视频中的目标进行实时检测和分析,判断其是否在指定区域内长时间停留的徘徊行为。算法的核心包括目标检测、目标跟踪和行为分析三个步骤。

-

目标检测

目标检测是算法的第一步,它利用背景差分法或混合高斯模型等方法,从监控视频中提取出目标。这些目标可能是人、车或其他物体,但在此场景下,我们主要关注的是人。 -

目标跟踪

一旦目标被检测出来,算法将对其进行跟踪。这通常通过目标轮廓信息提取和跟踪算法实现。这些算法能够持续追踪目标在视频中的位置变化,从而获取目标的运动轨迹。 -

行为分析

在获取了目标的运动轨迹后,算法将对其进行分析,以判断目标是否表现出徘徊行为。这通常涉及到对目标在防区内所用的时间等因素的综合考量。当这些指标超过预设阈值时,算法将判定目标存在徘徊行为。

TSINGSEE青犀AI智能分析网关V4的区域徘徊检测算法具体是指,自动检测划定区域内人员及停留时间,超出阈值则判断为徘徊,超出徘徊次数将触发告警。

2、算法的应用场景

1)公共安全领域

在公共安全领域,人员徘徊算法可以用于监控敏感区域或重要设施,如银行、博物馆、机场等。当有人在这些区域长时间停留或表现出徘徊行为时,算法将自动触发报警,提醒安保人员及时进行处理。这大大提高了公共场所的安全防范能力。

2)特定场所监控

在特定场所如监狱、仓库等需要严格管控人员出入的区域,人员徘徊算法同样可以发挥重要作用。这些区域对人员活动情况有严格的要求,一旦发现有可疑人员在区域内长时间徘徊或表现出异常行为,算法将立即触发报警,通知安防人员进行处理,从而有效避免潜在的安全隐患。

3)工业园区与智慧安防

在工业园区部署智慧安防视频监控系统时,人员徘徊算法也是不可或缺的一部分。通过结合AI人脸检测、人脸识别技术、视频监控等技术,智能分析网关V4可以实现对园区内人、车、物体、行为等的智能检测与治安管理。在人员徘徊检测方面,它可以实时监控园区内的人员活动情况,一旦发现有可疑人员在特定区域徘徊,将立即触发报警,保障园区的安全。

4)智慧校园

在智慧校园的建设中,人员徘徊算法同样具有重要作用。它可以应用于校园内的视频监控系统中,实时监控校园公共区域及外部环境,及时发现异常情况。例如,在图书馆、教学楼等区域,如果有人员长时间徘徊或表现出异常行为,算法将触发报警,通知安保人员进行处理,保障校园安全。

![[数据结构]栈的实现与应用](https://i-blog.csdnimg.cn/direct/636ccc689b864743b2b4f2734fab2a1e.png)