Lab06-01.exe分析

1.由main 函数调用的唯一子过程中发现的主要代码结构是什么?

if语句结构

找到main函数中唯一调用的函数,并进入

判断网络是否链接成功,如果返回0走右边未连接成功

2.位于0x40105F的子过程是什么?

将字符串压栈,猜测其可能是输出

3.这个程序的目的是什么?

检测网络的连接状态

Lab06-02.exe分析

1.main 函数调用的第一个子过程执行了什么操作?

网络连接状态的判断

2.位于 0x40117F 的子过程是什么?

输出函数

3.被 main 函数调用的第二个子过程做了什么?

找到第2个子过程

打开网页连接

读取内容

如果休眠成功则60秒后自动退出

4.在这个子过程中使用了什么类型的代码结构?

if判断

5.在这个程序中有任何基于网络的指示吗?

连接网址和useragent设定

6.这个恶意代码的目的是什么?

判断是否有网络连接,如果连接则下载对应网页,成功的话则休眠60s并退出

Lab06-03.exe分析

1.比较在 main 函数与实验 6-2 的 main 函数的调用。从 main 中调用的新的函数是什么?

call sub_401130

2.这个新的函数使用的参数是什么?

两个参数

一个函数是eax,argv程序名;一个是esp上一个函数返回值

3.这个函数包含的主要代码结构是什么?

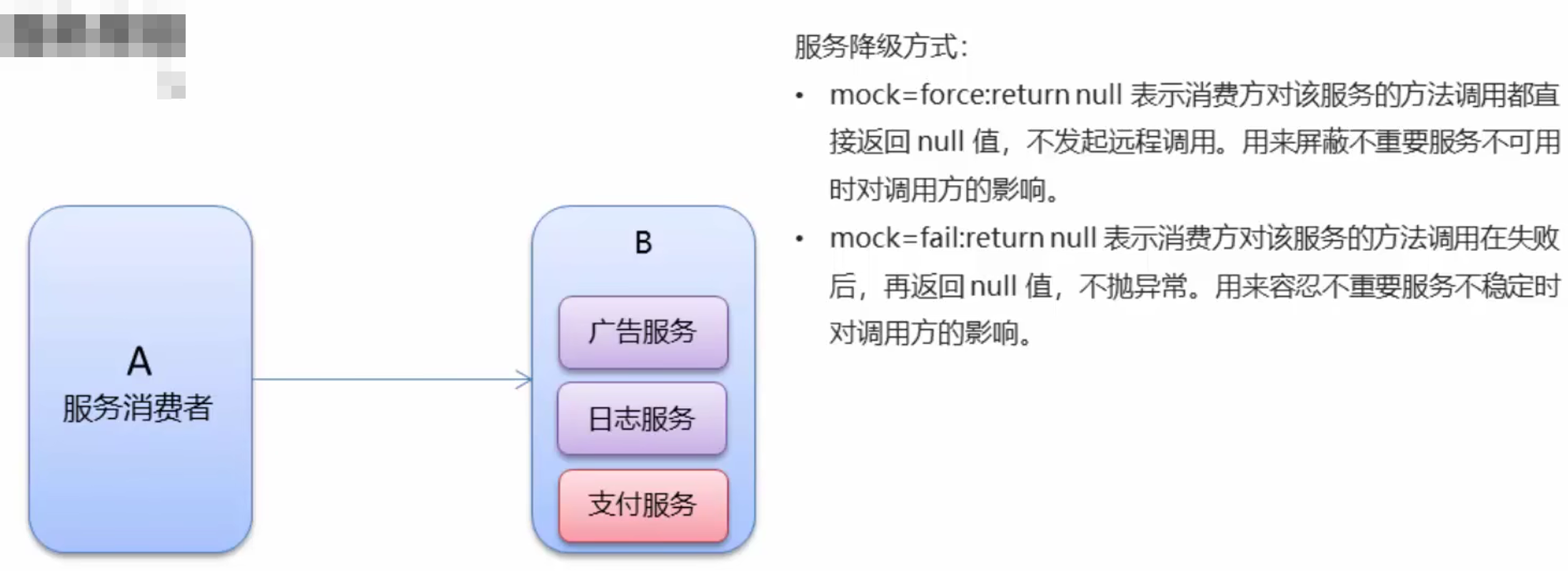

switch分支

4.这个函数能够做什么?

创建目录

复制文件

删除文件

创建自启动注册表

5.在这个恶意代码中有什么本地特征吗?

注册表操作

C盘cc.exe

6.这个恶意代码的目的是什么?

判断存在网络连接后写入注册表

Lab06-04.exe分析

1.在实验 6-3 和 6-4 的 main 函数中的调用之间的区别是什么?

2.什么新的代码结构已经被添加到 main中?

for循环

3.这个实验的解析 HTML的函数和前面实验中的那些有什么区别?

4.这个程序会运行多久?(假设它已经连接到互联网。)

24min分钟

5.在这个恶意代码中有什么新的基于网络的迹象吗?

和之前一样

6.这个恶意代码的目的是什么?

使用动态useragent下载网页

![[数据结构]无头单向非循环链表的实现与应用](https://i-blog.csdnimg.cn/direct/c2776ff4002f4a0090143ac1d78348a5.png)