国际政策、 法规的现状与趋势

鉴于对交通安全、社会安全甚至国家安全的重要影响,汽车网络安全、数据安全得到各相关国家和地区的高度重视,纷纷出台相关法规、标准。

信息安全法规

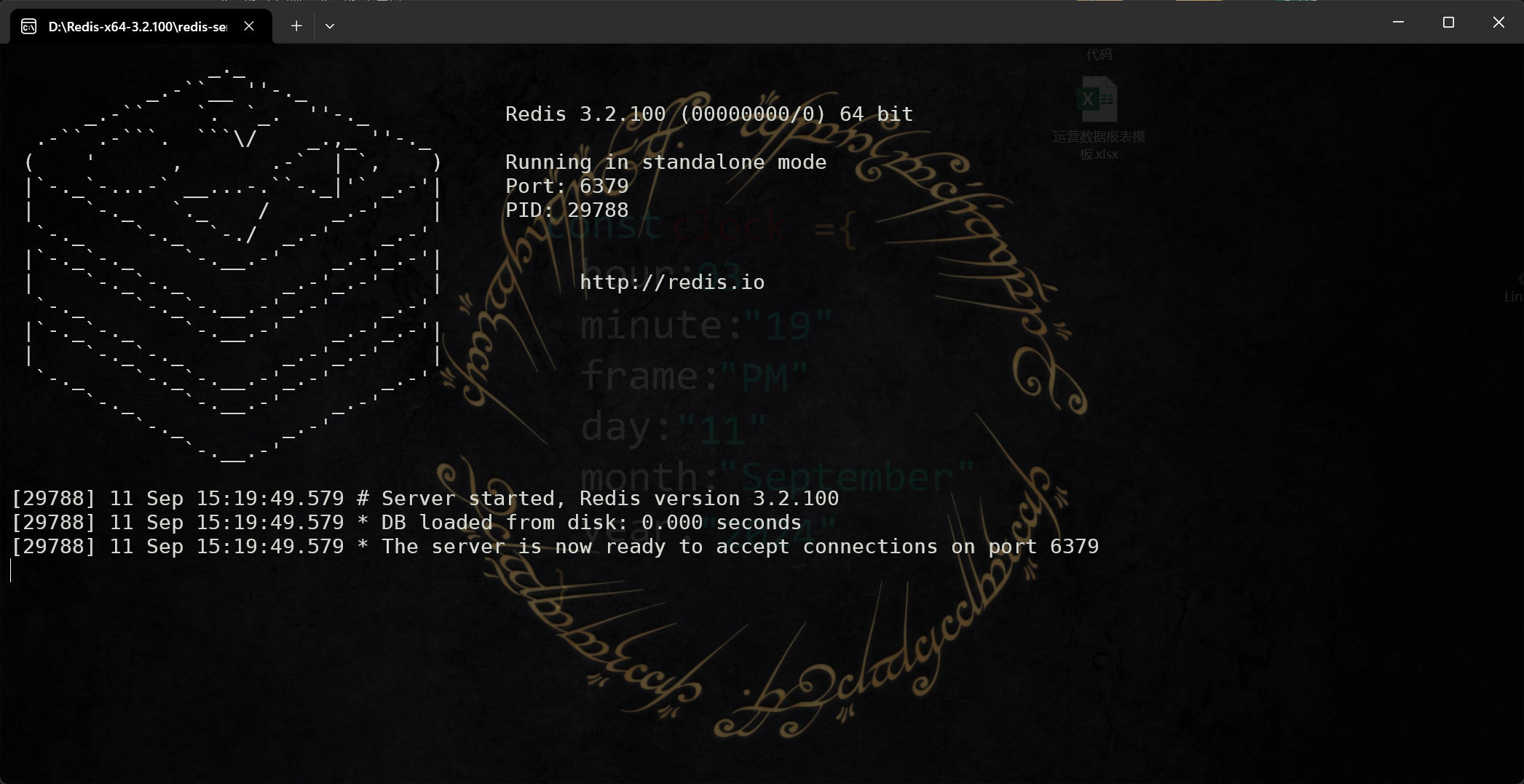

R155 法规适用范围覆盖了乘用车及商用车,适用于 M 类、N 类车型,装备了至少一个 ECU 的 O 类车型,以及具备 L3 及以上自动驾驶功能的 L6 和 L7 类车型。此法规适合于 1958 协议国(包括欧洲、日本、俄罗斯、澳大利亚等)。根据欧盟要求,从2022年7月起所有新车型必须满足该法规,获取了WVTA(Whole Vehicle Type Approval)证书才能在欧盟上市销售。2024 年 7 月起制造的车辆必须满足该法规要求方可出厂销售。R155法规框图如下:

强制与推荐

目前国际法规如 WP29 R155/R156 等已强制实施,欧盟 2022 年 7 月之后上市的新车均需保证其网络安全流程的合规性和产品开发的安全性,并配套了相关的国际标准配合法规落地实施。这势必要求相关市场的整车厂、零部件供应商必须保证其流程乃至产品的合规,要求相关厂商从技术、成本、流程多个维度需要得到极大的提升。目前国内安全领域除了三大上位法,各个部委也出台了相应的政策规范与指南,已发布的配套标准均属于推荐标准,包括诸如《汽车网关信息安全技术要求及试验方法》、《电动汽车远程服务与管理系统信息安全技术要求及试验方法》等,尚未提出强制要求。然而,鉴于信息安全对于汽车行业的重要性,国内也在加快相关强制标准的制定,例如《汽车整车信息安全技术要求》、《汽车软件升级通用技术要求》、《智能网联汽车 自动驾驶数据记录系统》等强制标准已在制定中,相信在不久的将来,随着行业整体技术的积累,方案的成熟,相关强制标准也会制定并实施,实现与国际市场的接轨。

汽车整车信息安全技术要求示例

- 外部连接安全 :

- 近程通信安全 :某智能汽车在使用蓝牙钥匙时,采用了加密技术来保护通信安全,防止未经授权的访问和数据窃取。只有拥有正确密钥的设备才能与车辆进行配对和通信,确保了车辆的解锁和启动安全。

- 远程通信安全 :一款具备远程控制功能的汽车,通过使用 TLS 协议来保护车云之间的通信。在远程控制指令的传输过程中,对指令进行加密和身份验证,确保只有授权的用户能够发送和接收指令,防止恶意攻击者篡改或拦截指令。

- 云端通信安全 :某汽车品牌的车联网服务平台,采用了严格的访问控制和数据加密措施,保护车辆与云端服务器之间的数据传输安全。对用户数据进行加密存储,并且只有经过授权的人员才能访问这些数据,保障了用户的隐私和数据安全。

- 通信安全 :

- 车云通讯安全 :一辆电动汽车在进行软件升级时,通过 TLS 协议与云端服务器建立安全连接。服务器对升级包进行数字签名,车辆在下载升级包后,会验证数字签名的完整性和真实性,确保升级包没有被篡改,然后再进行安装。

- 车内通信安全 :某智能汽车的车内网络采用了 SecOC(Secure Onboard Communication)技术,为车载通讯总线提供了身份验证和数据完整性保护。例如,在车辆的 CAN 总线通信中,通过添加消息验证码(MAC)和新鲜度值来防止数据回放、欺骗和篡改攻击。

- 软件升级安全 :

- 某汽车制造商在推出车辆软件升级时,使用了添加签名的固件,并在固件验证过程中额外执行签名验证。同时,车辆还会检查升级包的版本和来源,确保升级包来自官方渠道,并且与车辆的硬件和软件兼容,避免因升级导致的系统故障或安全漏洞。

- 另一款汽车在软件升级过程中,采用了加密技术对升级包进行加密传输,车辆在接收到升级包后,使用内置的密钥进行解密,然后再进行安装。这样可以防止升级包在传输过程中被窃取或篡改,确保升级的安全性。

- 数据安全 :

- 某自动驾驶汽车在数据采集时,对采集到的数据进行分级分类,根据数据的敏感程度和重要性采取不同的安全措施。例如,对于车辆的行驶轨迹和位置数据,采用加密存储和传输,并且只在授权的情况下才能访问和使用这些数据。

- 一款智能汽车在数据存储方面,采用了具有安全防护功能的存储介质,对用户的个人信息和车辆数据进行加密存储,并且定期对数据进行备份和恢复测试,以确保数据的完整性和可用性。

- 身份鉴别 :

- 某高端汽车品牌使用了指纹识别和面部识别技术来进行用户身份鉴别。只有经过授权的用户才能通过指纹或面部识别解锁车辆并启动发动机,提高了车辆的安全性和便利性。

- 一些汽车还配备了智能钥匙或手机应用,通过蓝牙或 NFC 技术与车辆进行通信,实现身份鉴别和远程控制功能。在使用这些设备时,需要进行身份验证和加密通信,确保只有合法的用户能够操作车辆。

- 访问控制 :

- 某汽车的车载信息娱乐系统,对不同的应用和功能设置了不同的访问权限。例如,导航系统可以在驾驶过程中使用,而视频播放功能则在车辆行驶时被限制访问,以避免分散驾驶员的注意力,提高行车安全。

- 一些汽车的电子控制单元(ECU)之间的通信也采用了访问控制机制,只有经过授权的 ECU 才能相互通信和访问数据,防止恶意攻击者通过篡改 ECU 之间的通信来控制车辆。

- 安全监测 :

- 某汽车制造商建立了车辆安全运营中心,通过车载安全探针实时采集车辆的安全数据,包括网络流量、系统日志和传感器数据等。安全运营中心对这些数据进行分析和处理,及时发现和预警潜在的安全威胁,并采取相应的措施进行防范和处理。

- 一些汽车还配备了入侵检测和防御系统(IDPS),能够实时监测车辆的网络活动,识别和阻止恶意攻击行为。例如,当检测到异常的网络连接或数据包时,IDPS 会自动触发警报并采取相应的防御措施,如切断网络连接或阻止恶意代码的执行。

汽车基础软件信息安全与AUTOSAR

SecOC(Secure Onboard Communication)的作用是为车载通讯总线提供身份验证和数据完整性保护,主要增加了加解密运算、密钥管理、新鲜度值管理和分发等一系列的功能和新要求,能够有效地检测出数据回放、欺骗以及篡改等攻击,从而提升车内通信的安全性。

SecOC 的核心包括以下几点:

- 基于 MAC 的身份验证 :MAC(Message Authentication Code)是保障信息完整性和认证的密码学方法之一,整车厂可在车辆下线刷写程序时静态分配密钥,也可选择使用云端服务器动态地给车辆分配密钥。MAC 的作用不是防止有效数据被泄露,而是为了保护数据不会被攻击方篡改,即完成数据来源的认证。

- Freshness 的防重放攻击 :为了降低重复攻击的风险,在 Secured I - PDU 中加入新鲜度值(Freshness Value),Freshness Value 是一个根据一定逻辑不断更新的数值。Freshness Value 的更新方法多种多样,AUTOSAR 标准将基于计数器或基于时间的新鲜度值作为典型选项。

- 与 AUTOSAR 通信系统的协同 :在 CP AUTOSAR 平台,SecOC 模块依赖于 PduR 的 API 和功能,提供了 PDU Router 所需的上下两层 API 功能。依赖于由 CSM 模块在 AUTOSAR 中提供的加密算法。SecOC 模块需要 API 函数来生成和验证加密签名(Cryptographic Signatures)或消息验证码(Message Authentication Codes)。为 RTE 提供具有管理功能的 API 作为服务接口进行调用。

SecOC 通过这些功能,为汽车内部网络通信提供了重要的安全保障。

参考:

中国汽车基础软件信息安全研究报告1.0

AUTOSAR_CP_SWS_SecureOnboardCommunication

AUTOSAR_CP_SRS_SecureOnboardCommunication

强制性国家标准《汽车整车信息安全技术要求》

R155/R156