在容器化技术中,网络管理是影响容器通信和应用部署的重要组成部分。Docker不仅简化了应用的部署过程,还提供了强大的网络管理功能,确保容器之间以及容器与外部系统的网络通信能够高效、稳定地进行。

本文将深入解读Docker的核心网络管理原理,帮助你掌握Docker网络架构、不同的网络模式以及它们的工作机制。

一、Docker网络的基本架构

Docker网络的设计目标是为容器提供隔离性、可扩展性和可管理性。其架构围绕着以下几项关键原则展开:

- 隔离性:每个容器在自己的命名空间中运行,有独立的网络栈。

- 灵活性:容器可以在不同网络模式下运行,以适应不同的应用场景。

- 可扩展性:支持不同主机间的容器通信,以实现跨主机的容器集群。

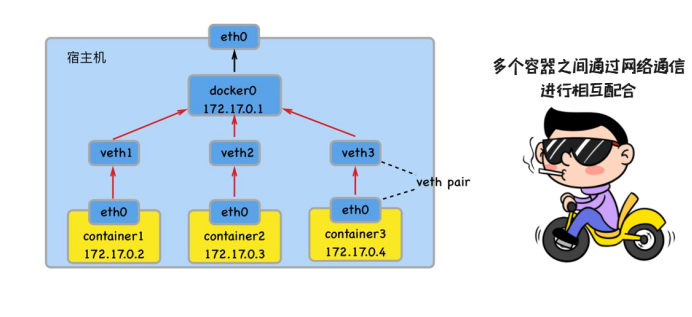

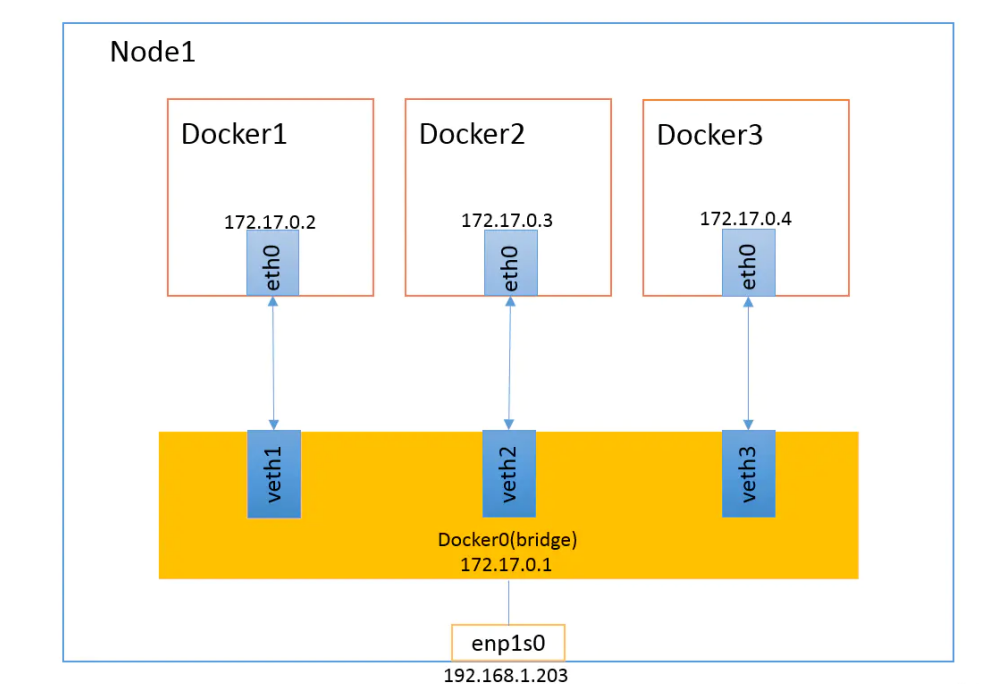

Docker的网络架构依赖Linux网络命名空间(namespace)和虚拟以太网对(veth pair)技术。每个容器都会在其私有的网络命名空间中运行,拥有独立的网络接口、路由表和防火墙规则。容器通过veth对与主机的网络堆栈相连,确保网络通信的透明性。

二、Docker的网络模式详解

Docker默认提供了五种网络模式,每种模式都有其独特的应用场景和设计目的。理解这些模式的工作机制是掌握Docker网络的关键。

1. Bridge网络模式(桥接网络)

Bridge模式 是Docker的默认网络模式。在这种模式下,Docker会创建一个虚拟的内部网络桥接(默认是docker0),所有在这个网络上的容器通过虚拟网卡与这个桥接网络相连。每个容器都拥有独立的IP地址,并且可以与同一主机上的其他容器通过容器IP进行通信。

桥接网络的工作流程:

- 当你运行一个新容器时,Docker会为其分配一个虚拟网卡(veth pair),一端连接到容器内部,另一端连接到Docker主机的

docker0桥。 - Docker主机中的桥接网络

docker0充当交换机,负责管理容器间的通信。 - 默认情况下,容器内部的服务是通过端口映射方式与外部进行通信的。

核心原理: 桥接网络本质上是将主机内部的多个容器置于一个虚拟网络中,它的架构依赖于Linux的网络命名空间和虚拟以太网对。通过这两者的协作,每个容器可以有独立的IP地址和网络栈,从而实现容器之间的网络隔离。

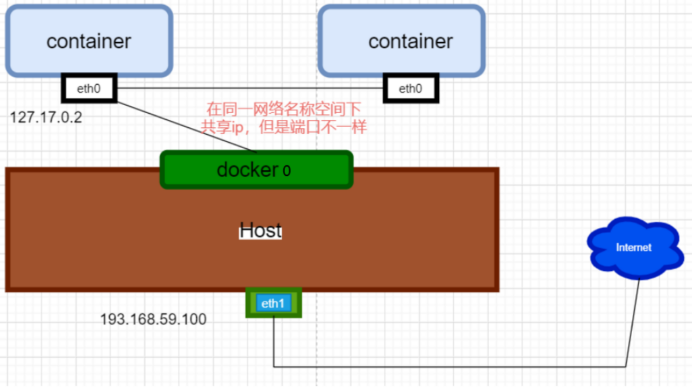

2. Host网络模式(主机网络)

在Host模式下,Docker容器直接使用宿主机的网络栈,不再为容器创建独立的网络命名空间。换句话说,容器与宿主机共享相同的IP地址和网络接口。

这种模式的优势是消除了网络层的隔离和额外的网络开销,减少了延迟,因此适合需要高性能网络传输的应用场景。然而,由于容器与宿主机共享网络栈,这也意味着它们之间没有网络隔离,可能存在安全风险。

核心原理: Host模式的工作原理非常简单,Docker不再为容器创建新的虚拟网卡和命名空间,而是直接复用宿主机的网络接口。这使得容器和宿主机能够直接共享网络资源,实现最快的网络通信速度,但也降低了容器的隔离性。

3. None网络模式(无网络模式)

在None模式下,Docker容器完全没有网络配置。Docker只会为容器创建一个独立的网络命名空间,但不进行任何网络接口或IP地址的配置。这意味着容器没有任何默认的网络连接,不能与其他容器或外部网络通信。

这种模式常用于需要自定义网络堆栈或使用特定网络插件的场景,开发者可以通过额外配置来为容器设置特定的网络功能。

核心原理: None模式提供了最大限度的网络隔离,它为容器创建了完全独立的网络命名空间,并且不为其配置任何网络接口。这种情况下,开发者可以自由地定义容器的网络拓扑。

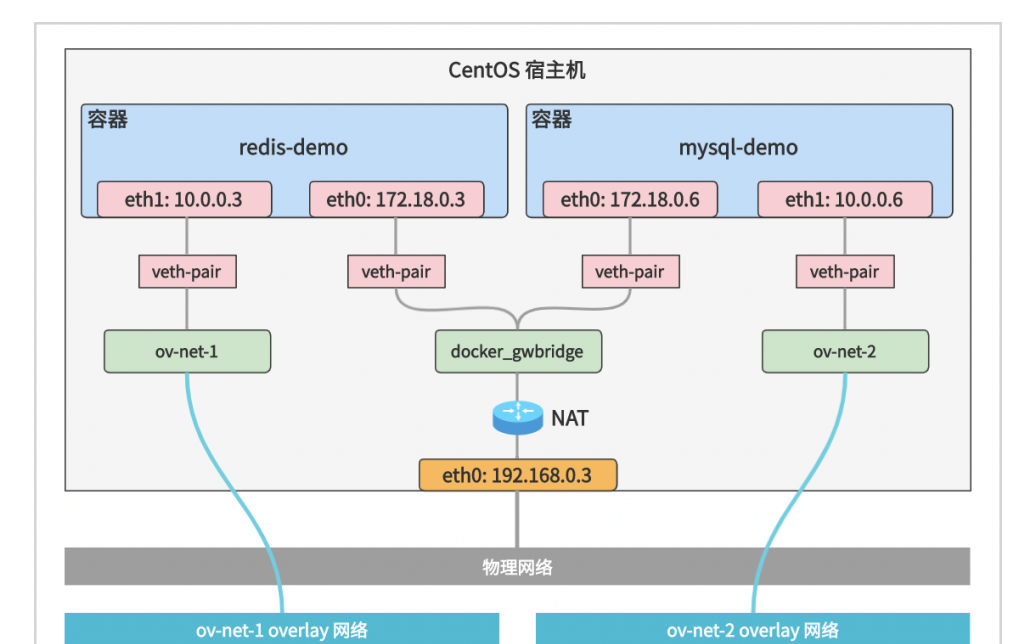

4. Overlay网络模式(覆盖网络)

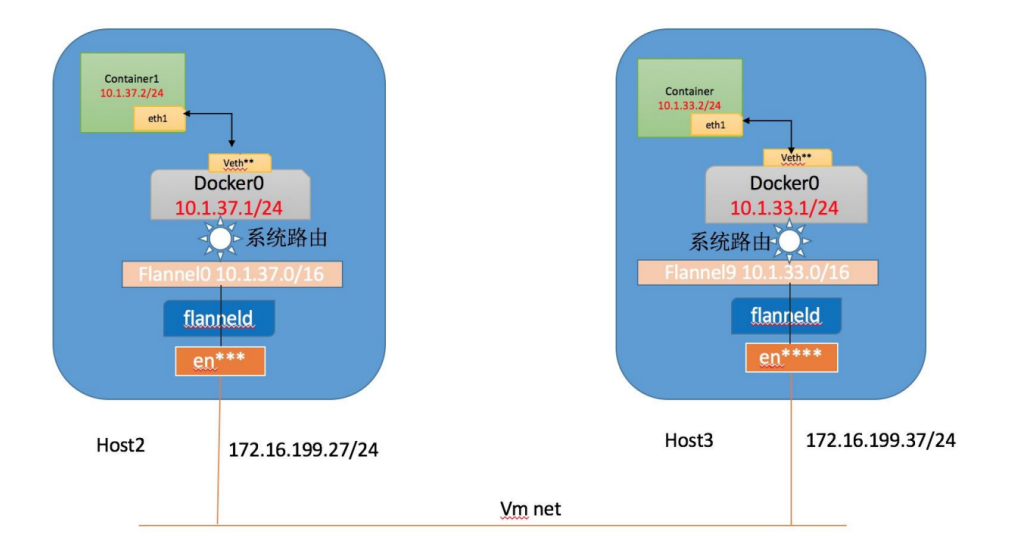

Overlay模式 是Docker在集群环境中常用的网络模式,它用于跨主机的容器通信。Docker通过在各个主机之间创建虚拟网络隧道,使得不同主机上的容器可以通过私有的虚拟网络进行通信,而无需暴露在外网中。

Overlay网络依赖于Docker Swarm或Kubernetes等集群管理工具,它通过分布式的网络架构,确保跨主机的容器能够透明地互相通信,而无需额外的网络配置。

核心原理: Overlay网络通过VxLAN(虚拟扩展局域网)技术实现跨主机的容器通信。VxLAN通过在物理网络上构建虚拟隧道,将不同主机上的容器虚拟化为一个虚拟网络。每个容器依旧拥有独立的IP地址,而VxLAN负责将这些IP地址映射到物理网络,确保通信的透明性。

5. Macvlan网络模式

Macvlan模式 允许每个容器像物理网络设备一样工作,并且能够直接与宿主机的网络进行通信。在Macvlan模式下,容器可以拥有自己的MAC地址,宿主机的网络接口会将数据包直接转发到容器。

这种模式的一个优势是它消除了桥接网络带来的性能开销,容器能够直接与宿主机的网络通信,而不需要通过主机的NAT转发。

核心原理: Macvlan网络通过为每个容器分配一个独立的MAC地址,使其能够像一个独立的物理设备一样工作。这种网络模式对于那些需要直接与外部网络进行大量通信的容器非常有用,例如需要和外部物理设备(如交换机)进行直接通信的场景。

三、Docker网络的通信机制

了解了Docker的网络模式后,我们需要进一步探讨Docker容器间的通信机制。

1. 容器之间的通信

在Bridge模式下,Docker容器之间可以通过容器的IP地址相互通信,默认情况下同一桥接网络中的容器可以自由通信。然而,为了更方便地访问容器,Docker支持通过服务发现机制,使用容器名称来代替IP地址进行通信。

在集群环境下,容器之间的通信通过Overlay网络完成。每个容器依旧拥有独立的IP地址,而VxLAN负责在不同主机之间转发数据包。

2. 容器与外部网络的通信

容器与外部网络的通信主要通过端口映射完成。Docker通过将宿主机的端口映射到容器内部的服务端口,实现外部客户端与容器服务的交互。例如:

docker run -d -p 8080:80 nginx

在这个命令中,Docker会将宿主机的8080端口映射到容器内的80端口,外部客户端可以通过访问宿主机的8080端口来访问容器内部的服务。

四、网络安全与管理

在实际的生产环境中,网络安全是不可忽视的关键因素。Docker提供了一系列网络安全工具,帮助用户确保容器通信的安全性。

1. 网络隔离

通过使用不同的网络模式,开发者可以灵活地配置容器之间的网络隔离。例如,将不同的应用容器放置在不同的Bridge网络中,可以有效避免容器之间的相互访问,从而增强应用的安全性。

2. 防火墙规则

Docker允许开发者通过配置防火墙规则来限制容器的进出流量。开发者可以使用iptables等工具,定义哪些端口可以被外部访问,哪些端口需要进行限制。

3. 网络插件

为了满足更复杂的网络需求,Docker支持第三方网络插件。这些插件可以为Docker提供更高级的网络功能,例如基于角色的网络访问控制、多租户隔离等。

五、总结一下

Docker网络管理是容器化技术中的重要组成部分,它通过提供多种网络模式,满足了不同场景下的网络通信需求。无论是单机部署,还是跨主机的集群通信,Docker都能提供灵活而高效的网络解决方案。

深入理解Docker的网络原理,可以帮助开发者在实际应用中灵活选择网络模式,并优化容器通信效率。通过合理的网络配置和管理,企业可以更好地保障应用的稳定性与安全性,从而充分发挥Docker的优势。