在现代企业的网络架构中,边界防火墙作为第一道坚不可摧的防线,扮演着至关重要的角色。它不仅严格监控并过滤进出网络的数据流,有效阻止潜在的网络攻击、恶意软件和未经授权的访问,还根据企业安全策略智能地管理数据包的流向,确保信息在合法、安全的通道中流通。用户在使用各种应用和服务时,无论是远程办公、云存储访问还是在线会议,都能受益于边界防火墙提供的强大保护。

然而,面对现代网络攻击的高超技巧和快速变化,传统边界防火墙的局限性逐渐显现。例如,无法识别加密流量、难以检测高持续性威胁等等,这无疑对网络边界安全提出了新的挑战。

移动云云下一代防火墙是一款虚拟化边界网络安全防护产品,可提供互联网边界和内网VPC边界的流量管理与安全防护,具备安全访问控制、入侵防御、病毒防御、僵尸网络防御等能力,是网络边界防护和等保合规利器,助力企业守好第一道防线。

接下来通过还原一场云上实战攻防,来看看移动云云下一代防火墙如何一步步见招拆招?

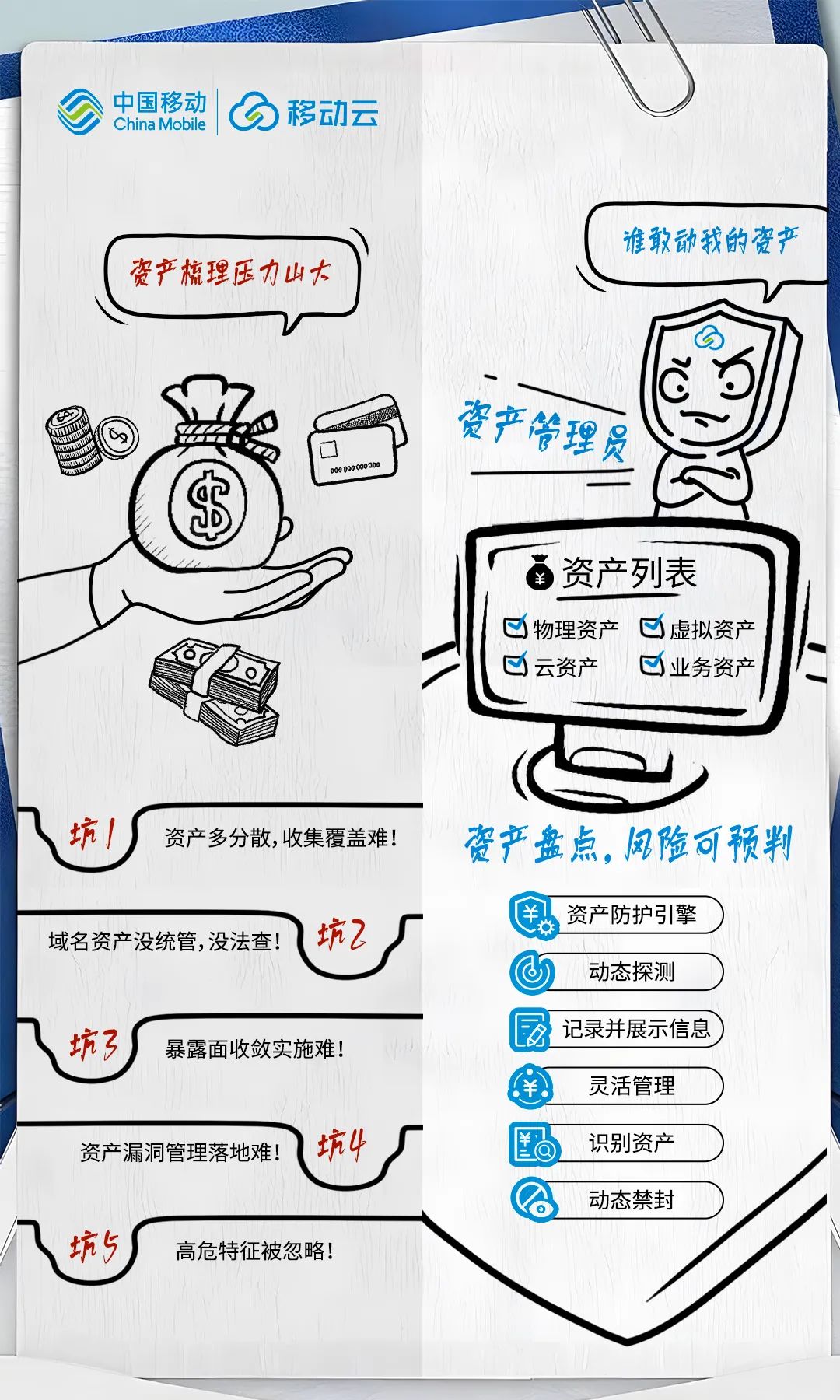

第一回合 摸清家底

资产、攻击面梳理得越全面、越仔细

防守工作的盲点就越少

必杀技一:资产防护

云下一代防火墙内置自研的资产防护引擎,动态探测网络中资产的分布情况,记录并展示资产名称、IP地址、MAC地址、端口、厂商名称等信息。运维人员可以通过审批、删除、导入导出等操作对资产进行灵活管理。

同时,云下一代防火墙还可以通过指纹库和资产流量精准识别资产,并根据资产的实时行为进行资产画像,一旦发现资产在单位时间内触发了与资产画像不匹配的行为特征,将对资产进行动态封禁并通知运维人员进行进一步处理,以流量模型为依据防御业务可能面临的威胁。

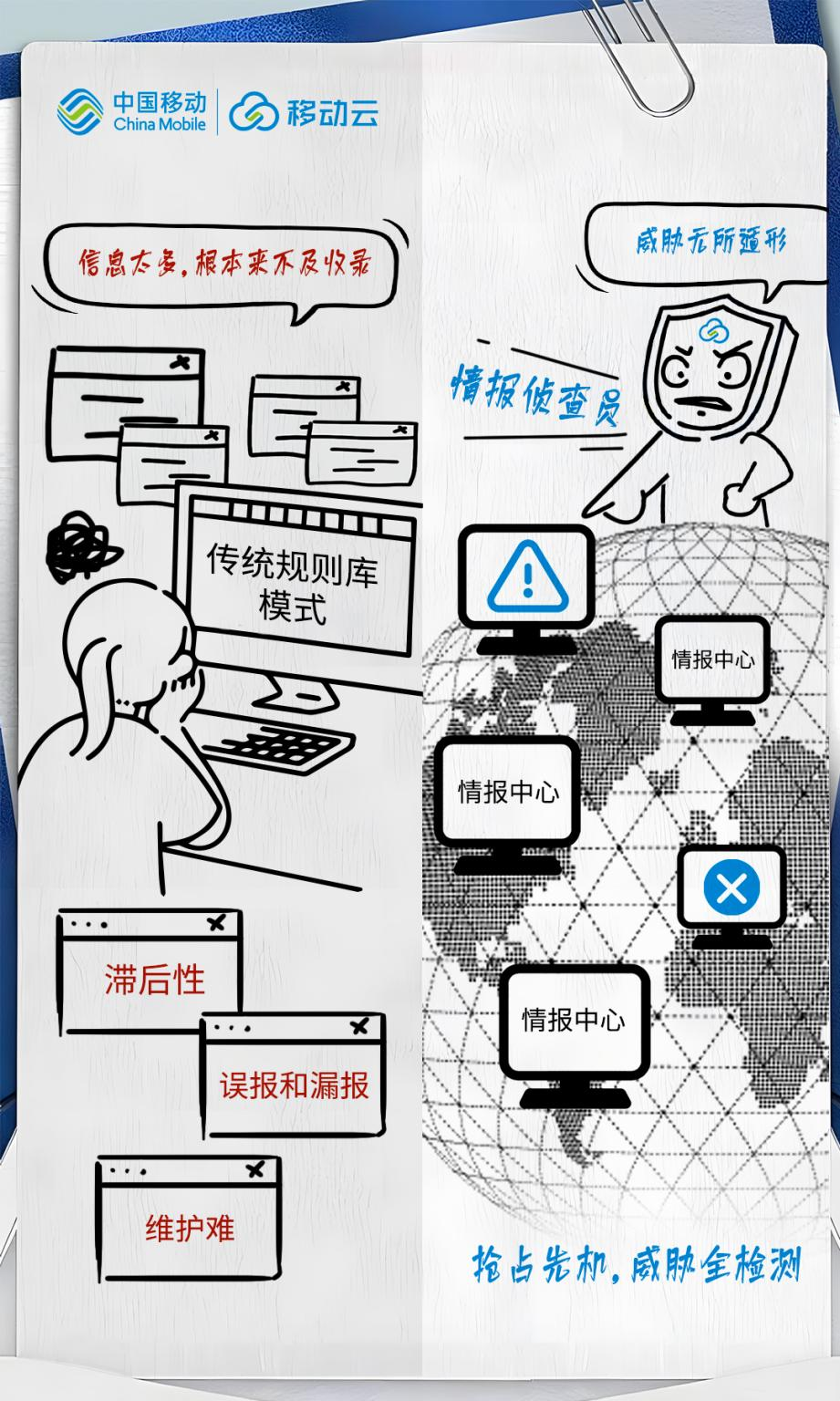

第二回合 洞悉先机

兵马未动,情报先行

克敌制胜的先机往往就藏在情报中

必杀技二:威胁情报

云下一代防火墙集成了先进的威胁情报功能,通过在云端建立多个威胁情报中心,收集全球亿万级威胁统计信息。同时构建全球性的实时威胁情报分析平台,采用将流经防火墙的IP、域名等数据实时上传云端,由威胁情报分析平台反馈相关信息的威胁情况,动态封禁标记为恶意的信息,实现全球性的实时威胁检测,补强安全防护能力。

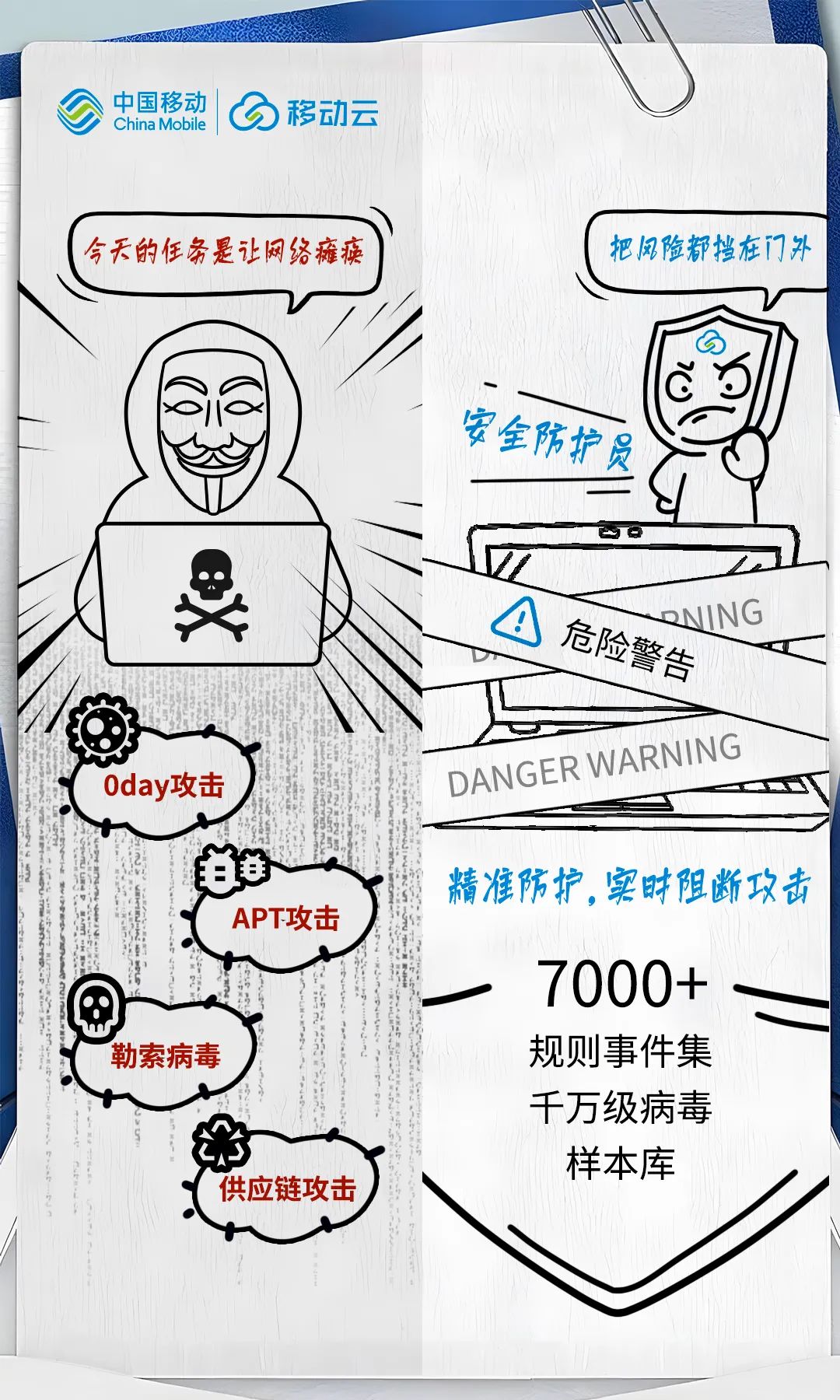

第三回合 火力全开

网络攻击无时无刻不在

必须随时准备应对可能的攻击

必杀技三:入侵防御和病毒防护

云下一代防火墙拥有新一代的入侵防御引擎,具有7000+规则事件集,可以动态识别木马后门、蠕虫病毒、安全漏洞等高危易利用攻击行为,实时阻断业务主机面临的各种攻击,构建全方位的安全防御体系。

自勒索病毒爆发以来,互联网中现存的病毒已经历了数代的变种。为阻断病毒对用户主机的侵害,云下一代防火墙还采用了千万级病毒样本库,高精度还原流经防火墙的文件,精准匹配病毒特征,拦截病毒文件。

第四回合 一网打尽

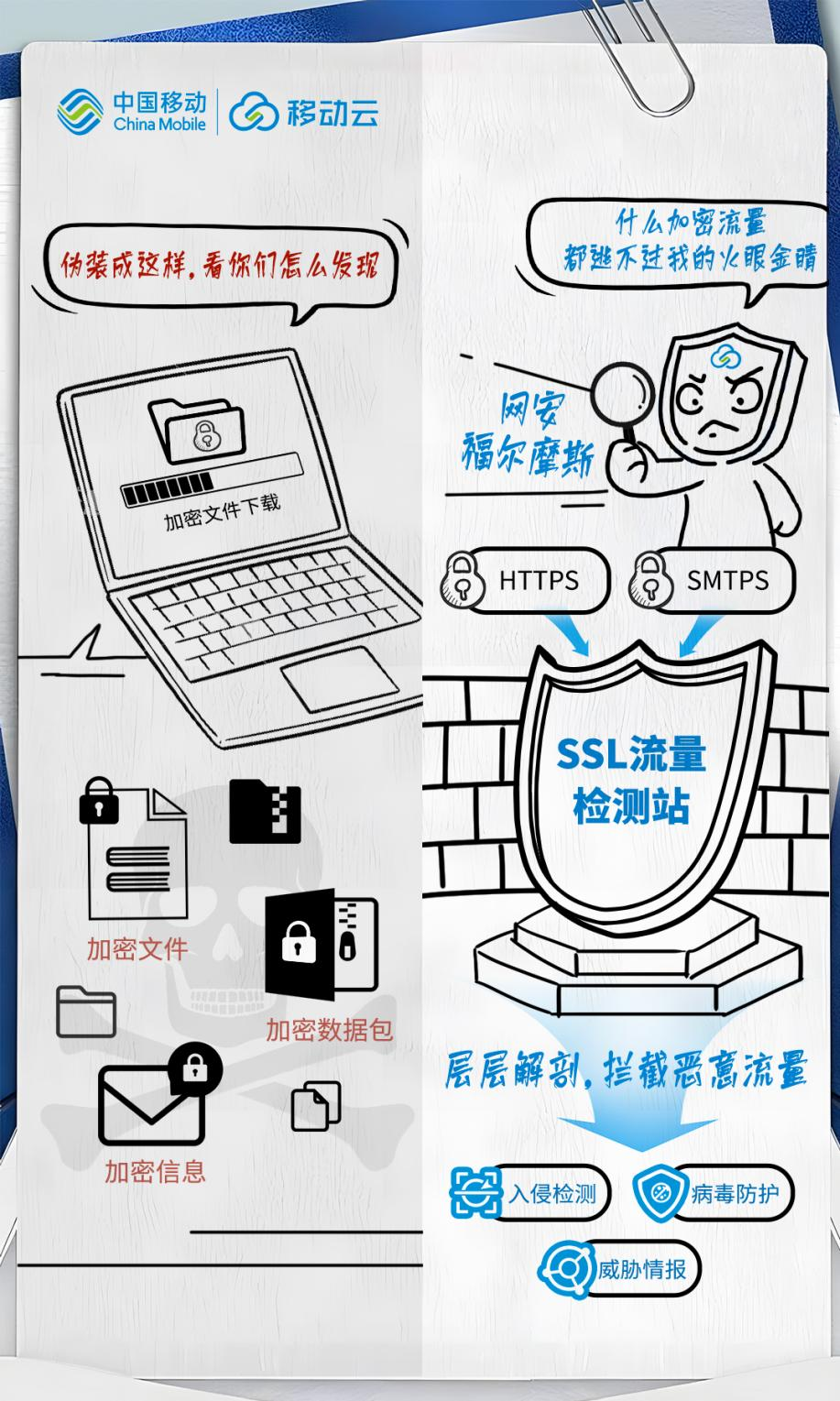

加密流量已是攻方的必杀技

没有一双火眼金睛可不行

必杀技四:加密流量检测

大多数网络安全设备均无法识别加密流量,这就给攻击者提供了可乘之机。为根本解决相关问题,云下一代防火墙提供了SSL加密流量检测功能,结合防火墙内导入的证书,通过客户端和服务器模式,将HTTPS、SMTPS等加密协议的流量进行解密,再送至入侵检测、病毒防护、威胁情报等模块进行检测,从而实现攻击查杀效果,保障用户网络。

除了以上功能之外,移动云即将推出云原生防火墙产品,支持一键轻松开启关闭业务防护能力,实现业务割接秒级接入,客户无需额外订购云主机,有效降低网络安全管控运维成本,轻松享受全方位的安全防护服务。

![[pytorch] --- pytorch基础之模型验证套路](https://i-blog.csdnimg.cn/direct/7c40a19592034b15b31347989ec41e15.png)