【前言】

最近,windows爆出重量级漏洞CVE-2024-38063),攻击者通过不断发送ipv6数据包,可实现远程DDOS导致目标windows直接蓝屏,或RCE。

下面就直接开展下,如何复现的,以及怎么修复。

一、漏洞分析

1. 实现原理

Windows TCP/IP 组件中发现了一个整数下溢漏洞,可能会触发缓冲区溢出。

【危害点】未经身份验证的远程攻击者可以通过发送特制的 IPv6 数据包到目标Windows系统机器导致目标蓝屏崩溃,精心构造请求理论上存在远程代码执行的可能性。

【POC】通过构造特定的IPv6数据包到windows机器,当windows机器在处理IPv6分片重组时,使用了一个整数来计算分片的偏移量或长度,并且这个整数发生了下溢,便会触发该漏洞

【目前影响】蓝屏

2. 影响版本

所有开启ipv6的windows10版本和即将发布的 Windows 11 版本 24H2

二、复现过程

搭建一个windows平台,并用指令winver,查看下windows版本。

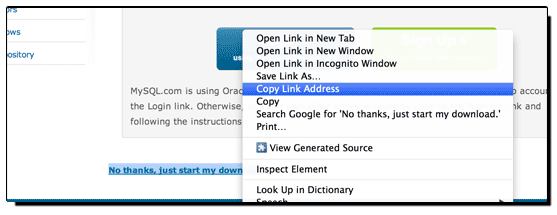

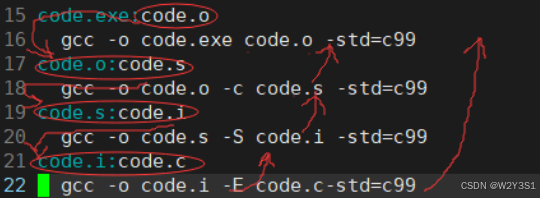

搭建一台攻击机,我这边用kali进行模拟测试,先拉poc脚本

git clone https://github.com/ynwarcs/CVE-2024-38063.git

cd CVE-2024-38063/script

修改poc的目标ipv6和攻击机的发送网卡配置

- 网卡iface:可通过在攻击机上,执行指令ifconfig,就可以看到了

- ip_addr:填写ipv6的信息即可

vim cve-2024-38063.py

填写好后,就安装下依赖,直接开搞,效果图如下,直接可以远程让目标主机蓝屏

pip3 install scapy

python3 cve-2024-38063.py

三、修复方案

1. 临时关闭ipv6

右键自己的网络配置,直接把这个ipv6给关掉即可,后面在调用终端,执行【ipconfig】即可看到ipv6消失了

2. 将windows更新到最新版本

我用的是windows11,这个可以百度了hh,最新版的已经打好补丁了

参考文献

- https://mp.weixin.qq.com/s/tdqHzj-iXgCk63xCtlRy0Q

![[HZNUCTF 2023 preliminary]flask](https://i-blog.csdnimg.cn/direct/d91fcce717f2498d93efadfc01850335.png)

![电梯按钮检测检测系统源码分享 # [一条龙教学YOLOV8标注好的数据集一键训练_70+全套改进创新点发刊_Web前端展示]](https://i-blog.csdnimg.cn/direct/6a5693b8d2104029863455b0d63c7a96.png#pic_center)