目录

DNS劫持概述

定义

图示

编辑图示说明

DNS劫持的原理

1. DNS请求与响应过程

图示

编辑2. 劫持发生点

本地劫持

路由器劫持

中间人攻击

图示

编辑图示说明

DNS劫持的影响

1. 对个人用户的影响

图示

编辑图示说明

2. 对企业的影响

图示

编辑图示说明

DNS劫持的检测方法

1. 使用特定命令或工具检测DNS响应

图示

编辑2. 检查路由器设置

图示

编辑3. 使用在线服务检测DNS服务器

图示

编辑预防DNS劫持的措施

1. 避免点击可疑链接

图示

编辑2. 使用可靠的反病毒软件

图示

编辑3. 使用VPN

图示

编辑4. 更改路由器密码

图示

编辑5. 启用DNSSEC

图示

编辑结论

DNS劫持的常见问题

定义

原理

图示

图示

编辑结论

DNS劫持概述

定义

DNS劫持是一种网络攻击方式,攻击者通过篡改DNS查询结果,将用户流量重定向到恶意网站。用户可能在不知情的情况下访问了伪装成合法网站的恶意网站,从而泄露个人信息或遭受其他形式的网络攻击。

图示

为了帮助理解DNS劫持的定义,我们可以绘制一个简单的示意图:

图示说明

图示说明

-

用户设备:发起DNS查询的终端设备。

-

DNS服务器:处理DNS查询的服务器。

-

合法网站:用户本来希望访问的网站。

-

恶意网站:攻击者创建的伪装成合法网站的网站。

在正常情况下,DNS服务器应返回合法网站的IP地址。但在DNS劫持情况下,DNS服务器被篡改,返回恶意网站的IP地址,从而将用户流量重定向到伪装成合法网站的恶意网站。

DNS劫持的原理

1. DNS请求与响应过程

DNS(Domain Name System)是将域名解析为IP地址的系统。以下是DNS请求和响应的基本过程:

-

用户设备发起DNS查询:

-

用户在浏览器中输入一个域名(如

example.com),设备会向DNS服务器发送一个DNS查询请求。

-

-

DNS服务器处理请求:

-

DNS服务器接收到查询请求后,会查看其缓存中是否已有该域名的IP地址。如果有,直接返回;如果没有,继续向其他DNS服务器查询。

-

-

递归查询:

-

如果本地DNS服务器没有找到答案,它会向更高级别的DNS服务器(如根DNS服务器)发起递归查询,直到找到域名的IP地址。

-

-

返回响应:

-

一旦找到IP地址,DNS服务器会将该地址返回给用户设备,用户设备然后可以使用这个IP地址访问网站。

-

图示

我们可以使用Mermaid绘制DNS请求和响应的流程图:

2. 劫持发生点

2. 劫持发生点

本地劫持

-

描述:攻击者通过在用户设备上篡改DNS设置,直接将用户的DNS查询请求重定向到恶意DNS服务器。

-

影响:用户查询的域名会被解析到攻击者指定的IP地址,从而可能访问到恶意网站。

路由器劫持

-

描述:攻击者入侵路由器,通过修改路由器的DNS设置,使所有通过该路由器的设备都受到影响。

-

影响:所有通过被劫持路由器连接的设备都会受到DNS劫持影响,容易被引导到恶意网站。

中间人攻击

-

描述:攻击者在用户与DNS服务器之间的通信链路上进行拦截和篡改DNS请求或响应。

-

影响:攻击者可以拦截和修改DNS响应,将用户流量重定向到恶意网站,而用户并不知情。

图示

我们可以用Mermaid绘制不同类型DNS劫持的发生点图示:

图示说明

图示说明

-

本地劫持:用户设备直接被篡改DNS设置,查询被重定向到恶意网站。

-

路由器劫持:攻击者通过修改路由器的DNS设置,影响所有连接到该路由器的设备。

-

中间人攻击:攻击者在用户和DNS服务器之间拦截并篡改DNS请求和响应。

这些图示和说明将帮助你更好地理解DNS劫持的原理。

DNS劫持的影响

1. 对个人用户的影响

-

隐私泄露:

-

攻击者可能利用DNS劫持获取用户的个人信息、登录凭证等敏感数据。如果用户被重定向到伪装成合法网站的恶意网站,这些信息可能会被窃取。

-

-

恶意软件感染:

-

被重定向到恶意网站的用户可能会下载并安装恶意软件,如病毒、间谍软件或勒索软件,这些软件会对用户的设备造成进一步的损害。

-

-

欺诈和诈骗:

-

攻击者可以利用DNS劫持进行各种欺诈活动,比如伪造在线银行网站,诱骗用户输入银行账户信息,从而进行金融诈骗。

-

-

浏览体验受损:

-

用户可能被不断重定向到不相关或令人困扰的网站,从而影响正常的浏览体验。

-

图示

以下是对个人用户影响的图示:

图示说明

图示说明

-

隐私泄露:攻击者获取用户的敏感数据。

-

恶意软件感染:用户下载和安装恶意软件。

-

欺诈和诈骗:用户被诱骗提供金融信息。

-

浏览体验受损:用户体验到困扰的网站和广告。

2. 对企业的影响

-

数据泄露:

-

企业的敏感数据可能被窃取,如客户信息、财务数据和商业机密。如果DNS劫持导致企业访问伪装成合法网站的恶意网站,可能会导致数据泄露。

-

-

品牌信誉受损:

-

企业的品牌和声誉可能会受到严重影响。如果用户发现企业的网站被劫持,他们可能会对企业的安全性产生怀疑,影响客户信任度。

-

-

业务中断:

-

企业可能会经历业务中断,因为员工和客户无法访问公司网站或内部系统,影响企业运营和生产力。

-

-

法律和合规问题:

-

企业可能面临法律和合规问题,特别是在涉及数据保护和隐私的情况下。如果企业因DNS劫持而未能保护用户数据,可能会面临法律诉讼或罚款。

-

图示

以下是对企业影响的图示:

图示说明

图示说明

-

数据泄露:企业敏感数据被窃取。

-

品牌信誉受损:企业品牌和客户信任度下降。

-

业务中断:企业运营和生产力受到影响。

-

法律和合规问题:可能面临法律诉讼和罚款。

DNS劫持的检测方法

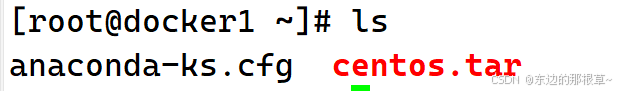

1. 使用特定命令或工具检测DNS响应

-

nslookup:此命令用于查询DNS记录。通过运行nslookup <域名>,你可以检查域名解析的结果,并与预期的IP地址进行比较。如果结果与预期不符,可能存在DNS劫持。 -

dig:dig是一个更强大的工具,用于获取DNS记录的详细信息。使用dig <域名>可以查看权威DNS服务器的响应,帮助识别是否存在劫持。如果返回的结果中包含意外的IP地址或记录,可能表明DNS劫持。 -

ping:ping命令可以测试域名解析到的IP地址是否响应。如果你发现域名解析到的IP地址无法连接,或连接到错误的服务器,可能是由于DNS劫持造成的。

图示

使用命令或工具检测DNS响应的流程图:

2. 检查路由器设置

2. 检查路由器设置

-

访问路由器管理界面:通过登录到路由器的管理界面,你可以查看DNS设置。如果路由器的DNS设置被篡改,可能会导致所有通过该路由器连接的设备都受到影响。

-

检查DNS设置:确保路由器配置的DNS服务器地址是可信的。如果发现DNS设置指向了不明或不可信的DNS服务器,可能表明存在劫持行为。

-

发现不正常的设置:如果检查中发现DNS设置不正常或未被授权的更改,应采取措施纠正设置,并检查其他网络设备。

图示

检查路由器设置的流程图:

3. 使用在线服务检测DNS服务器

3. 使用在线服务检测DNS服务器

-

在线DNS检测工具:许多在线服务可以检测DNS服务器的状态和响应,包括检查是否有DNS劫持的迹象。这些工具可以从不同的地理位置检测DNS解析,帮助识别是否存在全球范围的劫持。

-

检查结果:使用这些在线服务检查返回的IP地址和DNS记录,比较它们是否与官方记录一致。如果发现不一致,可能说明存在劫持问题。

图示

使用在线服务检测DNS服务器的流程图:

预防DNS劫持的措施

预防DNS劫持的措施

以下是一些有效的预防DNS劫持的措施,详细说明了每种措施的实施方式和重要性,并附上相关的图示。

1. 避免点击可疑链接

-

说明:攻击者常通过钓鱼邮件、假冒网站等方式诱使用户点击恶意链接。点击这些链接可能会引导用户到伪装成合法网站的恶意网站,从而造成DNS劫持。

-

措施:始终检查链接的真实性,避免点击不明来源的链接,特别是在接收到未知来源的电子邮件时。

图示

点击可疑链接的风险:

2. 使用可靠的反病毒软件

2. 使用可靠的反病毒软件

-

说明:现代反病毒软件能够检测和阻止恶意软件和钓鱼攻击,这些攻击可能通过DNS劫持来损害用户设备的安全。

-

措施:确保反病毒软件始终保持更新,并定期进行全面扫描,以保护设备免受潜在威胁。

图示

反病毒软件的保护机制:

3. 使用VPN

3. 使用VPN

-

说明:VPN(虚拟私人网络)可以加密用户的互联网流量,并将其路由通过安全的服务器,从而防止攻击者拦截和篡改DNS请求。

-

措施:选择可信赖的VPN服务提供商,并确保所有网络连接通过VPN进行,以增加安全性。

图示

VPN保护机制:

4. 更改路由器密码

4. 更改路由器密码

-

说明:默认路由器密码容易被攻击者猜测或破解,从而可以篡改路由器的设置,包括DNS设置。更改默认密码可以增加安全性。

-

措施:使用强密码替换默认密码,并定期更换路由器密码,以防止未授权访问。

图示

更改路由器密码的步骤:

5. 启用DNSSEC

5. 启用DNSSEC

-

说明:DNSSEC(DNS安全扩展)通过对DNS响应进行数字签名,确保响应的真实性和完整性,从而防止DNS劫持和其他类型的DNS攻击。

-

措施:在DNS服务器和域名注册商处启用DNSSEC,以提高DNS查询的安全性。

图示

DNSSEC的工作原理:

结论

结论

这些措施结合了最佳实践和技术手段,帮助保护用户免受DNS劫持的威胁。通过避免点击可疑链接、使用可靠的反病毒软件、使用VPN、更新路由器密码以及启用DNSSEC,可以显著提高网络安全性

DNS劫持的常见问题

-

DNS劫持的定义和原理

-

如何阻止DNS劫持

DNS劫持的常见问题

-

DNS劫持的定义和原理

定义

DNS劫持是一种网络攻击方式,攻击者通过篡改DNS查询结果,将用户的流量重定向到恶意网站。此过程通常是通过修改DNS服务器的设置或通过中间人攻击来实现的。用户可能会在不知情的情况下访问伪装成合法网站的恶意网站,从而泄露个人信息或遭受其他攻击。

原理

-

正常DNS流程:

-

用户设备发起DNS查询请求,询问某个域名的IP地址。

-

DNS服务器处理请求,查找域名的IP地址。

-

返回正确的IP地址给用户设备,用户设备用来访问目标网站。

-

-

DNS劫持流程:

-

攻击者修改DNS服务器的配置或拦截DNS请求。

-

DNS服务器返回伪造的IP地址,将用户流量重定向到恶意网站。

-

用户设备接收到伪造的IP地址,访问恶意网站,可能导致数据泄露或恶意软件感染。

-

图示

DNS劫持的定义和原理:

-

如何阻止DNS劫持

如何阻止DNS劫持 -

避免点击可疑链接

-

说明:不要点击不明来源的链接或附件,这些可能会引导你到恶意网站。

-

措施:仅访问可靠的网站,并验证所有链接的安全性。

-

使用可靠的反病毒软件

-

说明:反病毒软件可以检测和阻止恶意软件和钓鱼攻击,这些可能通过DNS劫持来影响设备。

-

措施:保持反病毒软件的更新,并定期进行全面扫描。

-

使用VPN

-

说明:VPN可以加密你的网络流量,并将其通过安全的服务器路由,防止DNS请求被篡改。

-

措施:选择信誉良好的VPN服务,并确保所有网络流量都通过VPN进行。

-

更改路由器密码

-

说明:默认路由器密码容易被攻击者破解,从而修改路由器的DNS设置。

-

措施:更改默认密码为强密码,并定期更新。

-

启用DNSSEC

-

说明:DNSSEC通过对DNS响应进行数字签名,确保响应的真实性和完整性,从而防止DNS劫持。

-

措施:在DNS服务器和域名注册商处启用DNSSEC,以提高DNS查询的安全性。

图示

如何阻止DNS劫持的措施:

结论

结论

理解DNS劫持的定义和原理有助于识别和防范这类攻击。采取有效的预防措施,如避免点击可疑链接、使用可靠的反病毒软件、使用VPN、更改路由器密码和启用DNSSEC,可以显著降低遭遇DNS劫持的风险