本文将介绍如何使用cyberchef 提取文件的重要元数据的信息,根据自己的需求实现沙箱中的静态文件的分析能力。

在网络安全日常的运营,护网行动,重保活动的过程中,样本的分析是一个重要的过程,这些可疑或者恶意的样本的来源有如下几种:

- 数据包流量中提取的样本

- EMAIL邮件附件中提取的样本

- EDR软件中发现的样本

- 通过发现的C2等链接下载的样本

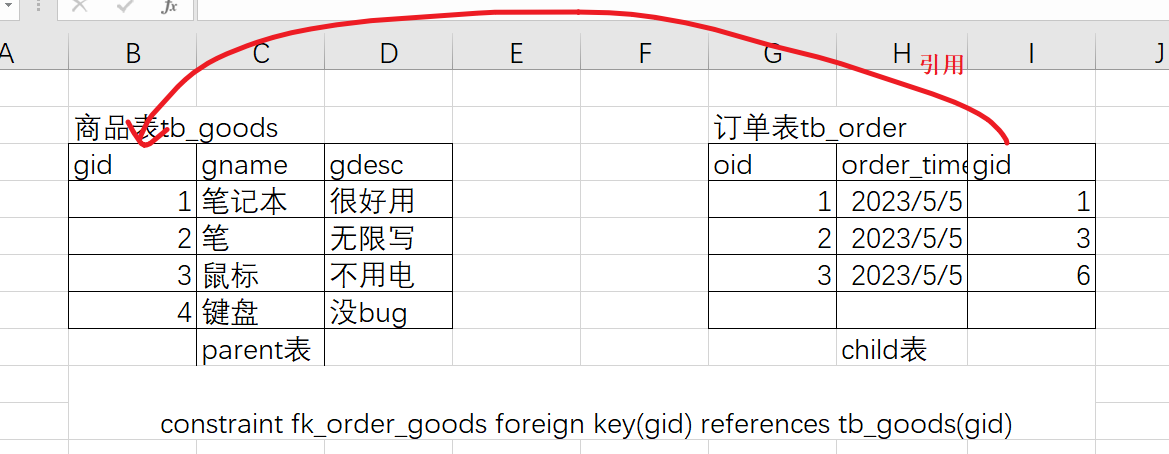

无论哪种方式,都需要对可疑或者恶意的样本进一步的分析以及确认。对于已知的样本,通过sha1等hash去到对应的威胁情报平台查询即可。对于未知的样本,往往需要在进行动态的分析以及静态的分析。动态的分析由于要实际的运行软件,因此常见的方法是在沙箱进行运行。而静态分析包括针对文件的格式信息以及可视字符串分析,这往往是针对可疑样本分析的第一步。常见的沙箱也是具备这样的静态分析功能,如下图恶意样本的沙箱分析,链接,这里:

可以看到沙箱针对文件的静态分析包括如下几个方面:

- 基础信息,主要是文件大小,格式,以及各种hash。由于MD5,SHA1等各种hash是文件在网络中的唯一标识,这块对于文件的共享实际文件的识别非常的重要.

- 元数据信息,主要是各种格式文件的头部信息,包括文件的类型,时间戳,软件版本,操作系统等。文件类型和操作系统对于识别影响的操作系统平台很重要。

- 文件深度分析,主要是针对文件的签名,文件库以及dll 调用。

- 字符串信息,样本中含有明文可读的字符串,例如IP地址,URL地址,命令行命令等,通过提取这些字符串,能够对于样本潜在的行为有一个初步的认识,都用于快速的判定样本是否恶意。

上述的几个方面个都是帮助分析人员从不同的角度认识文件,从而对于文件是否恶意,提取潜在的IOC,以及根据不同的信息进行关联等等。虽然沙箱是非常全面·的功能,但是具有如下的问题:

- 对于外部的沙箱,样本数据都是需要上传到外部非互联网沙箱,样本存在泄露的风险。

- 对于内部沙箱,需要购买,很多企业并没有自己的内部沙箱。

- 沙箱的分析是一个比较通用的分析,如果想要提取分析者指定字段可能无法定制

- 有的环境中不允许文件的拷贝,只能在本地进行分析。

- 很多时候文件并不是以文件形态存在,需要现将文件从字符串等形态先进行还原

基于上述的一些问题,cyberchef能够帮助SOC或者安全分析师对于文件先进行基本的判断,确定文件的一些基本特征。

本文将介绍将使用cyberchef对文件进行静态分析的方法,作为我的专栏《Cyberchef 从入门到精通教程》中的一篇,详见这里。

样本

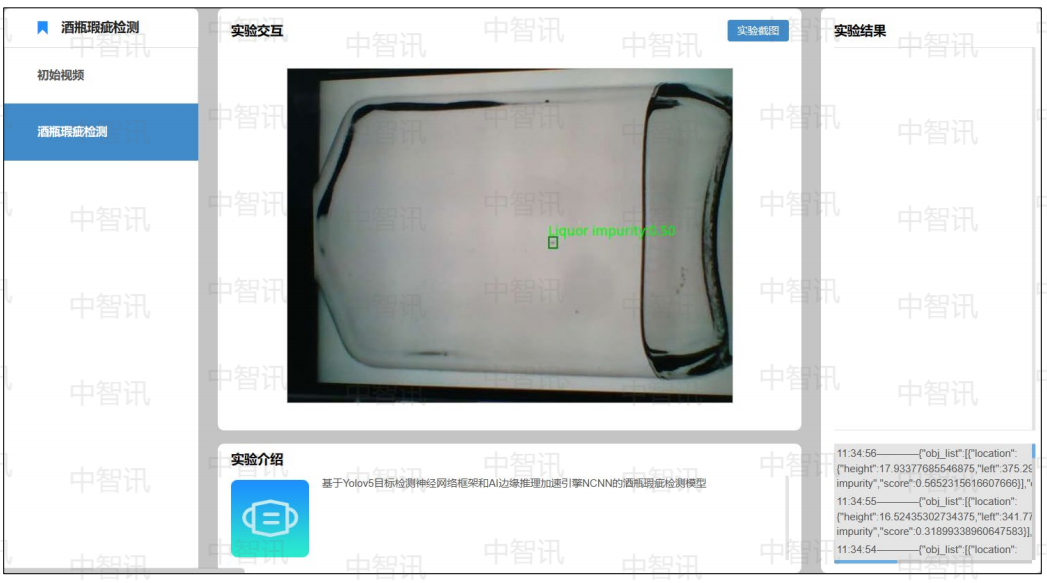

出于学习的目的,本文使用的样本为Wireshark中正常的可执行程序text2pcap.exe,是一个非恶意的文件,对应的连接,这里,如下图为沙箱所显示的文件静态信息:

针对沙箱提供的基础信息,元数据信息,格式深度信息,明文字符串信息,则分别尝试使用对应的工具进行替换实现,

基础信息

可以看到上述的文件会计算文件的多种hash,在cyberchef中的hashing大类中的Generate all hashed提供了诸多的hash计算能力,如下图:

可以看到对于常见的hash包括MD5,sha1,sha256,SSDEEP Cyberchef都是支持的,对于模糊impfuzzy,TLSH并没有提供支持,这块是需要cyberchef加强的。可以自行编写这些Hash的js脚本,加入到cyberchef的功能中,并不是很复杂,详见的操作不走见这里,是这些常见的hash基本能够满足日常大部分的需求。

元数据信息

沙箱中对于元数据信息使用的工具名称为ExifTool,Cyberchef并没有实现了该tool的功能,如果想要使用exiftool工具中提取的文件信息,例如可以到对应的官网进行下载,离线使用。关于该工具的使用,详见我的专栏《安全分析师工具篇》,这里。

文件深度分析

Cyberchef暂时并没有实现PE的文件分析功能,实现了ELF info的展示,详见ELF info操作。关于PE文件的分析可以使用对应的工具,详见微软官方文档,这里。

字符串信息

针对字符串信息的提取,这块是cyberchef的强项,可以看到Cyberchef的strings操作支持多种的编码,和指定长度字符串的提取,相对比较的灵活,如下:

如果被提取文件中的字符串较多,可以提取更加具体的内容。在网络安全领域,更加关注的是IP/URL/domain/email/file path等IOC的 信息,Cyberchef针对这些信息提供了单独的提取操作,如下图:

因此,可以看到,通过cyberchef以及exiftool工具,能够完成本地绝大多数的恶意软件静态的初步分析,为后续逆向专家的深入分析提供参考依据。

定制分析

我原本的想法是构建一个cyberchef的脚本,将安全分析师最为常见关注的文件属性,例如MD5,sha1,sha256,文件大小,文件类型,文件格式,IP/URL/domain,明文字符串等形成脚本文件,这样每当需要分析静态特征的时候可以直接使用或者自动化。但是发现无法让cyberchef同时执行多个操作,让cyberchef同时执行多个操作在cyberchef的issue中被提及过,但是没有实现,详见这里,目前只能够通过Cyberchef的多个tab功能进行近似实现,但是这种方法无法做到完全脚本化。缺点是需要导入文件多次,期待cyberche后续f能够实现该项功能。

后续将会介绍利用cyberchef对文件进行yara以及sigma规则匹配的能力,见我的专栏文章《Cyberchef实用功能之-模拟沙箱的文件规则检测》详见这里,。

本文为CSDN村中少年原创文章,未经允许不得转载,博主链接这里。