一、客户背景

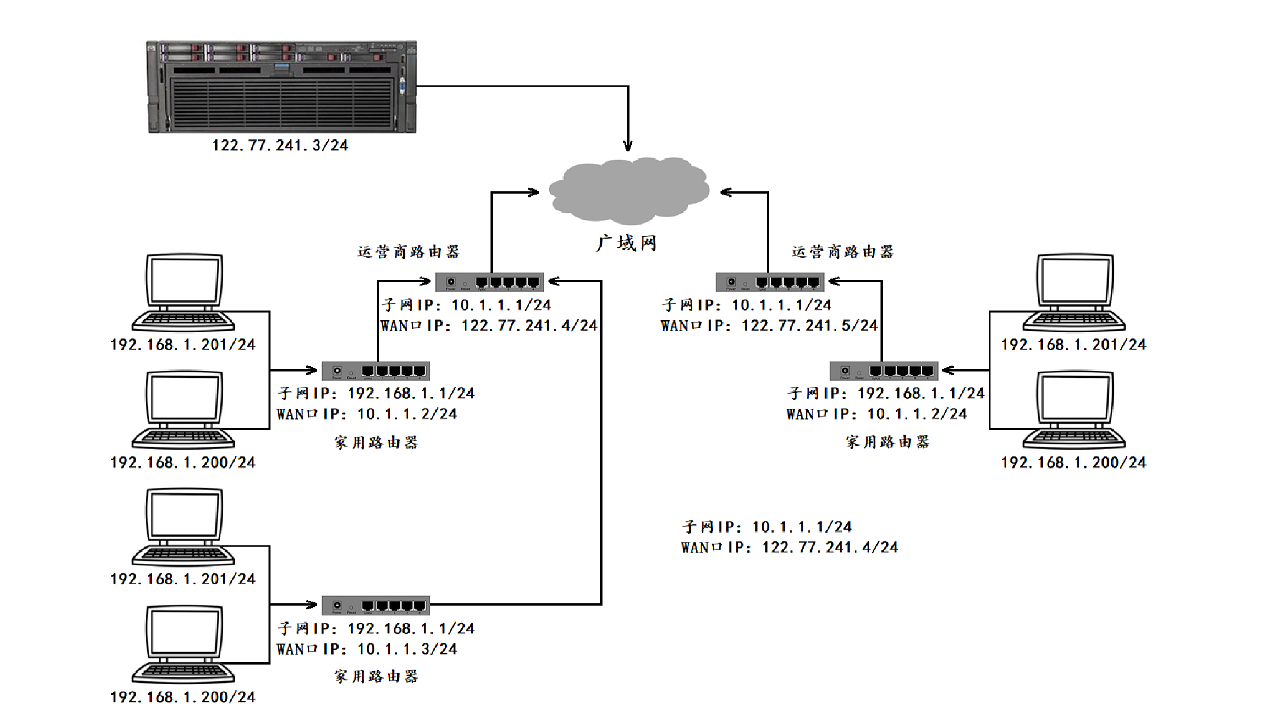

某客户现在的各个系统数量较多,系统接口已全部接入SAP PO中间件软件进行统一性管理。

但由于SAP PO系统的可视化和对多组织、多用户的协作能力较弱,遂使用AIM软件针对各个不同的系统接口做出API规范,并生成接口资产目录,方便各个系统之间的调度和维护,提高接口开发协作效率。

二、实现功能

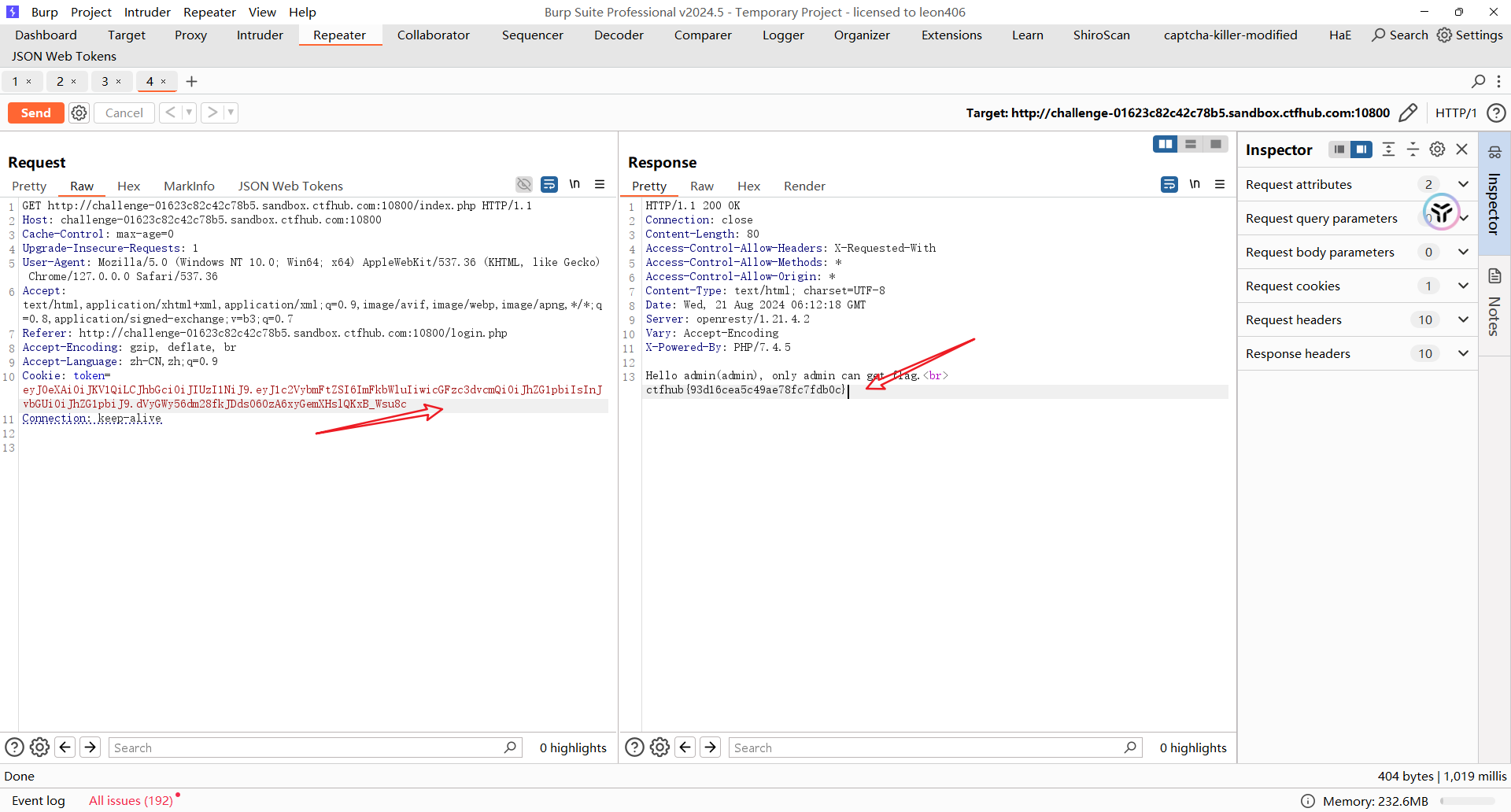

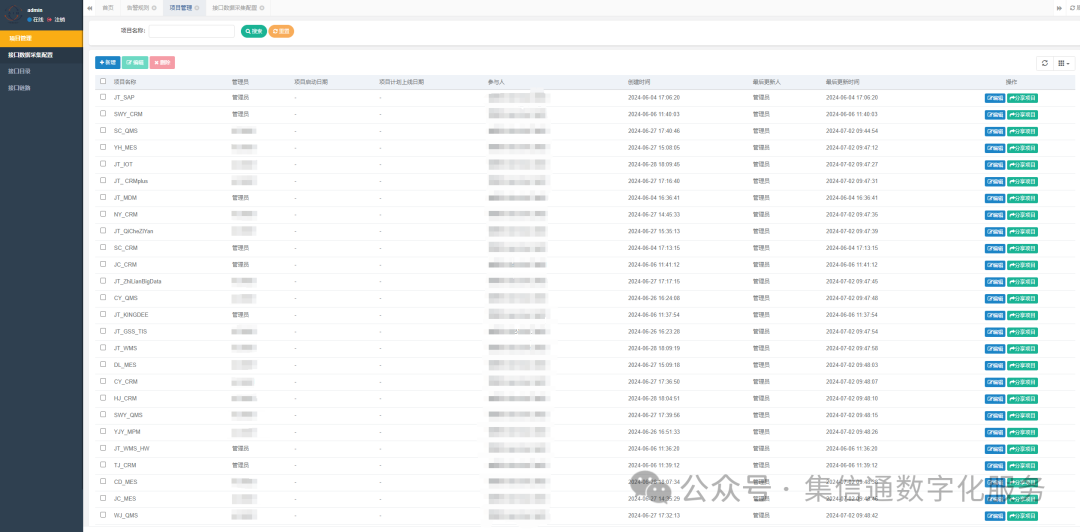

Ø项目管理

通过AIM监控管理平台,基于集团的国家和公司为维度,进行项目式统一性管理,且项目都是可分享输出供客户查看信息

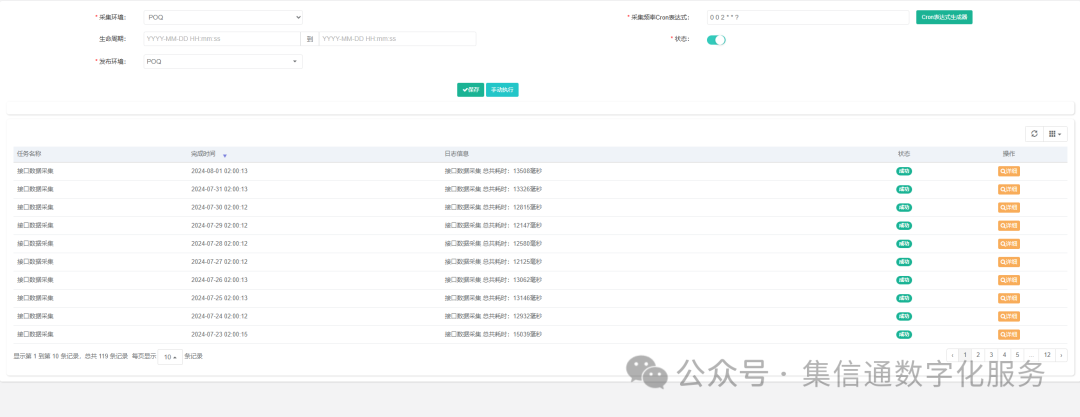

Ø接口数据采集配置

通过采集SAP PO的系统管理,可以定时拉取数据,发布到指定的某个环境项目中,可以设置定时jog,每天在空闲时间进行拉取数据操作

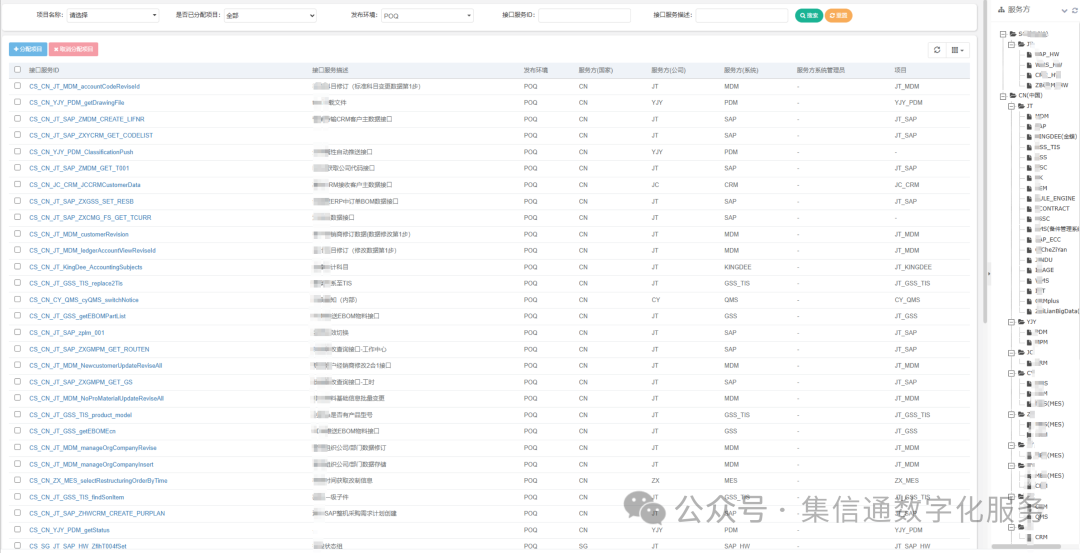

Ø接口目录

定时拉取数据之后,会在接口目录生成SAP PO的集成接口,方便客户通过搜索条件进行查询接口,且支持查询详情,查看接口更多内容

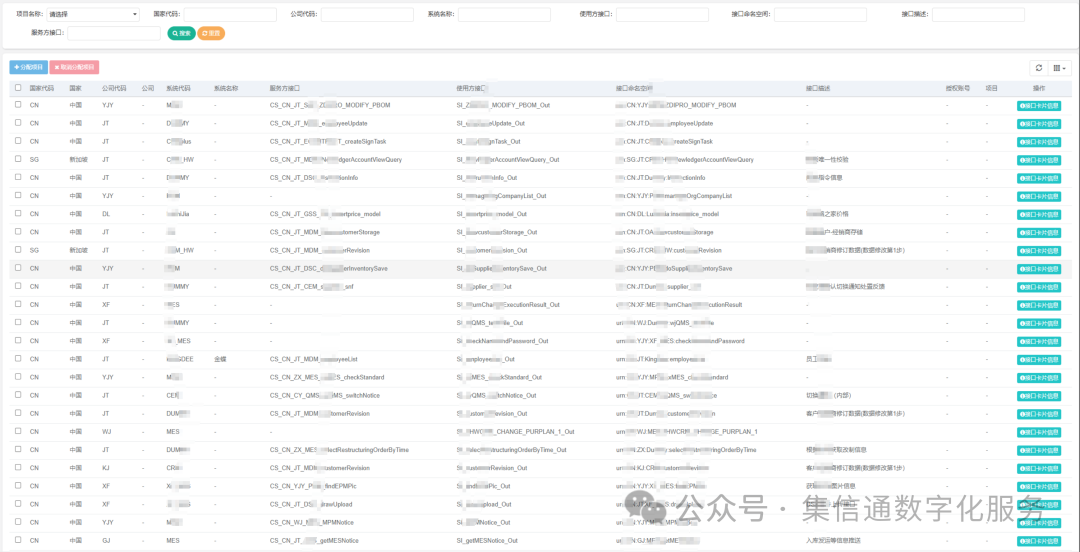

Ø接口链路

可以查看集团每个接口配置场景,点击接口卡片信息即可查看每个场景的详情介绍,支持模糊搜索条件

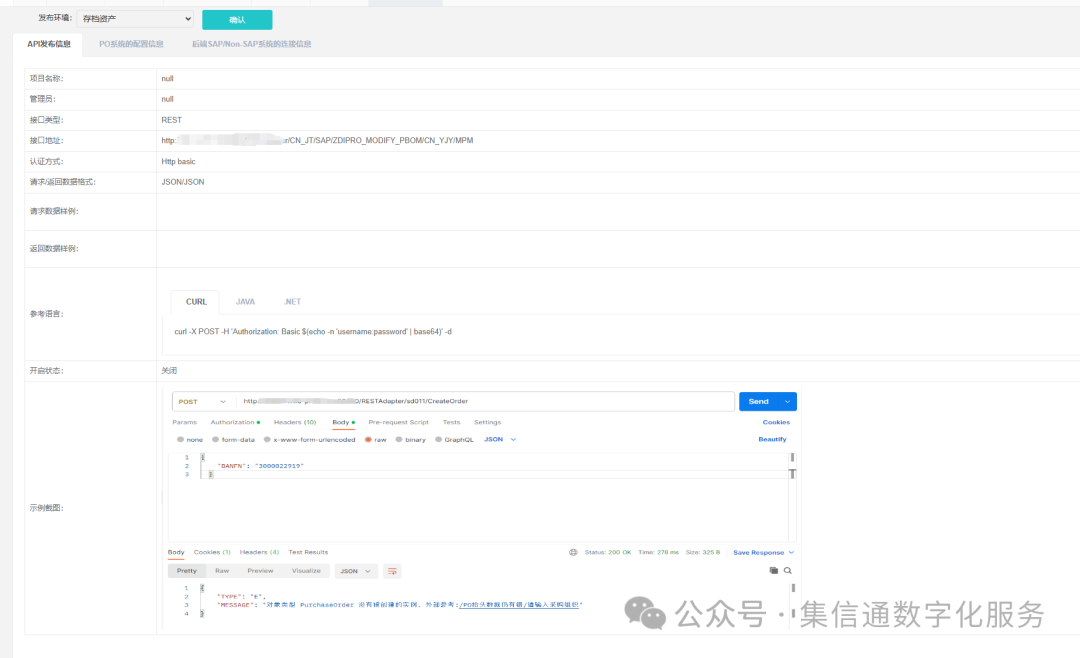

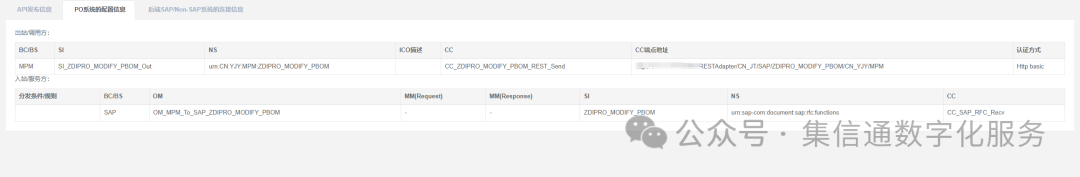

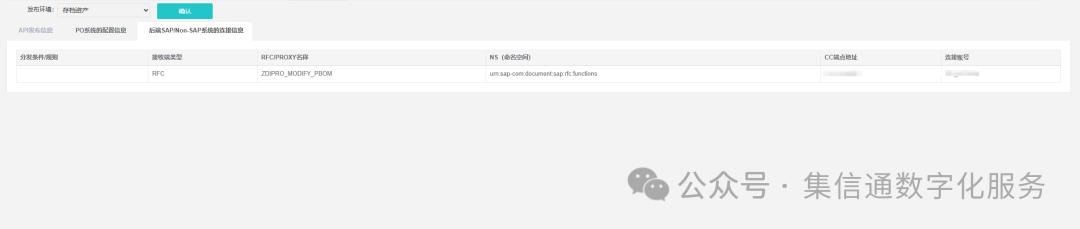

Ø接口卡片

每个配置场景里都含有各个接口卡片信息,里面详细输出了SAP PO集成平台发布的HTTP API接口调用地址,以及请求、返回报文示例,认证方式等,还有SAP PO接口做没做特殊分发、或者路由处理,并且还支持查看对接SAP PO的服务端信息,如服务地址、ip端口、认证用户名等信息

三、客户价值

l方便集团进行项目层次上的统一性管理,并可以生成公司资产目录,方便存储、维护等操作

l通过平台页面显示出SAP PO发布的接口信息,无需手动编写项目接口规范文档、API文档,且易于管理和存储,随时查看接口信息,提高工作效率

l操作简单,界面舒适,针对各种客户都会很容易上手,极大的节约了客户的开发、后期维护成本