1.概述

观成安全研究团队近期在现网监测到多起TriStealer窃密木马攻击事件,TriStealer窃密木马从2024年4月开始活跃,通过Bunny CDN进行载荷下发。TriStealer会收集系统信息、屏幕截图、浏览器中存储的账号密码以及设备中所有的“txt”后缀文件、桌面文件等,加密后通过HTTP协议上传到服务器。4月份的TriStealer使用“ZIP+RC4”对数据进行加密,7月份,TriStealer对加密方式进行了升级,开始采用“ZIP+Base64+RC4”的方式进行加密。TriStealer的RC4密钥设计较为独特,由6字节样本硬编码字符串和随机生成的字符串组成,随机部分存储在流量的filename字段中。

观成瞰云(ENS)-加密威胁智能检测系统能够对TriStealer窃密木马进行有效检出。

2.文件信息

根据下载链接“https://matozip1.b-cdn[.]net/K1.zip”可以得到最新版本的窃密木马TriStealer。通过特征可以在VT上关联到大量TriStealer木马,目前共发现两个不同的RC4密钥“oSabnN”和“LkgwUi”。

3.通信分析

TriStealer窃密木马会跟服务器进行三次通信,每次通信上传不同的窃密信息。

图 3‑1 窃密木马通信流程

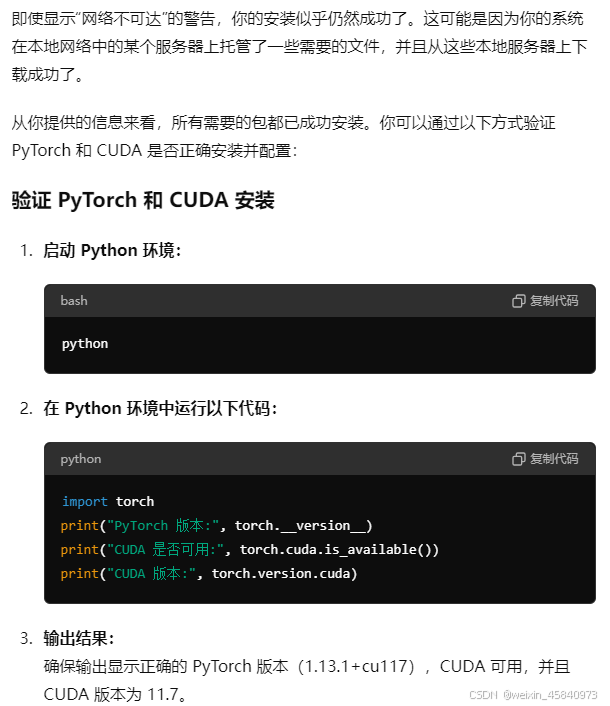

3.1加密通信分析

4月份的TriStealer窃密木马上传信息前,会先对数据进行ZIP压缩,再使用RC4加密。此版本中,RC4加密密钥由固定字符串“oSabnN”与样本随机生成的字符串拼接而成。而7月份的版本中,RC4加密密钥使用的固定字符串为“LkgwUi”。

图 3‑2 通信流量截图

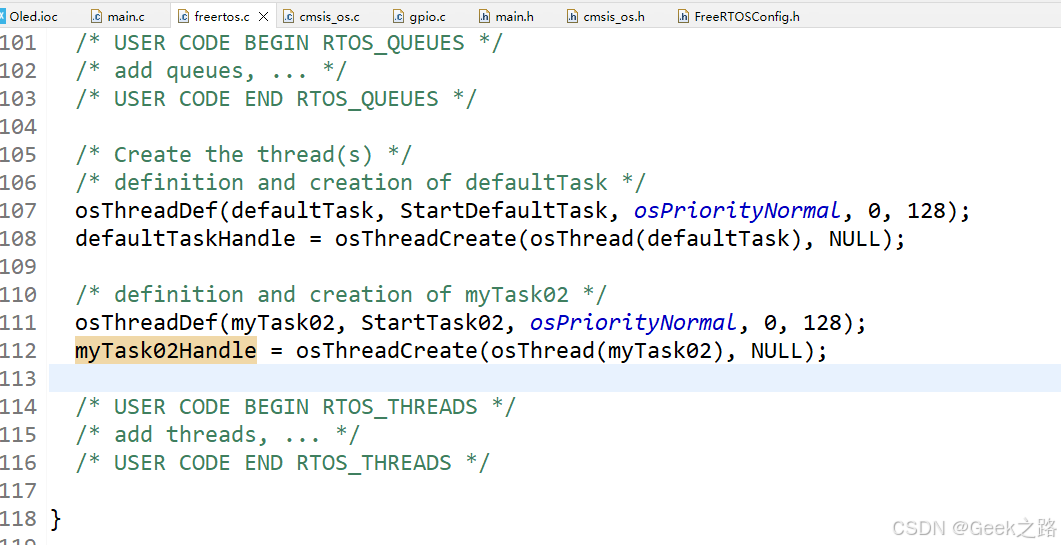

3.2第一次通信

样本第一次通信上传了设备标识符。

图 3-3 第一次通信流量

图 3‑4 第一次通信流量解密

3.3第二次通信

第二次通信上传了设备标识符(与第一次通信一致)、系统基本信息、系统部署软件信息等。在窃密木马最新的版本中会同时上传屏幕截图。

图 3‑5 第二次通信流量

图 3-6 第二次通信流量解密

3.4第三次通信

第三次通信上传系统桌面的文件、浏览器隐私文件等。

图 3-7 第三次通信流量

图 3-8 第三次通信流量解密

4.产品检测

观成瞰云(ENS)-加密威胁智能检测系统能够对TriStealer窃密木马有效检出,检测结果见下图。

图 4‑1 观成瞰云(ENS)-加密威胁智能检测系统检测结果

5.总结

TriStealer窃密木马在加密通信方面展现出明显的演进趋势。从2024年4月起,它采用了ZIP和RC4结合的方式对数据进行加密,这一加密方案在7月份进行了升级,引入了Base64编码作为额外的步骤,形成了ZIP+Base64+RC4的复合加密流程。TriStealer的RC4加密密钥设计独特,由固定的6字节样本硬编码字符串和随机生成的字符串组成,为加密通信提供了安全性和混淆性。TriStealer使用Bunny CDN进行载荷存储的方式与白象组织尤为相似,但结合受害者分布情况和VT存在大量样本这两点,我们排除了TriSteal属于白象组织的可能性。TriStealer窃密木马的迭代周期较短,未来可能会采用更复杂的加密算法或增强的流量混淆技术。观成科技安全研究团队将持续关注并更新其检测策略,以有效应对这一网络威胁。

![[网络通信原理]——TCP/IP模型—网络层](https://i-blog.csdnimg.cn/direct/9cde917539814956bd372988ffc0c2b8.png#pic_center)