在数字化浪潮席卷全球的今天,企业数字化转型已成为提升竞争力、实现可持续发展的关键路径。然而,这一转型过程并非坦途,其中网络安全问题如同暗礁般潜伏,稍有不慎便可能引发数据泄露、服务中断乃至品牌信誉受损等严重后果。因此,构建强大的网络安全防护体系,特别是利用漏洞扫描工具快速发现并修复潜在威胁,成为企业成功实现数字化转型的重要保障。

一、漏洞扫描工具的基本原理与作用

漏洞扫描工具,作为网络安全领域的重要工具之一,其工作原理主要通过自动化技术对目标系统(包括网络设备、应用程序、数据库等)进行全面扫描,识别并报告可能存在的安全漏洞和弱点。这些工具能够模拟黑客攻击行为,测试系统的安全防御能力,从而帮助企业提前发现并修复漏洞,防止恶意攻击者利用这些漏洞进行非法入侵或数据窃取。

具体而言,漏洞扫描工具的作用体现在以下几个方面:

快速发现漏洞:通过高效的扫描算法和丰富的漏洞库,能够迅速识别出目标系统中的已知和未知漏洞。

风险评估:对发现的漏洞进行严重程度评估,帮助企业优先处理高风险漏洞,合理分配安全资源。

合规性检查:确保企业系统符合行业安全标准和法规要求,如PCI DSS、GDPR等。

增强安全意识:通过定期的漏洞扫描和报告,提升企业员工对网络安全的认识和重视程度。

二、当前漏洞的产生的主要一些原因

1.软件开发缺陷

某些软件在开发过程中存在缺陷或错误,可能导致漏洞的产生。例如,代码的安全性考虑不周全,存在缓冲区溢出、SQL注入等问题。

2.配置问题

网络设备的配置错误或应用程序的配置问题可能导致漏洞产生。例如,防火墙的配置不当,导致未经授权的访问。

3.操作系统或应用程序的不安全更新

未及时更新操作系统或应用程序的补丁程序,可能导致已知的漏洞未被修复。

三、如何使用漏洞扫描工具快速发现漏洞保障安全

-

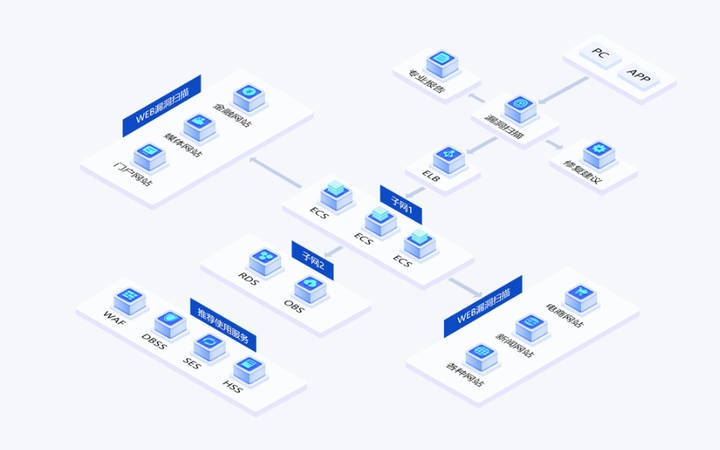

选择合适的工具:根据企业的实际需求(如扫描范围、扫描深度、报告质量等)选择合适的漏洞扫描工具。市场上存在多种类型的扫描工具,包括开源软件、商业软件以及德迅云安全漏洞扫描服务 VSS等。

-

制定扫描策略:明确扫描的目标(如特定IP地址范围、域名、应用程序等)、时间计划、扫描深度等,确保扫描活动既全面又高效。

-

配置扫描参数:根据扫描策略配置扫描参数,如端口扫描范围、漏洞库更新频率、扫描认证信息等。

-

执行扫描任务:启动扫描任务,并监控扫描进度和结果。部分高级工具支持自动化扫描和报告生成,可大大减轻管理员的工作负担。

-

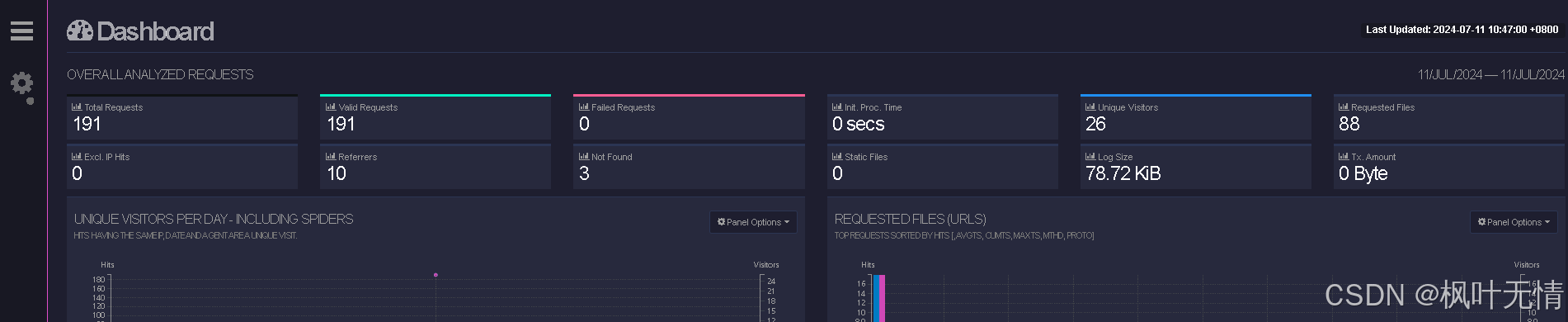

分析扫描报告:仔细分析扫描报告,识别并评估漏洞的严重性和影响范围,制定修复计划。

-

修复漏洞并验证:根据修复计划实施漏洞修复,并使用漏洞扫描工具或其他验证工具对修复结果进行验证,确保漏洞得到有效关闭。

四、漏洞扫描服务 VSS具有哪些优势

1.扫描全面

涵盖多种类型资产扫描,支持云内外网站和主机扫描,支持内网扫描、智能关联各资产之间的联系,自动发现资产指纹信息,避免扫描盲区。

2.高效精准

采用web2.0智能爬虫技术,内部验证机制不断自测和优化,提高检测准确率,时刻关注业界紧急CVE爆发漏洞情况,自动扫描,最快速了解资产安全风险。

3.简单易用

配置简单,一键全网扫描。可自定义扫描事件,分类管理资产安全,让运维工作更简单,风险状况更清晰了然。

4.报告全面

清晰简洁的扫描报告,多角度分析资产安全风险,多元化数据呈现,将安全数据智能分析和整合,使安全现状清晰明了。

五、漏洞扫描服务 VSS如何助力企业数字化转型

-

保障数字化转型的安全性:在数字化转型过程中,企业面临着大量新的网络安全挑战。漏洞扫描工具能够及时发现并修复潜在的安全漏洞,为企业的数字化转型提供坚实的安全保障。

-

提高运营效率:通过自动化的扫描和报告功能,漏洞扫描工具能够显著提升企业的运营效率。管理员可以更加专注于漏洞的修复和应急响应工作,而无需花费大量时间进行手动扫描和报告分析。

-

促进合规性:随着网络安全法规的不断完善,企业需要遵守的合规性要求越来越多。漏洞扫描工具能够帮助企业确保系统符合相关法规和标准的要求,降低因违规而面临的法律风险。

-

优化安全管理:漏扫工具可以帮助企业建立完善的网络安全管理体系。通过定期进行漏洞扫描和安全审计,企业可以发现网络安全管理中的不足之处,并采取相应的改进措施。

-

降低成本:通过使用漏扫工具,企业可以降低在网络安全方面的投入成本。与人工安全审核相比,漏扫工具可以自动进行漏洞扫描,提高了效率,降低了成本。

-

增强客户信任:在数字化转型中,客户对企业的信任至关重要。通过展示企业在网络安全方面的投入和努力(如定期进行漏洞扫描和修复),可以增强客户对企业的信任和忠诚度。

六、总结

总之,漏洞扫描服务VSS作为网络安全防护的重要组成部分,在护航企业数字化转型方面发挥着重要的作用。通过采取预防和防范措施,降低安全风险,优化安全管理,提升自身的网络安全防护能力,从而可以更好地实现数字化转型的目标。