CTF逆向-[WMCTF2020]easy_re-WP_虚机-perl加载器截取_逆向分析ctf实战 百度网盘-CSDN博客

参考博客

收获

perl,反正这个东西流程和upx壳很像,(高级的SMC?)

它会加载一个脚本,来解密源代码,期间call 一个 script

题解:

运行为第一步!

输入类型

输入类型一般就是加密,(期间利用什么技术,给你隐藏起来,找得很麻烦)

这道题输入perl来自习SMC

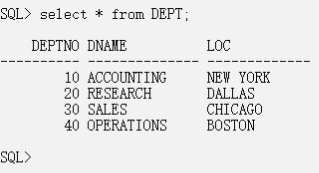

IDA看了一圈

什么都没有

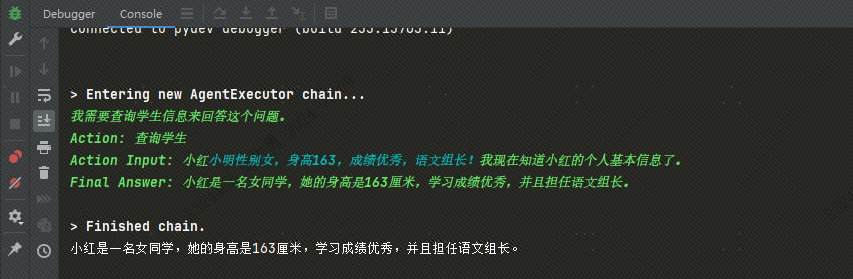

动调跟进,找到如图

进入判断内

调用了很多系统库文件

看不懂的捏

尝试找到cmp也没有(想动调恢复没成功)

算了,看看大佬写法

X86有个好处,他每一步是动态的,就是你编译完了,加载了壳,他代码就会变

因为目前没什么思路,找输入到cmp吧

这里进行输入

输入了就慢慢跟进

看看右边大致干了什么,不细看

比如上图

右边可以看见全是perl什么的

应该是在调用库函数,解密吧

这里发现了please

但是已经输出了啊,所以这里可能是已经解密好了

换成F7

我勒个骚刚,一直F7

感觉这个办法好笨,但是我也不知道什么更好的