近日,2024全球数字经济大会——数字安全生态建设专题论坛在北京成功举办。会上,中国信息通信研究院(简称“中国信通院”)正式发布了《数字安全护航技术能力全景图》,亚信安全凭借全面的产品技术能力,成功入选12大安全领域、75个细分领域。同时,亚信安全《某电网数据安全能力管控服务平台项目》在众多实践案例中脱颖而出,荣获“数据安全优秀实践案例”;亚信安全信数数据安全运营平台产品(DSOP)顺利通过了中国信通院组织的“首批数字安全护航计划技术支撑产品”功能验证。

数字安全生态建设专题论坛是2024全球数字经济大会的重要组成部分,由全球数字经济大会组委会主办,中国信息通信研究院和公安部第三研究所共同承办,汇聚了数字安全领域的顶尖专家与行业精英,共同探讨数字安全生态建设的新思路、新举措,为数字经济的高质量发展提供坚实保障。

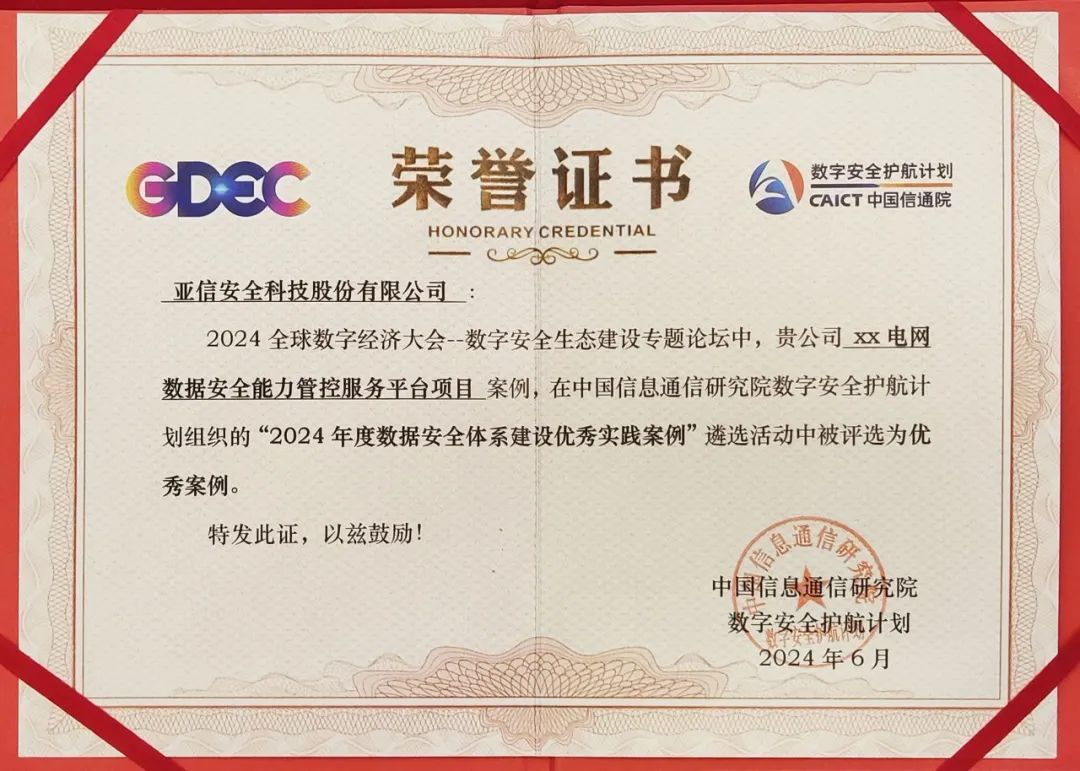

数据安全体系建设优秀实践案例

数字安全治理水平的提升,需要产学研用各方的持续创新和交流分享。为了进一步推动各方持续交流与分享,论坛经过多轮评审遴选“数据安全体系建设优秀实践案例”并于现场举行了颁奖仪式。亚信安全《某电网数据安全能力管控服务平台项目》在“2024年度数据安全体系建设优秀实践案例”遴选活动中被评选为优秀案例,为数据安全发展发挥了示范引领作用。

此次入选优秀案例的《某电网数据安全能力管控服务平台项目》,基于AI大模型数据分类分级的安全防护能力,以可视化的方式呈现数据资产及数据威胁情况,可有效帮助用户构建数据资产台账、进行敏感数据分类分级、进行安全风险监测,解决了数据资产不清晰、数据分类分级不准确、安全风险难以监测等问题。

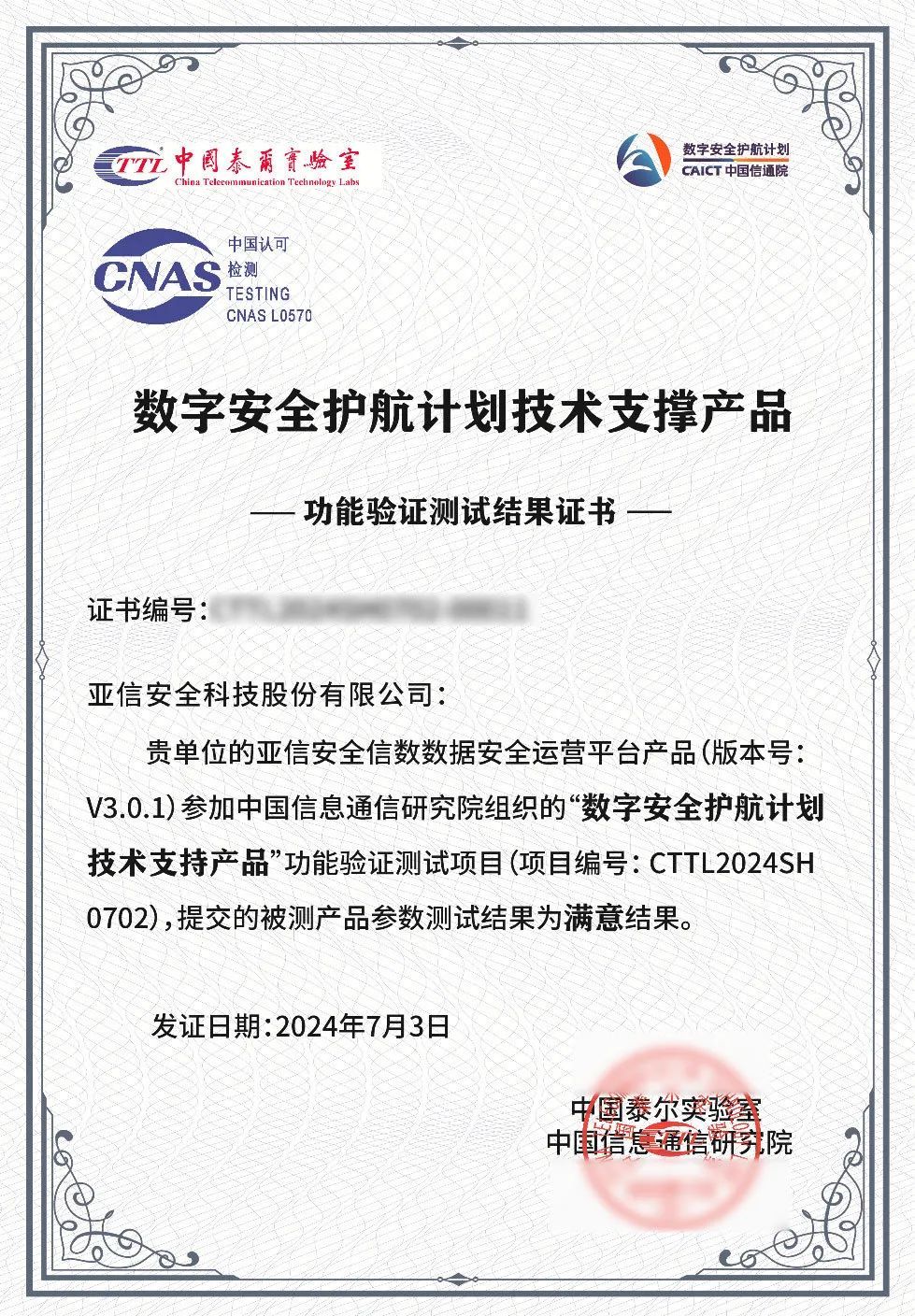

首批数字安全护航计划技术支撑产品

“数字安全护航计划”是由中国信通院联合产业各界共同发起的交流平台,以“构筑自立自强的数字技术创新体系、筑牢可信可控的数字安全屏障”为宗旨,打造涵盖政策解读、技术创新、标准制定、检测检验、评估认证、人才培养、行业交流、科普宣传等全方位平台模式。亚信安全信数数据安全运营平台产品DSOP(版本号:V3.0.1)顺利通过“数字安全护航计划技术支持产品”功能验证测试,产品参数测试结果为满意。

亚信安全DSOP,运用人工智能、溯源分析、安全分析等引擎,实现全方位、深层次数据安全事件挖掘和风险监测,提供数据资产梳理、风险分析研判、智能响应处置和运营效果呈现等核心能力,可有效提升组织智能自动化数据安全风险监测和处置能力,为事前预警、事中处置、事后溯源赋能。

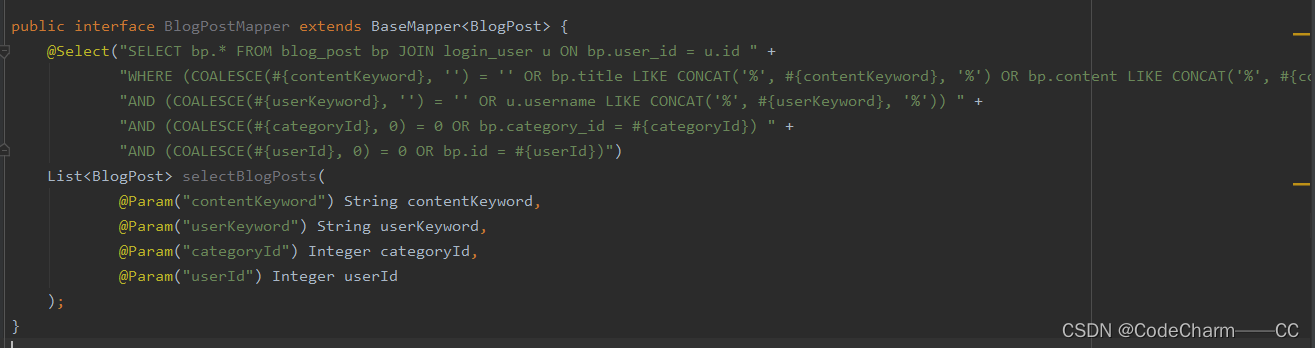

数字安全护航技术能力全景图

亚信安全实力占据75领域

在“数字安全护航计划”的背景下,中国信通院《数字安全护航技术能力全景图》正式发布。此次全景图共分14项一级目录103项二级目录(原为104项二级目录修正),收到报名申请391家,经评审评估,录入首期全景图147家厂商。亚信安全凭借全面的产品技术能力,成功入选12大安全领域、75个细分领域。

![[GICv3] 4. 中断分发和路由(Distribution and Routing)](https://img-blog.csdnimg.cn/c3d2833f469b4a51b956247d69c316c5.png)