目录

引言:

正文:

一、G1 GC的区域划分及其作用

1. 伊甸园区(Eden Region)

2. 幸存者区(Survivor Region)

3. 老年代区(Old Generation Region)

二、区域划分的优势:

三、图片解析:

结束语:

引言:

在Java应用开发中,性能优化始终是一个重要而又棘手的话题。尤其是垃圾回收(GC)机制,常常是影响应用性能的关键因素。G1 Garbage Collector(Garbage-First GC,简称G1 GC)是为了解决传统GC机制存在的问题而诞生的。它被誉为最现代化、最强大的垃圾回收器之一。今天,我们将带您深入了解G1 GC的区域划分及其独特的作用。

正文:

一、G1 GC的区域划分及其作用

G1 GC通过将堆内存划分为多个独立的小区域(Region),每个区域可以独立地进行垃圾回收。这些区域的具体功能如下:

1. 伊甸园区(Eden Region)

- 功能: 存放新创建的短生命周期对象。

- 说明: 当新对象在堆内存中创建时,它们首先被分配到伊甸园区。由于这些对象大多数具有较短的生命周期,因此可以迅速地被垃圾回收器识别并清除。

2. 幸存者区(Survivor Region)

- 功能: 存放从伊甸园区晋升过来的年轻对象。

- 说明: 当伊甸园区的对象在一次垃圾回收过程中幸存下来时,它们会被晋升到幸存者区。如果对象在几轮垃圾回收后仍然存活,它们可能会进一步被晋升到老年代区。

3. 老年代区(Old Generation Region)

- 功能: 存放生命周期较长的对象。

- 说明: 生命周期较长的对象最终被移动到老年代区,这些对象因为存活时间较长,被认为是稳定对象。老年代区垃圾回收频率较低,但每次回收会涉及更多的对象处理。

二、区域划分的优势:

通过将整个堆内存划分为小的区域,G1 GC可以在一次垃圾回收操作中只处理部分区域,而不是整个堆,这带来以下优点:

- 减少单次回收的工作量: 使得每次垃圾回收处理的对象数量减少,从而使垃圾回收的暂停时间变得更短。

- 提高回收效率: G1 GC可以集中在包含垃圾最多的区域进行回收,提高整体内存回收效率。

- 降低停顿影响: 通过分区处理,减少对应用线程的阻塞影响,提升应用的响应能力。

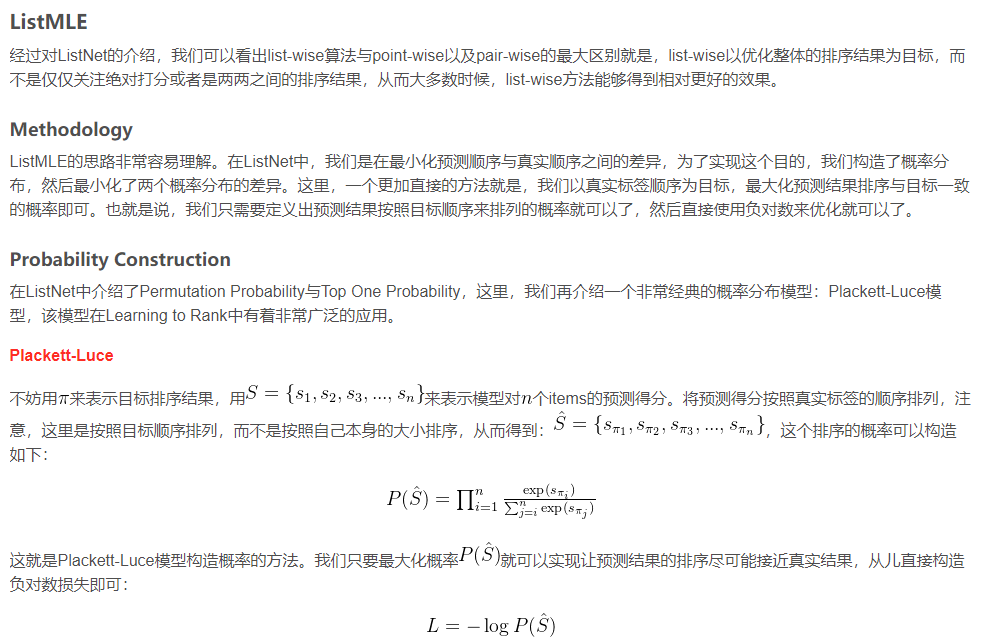

三、图片解析:

请参考下图来更直观地理解各个区域及其功能。

结束语:

通过对堆内存进行区域划分,G1 GC实现了高效的垃圾回收机制,减少了应用暂停时间,特别适合高并发和响应时间敏感的应用环境。选择G1 GC,您将会获得更高效的内存管理,更优越的应用性能。

如您有任何疑问或想了解更多关于G1 GC的信息,请随时与我交流。我将竭诚为您提供帮助和支持。希望本文对您深入理解G1 GC有所帮助。