靶场准备:

1. 使用已有的 Windows 2012 虚拟机

- 确保你的虚拟机正在运行,并且可以正常访问。

2. 添加 test 用户到管理员组(如上篇文件添加过了就跳过这一步)

- 具体命令如下:

net localgroup administrators test /add

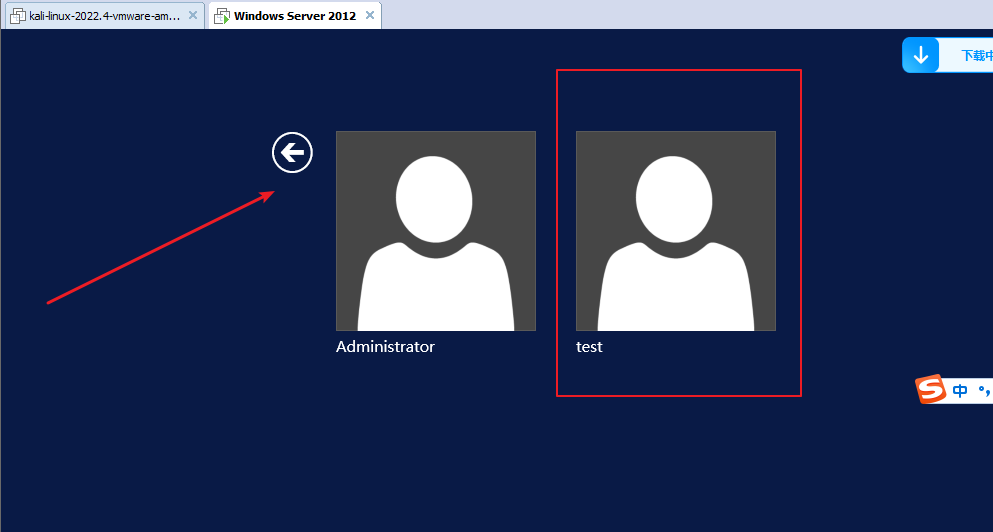

3. 切换用户登录

- 注销当前会话,并使用

test用户登录。

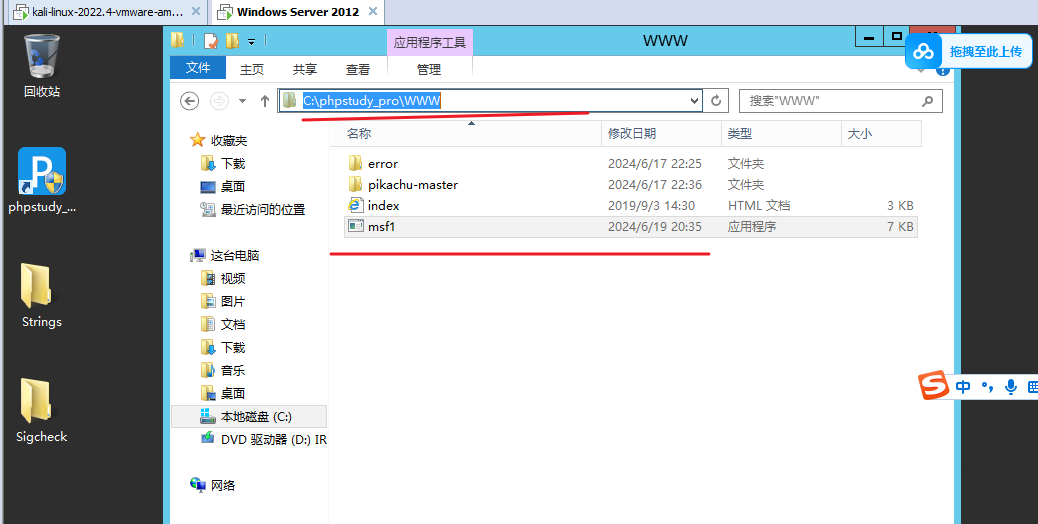

4. 上传 MSF 木马

- 将之前生成的 MSF 木马文件上传到虚拟机上的指定目录。

- 上传路径:

C:\phpstudy_pro\WWW

注意:这里是手动上传木马,如果是实际环境中需要用UAC这种方式提权,就需要通过钓鱼的手段上传,不能通过文件上传漏洞之类的。

这里就是假设通过钓鱼的方式上传木马到目标服务器并且运行了,kali的msf能拿到会话了