目录

概览

Gopherus工具的作用

Gopherus工具下载

Windows

Linux

Gopherus工具的使用帮助

Gopherus支持的Payload种类

总结

| 免责声明 本文所提供的文字和信息仅供学习和研究使用,请读者自觉遵守法律法规,不得利用本文所提供的信息从事任何违法活动。本文不对读者的任何违法行为承担任何责任。工具来自网络,安全性自测,如有侵权请联系删除。 |

概览

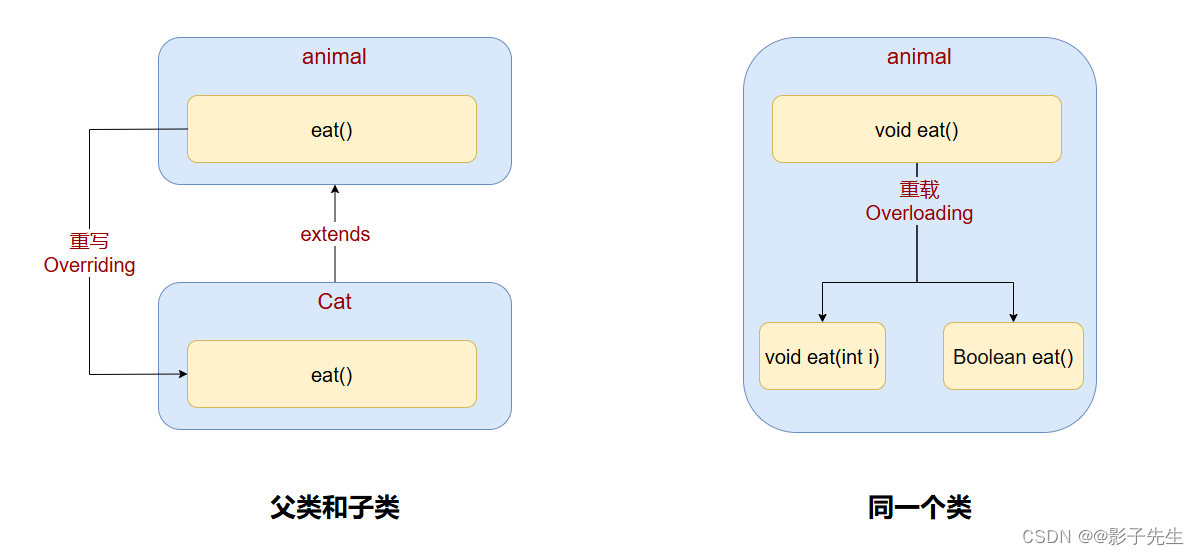

Gopherus是一个专为生成Gopher协议Payload的工具,广泛应用于网络安全领域,特别是在SSRF(Server-Side Request Forgery,服务器端请求伪造)场景下的利用。通过构造特定的Gopher协议数据包,攻击者能够利用SSRF漏洞对内网资源进行访问,甚至可能进一步执行远程代码(Remote Code Execution,RCE)。

Gopherus工具的作用

Gopherus工具的主要作用是在遇到SSRF漏洞时,能够生成对应的Gopher协议Payload,使得攻击者可以利用这种协议的特点对内网进行探测和利用。Gopher协议作为一种较为古老的互联网协议,它支持GET和POST请求,这使得它在SSRF利用中成为一个非常强大的工具,因为它几乎可以用来访问任何类型的网络服务。

Gopherus工具下载

GitHub项目地址:https://github.com/tarunkant/Gopherus.git

百度网盘链接:https://pan.baidu.com/s/1andtak5OY-jwmnZDBcxfiw?pwd=mn2q

提取码:mn2q

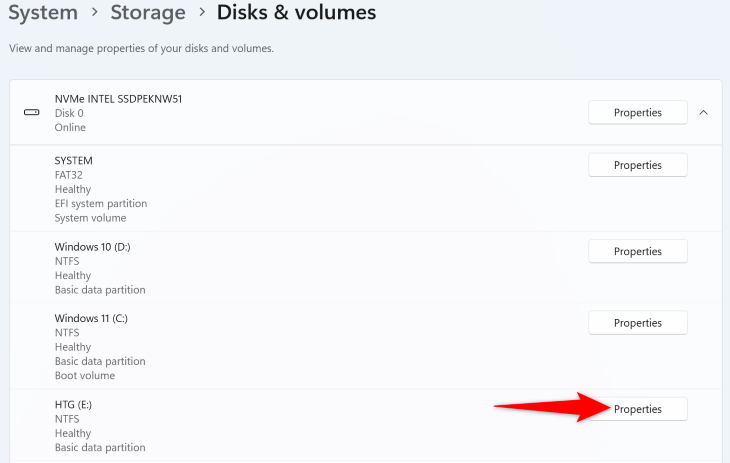

Windows

从GitHub或者百度网盘连接下载解压到D盘目录下,需要注意的是需要python2的版本环境

进入到gopherus工具目录,开启工具

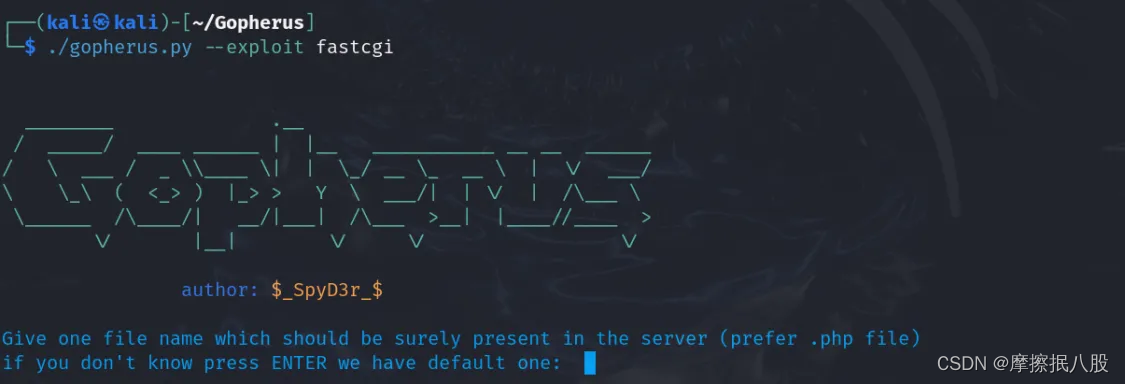

python2 gopherus.py --exploit fastcgiLinux

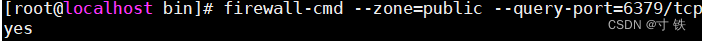

克隆下载官网文件

git clone https://github.com/tarunkant/Gopherus.git进入gopherus工具目录

cd Gopherus开启工具

./gopherus.py --exploit fastcgi

Gopherus工具的使用帮助

- MySQL:如果用户没有密码保护,您可以转储他的数据库,也可以将恶意文件放入他的系统中。

gopherus --exploit mysql它只询问MySQL用户的用户名,它将为您提供gopher链接。

- PostgreSQL:如果用户没有受到密码保护,您可以转储他的数据库,也可以将恶意文件放入他的系统中。

gopherus --exploit postgresql它只询问 Postgres 用户的用户名和数据库名称,然后它会为您提供 gopher 链接。

- FastCGI:如果端口 9000 在没有安全性的情况下打开,那么您可以获得 RCE。

gopherus --exploit fastcgi它只要求一个必须存在于受害者系统中的文件(最好是.php文件),顺便说一句,我们有默认的文件。

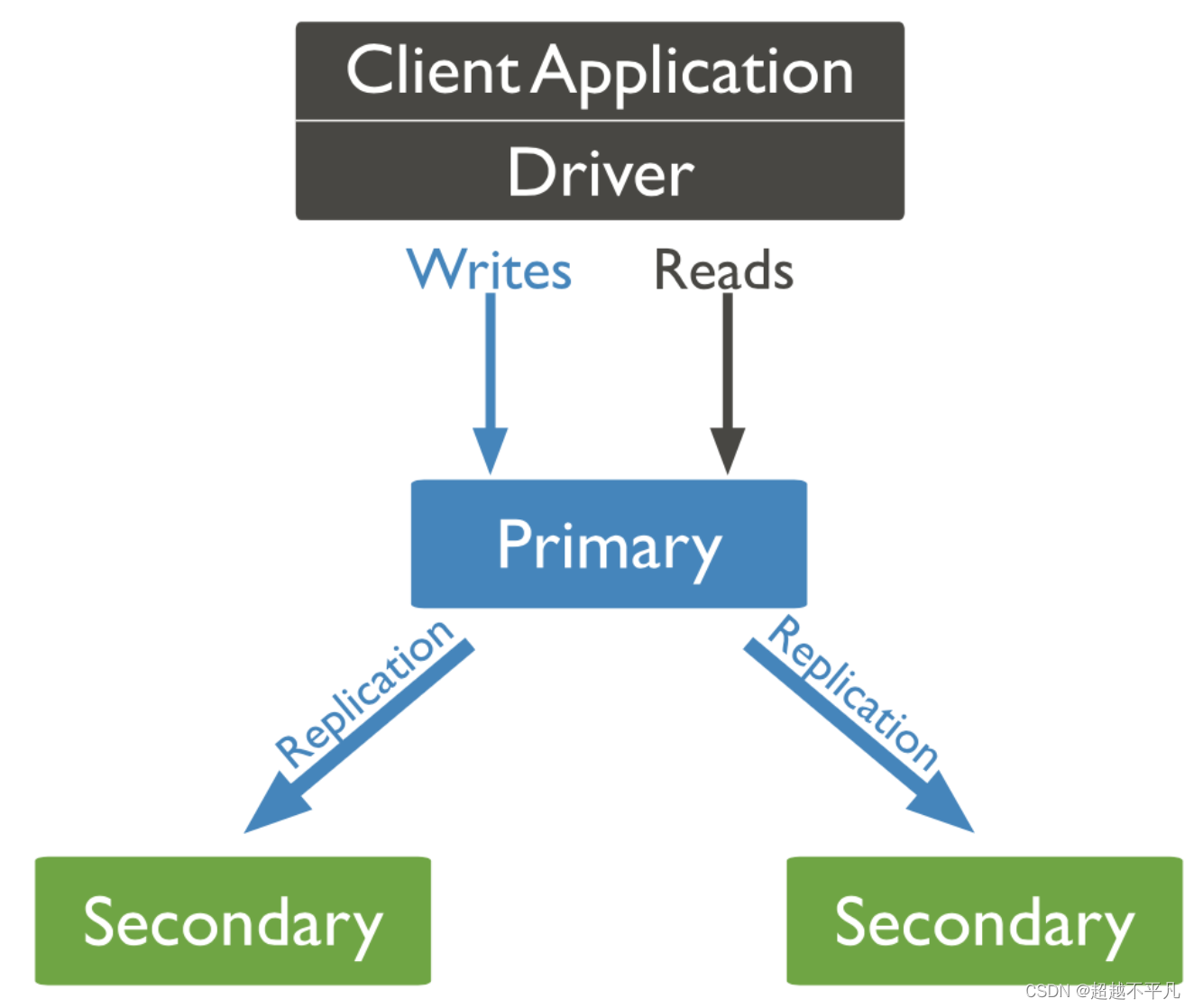

- Redis:如果redis端口是打开的,那么我们可以覆盖系统中的文件,这太危险了。

因此,您可以获得两样东西:

a. 反向壳

b. PHP壳

gopherus --exploit redis- Zabbix:如果端口 10050 打开,则可以在受害系统上运行 shell 命令。EnableRemoteCommands = 1

gopherus --exploit zabbix- Memcached:它主要用于存储序列化数据,但是当涉及到对这些数据进行反序列化时,就会出现已知漏洞,例如PHP反序列化问题,Python-Pickle反序列化问题,Ruby-Marshal反序列化问题,这可能导致RCE。

因此,对于它们中的每一个,我都创建了不同的脚本,以及一个用于转储 Memcached 内容的脚本:

gopherus --exploit pymemcache

gopherus --exploit rbmemcache

gopherus --exploit phpmemcache

gopherus --exploit dmpmemcache- SMTP:如果端口 25 打开并且我们可以访问它,那么我们可以向任何受害用户发送消息,因此此工具将生成用于发送邮件的 gopher 有效负载。

gopherus --exploit smtpGopherus支持的Payload种类

根据搜索结果,Gopherus支持生成多种Payload,包括但不限于:

- MySQL 有效负载

- FastCGI 有效负载

- Memcached 有效负载

- Redis 有效负载

- Zabbix 有效载荷

- SMTP 有效负载

总结

Gopherus工具是网络安全领域中针对SSRF漏洞的一种有效利用手段,通过自动化地生成Gopher协议Payload,攻击者能够在一定程度上简化内网资源的探测和利用过程。然而,需要注意的是,此类工具的使用应当严格遵守法律法规,仅在授权情况下用于正当的安全评估目的。

![[工具探索]富士mini90拍立得使用指南](https://img-blog.csdnimg.cn/direct/c2cc3fe6c5e54a288fc96b20bb6374ab.jpeg#pic_center)