0. Conti介绍

勒索软件即服务(Ransomware as a Service,RaaS)变体 Conti 推出还不到两年,已经进行了第七次迭代。Conti被证明是一种敏捷而熟练的恶意软件威胁,能够自主和引导操作,并具有无与伦比的加密速度。截至 2021 年 6 月,Conti独特的功能集已帮助其附属公司从 400 多个组织勒索数百万美元。

1. Conti攻击概述

Conti的行为与大多数勒索软件类似,但它经过精心设计,更加高效且更具规避性。具体来说,Conti在混淆能力、运行速度以及文件加密方面进行持续优化,其主要特征包括:

混淆能力提升:自早期的Conti(2019 年末)通过简单的 XOR 机制来隐藏在运行时解析的 API 名称。从2020年6月开始,Conti还采用了字符串混淆的自定义编码函数。

运行速度提升:Conti使用多达32个并发CPU线程进行文件加密操作,并且从2020年9月开始Conti将加密算法从AES切换为CHACHA。

文件加密优化:2020年9月后,Conti添加了新的文件加密逻辑(部分加密)。2021年1月后,Conti在加密过程中引入C++ 队列和锁,取代了原先使用的IoCompletionPorts。

2. 勒索软件影响

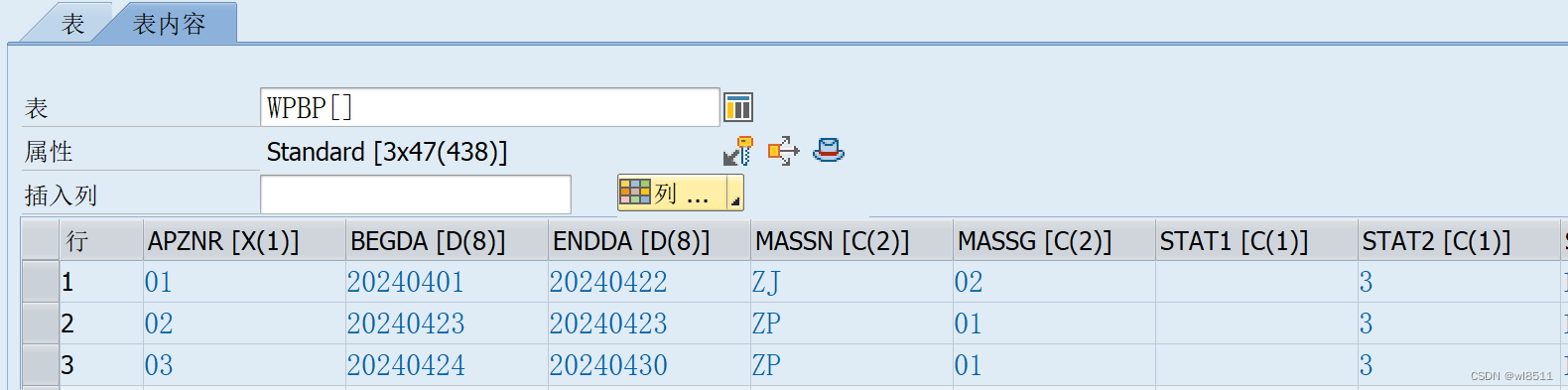

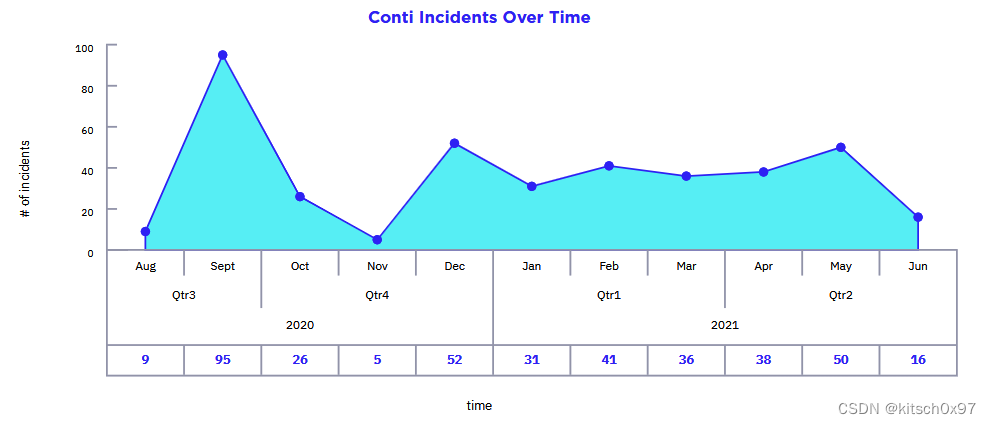

Conti由所谓的TrickBot团伙开发和维护,主要通过RaaS隶属模式运营。Conti勒索软件源自Ryuk的代码库,并依赖于相同的TrickBot基础设施。Conti 样本于 2019 年 10 月左右首次出现,截至2021年6月已经发生399 起Conti攻击,攻击事件统计如下图所示。

3. 勒索软件分析

测试版本

导入函数:Conti使用LoadLibraryA和GetProcAddress手动链接导入函数,所有 API 的名称均使用字节0x99进行简单的XOR编码。此版本中未对DLL的名称进行编码,除了一些来自Rstrtmgr.dll的可选导入之外。除此之外,GetProcAddress函数最终会确保它拥有它正在寻找的所有强制API。否则,它使用 ExitProcess退出程序。

加载资源:Conti会加载 PE 文件中的两个资源。第一个将用作赎金票据的文本(在最早的版本中设置为“测试票据”),而第二个是用逗号分隔的字符串列表,通过这些字符串可以过滤目标文件。这允许对上述资源进行简单修改可以实现定制化的勒索攻击,而无需重新编译勒索软件。

加密前操作:Conti首先通过命令行(所有命令字符串均通过字节 0x99 进行异或编码)删除系统驱动器上的卷影副本,之后通过命令行停止系统上约170项服务,然后迭代系统上正在运行的所有进程并终止“sql”相关的进程。完成上述操作之后,Conti查询系统中处理器的数量,并创建两倍于处理器数量的IoCompletionPort与处理器数量的线程。

目标文件获取:Conti在创建线程后,Conti查找系统上所有驱动器,并运行其逻辑(目标文件过滤)来选择每个驱动器上的目标文件。遍历所有驱动器后,Conti使用所有线程从GetIpNetTable返回所有IP地址,对每个IP地址调用NetShareEnum获取网络共享列表,并获取目标文件。

文件加密:Conti的文件加密主要通过其迭代函数与加密函数实现,(1)迭代函数会获取一个文件夹作为参数,并通过FindFirstFile API搜索文件夹中的所有文件。(2)加密函数首先从PE文件数据部分加载RSA公钥,之后从IoCompletionPorts中获取目标文件路径,然后通过AES+RSA对目标文件进行混合加密,最后将文件的扩展名改为“.CONTI”并对下一个目标文件进行加密。

正式版本

目标文件获取:Conti在以迭代的方式在各驱动器上并行搜索目标的文件。具体来说,Conti会为每个驱动器创建一个新线程,并以驱动器根路径作为参数通过迭代函数获取目标文件。这是一个很好的补充,可以提高速度。

文件加密:Conti在以前的版本中,加密的 AES 密钥和原始文件大小都在加密之前写入文件的末尾。然而,在此版本中,只有在文件完全加密后才会写入原始文件大小。

改进版本v1

命令行参数:Conti引入加密模式、网络位置等命令行参数,方便攻击者实施自定义勒索攻击。

函数导入:Conti使用自定义编码函数代替简单的单字节 XOR,且更多字符串被混淆。

加密前操作:Conti减少了 36 个服务的停止,创建互斥体以避免不同实例之间的相互干扰。

目标文件获取:Conti通过GetIpNetTable中的本地IP(如,192.168.*)查找共享文件。

改进版本v2

命令行参数:FAdded支持对其他命令行参数的支持。在此版本中,可以将目录列表指定为搜索要加密的感兴趣文件的目标。此外,可以给出一个日志记录标志,尽管它直到更高版本才实现。

函数导入:在大多数情况下,Conti 不会嵌入 DLL 的普通名称及其所需的导出,而是仅保留所需字符串的哈希值。通过哈希仅找到 kernel32.dll。其余的 DLL 名称嵌入在可执行文件中,现已进行模糊处理,并使用 LoadLibraryA API 加载。选择的 API hash函数是 Murmur2A8,其常量种子设置为 0x5B2D,用于小写 ASCII 字符串。

新实现的钩子删除逻辑在加载所有必要的 DLL 后发生。对于每个加载的 DLL,Conti 会读取磁盘上的文件并遍历其中的所有导出,查找前几个字节的差异。如果在磁盘版本和内存版本之间发现任何此类差异,则内存中的字节将被从磁盘读取的字节替换。钩子删除函数中使用的 API 是通过加载时链接的 LoadLibraryA 和 GetProcAddress 获取的,这又是一个新添加,没有经过将 API 切换为运行时加载的 API 的重构。

加载资源:这两个资源已被删除。勒索字条内容已移至可执行文件的数据部分,同时删除了加密特定文件模式而不是默认文件模式的功能。我们推测作者发现后一个功能不值得支持,因为我们从未见过它在实践中使用。

加密前操作:删除服务的能力已被删除。允许删除卷影副本的功能以不同的方式实现,在本示例的逻辑中更进一步。如果选择本地加密模式,该示例将通过使用 WMIC9 运行命令来删除在 ROOT\CIMV2 上查询 Win32_ShadowCopy 时找到的卷影副本。与之前使用 vssadmin10 删除固定数量的驱动器相比,这些驱动器可能启用也可能未启用卷影副本,甚至可能未安装在磁盘上,甚至可能会丢失带有卷影副本的驱动器。

重新实现已删除的功能,为从 IoCompletionPorts 读取而创建的线程数量又恢复到基于系统上可用处理器的数量。这次,它取决于勒索软件的执行模式,在指定“仅本地”或“仅网络”加密的情况下为每个处理器创建一个线程,如果同时使用两种模式,则创建两倍的线程。有趣的是,此版本中的重新实现使用了从 GetNativeSystemInfo 查询返回的错误值,使用 dwActiveProcessorMask 而不是 dwNumberOfProcessors。这个小bug在后续版本中得到修复。

目标文件获取:“169.*”形式的地址被添加到 IP 地址列表中以搜索共享。现在使用 inet_ntoa API,而不是使用 InetNtopW 将地址转换为宽字符串,使字符串只有字节大小。不是执行 32 个线程来搜索这些 IP 地址上的共享,而是只有一个线程在做脏活。

在寻找网络共享的过程中还有一项额外的检查。首先使用恶意软件手动创建的套接字检查地址是否有 445 上的开放端口。然后,仅对应答检查的 IP 调用 NetShareEnum API。此更改应该会减少在没有任何地址的地址上查询共享的噪音。

文件加密:不同的文件采用不同的逻辑进行加密。我们有一个包含 171 个扩展名的新列表,其中文件的全部内容都被加密,然后还有另一个包含 20 个扩展名的列表,其中仅对文件的某些部分进行了加密。最后,其余文件按大小进行分类。

加密算法由AES改为ChaCha。密钥仍然是按文件随机生成的,并在使用二进制文件数据部分中嵌入的 RSA 公钥加密后写入文件末尾。

加密文件的扩展名已从 .CONTI 更改为 .YZXXX,这可能有助于避免根据已知的扩展名更改检测到勒索软件。