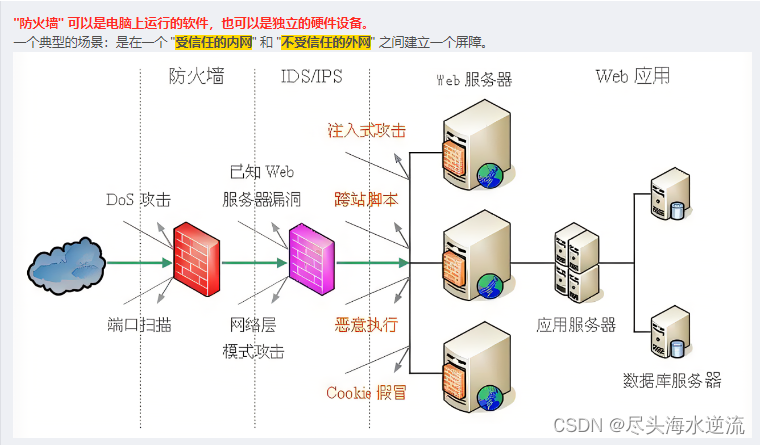

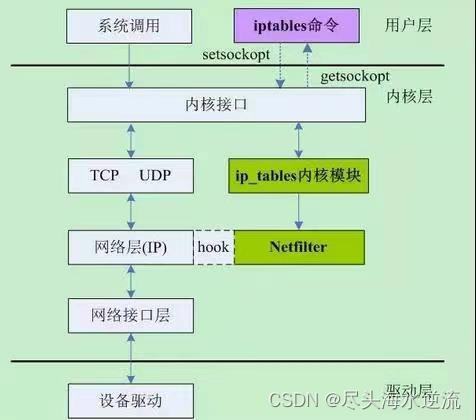

一、Linux包过滤防火墙概述

主要工作在网络层,针对IP数据包,体现在对包内的IP地址、端口、协议等信息的处理上

以下两种称呼都可以表示Linux防火墙

-

netfilter

位于Linux内核中的包过滤功能体系

成为Linux防火墙的“内核态”

是内核的一部分,由一些数据包过滤表组成,这些表包含内核用来控制数据包过滤处理的规则集

-

iptables

位于/sbin/iptables,用来管理防火墙规则的工具

成为Linux防火墙的“用户态”

是一种用来管理Linux防火墙的命令程序,它使插入、修改和删除数据包过滤表中的规则变得容易

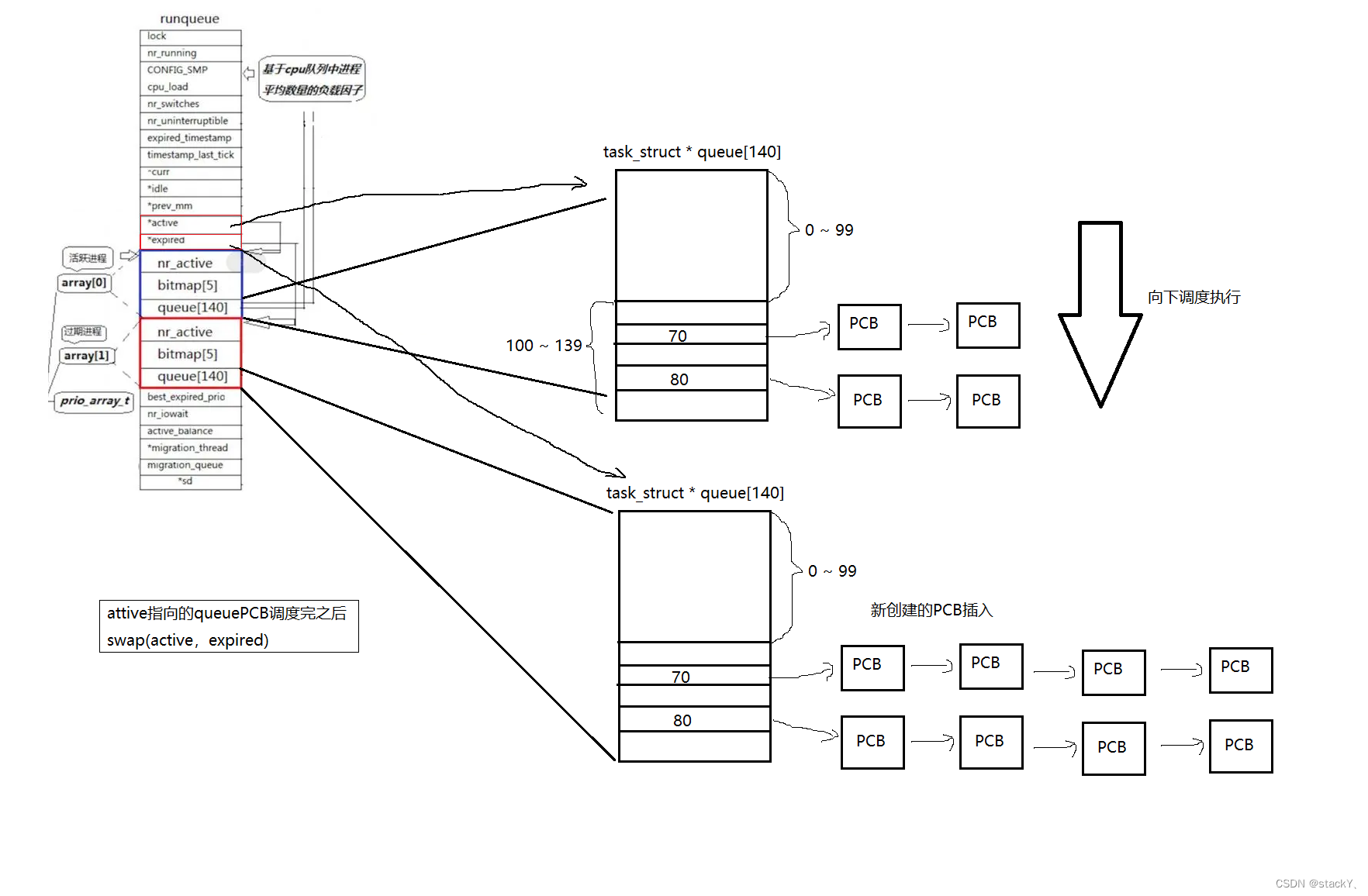

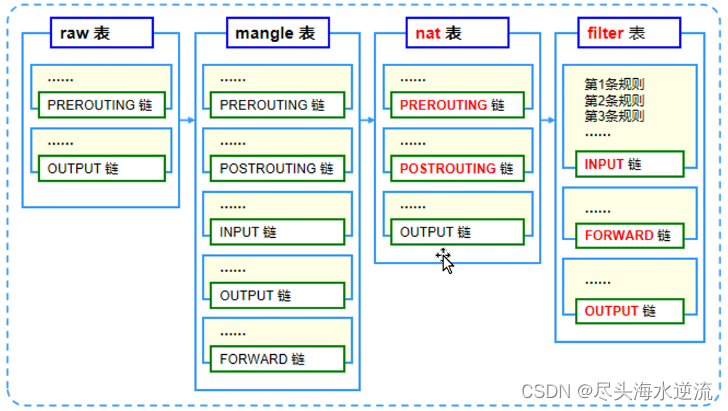

二、四表五链

规则表的作用:容纳各种规则链

规则链的作用:容纳各种防火墙规则

-

四表

| raw表 | 确定是否对该数据包进行状态跟踪。包含两个规则链,OUTPUT、PREROUTING |

| mangle表 | 修改数据包内容,用来做流量整形的,给数据包设置标记。包含五个规则链,INPUT、OUTPUT、FORWARD、PREROUTING、POSTROUTING |

| nat表 | 负责网络地址转换,用来修改数据包中的源、目标IP地址或端口。包含三个规则链,OUTPUT、PREROUTING、POSTROUTING |

| filter表 | 负责过滤数据包,确定是否放行该数据包(过滤)。包含三个规则链,INPUT、FORWARD、OUTPUT |

-

规则表之间的顺序

raw > mangle > nat > filter

-

五链

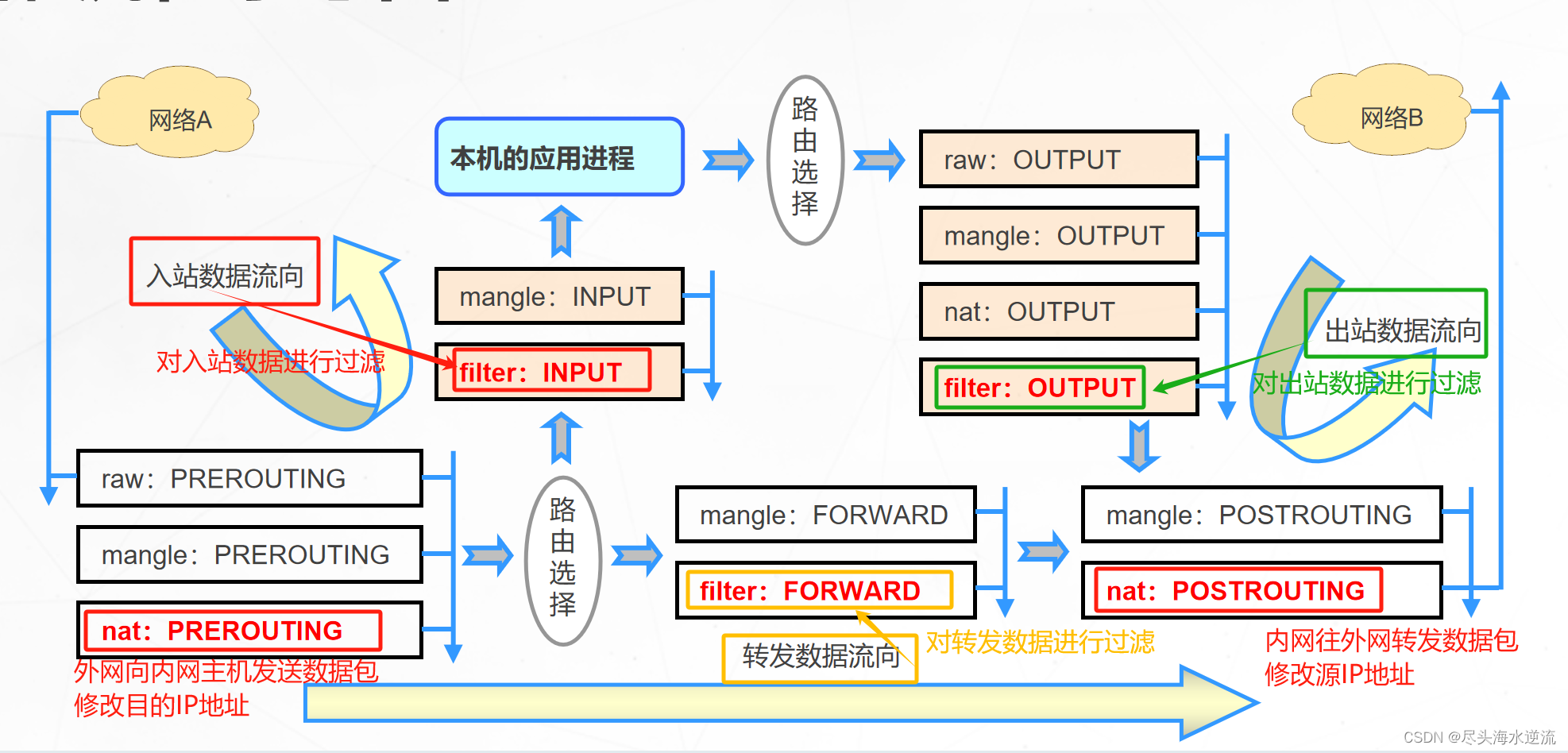

| INPUT | 处理入站数据包,匹配目标IP为本机的数据包 |

| OUTPUT | 处理出站数据包,匹配从本机发出的数据包 |

| FORWARD | 处理转发数据包,匹配流经本机的数据包 |

| PREROUTING | 在进行路由选择前处理数据包,用来修改目的地址,用来做DNAT,相当于把内网服务器的IP和端口映射到路由器的外网IP和端口上 |

| POSTROUTING | 链:在进行路由选择后处理数据包,用来修改源地址,用来做SNAT,相当于内网通过路由器NAT转换功能实现内网主机通过一个公网IP地址上网 |

-

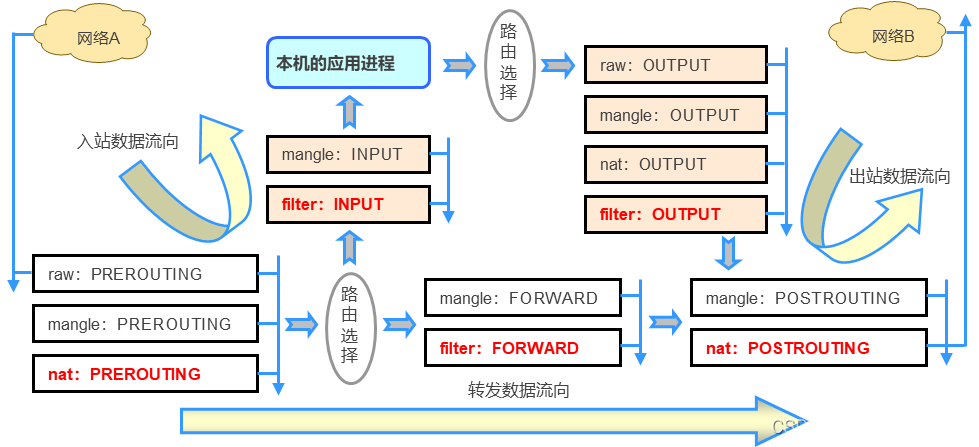

规则链之间的顺序

入站数据(来自外界的数据包,且目标地址是防火墙本机):PREROUTING --> INPUT --> 本机的应用程序

出站数据(从防火墙本机向外部地址发送的数据包):本机的应用程序 --> OUTPUT --> POSTROUTING

转发数据(需要经过防火墙转发的数据包):PREROUTING --> FORWARD --> POSTROUTING

-

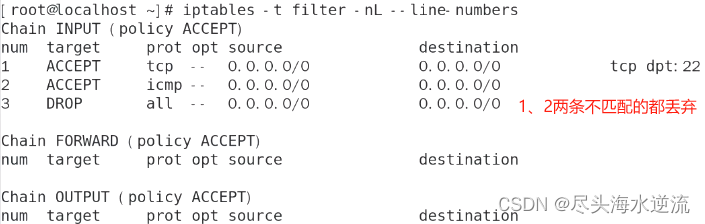

规则链内的匹配顺序

按顺序依次检查,自上向下按顺序依次进行检查,找到相匹配的规则即停止(LOG策略例外,表示记录相关日志)

若在该链内找不到相匹配的规则,则按该链的默认策略处理(未修改的状况下,默认策略为允许)

↓

三、iptables的安装

CentOS 7默认使用firewalld防火墙,没有安装 iptables,若想使用iptables防火墙。必须先关闭firewalld防火墙,再安装 iptables

systemctl stop firewalld.service

systemctl disable firewalld.service

yum -y install iptables iptables-services

systemctl start iptables.service四、iptables防火墙的配置方法

使用iptables 命令行

使用system-config-firewall

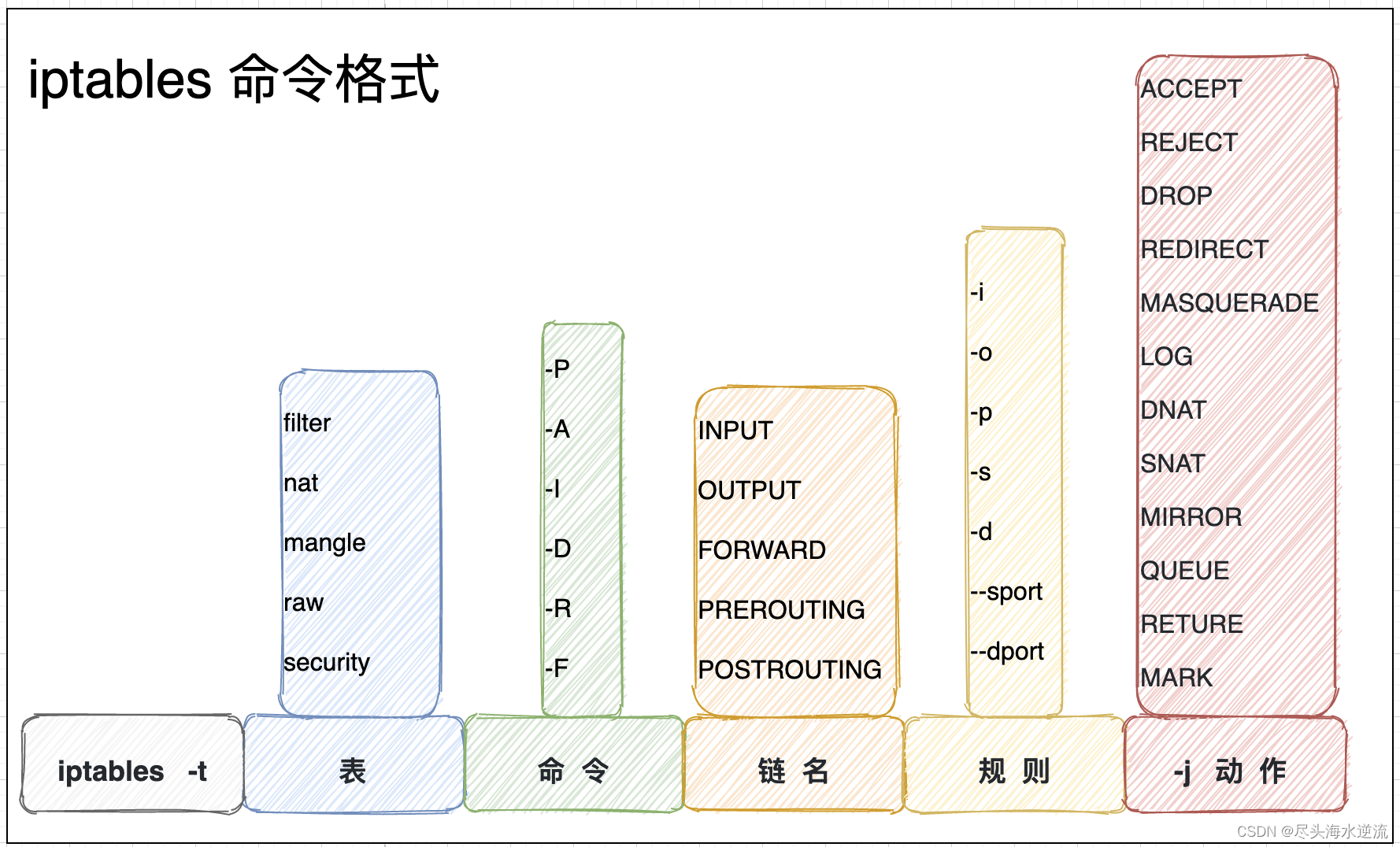

五、iptables 命令行配置方法

iptables [-t 表名] 管理选项 [链名] [匹配条件] [-j 控制类型]

- 注意事项

不指定表名时,默认指filter表

不指定链名时,默认指表内的所有链

除非设置链的默认策略,否则必须指定匹配条件

控制类型和链名使用大写字母,其余均为小写

-

常用的控制类型

| ACCEPT | 允许数据包通过 |

| DROP | 直接丢弃数据包,不给出任何回应信息 |

| REJECT | 拒绝数据包通过,会给数据发送端一个响应信息 |

| SNAT | 修改数据包的源地址 |

| DNAT | 修改数据包的目的地址 |

| REDIRECT | 重定向改变目的端口,将接受的包转发至本机的不同端口 |

| MASQUERADE | 伪装成一个非固定公网IP地址 |

| LOG | 在/var/log/messages文件中记录日志信息,然后将数据包传递给下一条规则。LOG只是一种辅助动作,并没有真正处理数据包 |

-

常用的管理选项

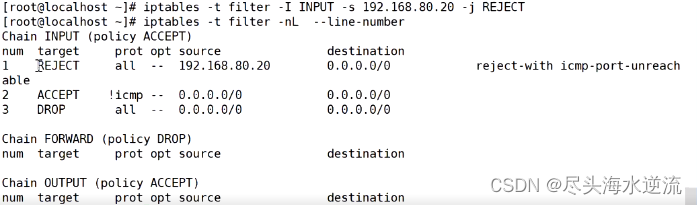

| -A | 在指定链的末尾追加(--append)一条新的规则 |

| -I | 在指定链的开头插入(--insert)一条新的规则,未指定序号时默认作为第一条规则 |

| -R | 修改、替换(--replace)指定链中的某一条规则,可指定规则序号或具体内容 |

| -P | 设置指定链的默认策略(--policy) |

| -D | 删除(--delete)指定链中的某一条规则,可指定规则序号或具体内容 |

| -F | 清空(--flush)指定链中的所有规则,若未指定链名,则清空表中的所有链 |

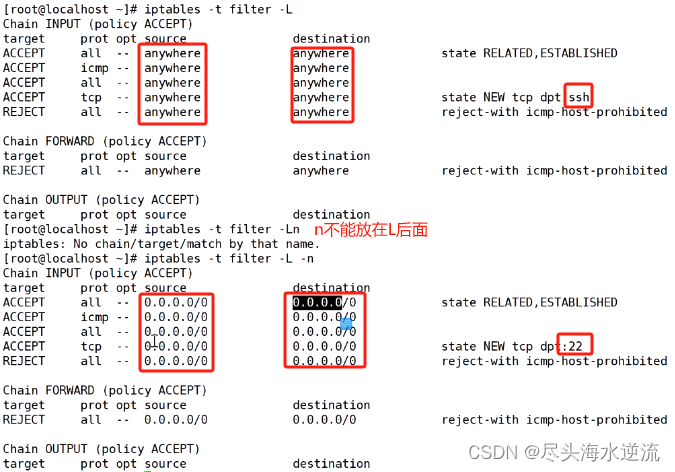

| -L | 列出(--list)指定链中所有的规则,若未指定链名,则列出表中的所有链 |

| -n | 使用数字形式(--numeric)显示输出结果,如显示 IP 地址而不是主机名 |

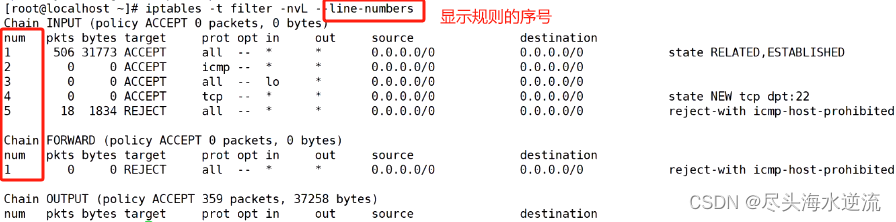

| -v | 显示详细信息,包括每条规则的匹配包数量和匹配字节数 |

| --line-numbers | 查看规则时,显示规则的序号 |

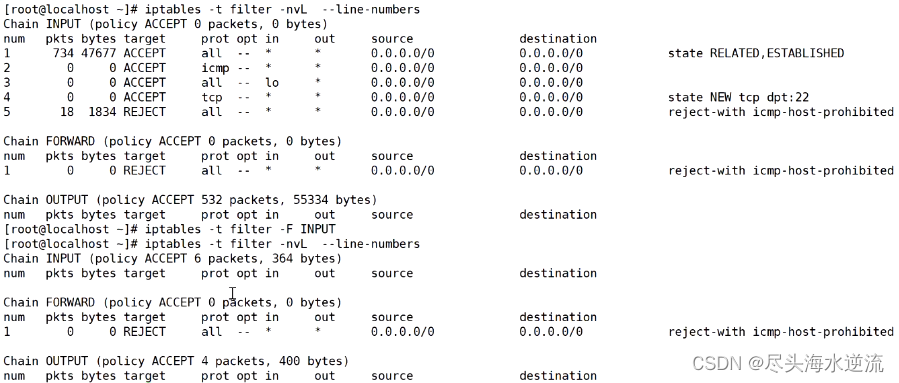

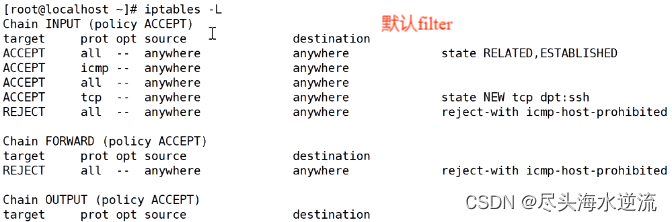

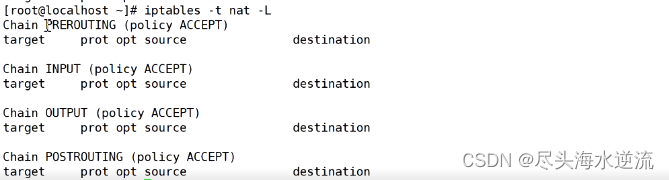

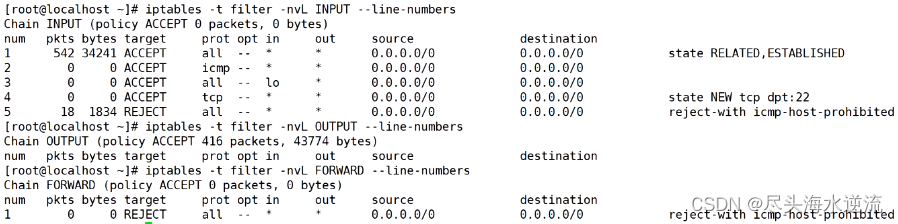

查看规则表

iptables -t 表名 -L -n -v --line-numbers [链名]

-nvL

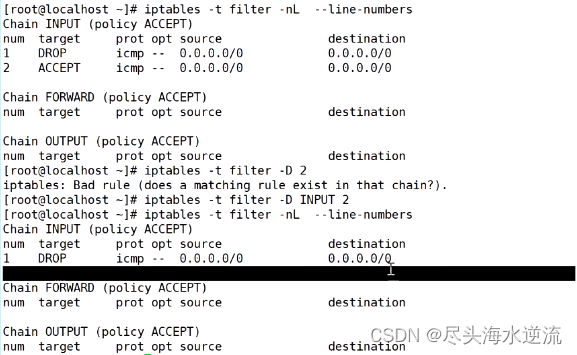

删除规则

iptables -t 表名 -D 链名 序号/内容

iptables -t 表名 -F [链名] #如果不指定链名则删除清空所有链的规则

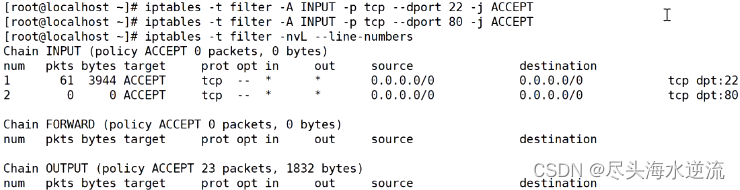

增加规则

iptables -t 表名 -A 链名 匹配条件 -j 控制类型

iptables -t 表名 -I 链名 序号 匹配条件 -j 控制类型- 重启服务器可初始化规则

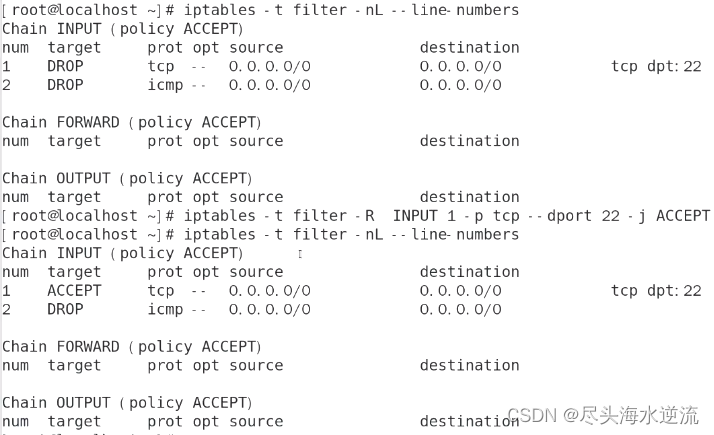

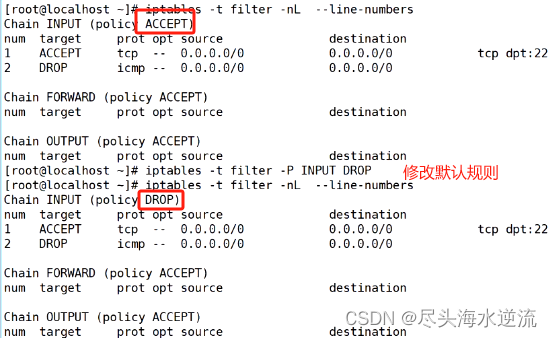

修改规则

iptables -t 表名 -R 链名 序号 新规则内容

iptables -t 表名 -P 链名 ACCEPT/DROP/REJECT

生产环境中通常使用白名单方式设置规则

iptables -t 表名 -A 链名 匹配条件 -j ACCEPT #先配置需要放行的规则

....

iptables -t 表名 -A 链名 -j DROP 或 iptables -t 表名 -P 链名 DROP #最后配置默认禁止所有的规则

六、规则的匹配

-

通用匹配

可直接使用,不依赖于其他条件的扩展,包括网络协议、IP地址、网络接口等条件

| 协议匹配 | -p 协议名 |

| 地址匹配 | -s 源地址、-d 目的地址(可以是IP、网段、域名、空) |

| 接口匹配 | -i 入站网卡、-o 出站网卡 |

-

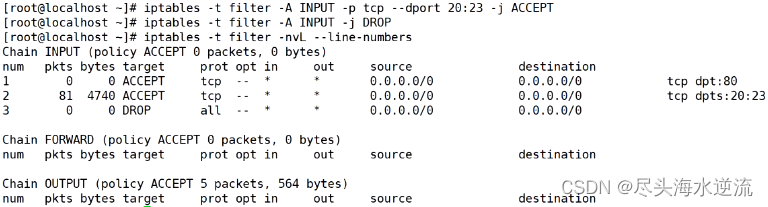

隐含匹配

需要使用 -p 指定协议作为前提

-p tcp/udp --dport 目的端口/端口范围

-p tcp/udp --sport 源端口/端口范围

-p icmp --icmp-type 8(请求)/0(回显)/3(目标不可达)

#注意:--sport 和 --dport 必须配合 -p <协议类型> 使用

#TCP标志位匹配:--tcp-flags TCP标志位

iptables -I INPUT -p tcp --dport 22 --tcp-flags SYN,ACK,FIN,RST,URG,PSH SYN -j REJECT

iptables -I OUTPUT -p tcp --dport 22 --tcp-flags SYN,ACK,FIN,RST,URG,PSH SYN,ACK -j REJECT

iptables -I INPUT -p tcp --dport 22 --tcp-flags SYN,ACK,FIN,RST,URG,PSH ACK -j REJECT

#tcp三次握手时的第一次握手放行 SYN 为 1 数据报文,拒绝其他包;第二次握手放行 SYN,ACK 为 1 数据报文,拒绝其他包

#ICMP类型匹配:--icmp-type ICMP类型

#可以是字符串、数字代码

“Echo-Request”(代码为 8)表示 请求

“Echo-Reply”(代码为 0)表示 回显

“Destination-Unreachable”(代码为 3)表示 目标不可达

#关于其它可用的 ICMP 协议类型,可以执行“iptables -p icmp -h”命令,查看帮助信息

-

显式匹配

要求以“-m 扩展模块”的形式明确指出类型,包括多端口、MAC地址、IP范围、数据包状态等条件

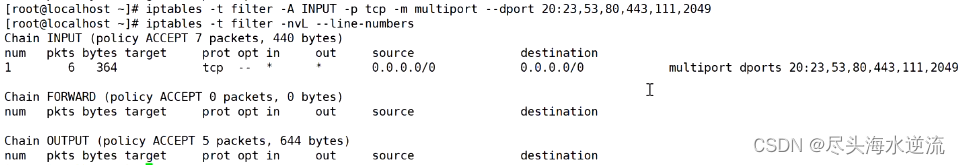

#多端口匹配:

-m multiport --sport 源端口列表

-m multiport --dport 目的端口列表

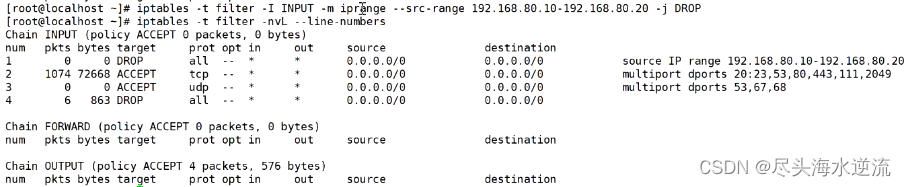

#IP范围匹配:

-m iprange --src-range 源IP范围

--dst-range 目标地址范围

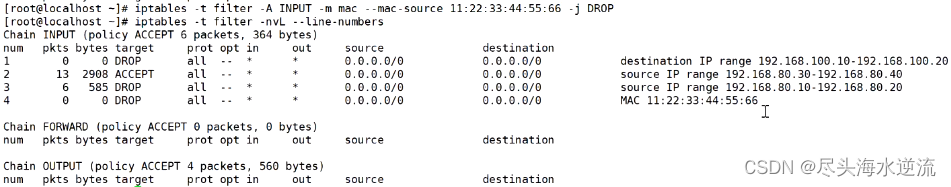

#MAC地址匹配:

-m mac --mac-source MAC地址

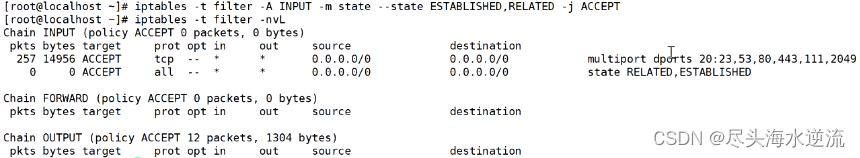

#状态匹配:

-m state --state 连接状态

常见的连接状态:

NEW :主机连接目标主机,在目标主机上看到的第一个想要连接的包

ESTABLISHED :主机已与目标主机进行通信,判断标准只要目标主机回应了第一个包,就进入该状态

RELATED :主机已与目标主机进行通信,目标主机发起新的链接方式,一般与ESTABLISHED 配合使用

INVALID :无效的封包,例如数据破损的封包状态

-

iptables规则修改后会立即生效,并不代表永久保存

-

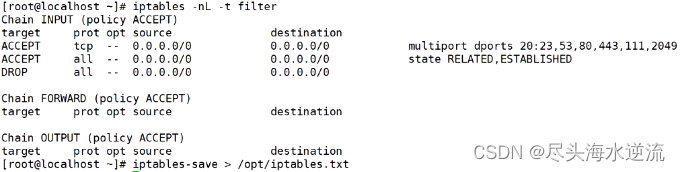

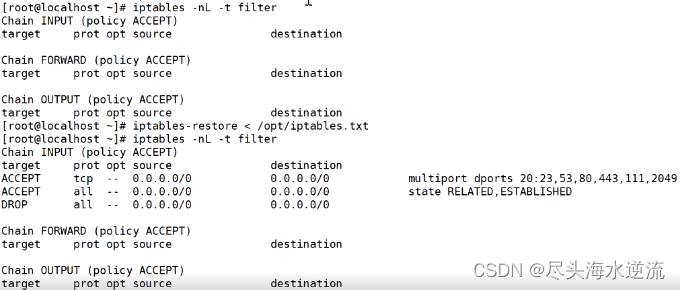

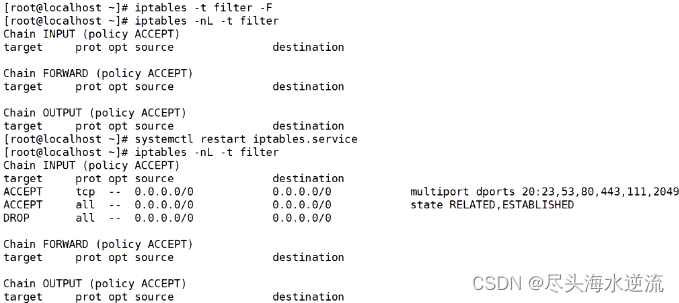

防火墙规则的备份和还原

iptables-save > /opt/ipt.txt #导出(备份)所有表的规则

iptables-restore < /opt/ipt.txt #导入(还原)规则

iptables-save > /etc/sysconfig/iptables #将iptables规则文件保存在 /etc/sysconfig/iptables 中,iptables服务启动时会自动还原规则

![]()

七、SNAT策略概述

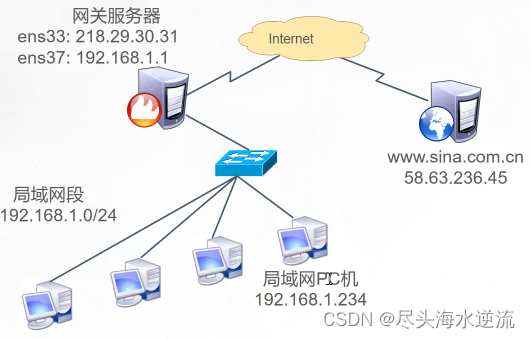

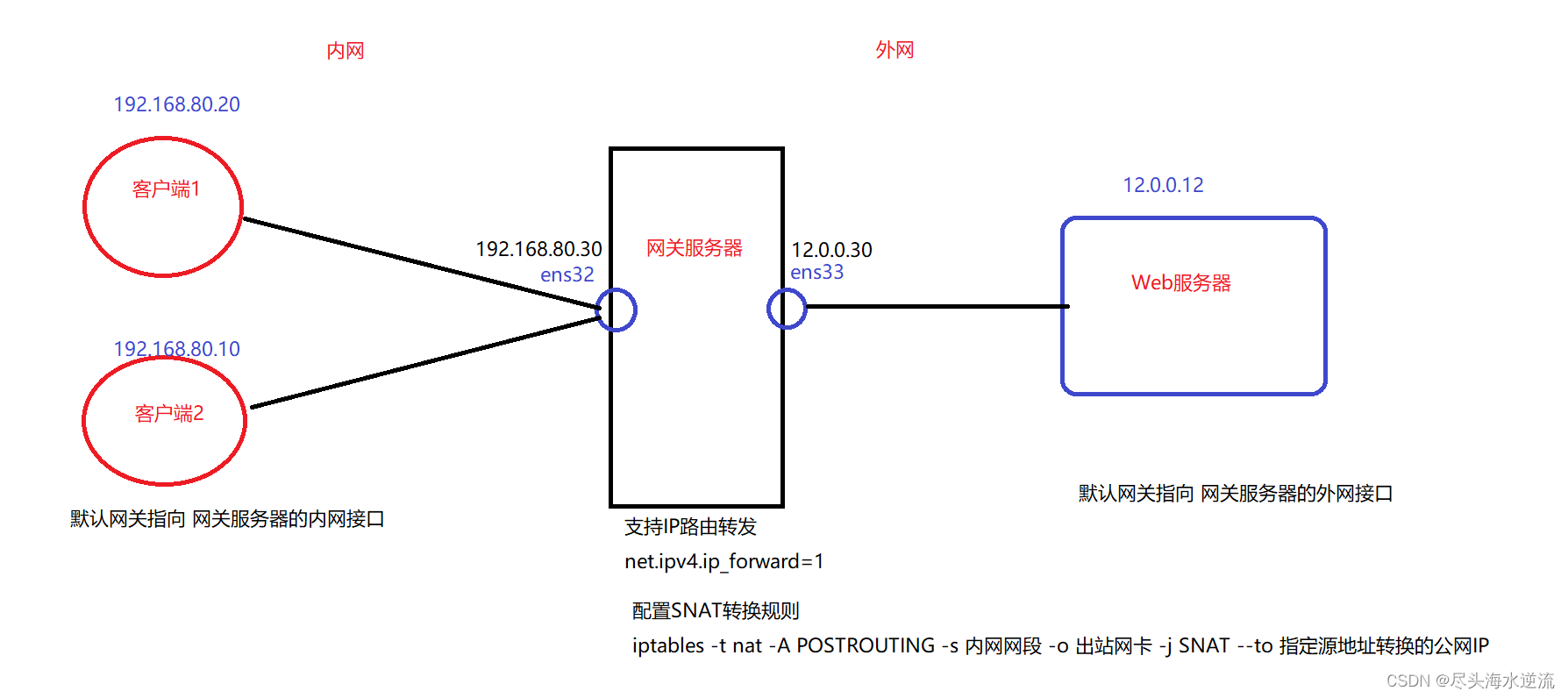

- SNAT策略的典型应用环境

局域网主机共享单个公网IP地址接入internet

- SNAT策略的原理

源地址转换,Source Network Address Translation

修改数据包的源地址

八、SNAT的典型应用环境

- 局域网共享上网

九、SNAT策略的工作原理

-

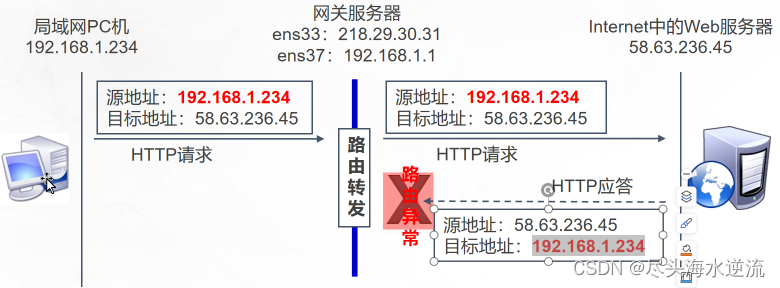

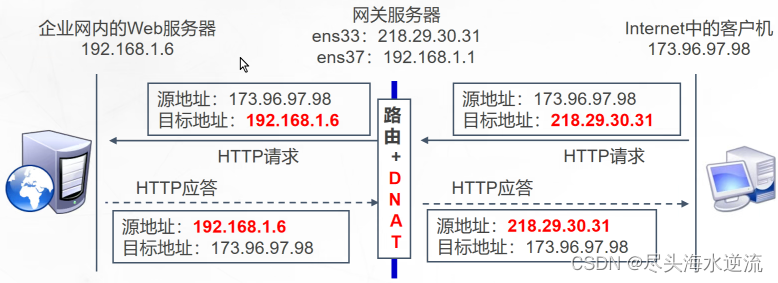

未作SNAT转换时的情况

-

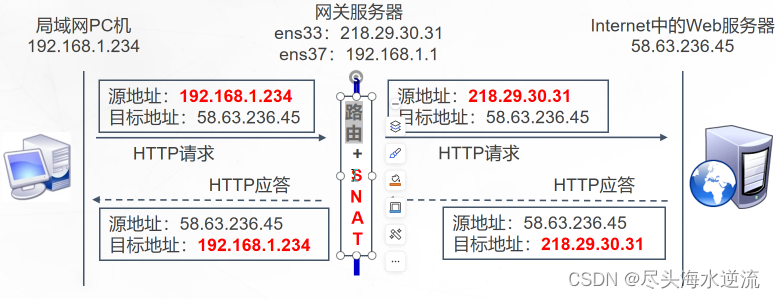

进行SNAT转换后的情况

十、SNAT策略的应用

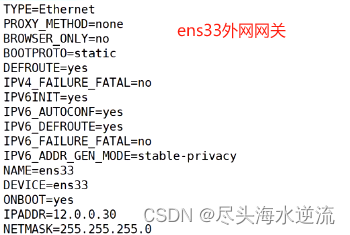

- 前提条件

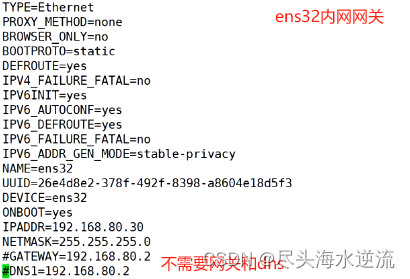

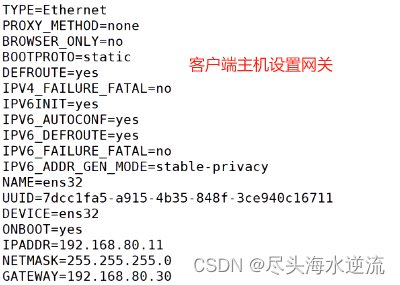

局域网各主机正确设置IP地址/子网掩码

局域网各主机正确设置默认网关地址

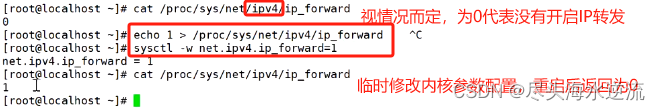

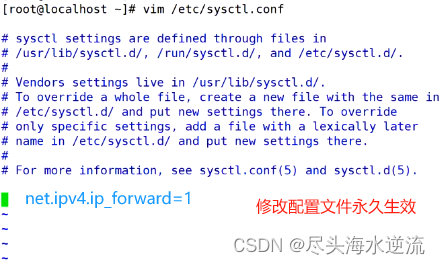

Linux网关支持IP路由转发

- 实现方法

编写SNAT转换规则(转换地址源)

iptables -t nat -A POSTROUTNG(路由选择后在处理) -s 局域网段地址 -o 外网接口名称 -j SNAT --to-source 外网接口IP地址-

案例

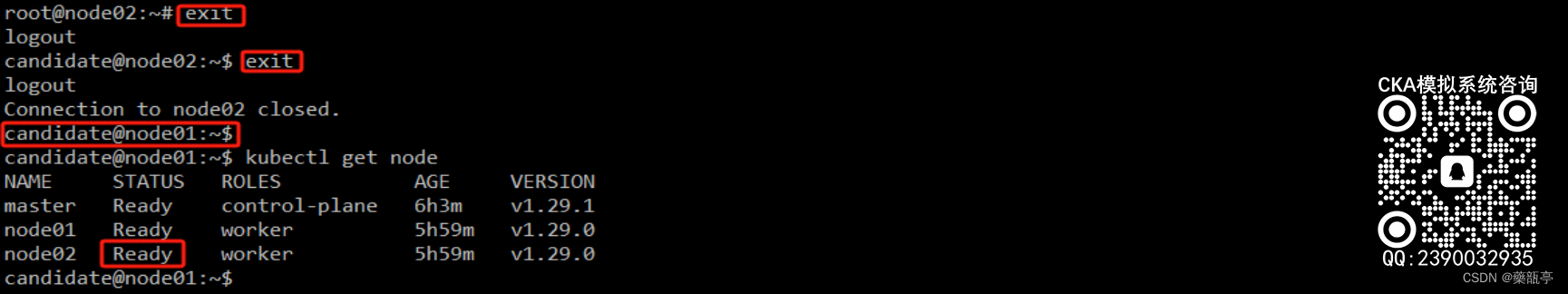

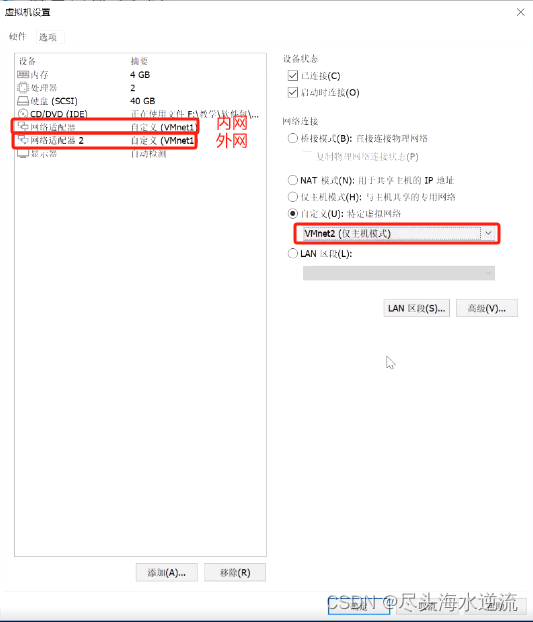

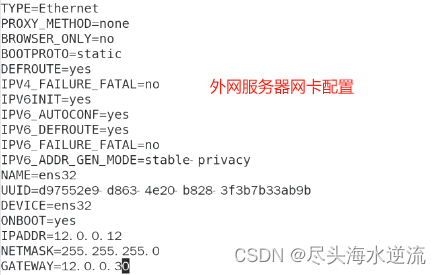

准备4台虚拟机,两台作客户机,一台作网关,一台作外网服务器

均执行

systemctl stop firewalld

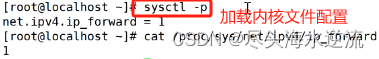

senteforce 0- 网关服务器

systemctl restart network

systemctl restart network另一台客户端操作同

systemctl restart network

yum install -y httpd #安装网站服务

systemctl start httpd

网关服务器

rpm -q tcpdump #安装抓包工具tcpdump

tcpdump 协议 port 端口 [src/dst] net 网段 -i 网卡 -s 0 -w XXX.cap

tcp host 主机IP

udp

icmptcpdump tcp -i ens33 -t -s 0 -c 100 and port ! 22 and net 192.168.1.0/24 -w ./target.cap| tcp | ip icmp arp rarp 和 tcp、udp、icmp这些协议选项等都要放到第一个参数的位置,用来过滤数据包的类型 |

| -i ens33 | 只抓经过接口ens33的包 |

| -t | 不显示时间戳 |

| -s 0 | 抓取数据包时默认抓取长度为68字节。加上-s 0 后可以抓到完整的数据包 |

| -c 100 | 只抓取100个数据包 |

| port ! 22 | 不抓取端口是22的数据包 |

| net 192.168.1.0/24 | 数据包的网络地址为192.168.1.0/24 |

| -w ./target.cap | 保存成cap文件,方便用ethereal(即wireshark)分析 |

抓包结束之后

sz XXX.cap #复制到物理机中某个目录并打开查看抓包结果

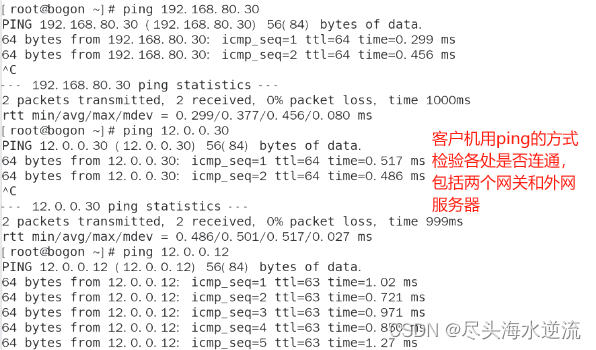

真实环境中目标地址为私网IP会导致路由异常

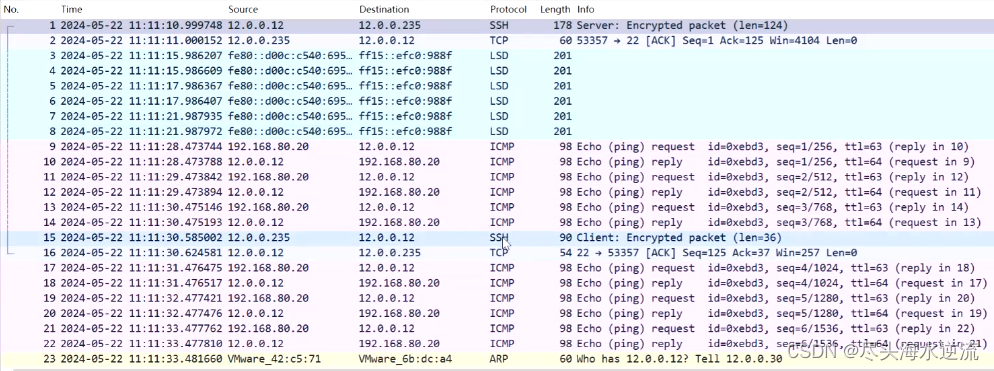

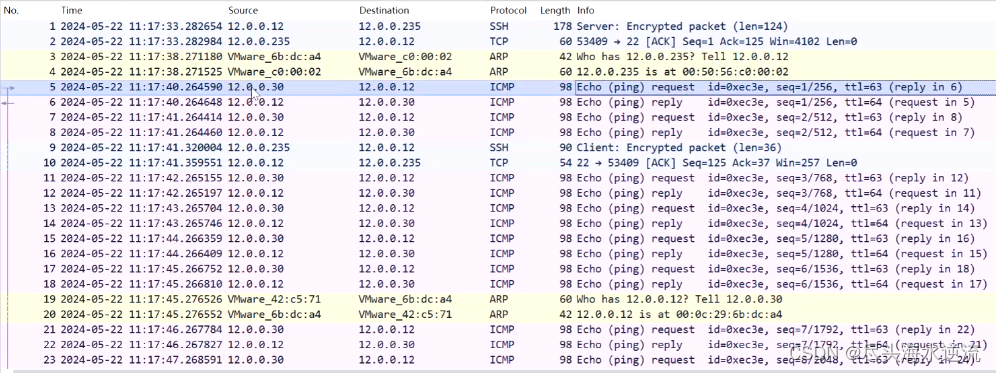

iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens33 -j SNAT --to 12.0.0.30

#执行上命令后再次tcpdump抓包

十一、共享动态IP地址上网

- MASQUERADE——地址伪装

适用于外网IP地址非固定的情况

对于ADSL拨号连接,接口通常为ppp0、ppp1

将SNAT规则改为MASQUERADE

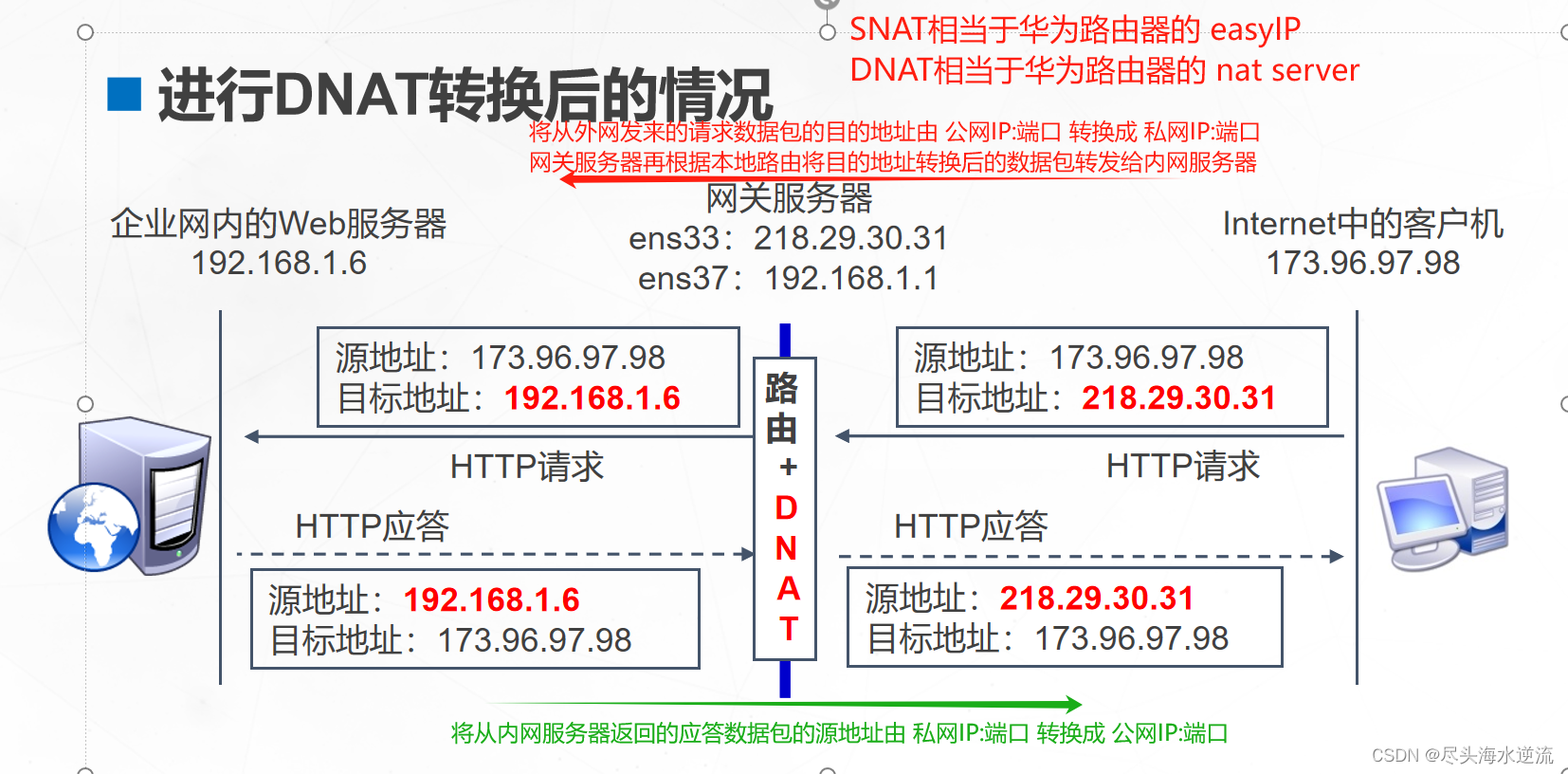

十二、DNAT策略概述

- DNAT策略的典型应用环境

在internet中发布位于企业局域网内的服务器

- DNAT策略的原理

目标地址转换,Destination Network Address Translation

修改数据包的目标地址

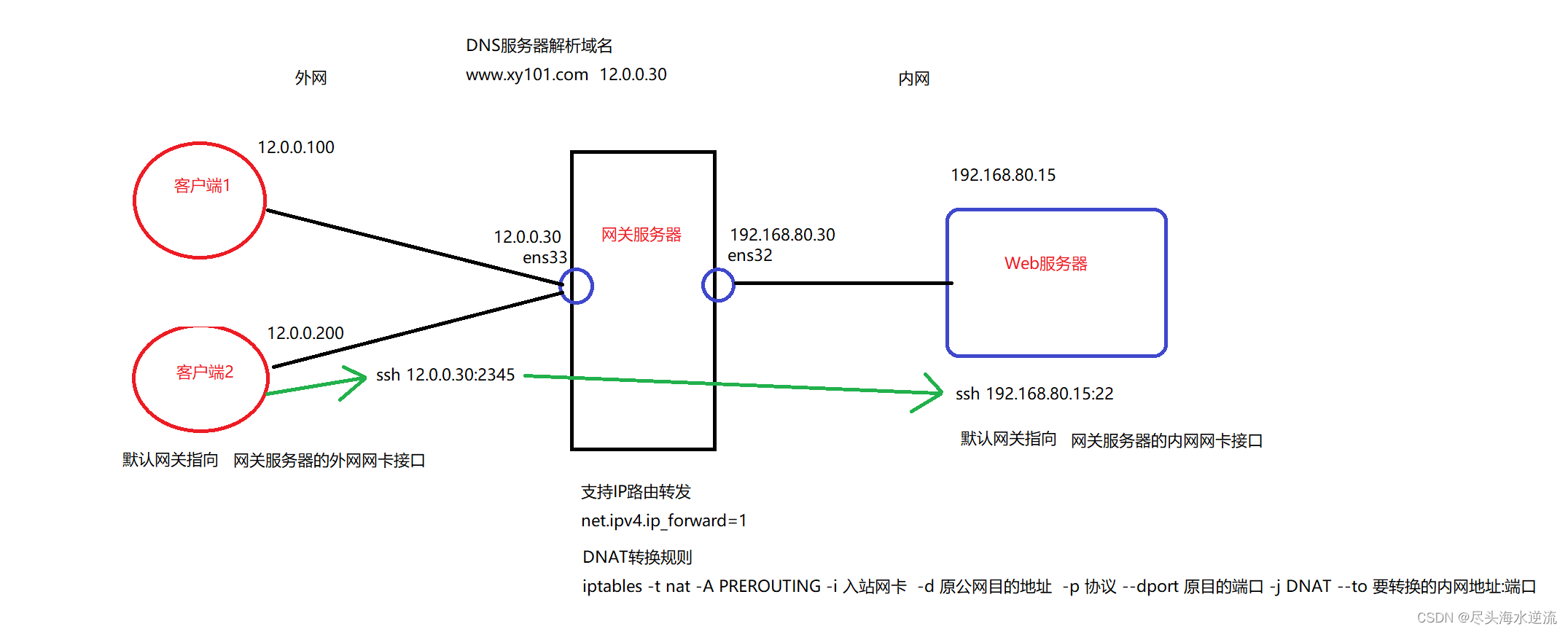

十三、DNAT策略的工作原理

- 进行DNAT转换后的情况

十四、DNAT策略的应用

- 前提条件

局域网的Web服务器能够访问internet

网关的外网IP有正确的DNS解析地址

Linux网关支持IP路由转发

- 实现方法

编写DNAT转换规则

iptables -t nat -A PREROUTING(路由选择之前的处理) -i ens33 -d 外网接口IP地址 -p tcp --dport 发布的服务端口 -j --to-destination Web主机内网IP地址