怎么确定自己的服务器有后门

第一个确定服务存在后门的情况有很多种

- 可以在网上安装一些免费开源的病毒查杀软件

- 有一个正常的服务器,进行敏感文件对比,当然这里也有一些不落地木马

- 服务器莫名占用虚高

- 使用top、ps、htop来监控可以进程

- 采用端口扫描的情况,探测异常开放的端口,如nmap,openVAS什么的,也可以使用命令查询

- 安全日志分析,一般这些日志会被清理

怎么确定是可疑文件

- 使用反病毒软件扫描文件

- 文件权限过宽,被莫名锁定

- 对比文件hash值,hash值不正确千万别着急删除,有可能是你的系统文件被感染木马的文件置换

- 文件执行可疑指令,如反弹连接,定时任务,下载或访问不正常的文件或者地址等等

- 文件修改时间,创建时间是否异常,这个很重要

- 文件存在位置异常

- 人工查看,有些木马未经编译,特征明显,完全可以使用第一个方法来扫描

怎么清退

最直接一点的,如果不涉及数据存储,完全可以创建系统快照,一键还原到未感染之前的状态

当然如果有必定条件不能还原,情况有多种这里就不一一列举了

找了一台服务器举例

全程采用人工的方式清退,这里只做清退,漏洞修补就不说了哈

服务有一段时间的内存虚高,而且莫名增加了一些文件,确定已中木马

肉眼观察

在临时文件中存在莫名文件

打开看了一下,确定是非系统文件直接删除

crontab -l

查看是否有可以任务

发现并没有

那看看系统文件

首先得看看/etc这个文件夹里面,这里面存在几乎都是一些敏感文件

vim /etc/passwd查看是否存在后门用户,当然也有系统自行创建的一堆,不全是自己真正创建的账户,注意查询除root之外的权限超高的用户,一般服务器被入侵,都会想办法提权,然后创建后门用户

如果存在可以用户,不用犹豫直接删除,注意有些软件安装会存在自定创建用户的情况,怕删除错误可以做好备份

vim /etc/ssh/sshd_config这个文件有时候会被改写,加入一些乱七八糟的语句

如

AllowUsers *通过改写这个文件达到其它用户远程登录的情况

重点关注这个文件的修改时间

这两个文件清理后,我们再看看系统开启了哪些服务

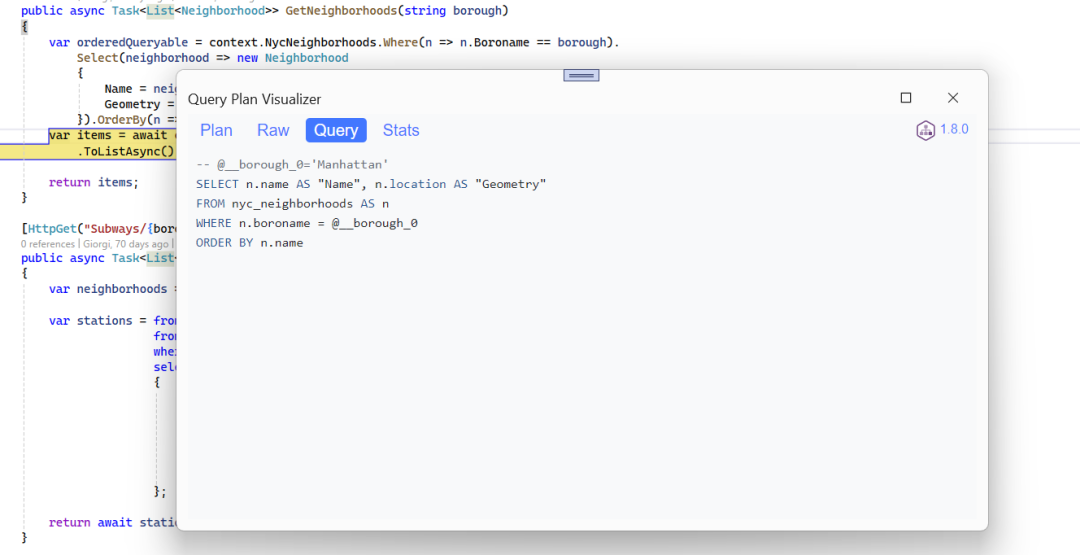

systemctl list-unit-files![]()

发现可以进程,这个查询了一下,貌似是伪装阿里云盾的可疑进程,咱们做好标记

再看看

pstree -up

发现他跑的很欢快,哈哈

三步骤 先停--》再删--》后重启

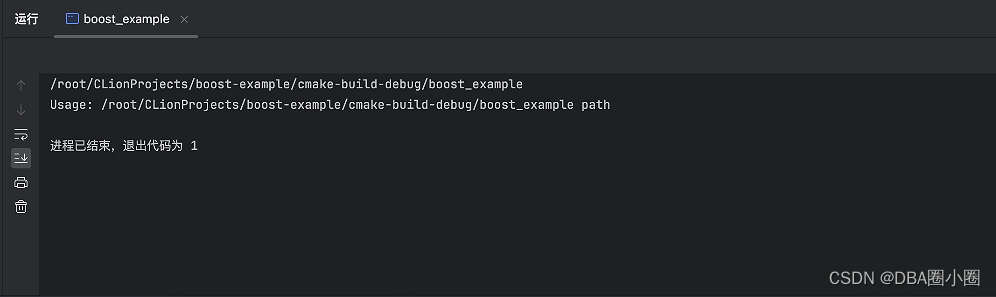

sudo systemctl disable A_li_yun_Duns.service上面标注好了位置,和截图上的位置分析,去相应的位置删除文件

咱们直接删除

当然较小的文件,咱们看看尝试能不能编辑,有的时候编辑可以发现很多我们没找到的可疑文件

接着找找

![]()

有一个被锁定的文件,可疑不正常,编辑试试

咱们直接访问这个页面

这个网站是什么,咱们后续研究

删除这个文件提示权限不够,这是正常的,文件被锁定了

删除这个文件提示权限不够,这是正常的,文件被锁定了

chattr -d -i 0先解锁,然后再删除,就ok了

这应该是被清理过不彻底,新旧木马一起存在,咱们清理一下,重启