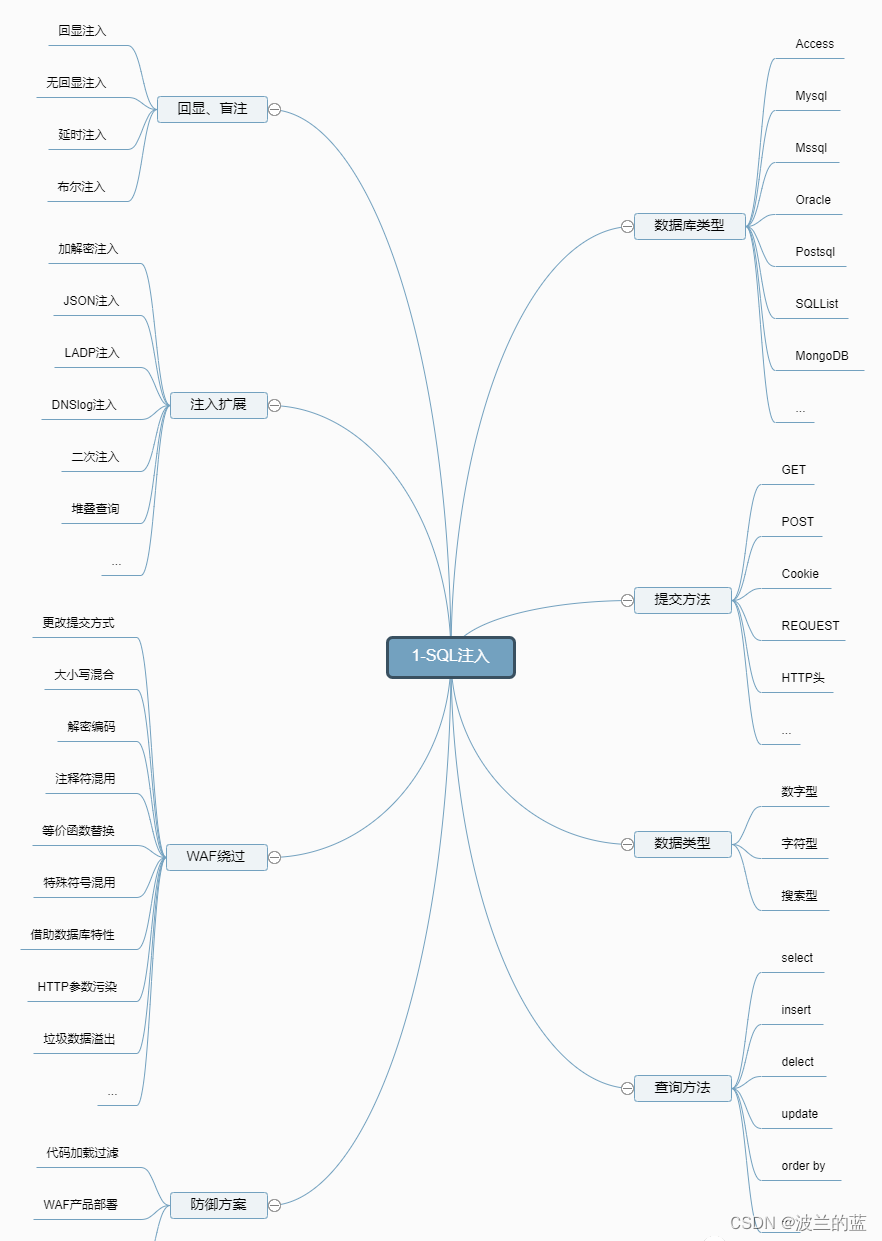

MYSQL注入:

SQL 注入的原理、危害及防御措施

SQL 注入的原理:原本的 SQL 语句在与用户可控的参数经过了如拼接、替换等字符串操作后,得到一个新的 SQL 语句并被数据库解析执行,从而达到非预期的效果。

SQL 注入的危害:由于 SQL 注入是执行了非预期的 SQL 语句,所以有可能导致数据库中的大量数据泄露、甚至被删库,如果数据库开启了文件读写权限,还有可能导致服务器被写入木马等。

SQL 注入的防御:SQL 注入的防御一般从三个方向开展:

信息收集

-

集成安全防御工具,如 WAF 等。通常可以拦截大部分的攻击流量,但并不绝对,存在一定的绕过风险;

-

黑白名单限制。黑名单主要体现在参数格式、参数长度、特殊字符、转义或编码后的特殊字符等,但是由于绕过方式层出不穷,黑名单很容易出现纰漏,白名单主要应用在对动态表列名、排序等场景下,仅允许指定的参数通过,安全性较高;

-

预编译SQL。也是目前最流行最有效的方案,几乎所有的持久层框架都是使用这种技术。预编译其实就是 SQL 引擎预先对 SQL 语句进行分析编译,然后再去填充参数,目前来说这种技术是可以完全防御 SQL 注入的。

-

判断注入(数字注入)

and 1=1 正常

and 1=2 错误

可能存在注入,其实归根结底就是看我们的输入会不会对网站造成影响,即我们的操作有效 -

order by 默认是升序

-

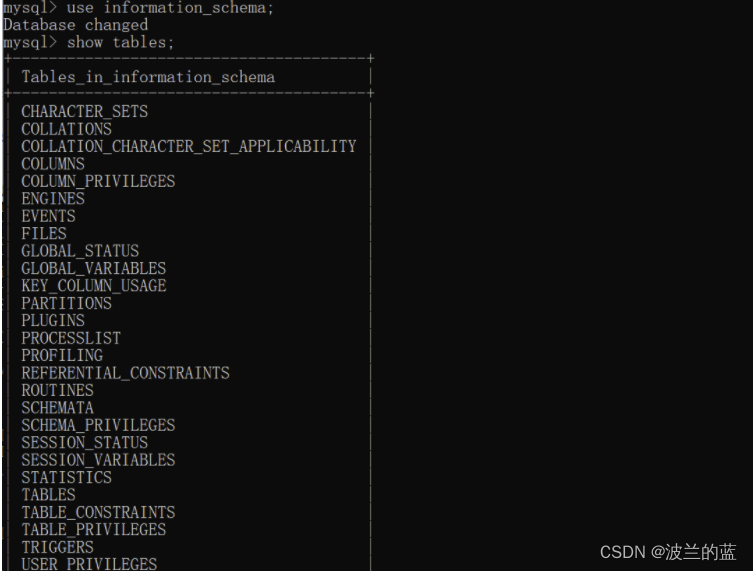

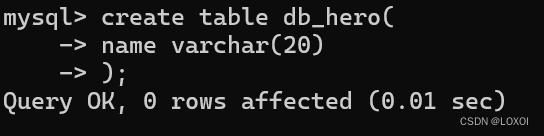

在mysql5.0以上版本存在一个

information_schema的数据库,它记录着所有的数据库,表明,列名。 -

数据库中“.”代表下级

-

select * information_schema.tables;记录所有表名 -

判断数据个数order by x 根据正确域错误的格式来判断个数,然后select 1,2,3,...

-

查询数据库 version()

-

数据库名字 database()

-

数据库用户 user()

-

操作系统 @@version_compile_os Linux

-

where table_name=''筛选条件 -

select * from information_schema.columns;记录所有的列名 -

where column_name=''筛选条件 -

wherw table_schema(数据库名)=''筛选条件

-

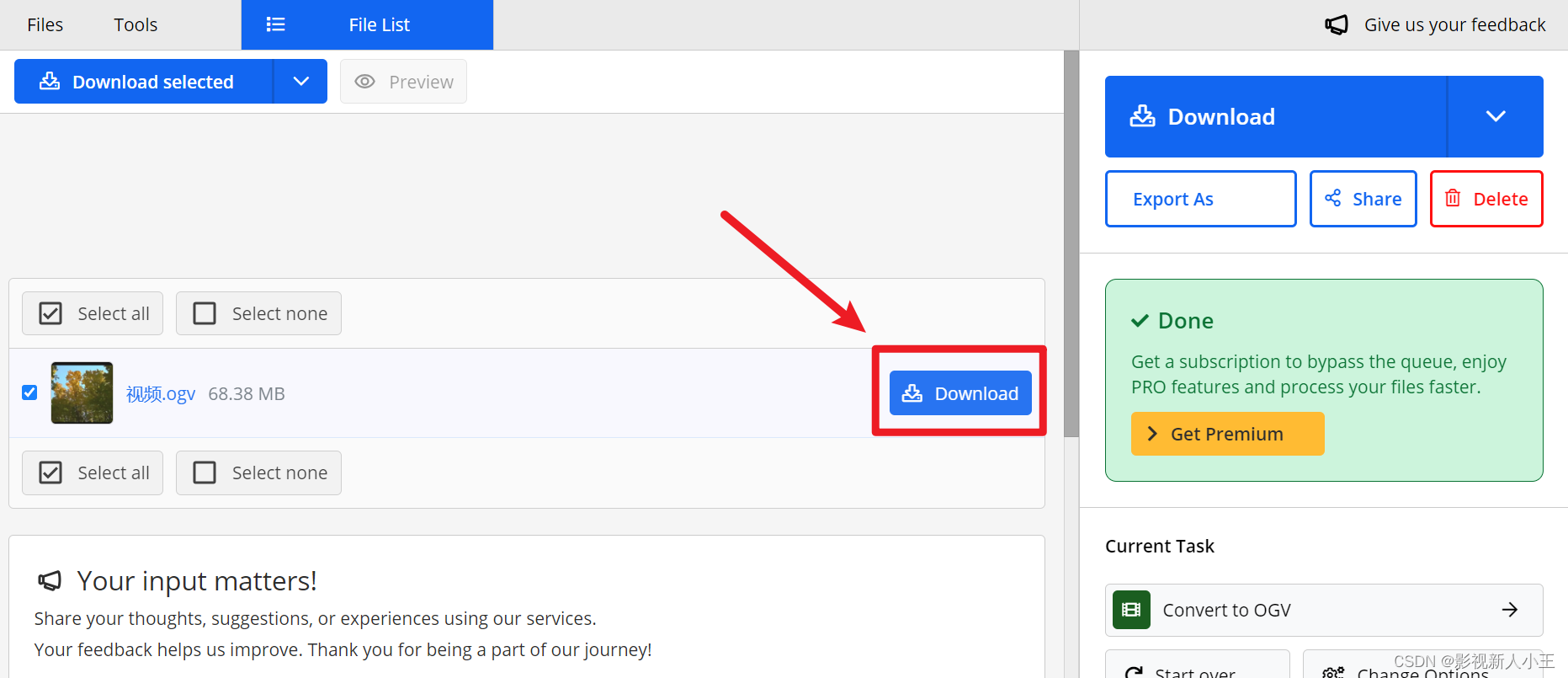

![YOLOv8原理解析[目标检测理论篇]](https://img-blog.csdnimg.cn/direct/e695361570a04c01a7b1a69bdf4f6985.png)