Ansible

Ansible是一个基于Python开发的配置管理和应用部署工具,现在也在自动化管理领域大放异彩。它融合了众多老牌运维工具的优点,Pubbet和Saltstack能实现的功能,Ansible基本上都可以实现。

Ansible能批量配置、部署、管理上千台主机。比如以前需要切换到每个主机上执行的一或多个操作,使用Ansible只需在固定的一台Ansible控制节点上去完成所有主机的操作。

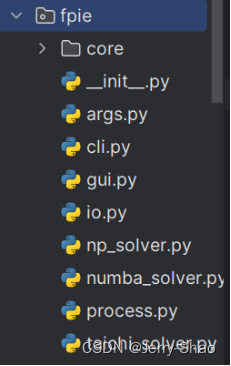

Ansible是基于模块工作的,它只是提供了一种运行框架,它本身没有完成任务的能力,真正执行操作的是Ansible的模块, 比如copy模块用于拷贝文件到远程主机上,service模块用于管理服务的启动、停止、重启等。

Ansible其中一个比较鲜明的特性是Agentless,即无Agent的存在,它就像普通命令一样,并非C/S软件,也只需在某个作为控制节点的主机上安装一次Ansible即可,通常它基于ssh连接来控制远程主机,远程主机上不需要安装Ansible或其它额外的服务。

使用者在使用时,在服务器终端输入命令或者playbooks,会通过预定好的规则将playbook拆解为play,再组织成ansible可以识别的任务,调用模块和插件,根据主机清单通过SSH将临时文件发给远程的客户端执行并返回结果,执行结束后自动删除

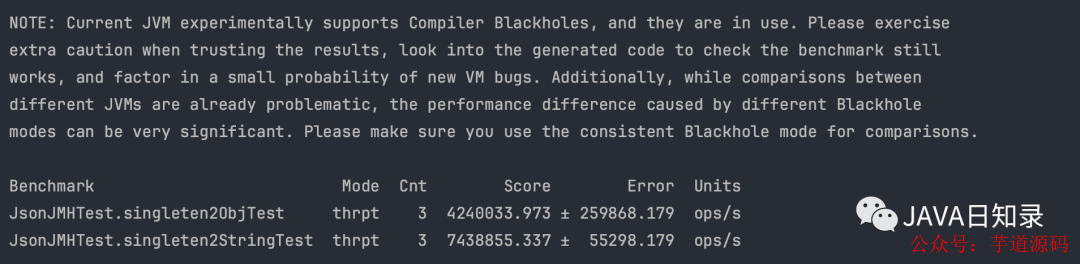

Ansible的另一个比较鲜明的特性是它的绝大多数模块都具备幂等性(idempotence)。所谓幂等性,指的是多次操作或多次执行对系统资源的影响是一致的。比如执行 systemctl stop xxx 命令来停止服务,当发现要停止的目标服务已经处于停止状态, 它什么也不会做,所以多次停止的结果仍然是停止,不会改变结果,它是幂等的,而 systemctl restart xxx 是非幂等的。

Ansible的很多模块在执行时都会先判断目标节点是否要执行任务,所以,可以放心大胆地让Ansible去执行任务,重复执行某个任务绝大多数时候不会产生任何副作用。

Ansible 是基于模块工作;

基于ssh连接来控制远程主机;

通过调用模块和插件,将临时文件发送给被控端;

大部分模块具有幂等性:多次操作或执行对系统资源的影响是一致的(结果是相同的)

ansible 具有如下特点:

1.部署简单,只需要在主控端部署Ansible环境, 被控端无需做任何操作

2.默认使用SSH协议设备进行管理;

3.主从集中化管理;

4.配置简单、功能强大;

5.支持API 及自定义模块,可以通过Python轻松扩展;

6.通过playbooks 定制强大的配置、状态管理

7.对云计算平台、大数据都有很好的支持

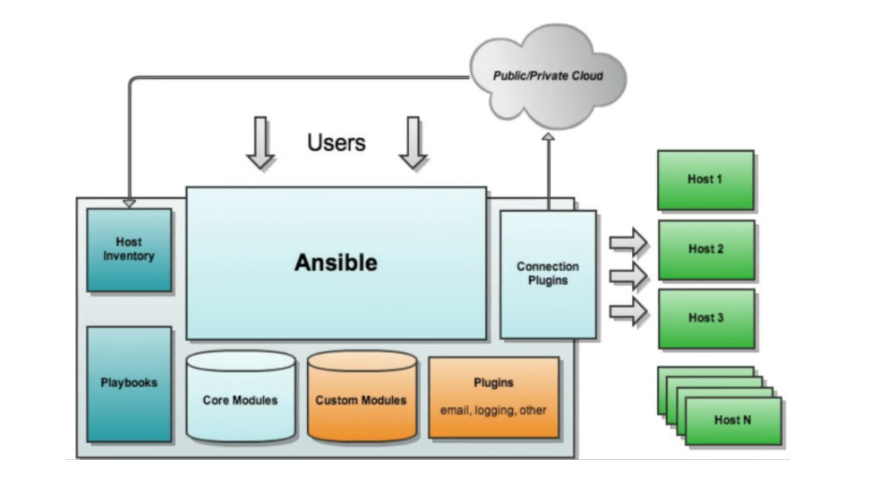

ansible工作机制

1.用户发起请求:

2.触发Ansible 来批量控制Host主机清单中的被控端3.

①调用Playbooks

或

②使用模块调用Core核心模块,当核心模块无法满足需求时,会调用Custom自定义模块

4.将要执行的命令通过Connection插件 发送给所有被控端

5.通过Plugins插件来记录日志、操作邮箱

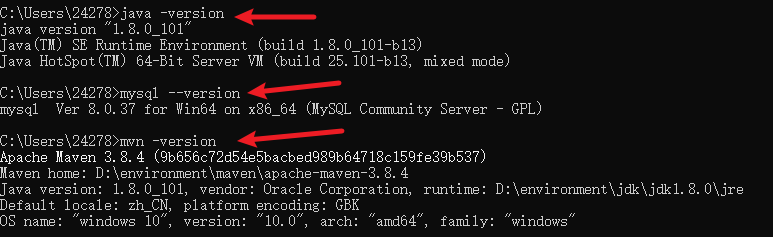

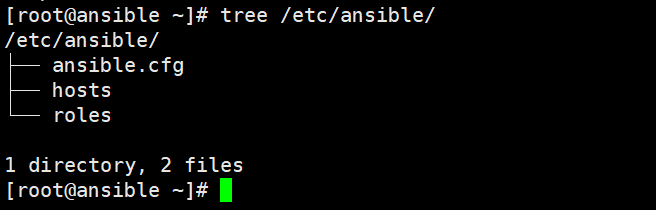

ansible 环境安装部署

管理端:192.168.67.30 ansible

被管理端:192.168.67.13

被管理端:192.168.67.14

管理端安装ansible

#先装epel源

yum -y install epel-release

yum -y install ansible

#安装tree目录结构

yum -y install tree查看ansible目录结构

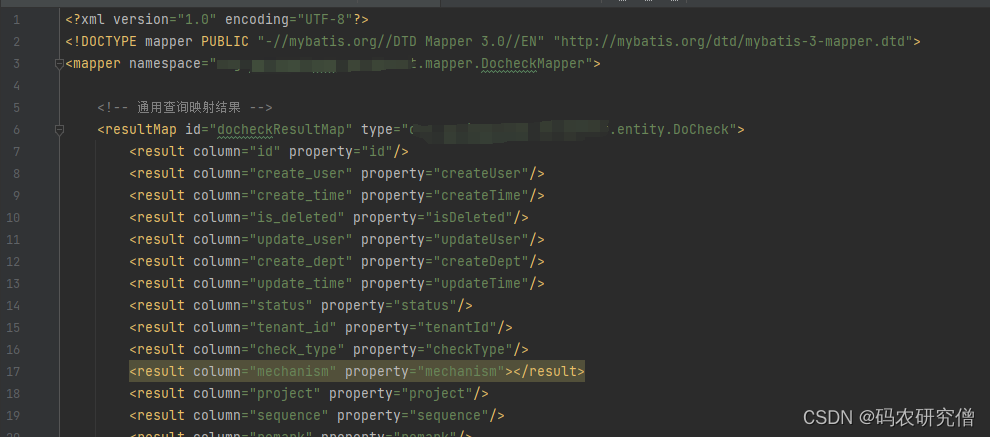

tree /etc/ansible//etc/ansible/

├── ansible.cfg #ansible的配置文件,一般无需修改

├── hosts #ansible的主机清单,用于存储需要管理的远程主机的相关信息

└── roles/ #公共角色目录

配置主机清单

cd /etc/ansible/

ls

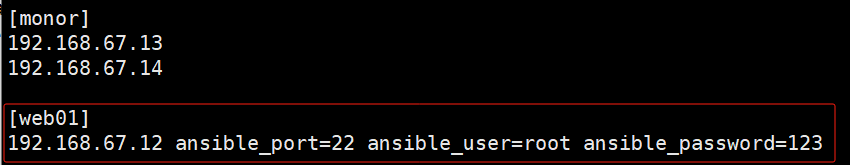

vim /etc/ansible/hosts[monor] #配置组名 monor

192.168.67.13 #组里包含的被管理的主机IP地址或主机名

192.168.67.14 #设置主机名需要先修改/etc/hosts文件,做主机映射[web01]

192.168.67.13

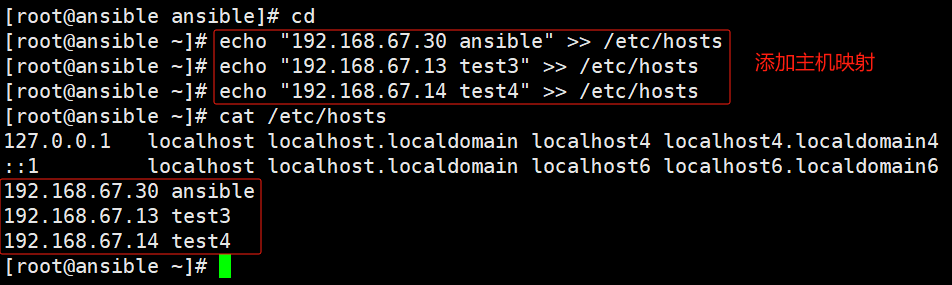

添加主机映射

控制端做主机映射,加快访问速度

echo "192.168.67.30 ansible" >> /etc/hosts

echo "192.168.67.13 test3" >> /etc/hosts

echo "192.168.67.14 test4" >> /etc/hosts

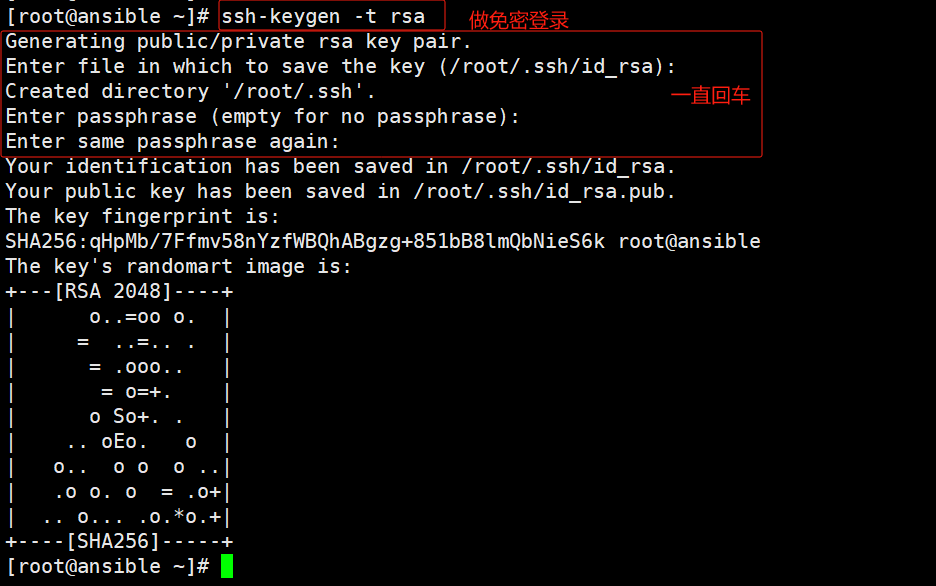

配置密钥对验证

ssh-keygen -t rsa做密钥对

rsa 是认证模式

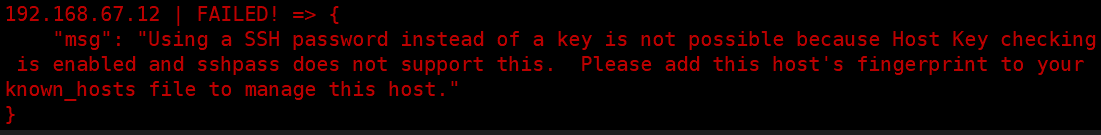

报错:显示没有记录IP

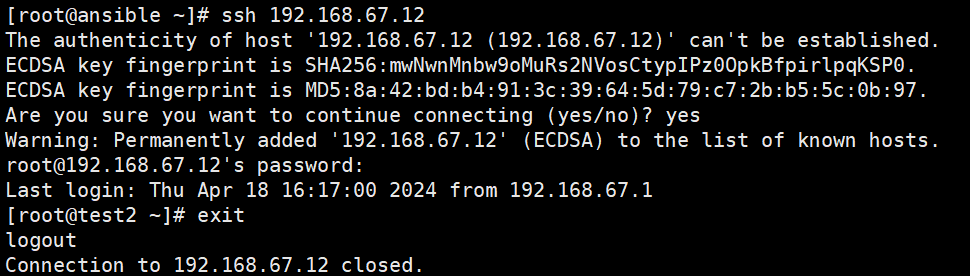

解决:登录一次再做

登录一下再做

ssh root@192.168.67.13

ssh root@192.168.67.14

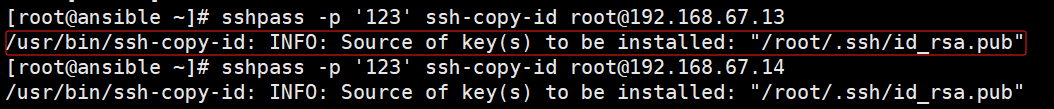

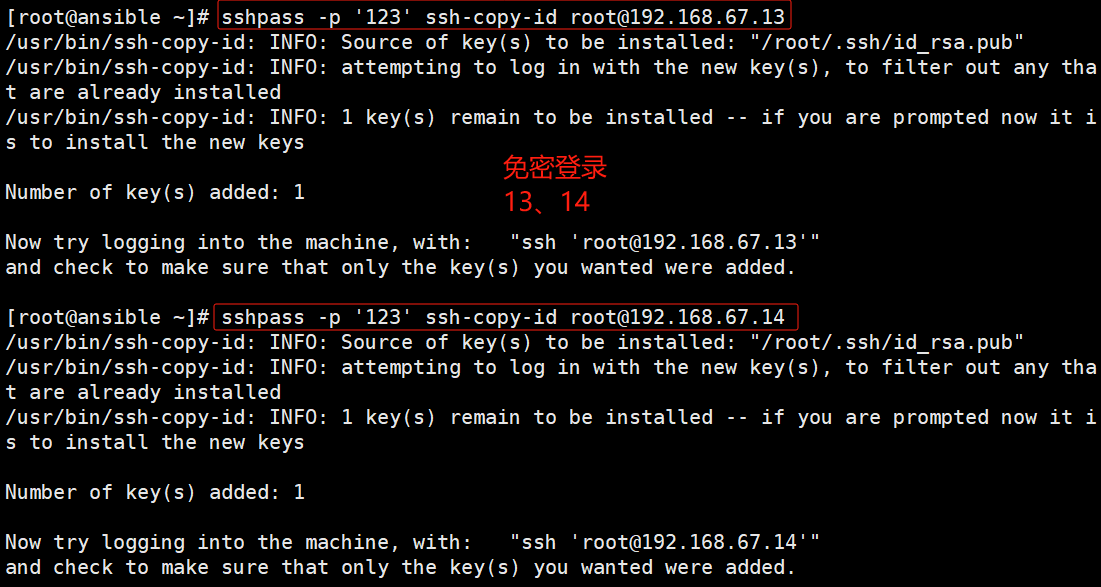

sshpass -p '123' ssh-copy-id root@192.168.67.13

sshpass -p '123' ssh-copy-id root@192.168.67.14

ansible 命令行模块

命令格式:

ansible 组名 -m 模块 -a 参数列表

返回信息

黄色:获取到信息

红色:故障

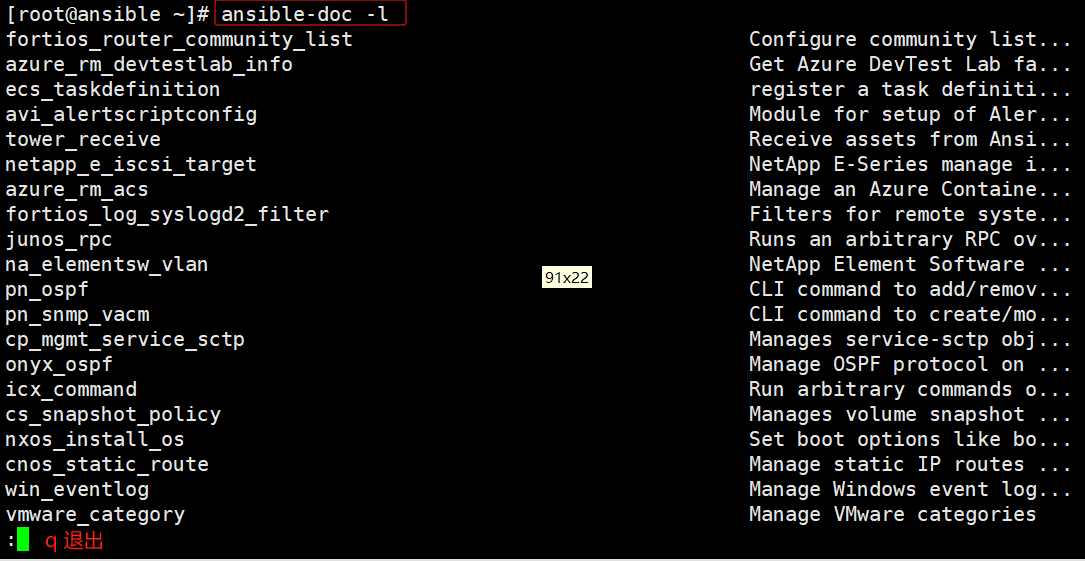

列出所有已安装的模块,按q退出

ansible-doc -l

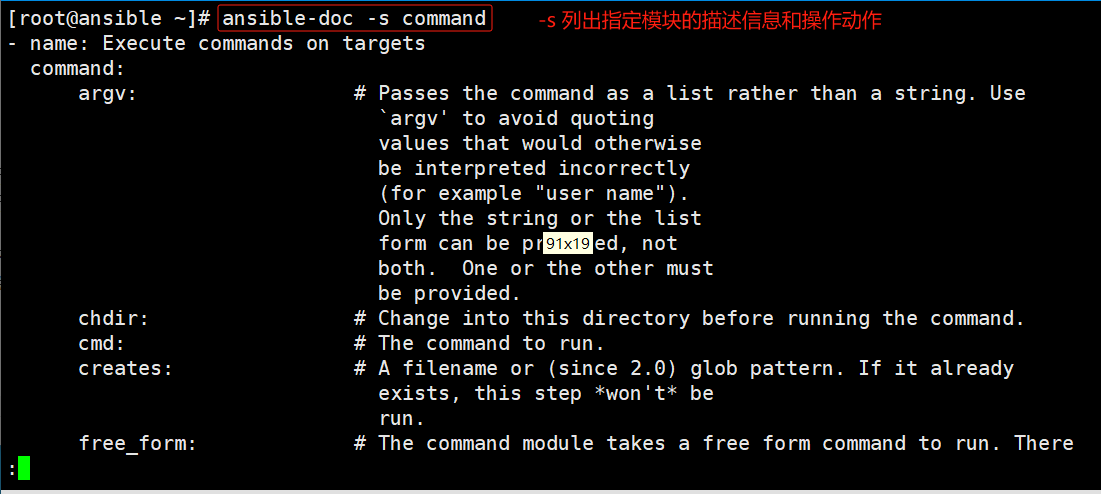

1.command 模块

//在远程主机执行命令,不支持管道,重定向等shell的特性

ansible-doc -s command

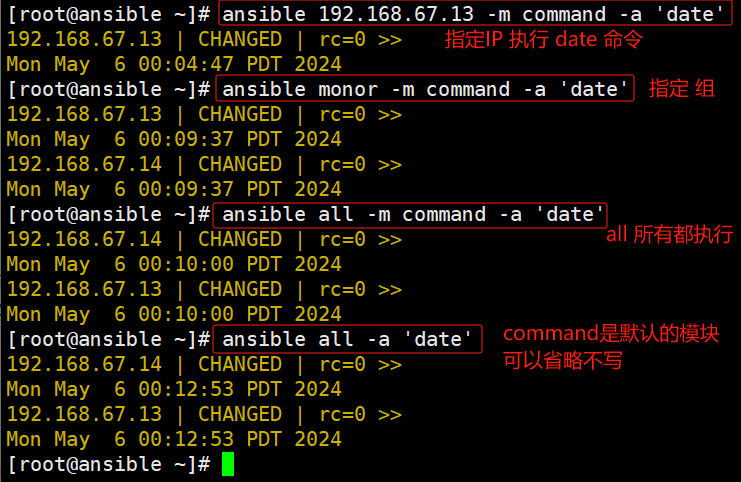

ansible 192.168.67.13 -m command -a 'date'

ansible monor -m command -a 'date'

ansible web01 -m command -a 'date'

ansible all -m command -a 'date'

ansible all -a 'date'#指定 IP 执行 date 命令

#指定 组 执行 date 命令

#all 代表所有 hosts 主机

#如省略 -m 模块,则默认运行 command 模块

常用的参数:

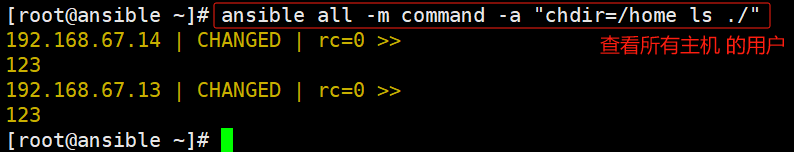

chdir:在远程主机上运行命令前提前进入目录;cd,切换目录

creates:判断指定文件是否存在,如果存在,不执行后面的操作;创建,存在不执行

removes:判断指定文件是否存在,如果存在,执行后面的操作; 移除,存在执行

ansible all -m command -a "chdir=/home ls ./"

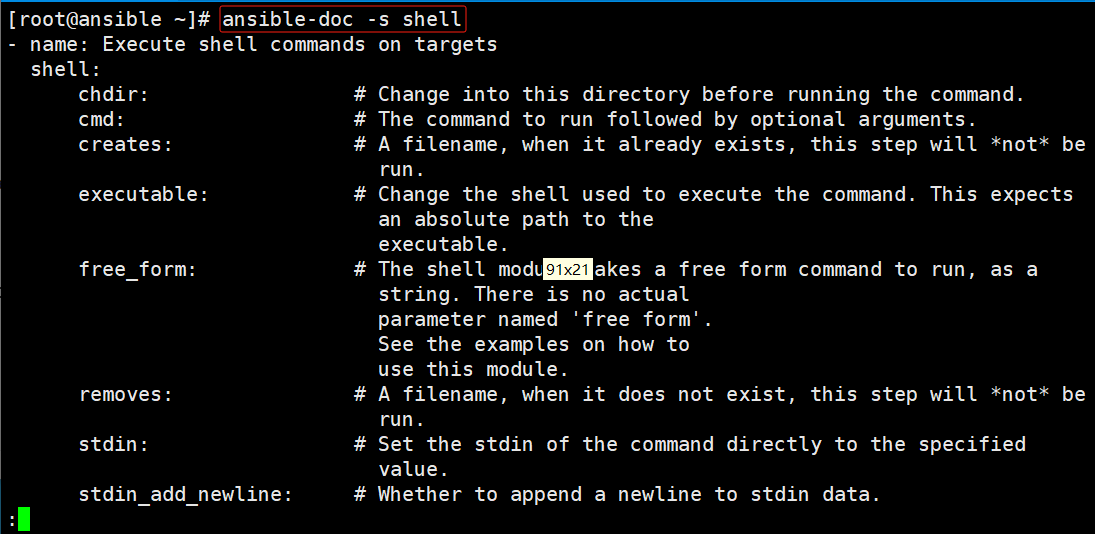

2.shell模块

//在远程主机执行命令,相当于调用远程主机的shell进程,然后在该shell下打开一个 子shell运行命令(支持管道符号等功能)

ansible-doc -s shell

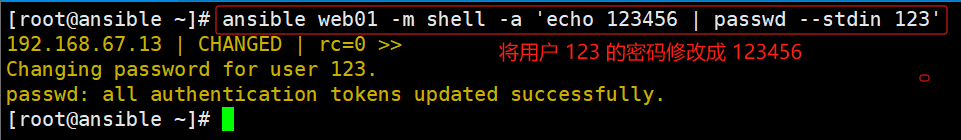

修改远程主机的用户密码

ansible web01 -m shell -a 'echo 123456 | passwd --stdin 123'

过滤查看远程主机ens33的IP地址

ansible web01 -m shell -a 'echo $(ifconfig ens33 | awk "NR==2 {print $2}") | cut -d " " -f2'

ansible web01 -m shell -a 'echo $(ifconfig ens33 | awk "NR==2 {print $2}")'

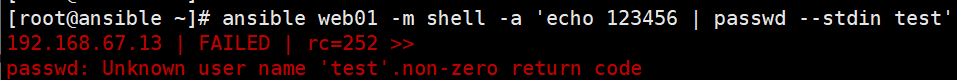

报错:passwd: Unknown user name 'test'.non-zero return code

原因:系统中尝试更改密码的用户 "test" 不存在,因此无法找到该用户名称

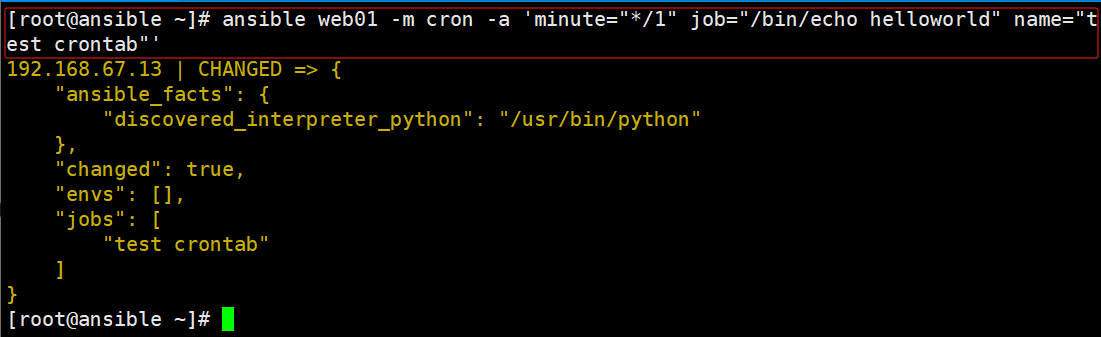

3.cron 模块

在远程主机定义任务计划。

其中有两种状态(state):present表示添加(可以省略),absent表示移除。

#cron 模块的描述信息和操作动作;按 q 退出

ansible-doc -s cron常用参数

minute/hour/day/month/weekday:分/时/日/月/周

job:任务计划要执行的命令

name:任务计划的名称

#创建

ansible web01 -m cron -a 'minute="*/1" job="/bin/echo helloworld" name="test crontab"'

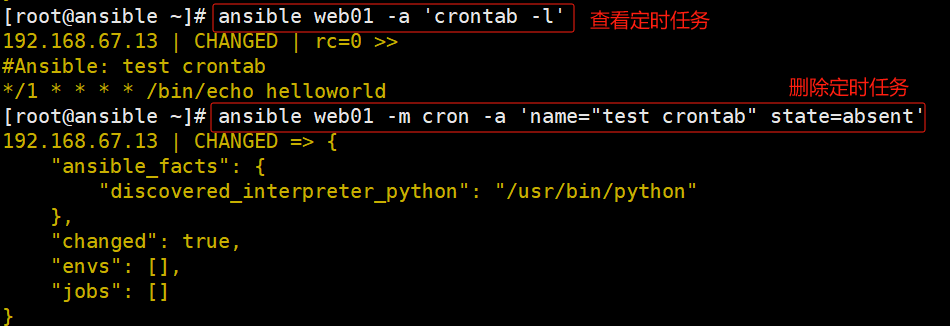

#查看

ansible web01 -a 'crontab -l'

#删除

ansible web01 -m cron -a 'name="test crontab" state=absent'

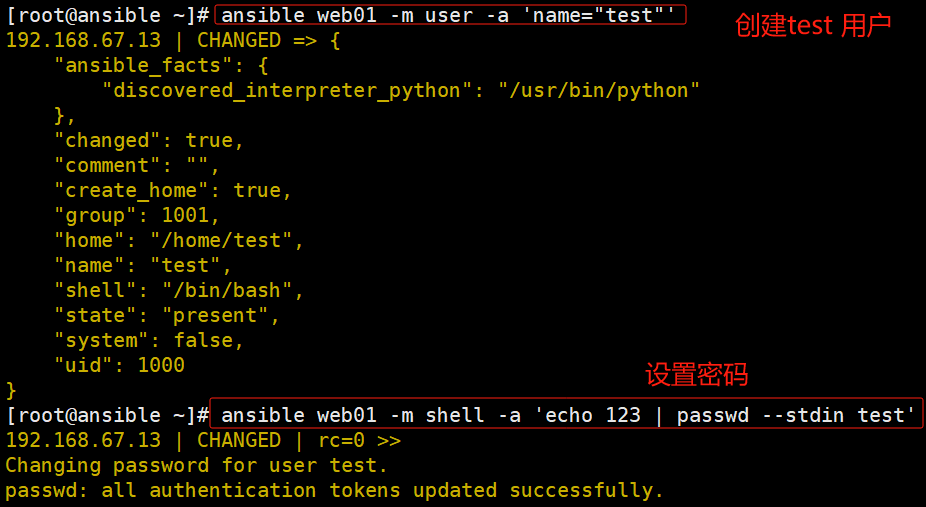

4.user 模块

用户管理的模块

ansible-doc -s user

常用参数

name:用户名,必选参数

state=present|absent:创建账号或者删除账号,present表示创建,absent表示删除

system=yes|no:是否为系统账号

uid:用户uid

group:用户基本组

shell:默认使用的shellmove_home=yse|no:如果设置的家目录已经存在,是否将已经存在的家目录进行移动

password:用户的密码,建议使用加密后的字符串

comment:用户的注释信息

remove=yes|no:当state=absent时,是否删除用户的家目录

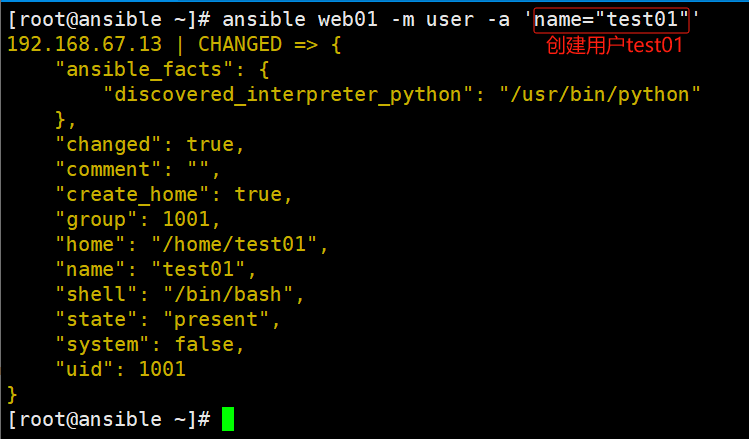

创建用户

ansible web01 -m user -a 'name="test01"'

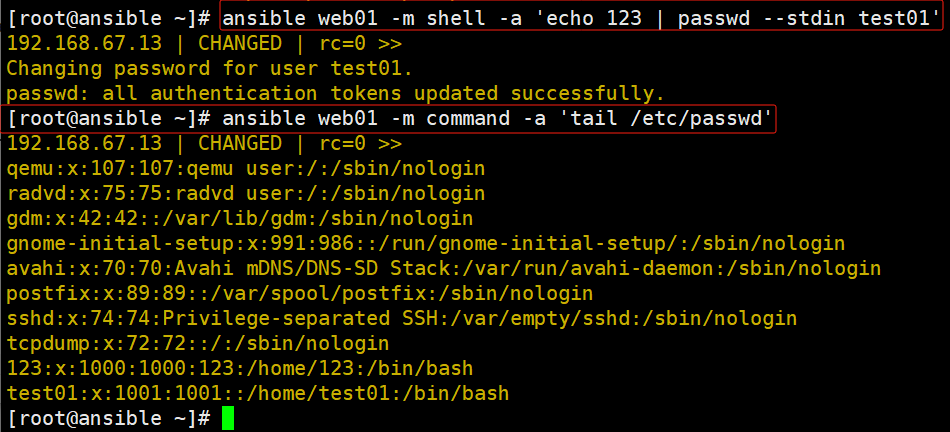

设置密码

ansible web01 -m shell -a 'echo 123 | passwd --stdin test01'查看用户

ansible web01 -m command -a 'tail /etc/passwd'

删除用户

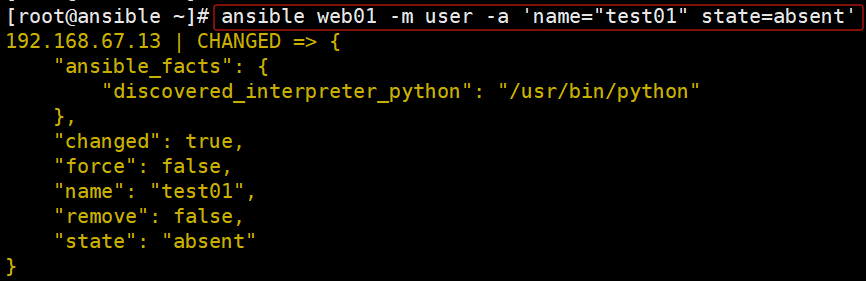

ansible web01 -m user -a 'name="test01" state=absent'

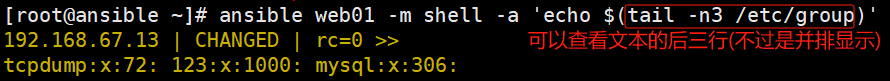

5.group 模块

用户组管理的模块

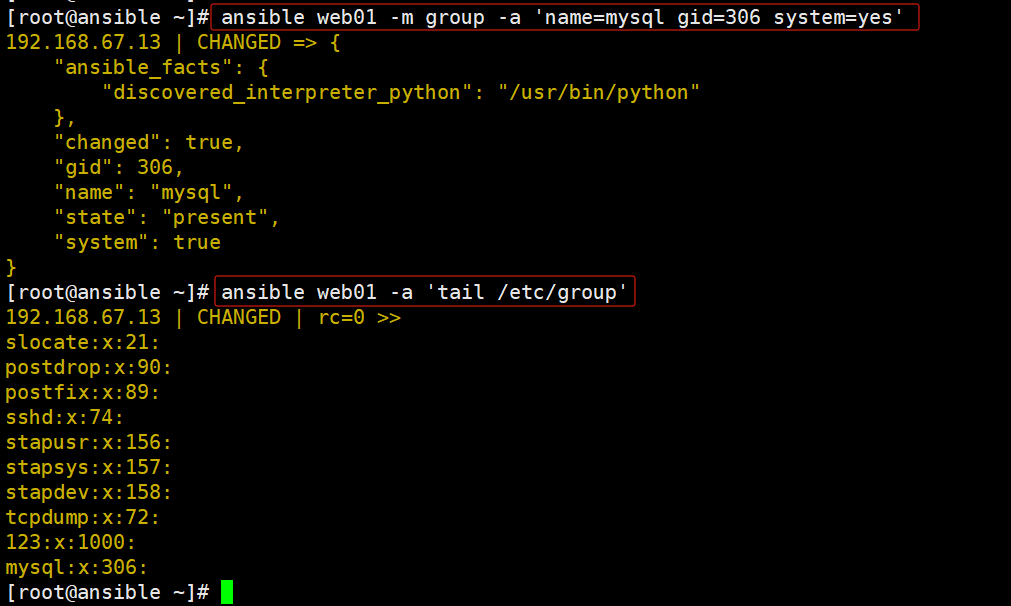

ansible-doc -s group创建mysql组

ansible web01 -m group -a 'name=mysql gid=306 system=yes'查看组

ansible web01 -a 'tail /etc/group'

ansible web01 -m shell -a 'echo $(tail -n3 /etc/group)'

创建test用户并设置密码

ansible web01 -m user -a 'name="test"'

ansible web01 -m shell -a 'echo 123 | passwd --stdin test'

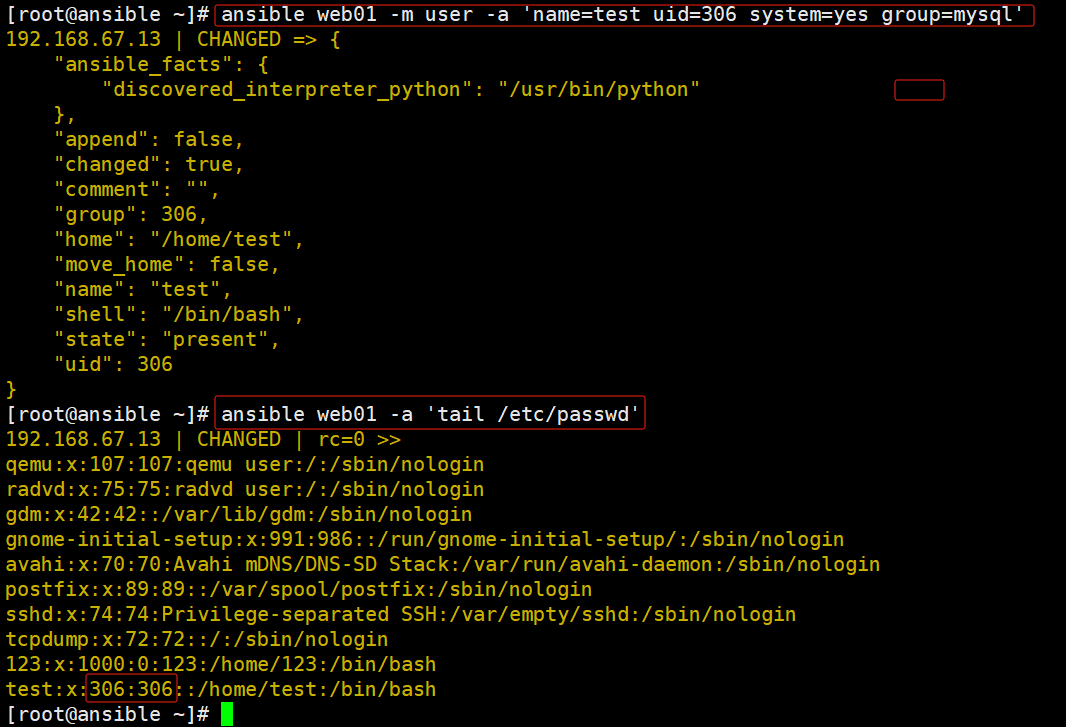

将test用户添加到mysql组中

ansible web01 -m user -a 'name=test uid=306 system=yes group=mysql'

ansible web01 -a 'tail /etc/passwd'

查看test用户属组

ansible web01 -a 'id test'

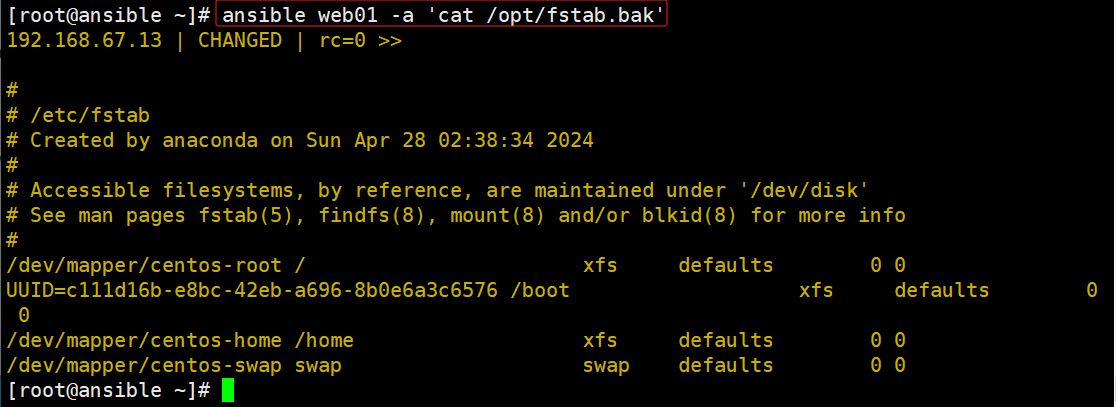

6.copy 模块

用于复制指定主机文件到远程主机的

ansible-doc -s copy常用参数

dest:指出复制文件的目标及位置,使用绝对路径,如果是源目录,指目标也要是目录,如果目标文件已经存在会覆盖原有的内容

src:指出源文件的路径,可以使用相对路径或绝对路径,支持直接指定目录,如果源是目录则目标也要是目录

mode:指出复制时,目标文件的权限

owner:指出复制时,目标文件的属主

group:指出复制时,目标文件的属组

content:指出复制到目标主机上的内容,不能与src一起使用

ansible web01 -m copy -a 'src=/etc/fstab dest=/opt/fstab.bak owner=root mode=640

ansible web01 -a 'ls -l /opt'

查看内容

ansible web01 -a 'cat /opt/fstab.bak'

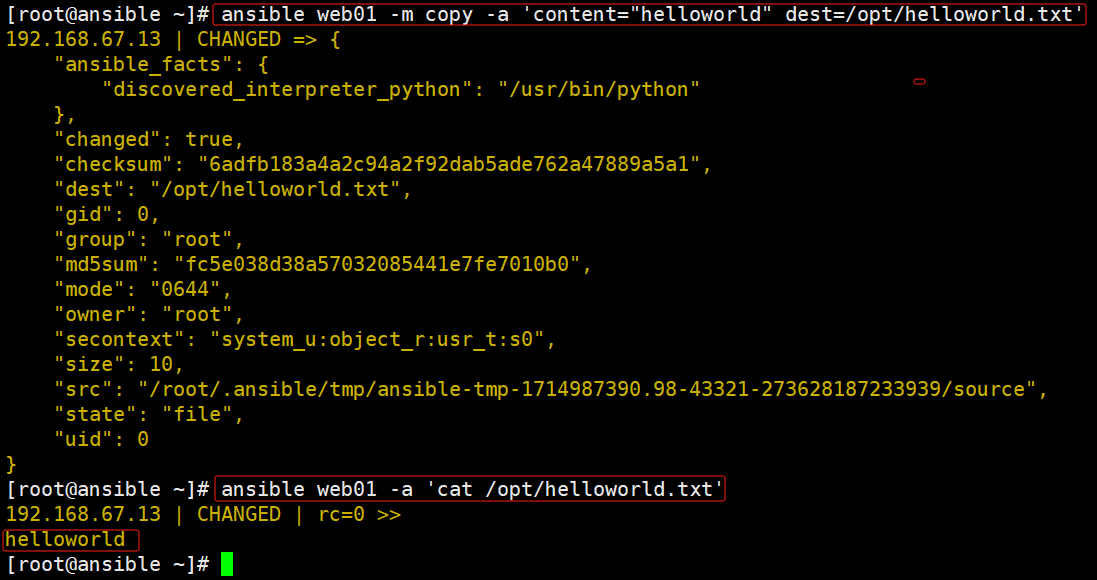

将指定内容复制到目标主机

ansible web01 -m copy -a 'content="helloworld" dest=/opt/helloworld.txt'

ansible web01 -a 'cat /opt/helloworld.txt'

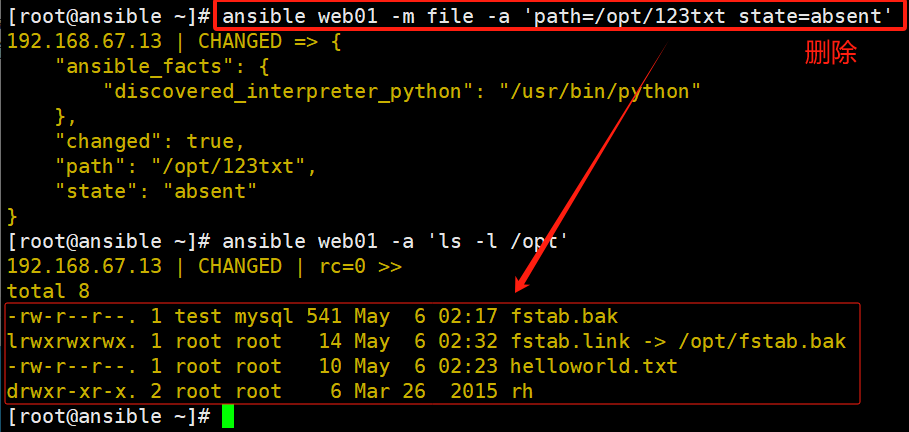

7.file模块

设置文件属性

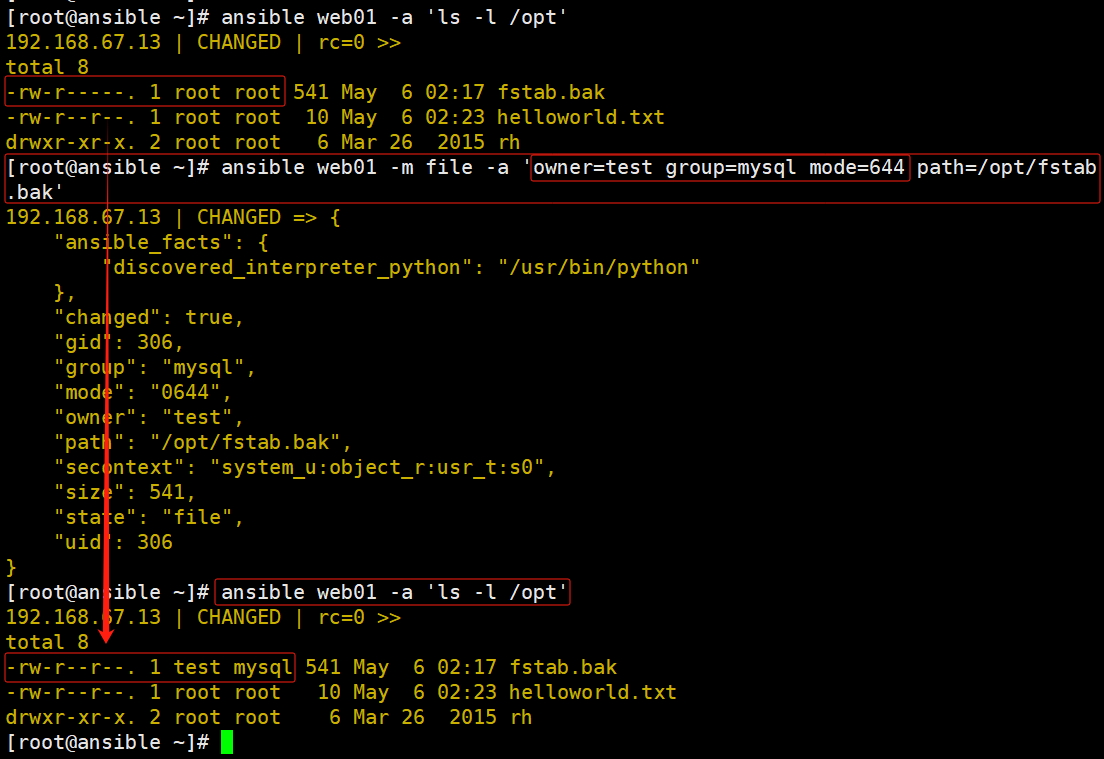

ansible-doc -s file修改文件的属主属组权限等

ansible web01 -m file -a 'owner=test group=mysql mode=644 path=/opt/fstab.bak'

ansible web01 -a 'ls -l /opt'

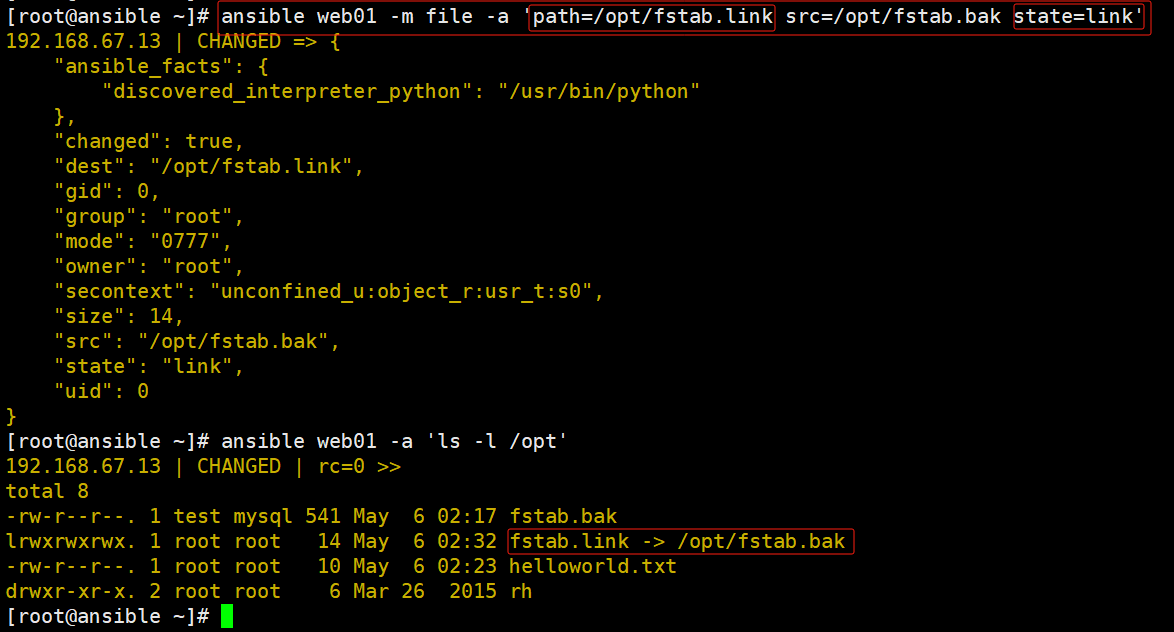

设置/opt/fstab.link为/opt/fstab.bak的链接文件

ansible web01 -m file -a 'path=/opt/fstab.link src=/opt/fstab.bak state=link'

ansible web01 -a 'ls -l /opt'

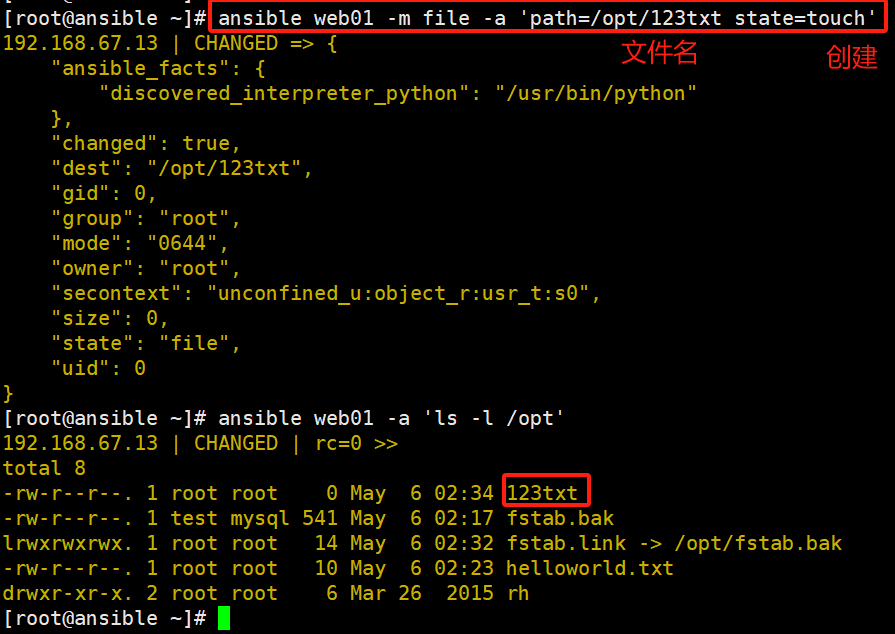

创建和删除一个文件

ansible web01 -m file -a 'path=/opt/123txt state=touch'

ansible web01 -a 'ls -l /opt'ansible web01 -m file -a 'path=/opt/123txt state=absent'

ansible web01 -a 'ls -l /opt'

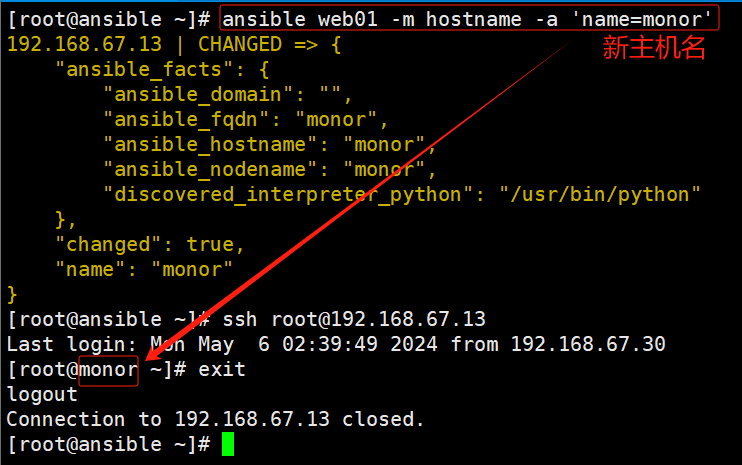

8.hostname 模块

用于管理远程主机上的主机名

ansible web01 -m hostname -a 'name=monor'修改远程主机名可能会慢一些

ssh root@192.168.67.13

exit

用户名记得改回来,不然主机映射就失效了

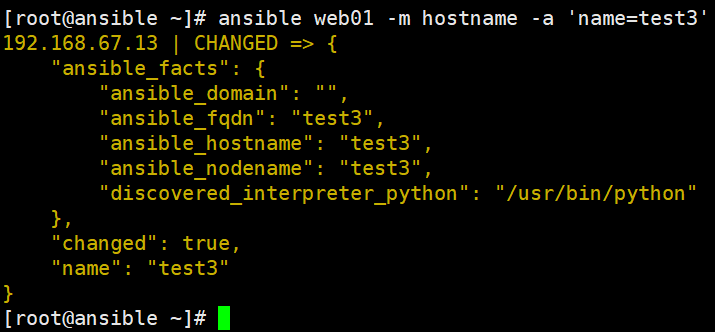

ansible web01 -m hostname -a 'name=test3'

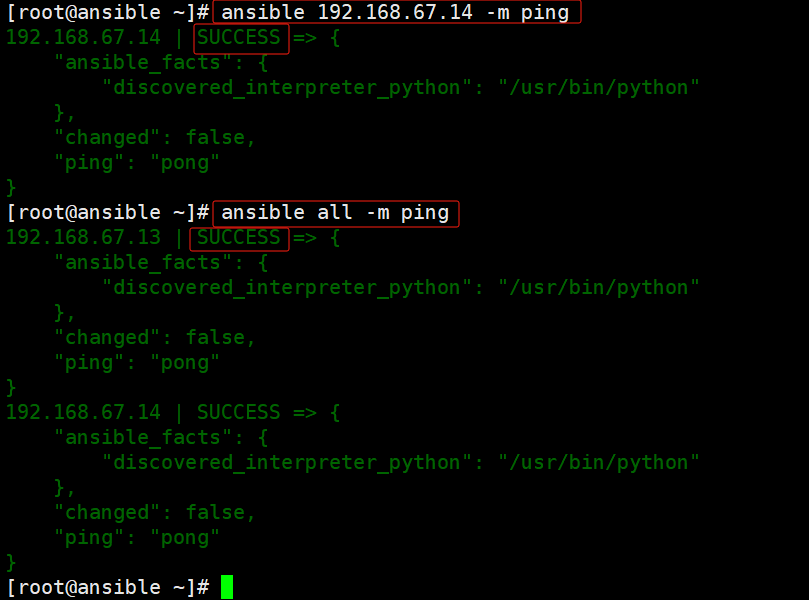

9.ping 模块

检测远程主机的连通性

ansible 192.168.67.14 -m ping

ansible all -m ping

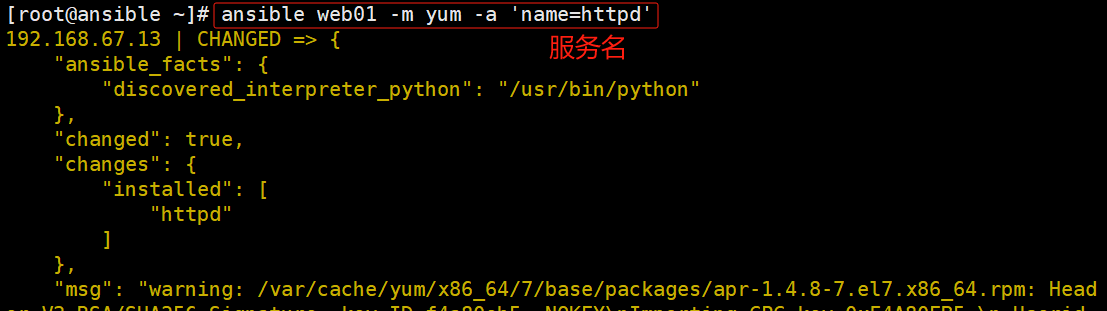

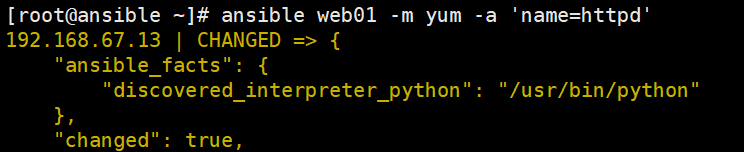

10.yum 模块

在远程主机上安装与卸载软件包

ansible-doc -s yum安装服务

ansible web01 -m yum -a 'name=httpd'

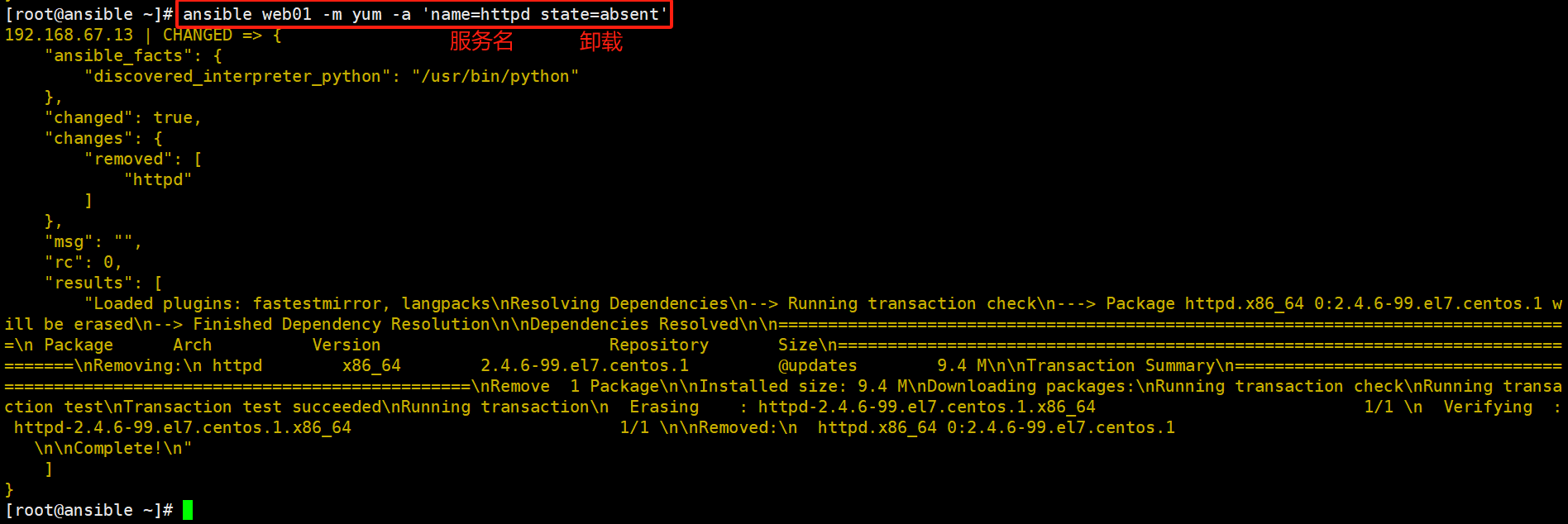

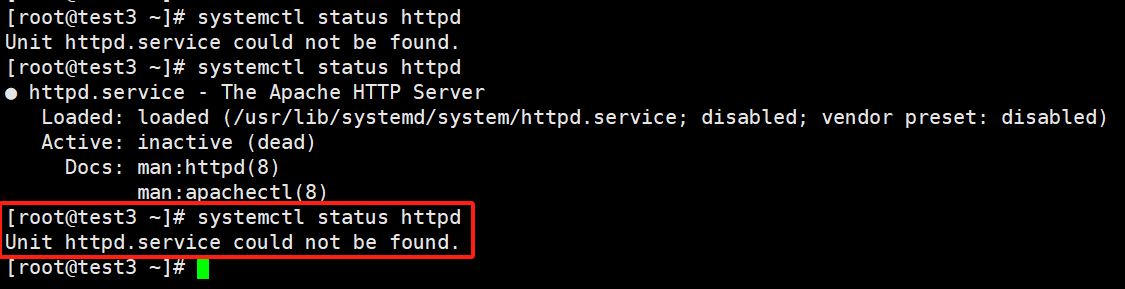

卸载服务

ansible web01 -m yum -a 'name=httpd state=absent'

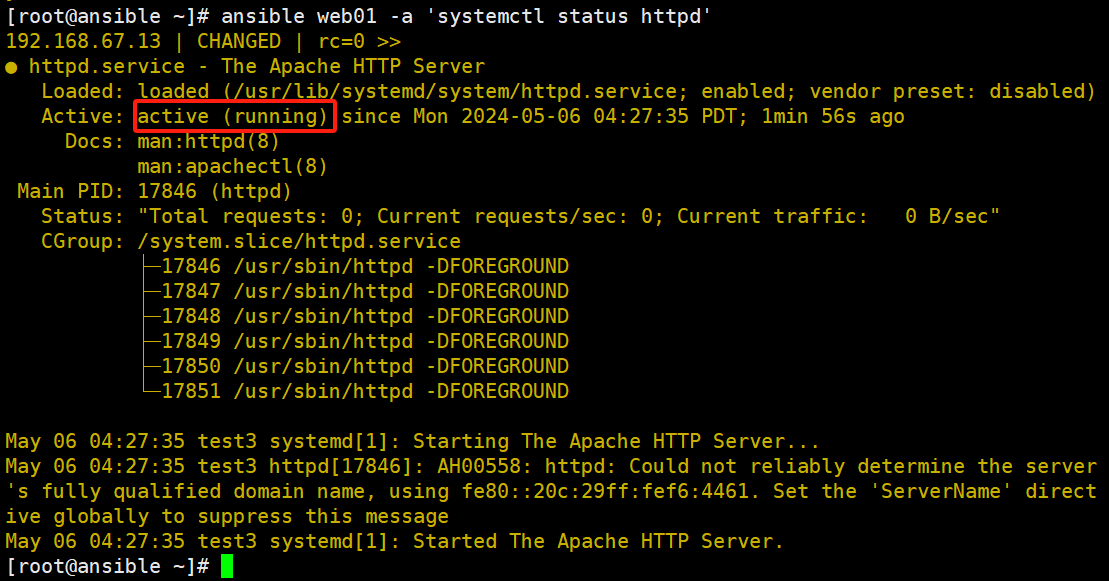

11.service/systemd 模块

用于管理远程主机上的管理服务的运行状态

ansible-doc -s service常用参数

name:被管理主机的服务名称

state=started|stopped|restarted:动作包含启动、关闭、重启

enabled=yes|no:表示是否设置该服务开机自启

runlevel:如果设定了enabled开机自启,则要定义在哪些运行目标下自启动

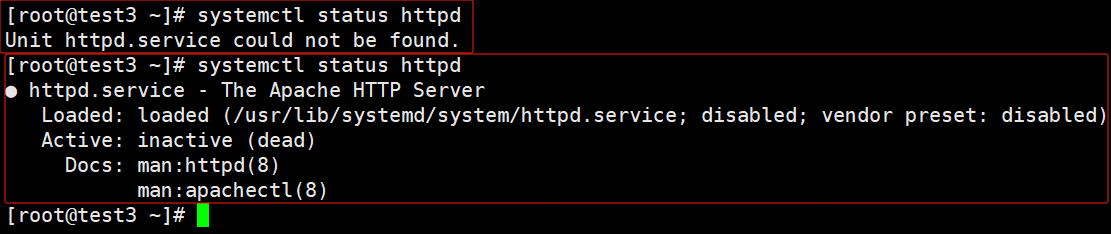

把httpd装回来

查看web 服务器httpd运行状态

ansible web01 -a 'systemctl status httpd'启动httpd服务

ansible web01 -m service -a 'enabled=true name=httpd state=started'

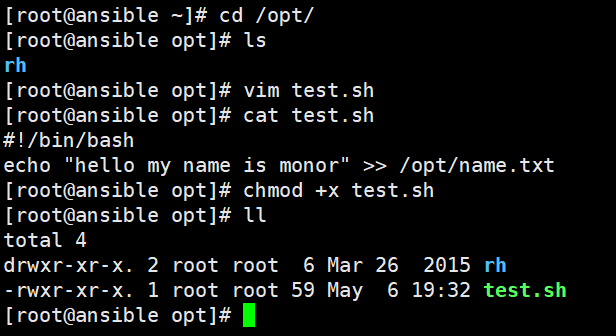

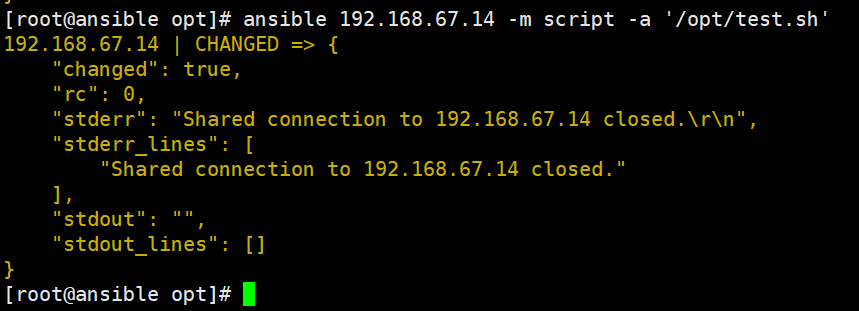

12.script 模块

实现远程批量运行本地的 shell 脚本

ansible-doc -s script配置脚本文件

cd /opt/

vim /opt/test.sh

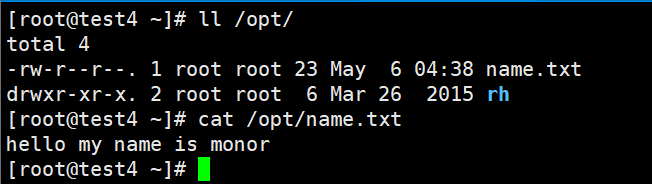

i#!/bin/bash

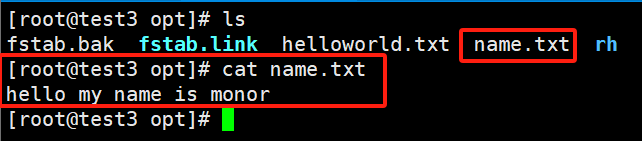

echo "hello my name is monor" >> /opt/name.txtcat test.sh

chmod +x test.sh

ll

批量运行本地shell脚本到被控端

ansible web01 -m script -a 'test.sh'

ansible web01 -m script -a '/opt/test.sh'

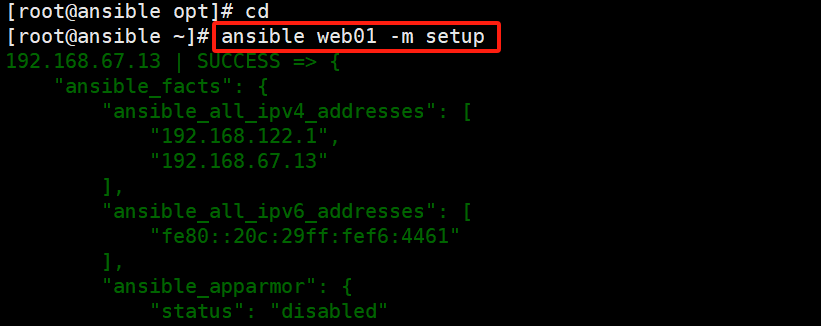

13.setup 模块

facts 组件是用来收集被管理节点信息的,使用 setup 模块可以获取这些信息

ansible-doc -s setup获取mysql组主机的facts信息

ansible web01 -m setup

使用filter可以筛选指定的facts信息

ansible monor -m setup -a 'filter=*ipv4'

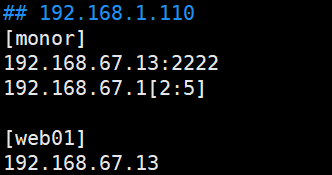

Inventory主机清单

Inventory支持对主机进行分组,每个组内可以定义多个主机;

每个主机都可以定义在任何一个或多个主机组内。

如果是名称类似的主机,可以使用列表的方式标识各个主机

vim /etc/ansible/hosts

i[monor]

#冒号后定义远程连接端口,默认是 ssh 的 22 端口

192.168.67.13:2222

192.168.67.1[2:5]

[web01]

#支持匹配 a~f

db-[a:f].example.org

inventory 中的变量

| Inventory变量名 | 含义 |

| ansible_host | ansible连接节点时的IP地址 |

| ansible_port | 连接对方的端口号,ssh连接时端口默认为22 |

| ansible_user | 连接对方主机时使用的主机名; 不指定时,将使用执行ansible或ansible-playbook命令的用户 |

| ansible_password | 连接时的用户的ssh密码; 仅在未使用密钥对验证的情况下有效 |

| ansible_ssh_private_key_file | 指定密钥认证ssh连接时的私钥文件 |

| ansible_ssh_common_args | 提供给ssh、sftp、scp命令的额外参数 |

| ansible_become | 允许进行权限提升 |

| ansible_become_method | 指定提升权限的方式 例如:可以使用 sudo/su/runas 等方式 |

| ansible_become_user | 提升指定用户的权限;默认提升为root |

| ansible_become_password | 提升为指定用户权限时的密码 |

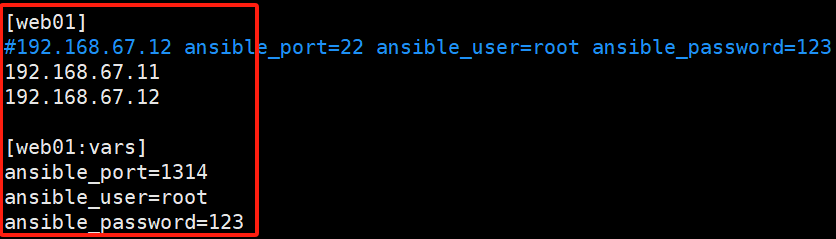

1)主机变量

启用一台新主机:192.168.67.12

指定端口,启用用户和密码

vim /etc/ansible/hosts192.168.67.12 ansible_port=22 ansible_user=root ansible_password=123

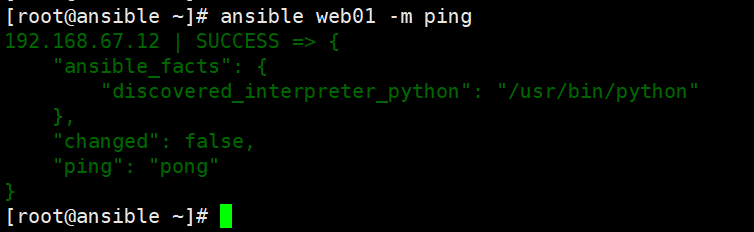

测试连通性

ansible web01 -m ping

登录一次做记录,再ping测试

ssh 192.168.67.12

ansible web01 -m ping

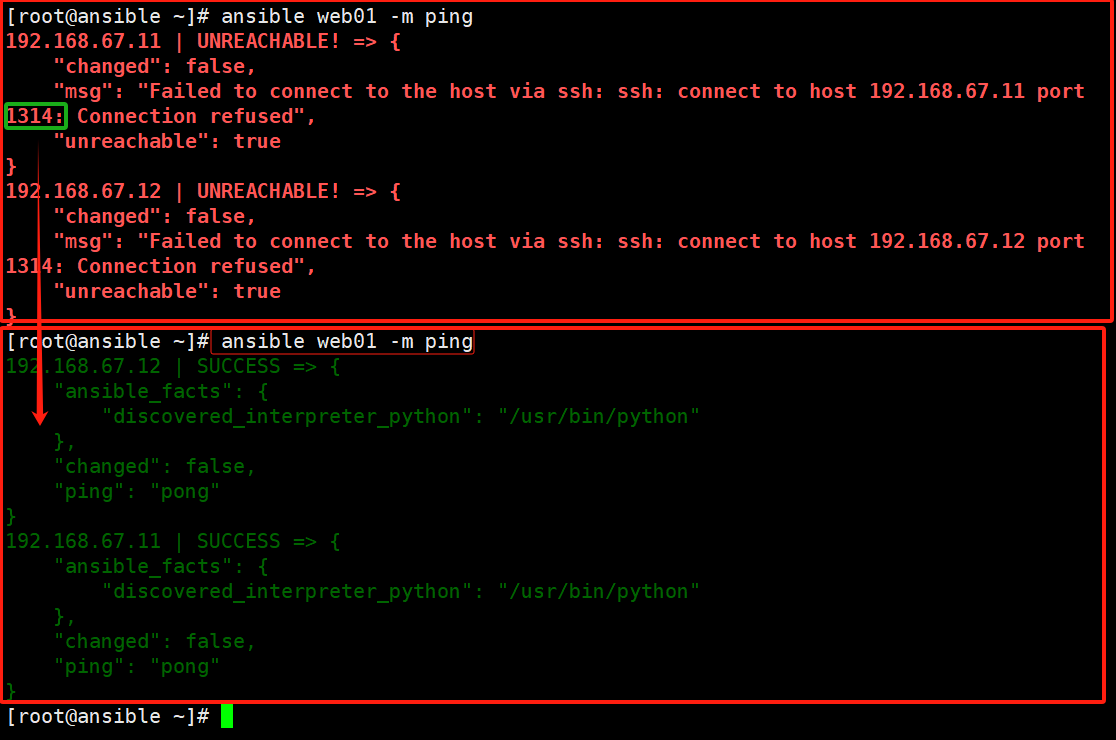

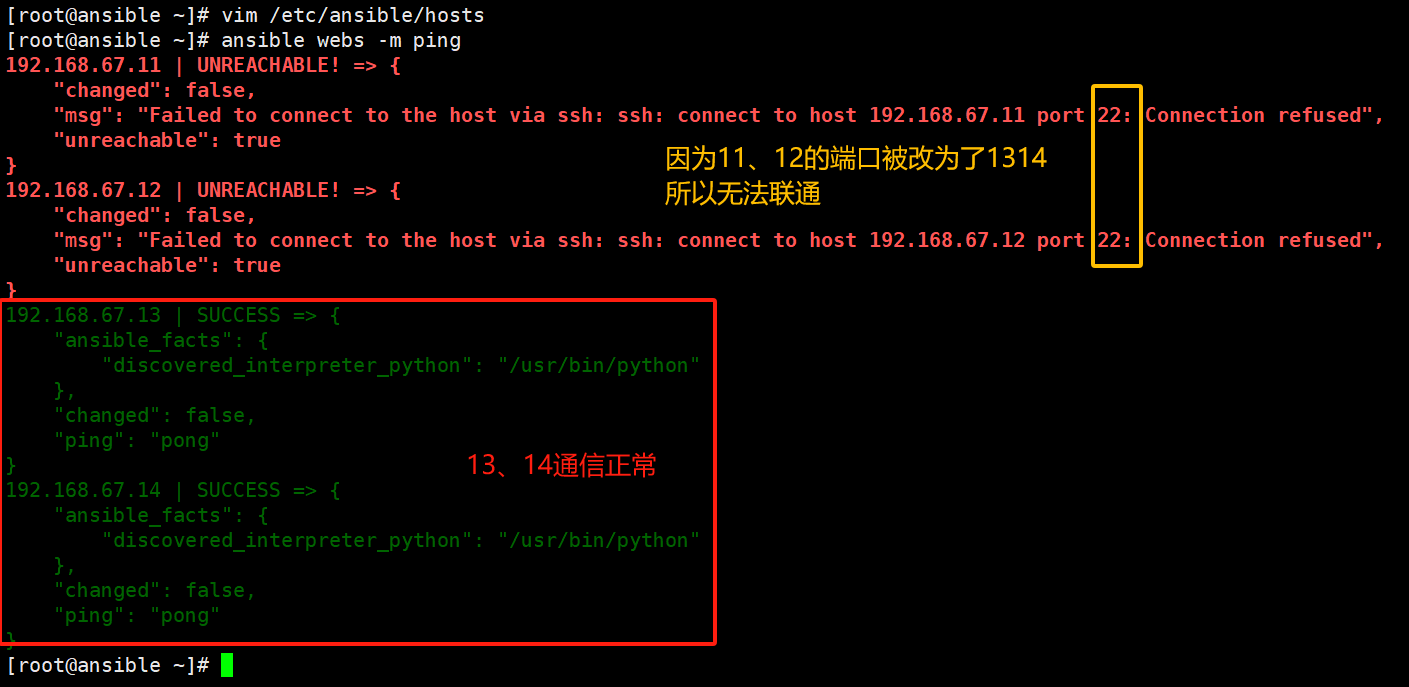

2)组变量

为 web01组内所有主机定义变量

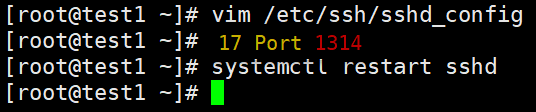

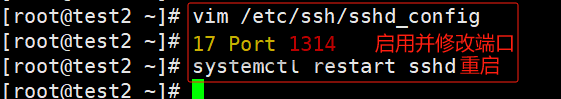

启用并修改被控端的端口

vim /etc/ssh/sshd_config

systemctl restart sshd取消注释,并修改17行的端口为1314

测试连通性

ansible web01 -m ping

为所有组内的所有主机定义变量

[all:vars]

ansible_port=22

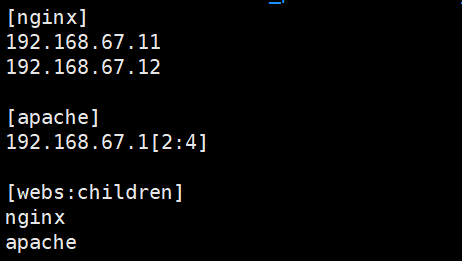

3)组嵌套

[nginx]

192.168.67.13

192.168.67.14[apache]

192.168.67.1[2:4]

表示 webs 主机组中包含了 nginx 组和 apache 组内的所有主机

[webs:children]

nginx

apache

vim /etc/ansible/hosts

ansible webs -m ping

![YOLOv8的训练、验证、预测及导出[目标检测实践篇]](https://img-blog.csdnimg.cn/direct/71584cb1e2cd435eb305f88ba7737ca1.png)