一、安全架构概述

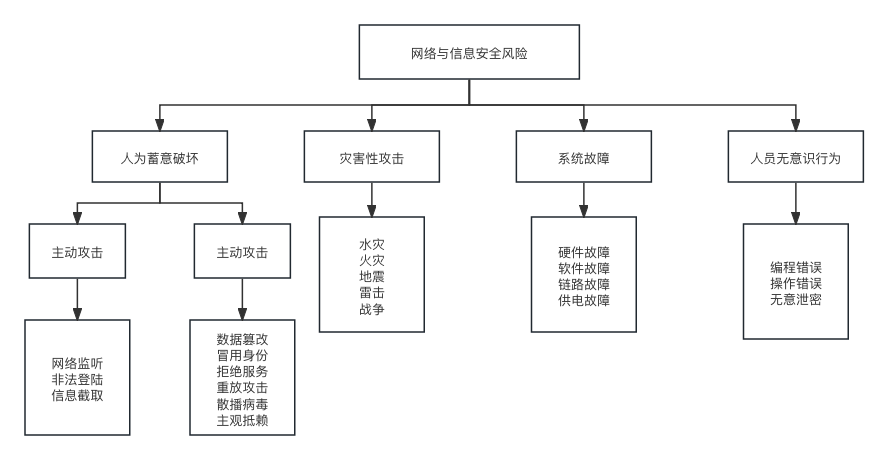

常见信息威胁介绍:

1. 信息泄露:信息被泄露或透露给某个非授权实体

2. 破坏信息完整性:数据被非授权地进行增删改查货破坏而受到损失

3. 拒绝服务:对信息会其他资源的合法访问被无条件的组织

4. 非法使用:某一资源被某个非授权实体或以非授权的方式使用

5. 窃听:用各种可能的合法或非法的手段窃取系统中的信息资源和敏感信息

6. 业务流分析:通过对系统进行长期的舰艇,利用统计分析方法诸如通信频度、通信的

信息流向等进行研究,从而发现有用信息和规律

7. 假冒:通过欺骗通信信息达到非法用户冒充合法用户,或特权小的冒充特权大的

8. 旁路控制:攻击者利用系统的安全缺陷或安全性的脆弱之处获得非授权的权利或特权

9. 授权侵犯:被授权以某一目的的使用某一系统或资源的某个人,却将此权限用于其他

非授权的目的,也被称为内部攻击

10. 陷阱门:在某个系统中设计了机关

11. 抵赖:否认自己曾经发布过某条消息或伪造收到一份来信

12. 重放:所截获的某次合法的通信数据备份,被用于非法目的的重新发送

13. 业务欺骗:某一位早系统或系统部件欺骗合法的用户或系统自愿的放弃敏感信息

14. XSS跨站脚本攻击:通过利用网站开发时留下的漏洞,注入恶意指令代码到网站

15. CSRF跨站请求伪造:通过技术手段欺骗浏览器与访问一个自己曾经认证过的网站并

执行操作

16. SQL注入:恶意拼接、注释SQL

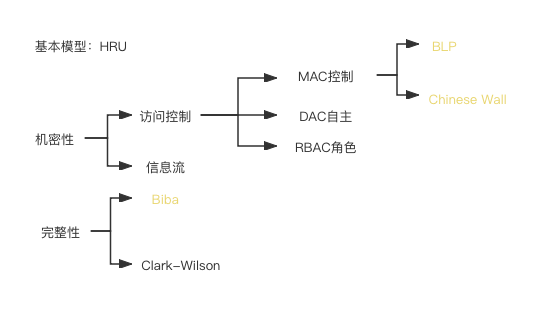

二、安全模型

一、BLP模型

Bell-LaPadula模型是符合军事安全策略的计算机安全的机密性模型。(下读上写)

安全规则如下:

简单安全规则:安全级别低的主体不能读取安全级别高的客体

星属性安全规则:安全级别高的主体不能往安全级别低的客体写

强星属性安全规则:不允许对另一级别进行读写

自由安全规则:使用访问控制局长来定义说明自由存取控制

二、Biba模型

Biba模型主要用于防治非授权修改系统信息,以保护系统的信息完整性。(下写上读)

安全规则如下:

简单安全规则:安全级别高的主体不能读取安全级别低的客体

星完整性规则:安全级别低的主体不能往安全级别高的客体写

调用属性规则:一个完整性级别低的主体不能从完整性级别高的客体效用程序服务

三、Chinese Wall模型

Chinese Wall模型的安全策略的基础是客户访问的信息不会与当前他们可支配的信息产

生冲突。

安全规则如下:

1. 与客体曾经访问过的信息属于同意公司数据集合的信息,即墙内信息可以访问

2. 属于一个完全不同的利益冲突组的可以访问

3. 主体能够对一个客体进行写的前提是主体未对任何属于其他公司数据集进行访问

定理1: 一个主体一旦访问过一个客体,则该主体只能访问位于同一公司数据集的客体或

在不同利益组的客体

定理2: 在一个冲突组内,一个主体最多只能访问一个公司数据集

三、WPDRRC信息安全体系架构模型

WPDRRC模型是在PDRR模型基础上产生的,包括6个环节和3大要素:

6个环节:预警、保护、检测、响应、恢复、反击

3大要素:人员(核心)、技术(保证)、策略(桥梁)

安全防范功能对照表:

| 预警 | 保护 | 检测 | 响应 | 恢复 | 反击 | 管理 | |

| PDR | √ | √ | √ | ||||

| PPRD | √ | √ | √ | ||||

| PDRR | √ | √ | √ | √ | |||

| MPDRR | √ | √ | √ | √ | √ | ||

| WPDRRC | √ | √ | √ | √ | √ | √ | √ |

四、网络安全体系架构设计

认证架构:

基本目的是防止其他实体占用和独立操作被鉴别实体的身份

鉴别的方式:1. 已知的;2. 拥有的;3. 不改变的特性;4. 可信的第三方;5. 环境

鉴别的类型:交换鉴别信息、申请鉴别信息、验证鉴别信息

控制访问架构:

访问控制决定发开系统环境中允许使用哪些资源,在什么地方适合阻止未授权访问的过

程。过程如下:

机密性架构:

1. 通过禁止访问提供机密性;2. 通过加密提供机密性

完整性架构:

1. 阻止对媒体访问的机制;2. 用以探测对数据或数据项的非授权修改的机制

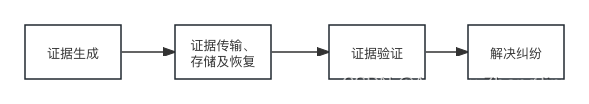

抵赖性结构:

包括证据的生成、验证和记录,以及在解决纠纷时随即进行的证据恢复和再次验证,过

程如下: