什么是IPSec VPN?

IPSec VPN其实就是一种基于互联网协议安全(IPSec)的虚拟私人网络技术,它通过在IP层加密和认证数据包来确保数据传输的安全性。

IPSec VPN的主要特点包括:

- 安全性:IPSec提供了强大的安全性,它使用加密算法来保护数据,防止窃听和篡改。IPSec支持多种加密算法,包括但不限于64位以上密钥长度的对称密码算法、768位以上密钥长度的基于整数因子分解的非对称密码算法或128位以上密钥长度基于椭圆曲线的非对称密码算法。

- 端到端通信:IPSec能够确保端到端的通信安全,这意味着数据在从源头到目的地的整个传输过程中都是安全的。在IPv6中,IPSec成为了内嵌的标准化IP安全协议,进一步提升了通信的安全性。

- 云连接的关键:IPSec VPN被认为是云连接的关键技术,尽管SSL VPN在某些场景下可以作为替代方案,但IPSec仍然是许多用户的首选。特别是在管理混合云架构时,IPSec提供了一种可靠的连接方式。

需要注意的是,尽管IPSec VPN提供了高度的安全性,但它也可能成为黑客攻击的目标。例如,深信服VPN设备曾被境外国家级黑客用作突破口,导致大量VPN服务器被控制。因此,部署IPSec VPN时,还需要考虑到设备的安全管理和持续的监控,以防止潜在的安全威胁。

总的来说,IPSec VPN是一种广泛使用的VPN技术,它在确保远程连接安全方面发挥着重要作用。无论是企业还是个人用户,在选择VPN解决方案时,都应该根据自己的需求和安全要求来选择合适的VPN类型。

IPSec是一个框架,它不是具体指某个协议,而是定义了一个框架,由各种协议组和协商而成。该框架涉及到的主要有加密算法、验证算法、封装协议、封装模式、密钥有效期等等。IPSecVPN建立的前提:要想在两个站点之间安全的传输IP数据流,它们之间必须要先进行协商,协商它们之间所采用的加密算法,封装技术以及密钥。分为两个阶段,第一个是建立管理连接,第二个阶段是建立数据连接。

阶段一:

在两个对等体设备之间建立一个安全的管理连接。没有实际的数据通过这个连接。这个管理连接是用来保护第二阶段协商过程的。

阶段一需要协商的内容:

1.双方使用什么加密算法进行加密(des、3des、aes)

2.摘要(完整性)认证的方式(MD5、SHA)

3.采用的密钥共享方式(预共享密钥,CA数字签名、公钥认证)

4.使用的密钥强度DH组(越大加密强度越高)

5.管理连接生存时间(默认一天,单位秒)

6.协商模式(主模式或积极模式)

阶段二:

当对等体之间有了安全的管理连接之后,它们就可以接着协商用于构建安全数据连接的安全参数,这个协商过程是安全的,加密的。协商完成后,将在两个站点间形成安全的数据连接。

阶段二需要协商的内容:

1.传输模式(隧道模式还是传输模式)

2.封装技术(ESP、AH)

3.传输过程中数据的加密方式(des、3des、aes)

4.传输过程中数据的认证方式(MD5、SHA)

5.定义感兴趣(定义需要使用IPSec的流量)

这里我就采用较为清晰、简单的方式来进行实验。

IPSec 配置实验如下图

先进行基础配置保证全网可达:

AR1

<Huawei>sys

[Huawei]sys ar1

[ar1]int g0/0/0

[ar1-GigabitEthernet0/0/0]ip add 192.168.1.254 24

[ar1-GigabitEthernet0/0/0]int g0/0/1

[ar1-GigabitEthernet0/0/1]ip add 12.1.1.1 24

[ar1-GigabitEthernet0/0/1]quit

[ar1]ip route-static 0.0.0.0 0 12.1.1.2

AR2

<Huawei>sys

[Huawei]sys ar2

[ar2]int g0/0/0

[ar2-GigabitEthernet0/0/0]ip add 12.1.1.2 24

[ar2-GigabitEthernet0/0/0]int g0/0/1

[ar2-GigabitEthernet0/0/1]ip add 23.1.1.2 24

[ar2-GigabitEthernet0/0/1]quit

[ar2]ip route-static 172.16.1.0 24 23.1.1.3

[ar2]ip route-static 192.168.1.0 24 12.1.1.1

AR3

<Huawei>sys

[Huawei]sys ar3

[ar3]int g0/0/0

[ar3-GigabitEthernet0/0/0]ip add 172.16.1.254 24

[ar3-GigabitEthernet0/0/0]int g0/0/1

[ar3-GigabitEthernet0/0/1]ip add 23.1.1.3 24

[ar3-GigabitEthernet0/0/1]quit

[ar3]ip route-static 0.0.0.0 0 23.1.1.2然后测试一下是否可达

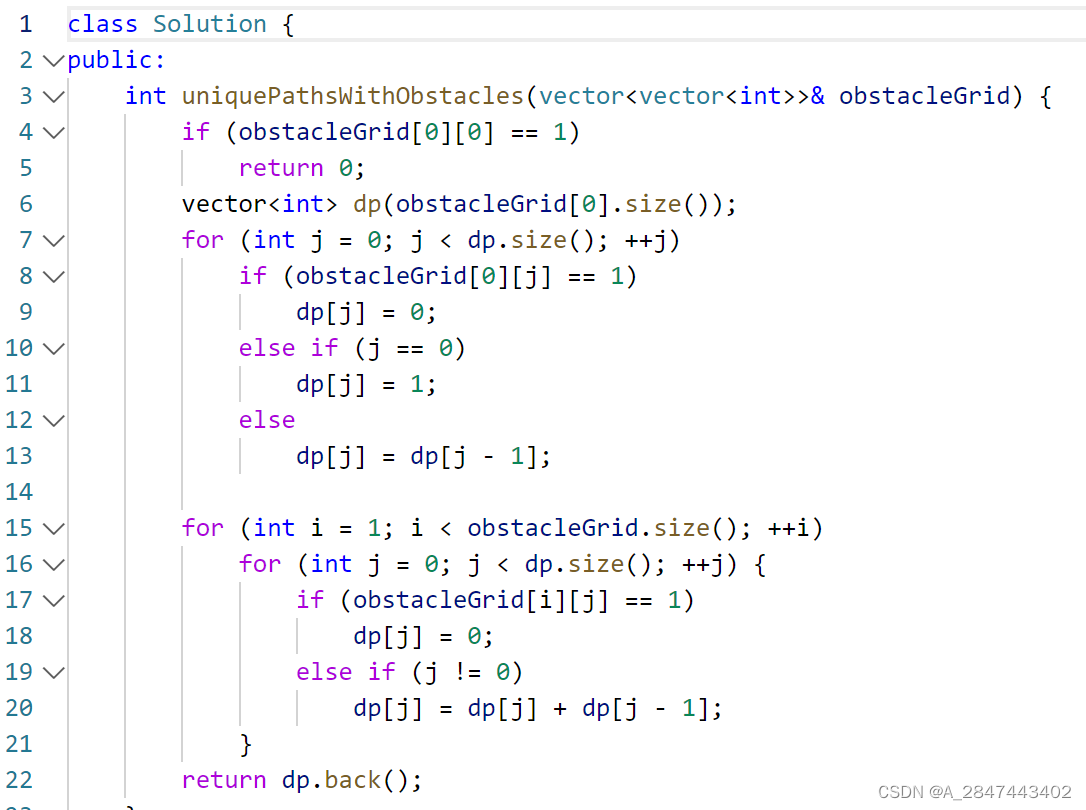

一、配置ike提案

AR1

[ar1]ike proposal 1

[ar1-ike-proposal-1]encryption-algorithm aes-cbc-256

[ar1-ike-proposal-1]authentication-algorithm sha1

[ar1-ike-proposal-1]authentication-method pre-share

[ar1-ike-proposal-1]dh group14

[ar1-ike-proposal-1]sa duration 1200

[ar1-ike-proposal-1]quit

AR3

[ar3]ike proposal 1

[ar3-ike-proposal-1]encryption-algorithm aes-cbc-256

[ar3-ike-proposal-1]authentication-algorithm sha1

[ar3-ike-proposal-1]authentication-method pre

[ar3-ike-proposal-1]authentication-method pre-share

[ar3-ike-proposal-1]dh group14

[ar3-ike-proposal-1]sa duration 1200

[ar3-ike-proposal-1]quit

配置ike邻居:

AR1

[ar1]ike peer 1 v2

[ar1-ike-peer-1]remote-address 23.1.1.3

[ar1-ike-peer-1]pre-shared-key s

[ar1-ike-peer-1]pre-shared-key simple 123456789

[ar1-ike-peer-1]ike-proposal 1

[ar1-ike-peer-1]quit

AR3

[ar3]ike peer 1 v2

[ar3-ike-peer-1]remote-address 12.1.1.1

[ar3-ike-peer-1]pre-shared-key simple 123456789

[ar3-ike-peer-1]ike-proposal 1二、定义感兴趣流(高级acl,需要从进行IPSec VPN的流量)

AR1

[ar1]acl 3000

[ar1-acl-adv-3000]rule permit ip source 192.168.1.0 0.0.0.255 destination 172.16

.1.0 0.0.0.255

[ar1-acl-adv-3000]quit

AR3

[ar3]acl 3000

[ar3-acl-adv-3000]rule permit ip source 172.16.1.0 0.0.0.255 destination 192.168

.1.0 0.0.0.255

[ar3-acl-adv-3000]quit定义IPSec提案

AR1

[ar1]ipsec proposal 1

[ar1-ipsec-proposal-1]encapsulation-mode tunnel

[ar1-ipsec-proposal-1]esp authentication-algorithm sha1

[ar1-ipsec-proposal-1]esp encryption-algorithm aes-256

[ar1-ipsec-proposal-1]quit

AR3

[ar3]ipsec proposal 1

[ar3-ipsec-proposal-1]encapsulation-mode tunnel

[ar3-ipsec-proposal-1]esp encryption-algorithm aes-256

[ar3-ipsec-proposal-1]esp authentication-algorithm sha1

[ar3-ipsec-proposal-1]quit再定义IPSec策略

AR1

[ar1]ipsec policy 1 1 isakmp

[ar1-ipsec-policy-isakmp-1-1]security acl 3000

[ar1-ipsec-policy-isakmp-1-1]proposal 1

[ar1-ipsec-policy-isakmp-1-1]ike-peer 1

AR3

[ar3]ipsec policy 1 1 isakmp

[ar3-ipsec-policy-isakmp-1-1]security acl 3000

[ar3-ipsec-policy-isakmp-1-1]proposal 1

[ar3-ipsec-policy-isakmp-1-1]ike-peer 1最后,将IPSec运用到接口

[ar1]int g0/0/1

[ar1-GigabitEthernet0/0/1]ipsec policy 1

[ar3]int g0/0/1

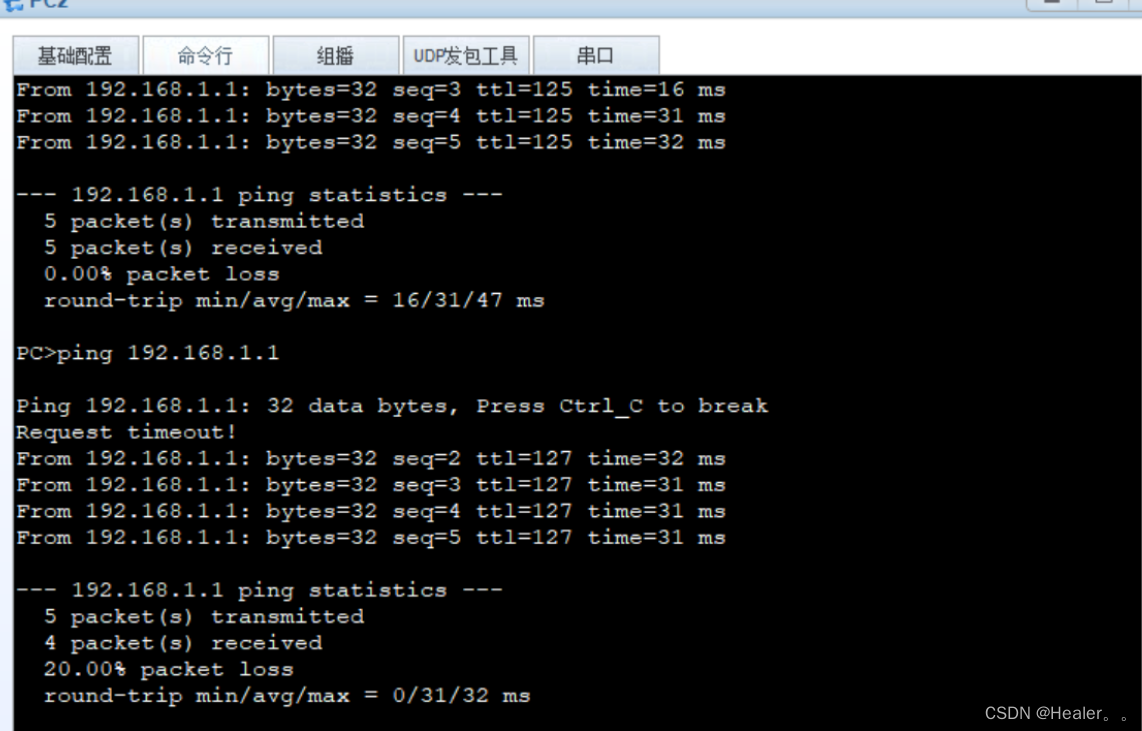

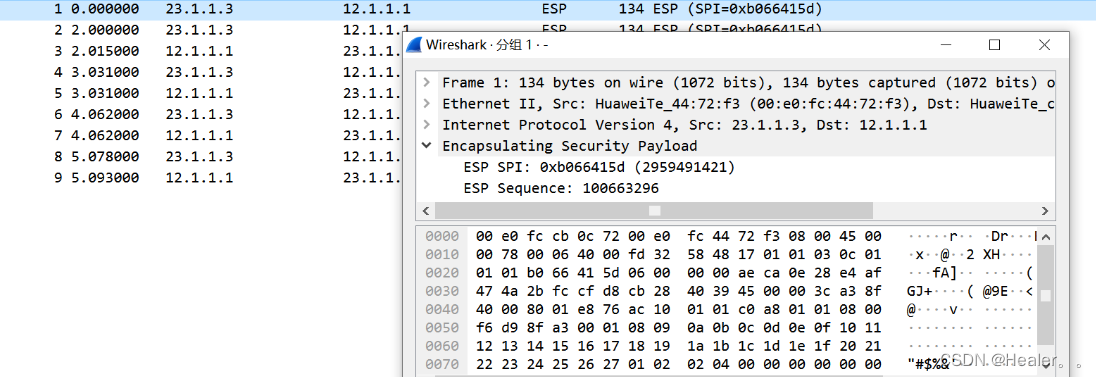

[ar3-GigabitEthernet0/0/1]ipsec policy 1配置完成之后,我们可以测试一下PC1 ping PC2 ,并且对AR1和AR2之间进行抓包分析。

可以得到一些被加密的数据

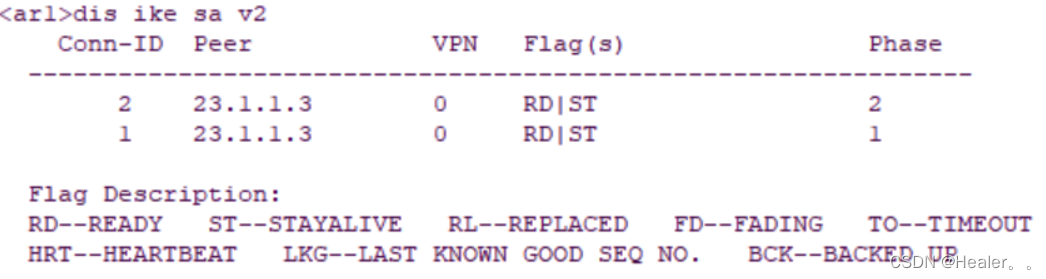

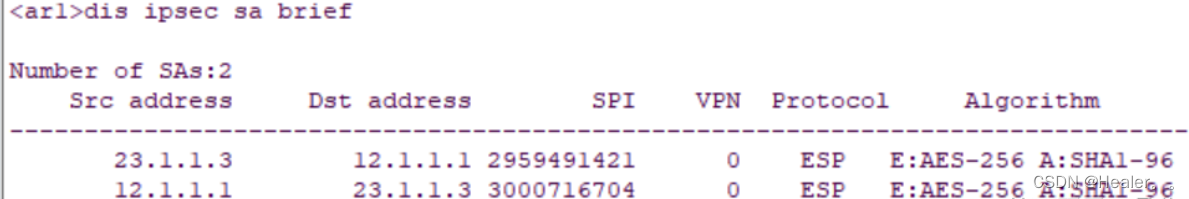

查看一下AR1上的阶段1和阶段2

以上就是该实验的全部过程

![[OpenCv]频域处理](https://img-blog.csdnimg.cn/direct/4fc019f59444495da375b223f184f5d4.png)