文章目录

- Pre

- 引言

- 1. DNS是什么

- 2. 域名结构

- 3. 域名解析的工作流程

- 4. 常见的DNS记录类型

- 5. DNS安全

- 6. 未来的发展趋势

Pre

计网 - DNS 域名解析系统

引言

在我们日常使用互联网时,经常会输入各种域名来访问网站、发送电子邮件或连接其他网络服务。然而,我们可能并没有意识到在背后默默运行着一项重要的技术,即域名系统(DNS)。本篇博客将深入探讨DNS的重要性、工作原理以及未来的发展趋势。

1. DNS是什么

DNS(Domain Name System,域名系统)是互联网中的一种分布式数据库系统,负责将易于记忆的域名转换为对应的IP地址。换句话说,它就像是互联网的地址簿,让我们能够通过简单的域名访问到全球范围内的网络资源。

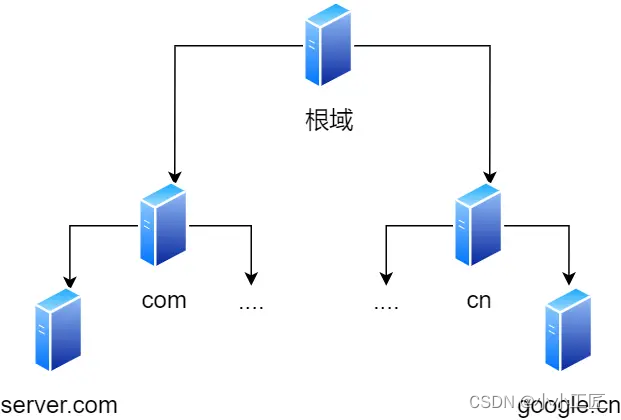

2. 域名结构

域名以层次结构组织,从右向左依次是顶级域名(TLD)、二级域名、三级域名,依次类推。比如,.com、.org、.net就是顶级域名,而example.com中的"example"就是二级域名。

实际上域名最后还有一个点,比如 www.server.com.,这个最后的一个点代表根域名

也就是,. 根域是在最顶层,它的下一层就是 .com 顶级域,再下面是 example.com

所以域名的层级关系类似一个树状结构:

- 根 DNS 服务器(.)

- 顶级域 DNS 服务器(.com)

- 权威 DNS 服务器(example.com)

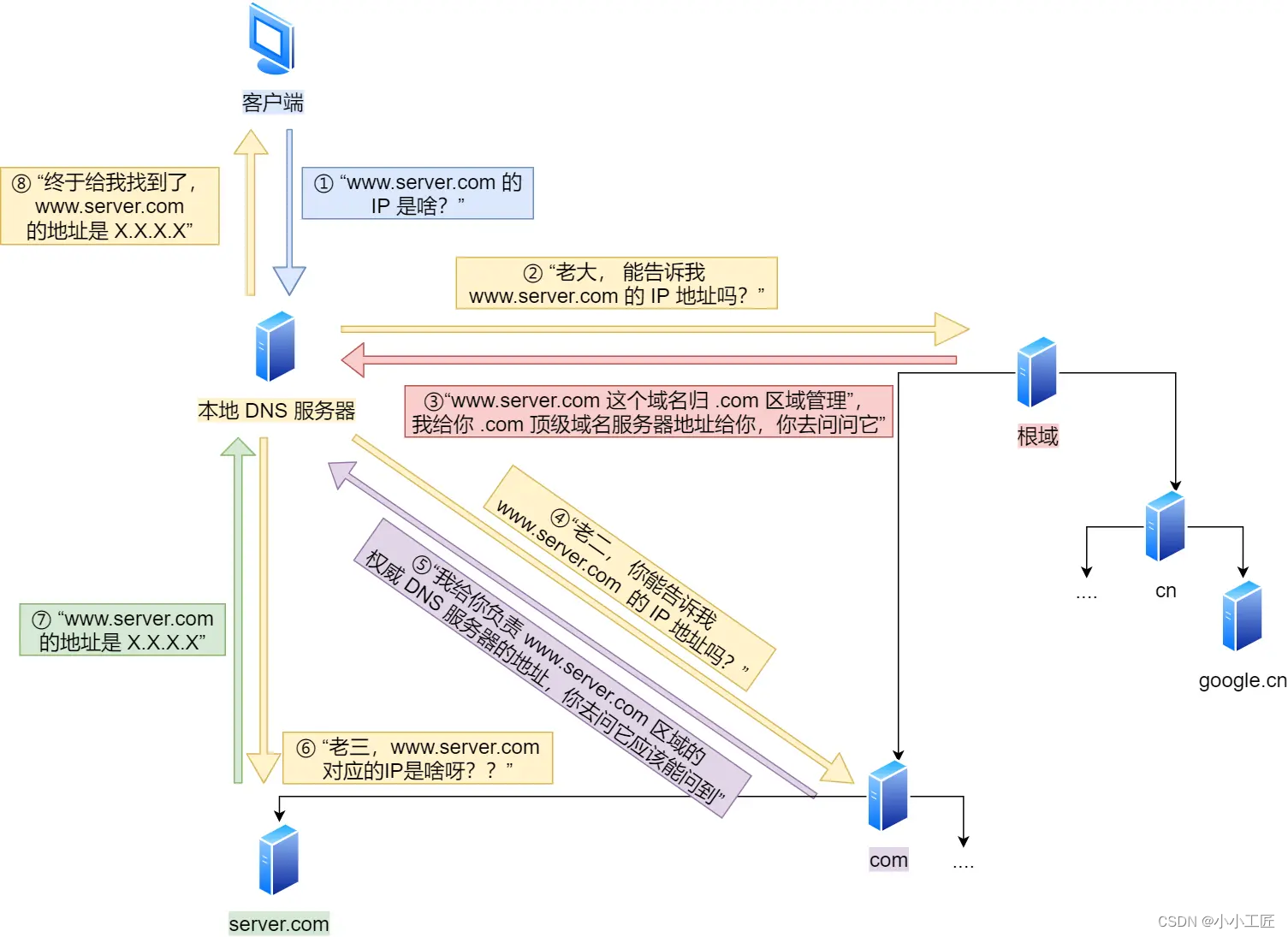

3. 域名解析的工作流程

域名解析的工作流程可以总结为以下几个步骤:

-

客户端发出DNS请求:

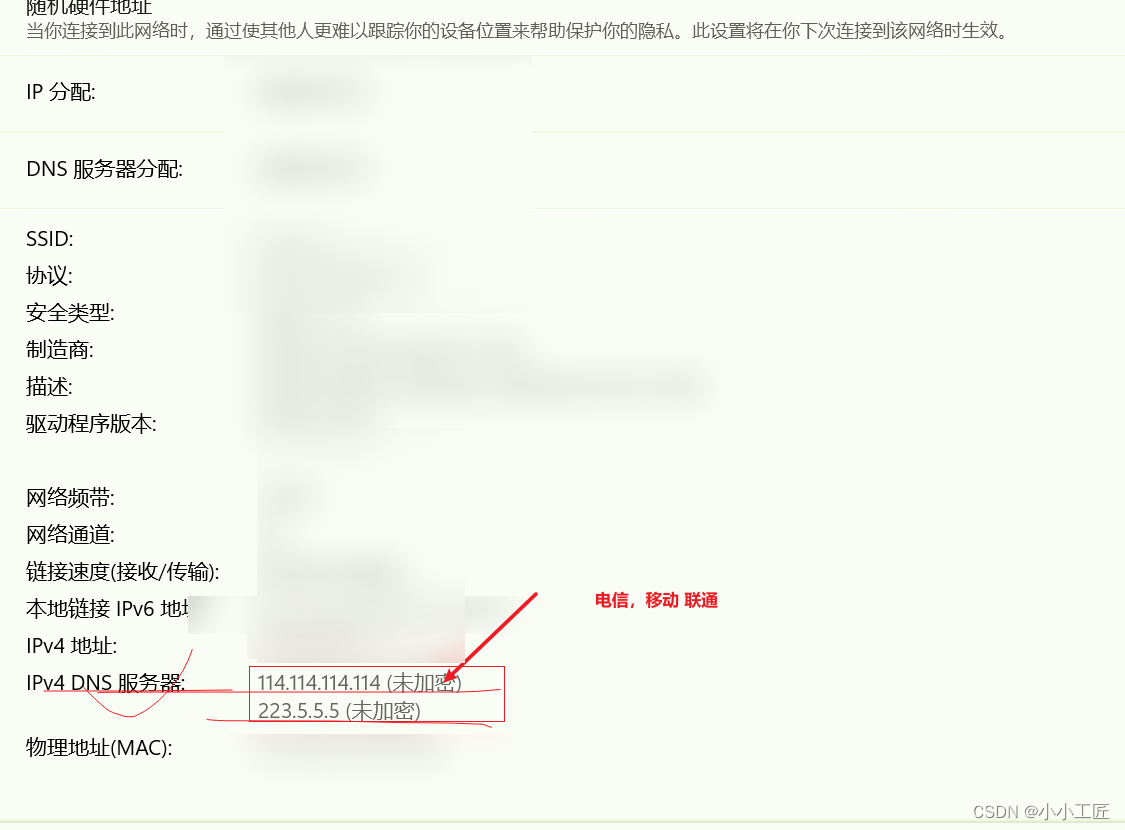

- 客户端首先会发出一个DNS请求,询问特定域名(如www.server.com)对应的IP地址,并将请求发送给本地DNS服务器,这通常是客户端TCP/IP设置中配置的DNS服务器地址。

- 客户端首先会发出一个DNS请求,询问特定域名(如www.server.com)对应的IP地址,并将请求发送给本地DNS服务器,这通常是客户端TCP/IP设置中配置的DNS服务器地址。

-

本地DNS服务器处理请求:

- 本地DNS服务器接收到客户端的请求后,会先检查自身的缓存中是否有对应域名的IP地址记录。如果有,则直接返回缓存中的IP地址;如果没有,则继续向下处理。

-

向根DNS服务器查询:

- 如果本地DNS服务器无法从缓存中解析出IP地址,它会向根DNS服务器发送查询请求,请求根DNS服务器指示解析该域名的顶级域名服务器的地址。

-

向顶级域DNS服务器查询:

- 根DNS服务器收到本地DNS服务器的请求后,会返回对应顶级域名服务器的地址给本地DNS服务器。本地DNS服务器随后向顶级域DNS服务器发送查询请求,请求解析特定域名的权限DNS服务器的地址。

-

向权威DNS服务器查询:

- 顶级域DNS服务器会将权威DNS服务器的地址返回给本地DNS服务器。本地DNS服务器再向权威DNS服务器发送查询请求,询问特定域名对应的IP地址。

-

权威DNS服务器返回结果:

- 权威DNS服务器查询自己的记录后,将对应的IP地址(比如X.X.X.X)返回给本地DNS服务器。

-

本地DNS服务器返回结果:

- 本地DNS服务器将收到的IP地址返回给客户端,客户端便可以使用该IP地址和目标服务器建立连接。

通过这个流程,客户端可以通过简单的域名访问到互联网上的各种服务和资源,而无需直接记忆和使用复杂的IP地址。

4. 常见的DNS记录类型

DNS记录指定了域名与其对应的IP地址或其他信息之间的映射关系。常见的DNS记录类型包括A记录(将域名解析为IPv4地址)、AAAA记录(将域名解析为IPv6地址)、CNAME记录(域名别名)、MX记录(邮件交换服务器)等。

常见的DNS记录类型包括:

-

A记录(Address Record):

- A记录将域名解析为IPv4地址。

- 例如,将www.example.com解析为IPv4地址。

-

AAAA记录:

- AAAA记录将域名解析为IPv6地址。

- 例如,将ipv6.example.com解析为IPv6地址。

-

CNAME记录(Canonical Name Record):

- CNAME记录用于创建域名的别名,将一个域名指向另一个域名。

- 例如,将www.example.com指向example.com,可以创建一个CNAME记录。

-

MX记录(Mail Exchange Record):

- MX记录指定了邮件服务器的地址,用于指示邮件应该如何路由到特定的域名。

- 例如,将example.com的MX记录指向mail.example.com,表示该域名的邮件交换服务器是mail.example.com。

-

TXT记录(Text Record):

- TXT记录可以存储任意文本信息,通常用于存储与域名相关的其他信息,如认证、验证、安全策略等。

- 例如,用于验证域名所有权的TXT记录。

-

NS记录(Name Server Record):

- NS记录指定了该域名的权威DNS服务器,即负责管理该域名的DNS服务器地址。

- 例如,将example.com的NS记录指向ns1.example.com和ns2.example.com,表示这两台服务器是example.com域名的权威DNS服务器。

-

PTR记录(Pointer Record):

- PTR记录用于将IP地址解析为域名,通常用于反向DNS查找。

- 例如,将IP地址解析为域名。

这些DNS记录类型可以根据需要进行配置,以实现域名到IP地址的解析、邮件路由、域名别名等功能。

5. DNS安全

DNS安全性的重要性不言而喻。恶意攻击者可能利用DNS漏洞进行DNS劫持和DNS缓存投毒等攻击。为了防范这些威胁,我们可以采用一些安全措施,如DNSSEC(DNS安全扩展)和使用可信任的DNS服务器。

确保DNS安全至关重要,因为DNS是互联网的基础设施之一,任何对DNS的攻击都可能导致网络中断、数据泄露、身份盗窃等严重后果。以下是一些常见的DNS安全威胁以及防范措施:

-

DNS劫持:攻击者通过篡改DNS响应,将合法的域名解析请求重定向到恶意网站,从而欺骗用户访问恶意站点。

- 防范措施:使用DNSSEC技术对DNS响应进行数字签名,确保域名解析结果的完整性和真实性。

-

DNS缓存投毒:攻击者通过向DNS服务器发送伪造的DNS响应,使得DNS服务器缓存了错误的域名解析结果,导致用户访问被篡改的网站。

- 防范措施:DNS服务器应及时清理缓存,限制接受来自未经授权的DNS响应,并使用DNSSEC验证缓存中的解析结果。

-

域名劫持:攻击者通过盗取域名注册账户的登录凭证,篡改域名的DNS记录,从而控制域名解析结果,实施恶意活动。

- 防范措施:定期更新域名注册账户的密码,启用多因素身份验证,监控域名解析记录的变化,并使用DNSSEC加强域名解析的安全性。

-

DNS欺骗:攻击者通过向目标DNS服务器发送大量的DNS查询请求,使得目标DNS服务器无法处理合法的查询请求,造成服务拒绝。

- 防范措施:配置防火墙和入侵检测系统来检测和阻止异常的DNS流量,限制来自未经授权的源IP地址的访问。

-

DNS隐私问题:传统的DNS查询不加密,可能会泄露用户的浏览历史和网络活动信息。

- 防范措施:使用加密的DNS解析服务(如DNS over HTTPS或DNS over TLS)来保护DNS查询的隐私性。

通过采取这些安全措施,可以有效地防范各种DNS安全威胁,保护网络和用户的安全。同时,建议定期更新系统和网络设备的软件版本,以修复已知的安全漏洞,并加强网络安全意识培训,提高用户对DNS安全的重视程度。

6. 未来的发展趋势

随着互联网的不断发展,DNS技术也在不断演进,未来我们可以期待以下方面的变化和创新:

-

IPv6的普及:

- 随着IPv4地址空间的枯竭,IPv6作为下一代互联网协议,将逐渐取代IPv4成为主流。未来,我们将看到更多的网络设备和服务采用IPv6地址,DNS也将全面支持IPv6地址解析。

-

更快的DNS解析技术:

- 随着互联网的流量不断增加,DNS解析速度的提升成为迫切需求。未来,我们可以期待更快速、更高效的DNS解析技术的出现,包括优化DNS查询算法、增加缓存机制、采用更快速的网络协议等。

-

DNS安全的进一步加强:

- 随着网络攻击日益复杂和频繁,DNS安全的重要性将愈发突出。未来,我们可以期待DNSSEC技术的更广泛应用,以及新的安全防护机制的不断引入,从而提高DNS系统的抗攻击能力和数据完整性。

-

区块链技术在DNS中的应用:

- 区块链技术具有去中心化、不可篡改、高度安全等特点,可以为DNS系统提供更可靠的域名解析服务。未来,我们可以期待看到区块链技术在DNS领域的应用,例如使用区块链技术构建去中心化的DNS系统,实现域名注册和解析的安全、透明和可信。

-

分布式DNS系统的发展:

- 分布式DNS系统将域名解析服务分布到全球范围内的多个节点,从而提高系统的稳定性、可扩展性和抗攻击能力。未来,我们可以期待看到更多基于分布式技术的DNS解析服务的出现,为用户提供更稳定、更可靠的域名解析体验。

![[ 2024春节 Flink打卡 ] -- Paimon](https://img-blog.csdnimg.cn/direct/3c84841d55964805bf010c22ea80b83e.png)