1 Windows服务器系统入侵流程

1.1 NetBios漏洞攻防

NetBIOS(Network Basic Input Output System,网络基本输入/输出系统)是一种应用程序接口(API),系统可以利用WINS服务、广播及Lmhost文件等多种模式,将NetBIOS 名解析为相应IP地址,实现信息通信。

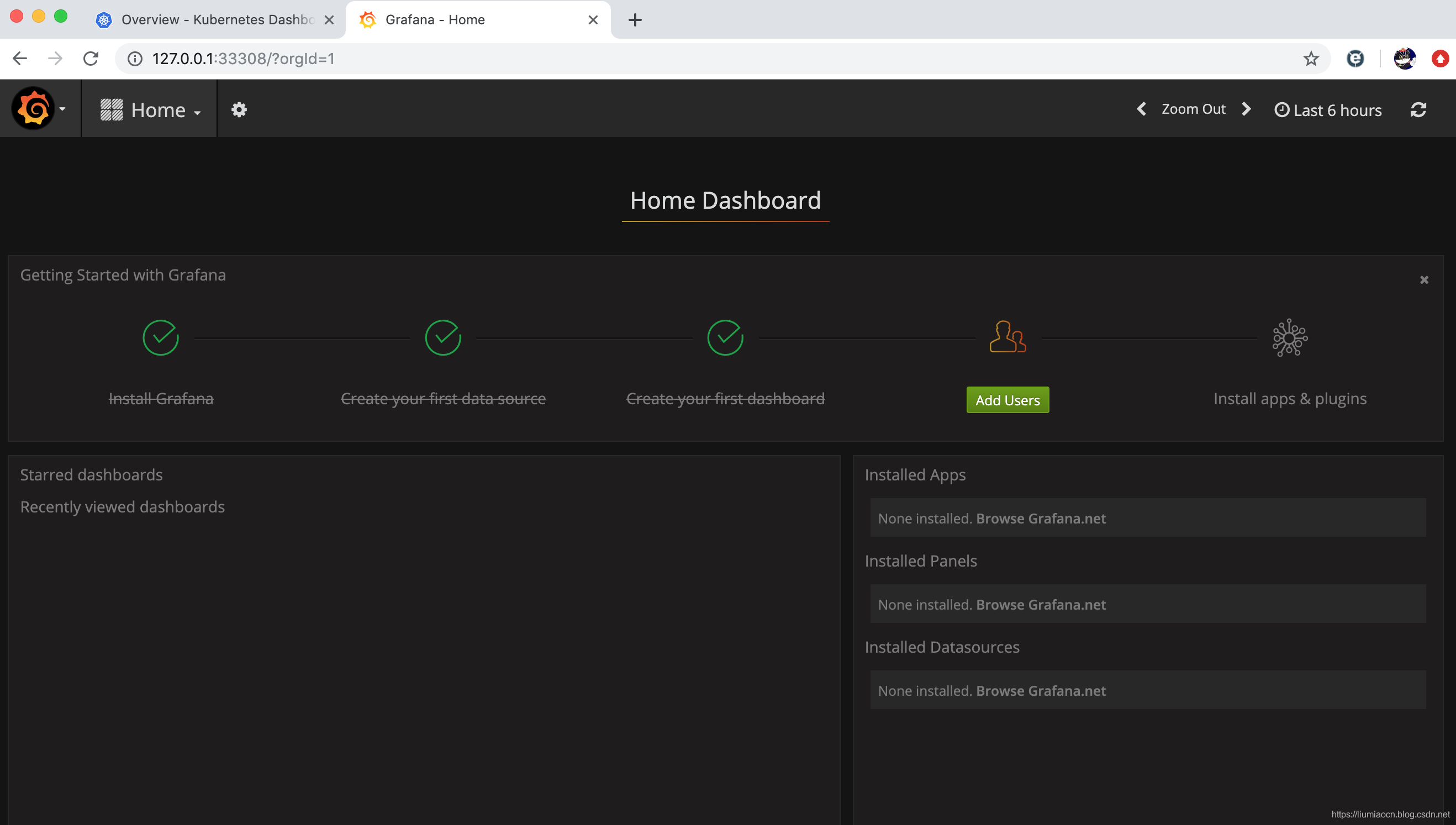

安装TCP/IP协议时,NetBIOS也被Windows作为默认设置载入,此时计算机也具有了NetBIOS本身的开放性,139端口被打开。某些别有用心的人就利用这个功能来攻击服务器,使管理员不能放心使用文件和打印机共享。

1.2 NetBrute Scanner

主要包括如下3部分。

lNetBrute:可用于扫描单台机器或多个IP地址的Windows文件/打印共享资源。虽然这已经是众所周知的漏洞,但作为一款继续更新中的经典工具,对于网络新手以及初级网管仍是增强内网安全性的得力助手。

lPortScan:用于扫描目标机器的可用网络服务。帮助用户确定哪些TCP端口应该通过防火墙设置屏蔽掉,或哪些服务并不需要,应该关闭。

lWebBrute:可以用来扫描网页目录,检查HTTP身份认证的安全性、测试用户密码。这对于新站在起步阶段,不至于因为初级错误导致网站被轻易入侵,仍然非常有用。

1.3 防御

1)解开文件和打印机共享绑定

2)使用IPSec安全策略阻止对端口139和445的访问

3)关闭Server服务

4)在防火墙中设置阻止其他机器使用本机共享。

2 用MBSA检测系统漏洞

3 Nessus扫描Windows漏洞

Nessus是一种用来自动检测和发现已知安全问题的强大工具。Nessus设计用来帮助IT相关人员在黑客对这些漏洞进行利用前确定和解决侦测到的安全问题的。

Nessus一个很强大的特性是它的客户端服务器技术。服务器可以放置在网络中的不同地方来获得不同的信息。一个中央客户端或者多个分布式客户端可以对所有的服务器进行控制

4 微软漏洞的侵实战演练

4.1 微软MS10-018漏洞的利用

MS10-018漏洞是Internet Explorer浏览器的漏洞

对于Internet Explorer所有受支持的版本,此安全更新的等级为“严重”

当用户使用Internet Explorer查看特制网页时会允许远程执行代码,从而使得用户计算机被远程控制。

攻击步骤:

(1)测试WindowsXPSP3和BackTrack5计算机之间的通信。

(2)使用Metasploit架设网站。

(3)想办法诱使用户WindowsXP上用IE7浏览器打开网站。

(4)提权。

4.2 微软MS10-087漏洞的利用

MS10-087是MicrosoftOffice的漏洞,请参见http://technet.microsoft.com/zh-cn/security/bulletin/ms10-087。如果用户打开或预览特制的RTF电子邮件,最严重的漏洞可能允许远程执行代码。成功利用这些漏洞的攻击者可以获得与本地用户相同的用户权限。那些账户被配置为拥有较少系统用户权限的用户比具有管理用户权限的用户受到的影响要小。对于MicrosoftOffice2007和MicrosoftOffice2010所有受支持的版本,此安全更新的等级为“严重”。

5 Windows漏洞修复

系统更新、补丁安装有各种方式,可以使用Windows Update在线自动更新,还可以使用第三方软件自动查找漏洞并安装补丁。

Windows Update是Microsoft提供的一个网站,专用于为Windows操作系统软件和基于Windows的硬件提供更新程序。更新程序可以解决已知的问题并可帮助修补已知的安全漏洞。使用自动更新,可以实现傻瓜化更新,不必联机搜索更新,也不必担心计算机缺少Windows的关键修复程序。