pwn学习笔记(1)

(1)pwn简介:

以下来自于百度百科:”Pwn”是一个黑客语法的俚语词,是指攻破设备或者系统发音类似“砰”,对黑客而言,这就是成功实施黑客攻击的声音——砰的一声,被“黑”的电脑或手机就被你操纵了 。

(2)几个简单的名词:

exploit:用于攻击的脚本与方案

payload:攻击载荷,是对目标进程劫持控制流的数据

shellcode:调用攻击目标的shell代码,常见的有bash和sh

(3)C源代码到可执行文件:

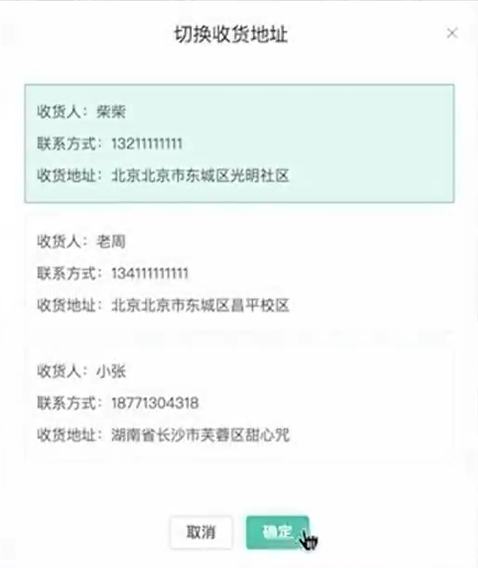

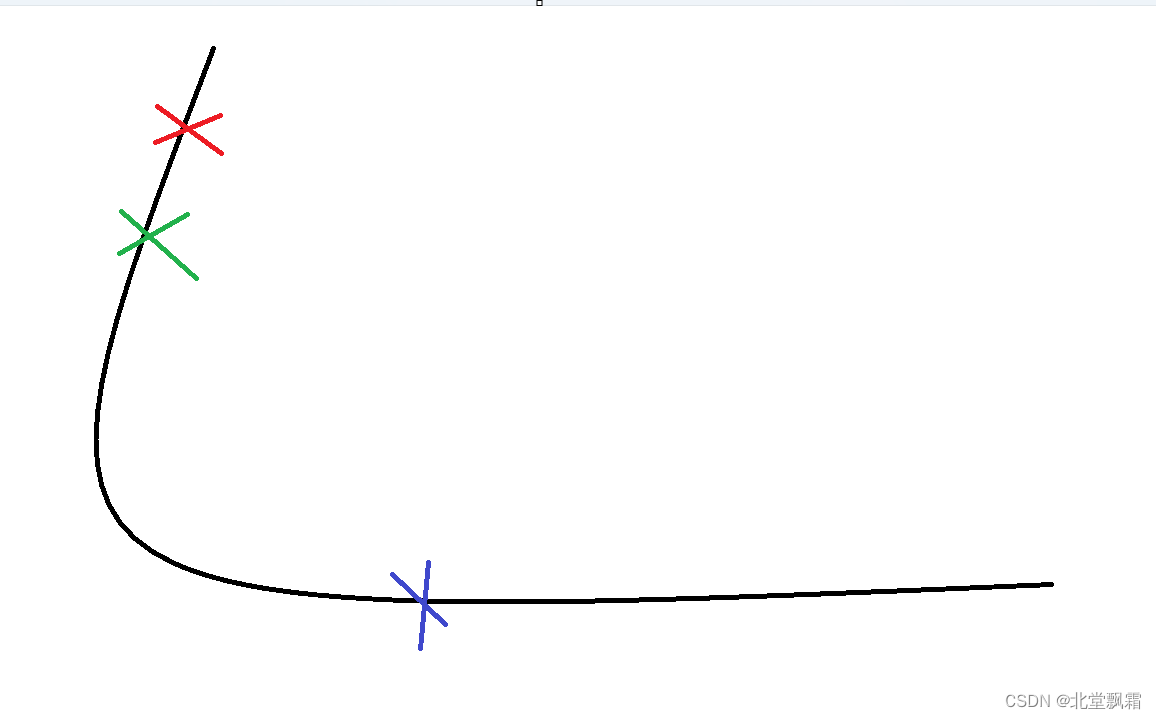

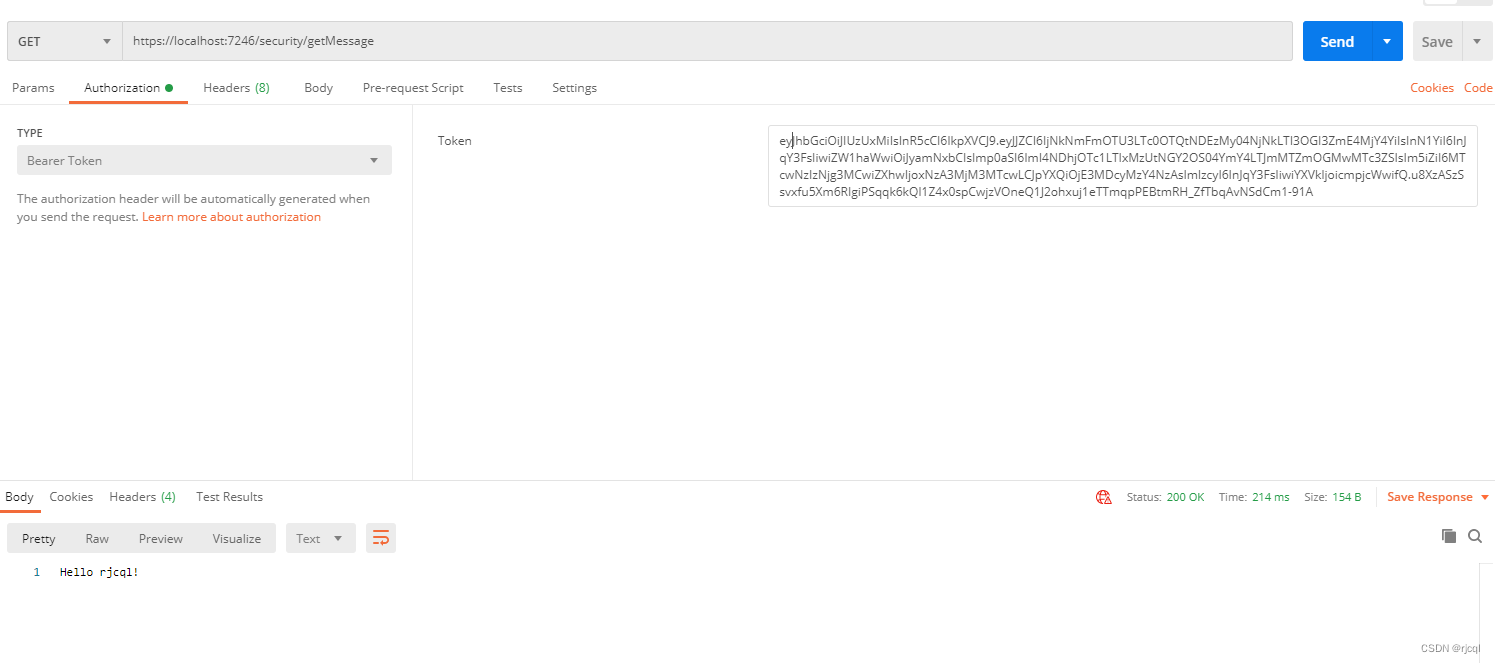

如下图所示:

C源代码经过编译成为汇编代码,汇编代码再经过汇编成为机器码,即生成一个elf(二进制)目标文件,进行链接后成为elf可执行文件:

(4)可执行文件:

1.Windows:PE

可执行程序 .exe

动态链接库 .dll

静态链接库 .lib

2.Linux:ELF

可执行程序 .out

动态链接库 .so

静态链接库 .a

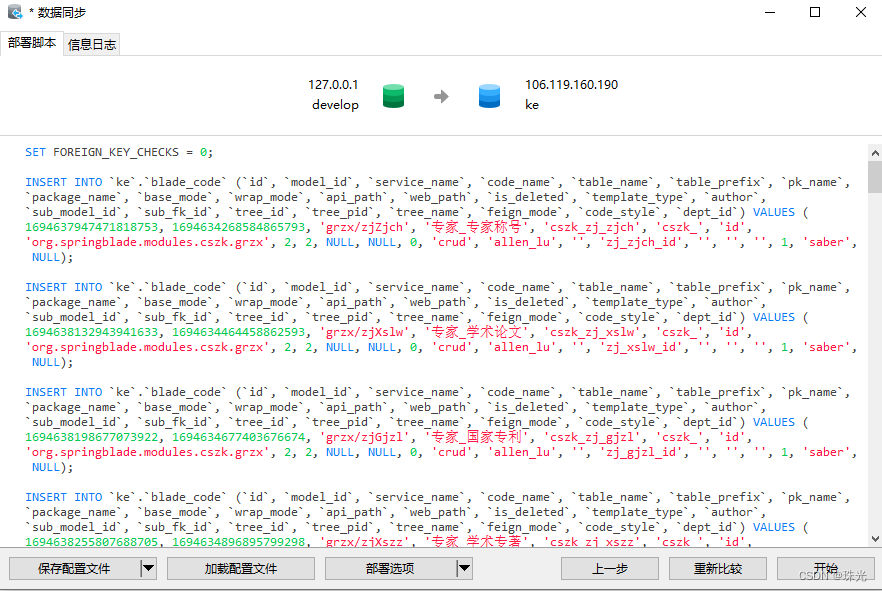

(5)ELF文件信息:

(1)段视图:在内存中程序加载到内存成为一个进程后,进行读写、执行权限划分的视图;节视图:是一个elf文件,存放在磁盘中,进行不同功能区域划分的视图

(2)code节包含的内容是机器码。不同的分区有不同的功能,根据不同的功能被划分成不同的代码节。

(3)不同的节可能属于一个段。多个节可以合并成一个段,段在elf文件加载到进程后起作用。

(6)程序装在与虚拟内存:

硬盘中的ELF文件在启动的时候,会被装载到内存中形成一个虚拟映像,同时,ELF中相应的节会组合在一起成为一个个个段:

对于32位的ELF文件,操作系统会在装载的时候分出4G的虚拟内存空间,同时,最高位地址那1G属于内核空间,用来存放一些内核的代码,而剩下的3G属于用户空间,用户空间是各自独立的,但内核空间是共享的,在物理内存中只需要存在一份即可

对于一个虚拟内存而言存在很多个段:

1.Bss段:用于存放未初始化的全局变量,未初始化的全局变量占用内存空间,不占用磁盘空间

2.Text段:存放只读不写的数据和函数

3.Stack段:用于存放局部变量以及函数的栈帧

(7)大端序与小端序:

![【PyTorch][chapter 14][李宏毅深度学习][Word Embedding]](https://img-blog.csdnimg.cn/direct/5a0d9329961548059fa6e33b7c22869e.png)