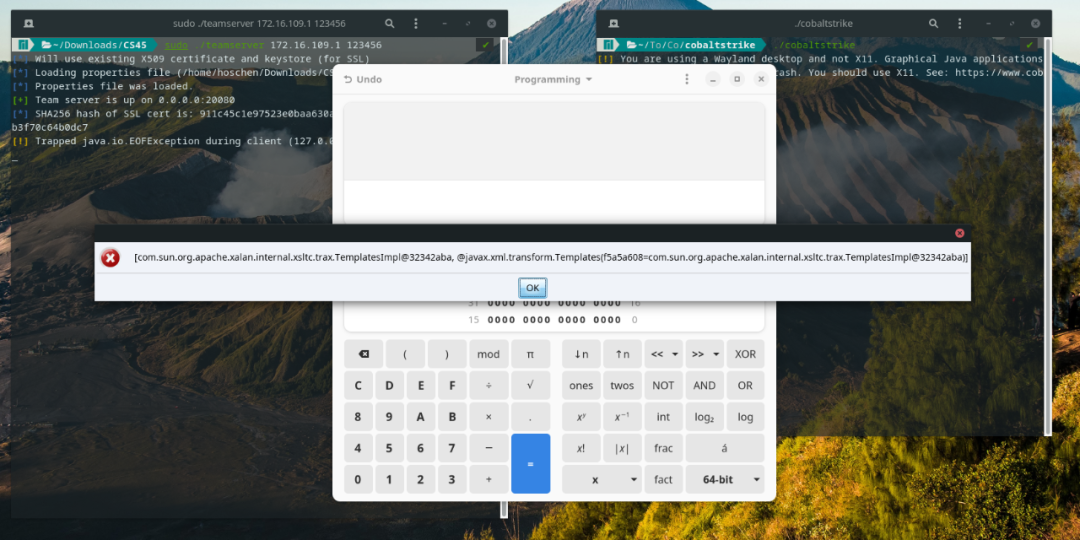

什么是代码执行攻击?

攻击者通过漏洞在目标系统上运行恶意代码。

这通常是由于应用程序或系统的安全漏洞,如输入验证不足、软件缺陷或配置错误。这些漏洞为攻击者提供了注入和执行恶意代码的机会。

攻击的类型

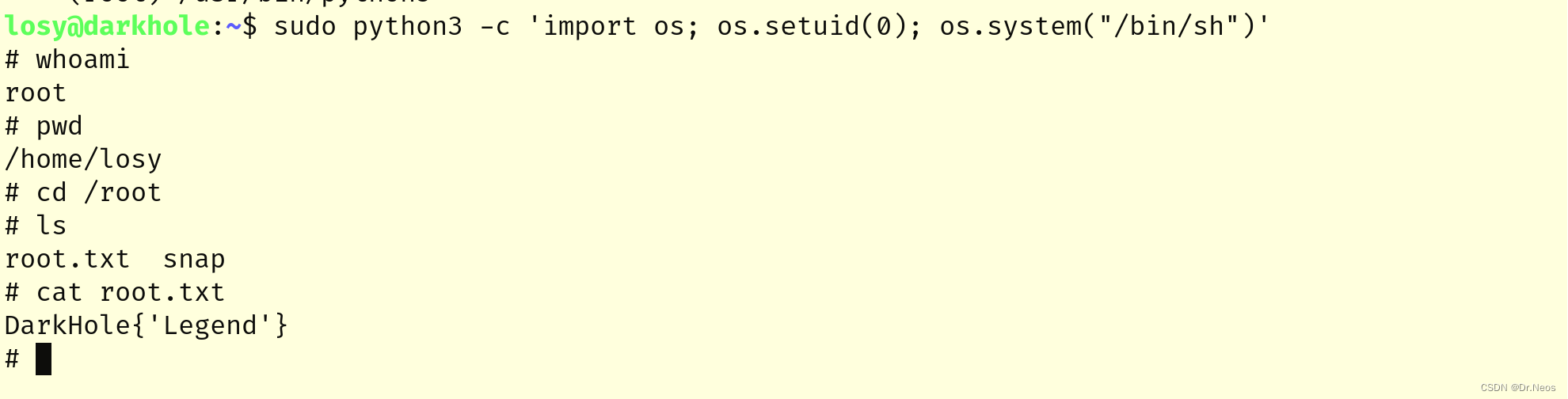

远程代码执行(RCE):攻击者从远程位置利用安全漏洞执行代码。

本地代码执行:需要攻击者有对系统的物理访问权或本地用户权限。

与命令注入的区别

代码执行攻击的例子包括:

通过不安全的数据反序列化执行恶意代码。

利用脚本语言的漏洞(如 PHP、JavaScript)执行嵌入在输入中的代码

主要区别

执行环境:代码执行攻击在应用程序的执行环境中发生,而命令注入攻击则在操作系统层面执行。

攻击类型:代码执行攻击涉及执行由攻击者控制的代码片段,命令注入攻击则涉及在操作系统层面上执行攻击者指定的命令。

两种类型的攻击都可能导致严重后果,但命令注入攻击因直接操作系统层面的控制而通常更危险。

关于防御有一些共通之处:

输入验证和清理:对所有用户输入进行严格的验证和清理。

最小权限原则:确保应用程序和进程只拥有执行其功能所必需的最小权限。

安全编码实践:遵循安全编码最佳实践,避免潜在的安全漏洞。

定期更新和补丁应用:及时更新系统和应用程序,应用安全补丁。

使用安全工具

使用防火墙:配置 Web 应用防火墙(WAF)以检测和阻止恶意请求,如雷池社区版。

侵入检测系统:部署侵入检测系统(IDS)和/或侵入防御系统(IPS)来监控和阻止可疑活动。

![[windows]win11任务管理器性能中N卡GPU看不到cuda进程Copy选项找不到cuda选项](https://img-blog.csdnimg.cn/direct/ee7b16c1ea214b8e94fcfbf08c6d65ec.png)