项目背景

近年来,网络安全形势愈发严峻,黑客入侵、信息泄露等信息安全事件层出不穷,给企业带来了巨大的经济损失。一是互联网出口应用多为Web应用,有效防护和监测Web应用的安全性是金融行业客户信息安全领域的一项重点工作;二是随着攻击者0day武器库的爆发式增长,内网安全也是不容忽视的重要环节;三是邮件系统作为金融行业下发通知、业务沟通、跨部门协作等内容的重要手段,在金融行业客户同样具有重要的作用。

经过多年建设,客户初步建成了纵深防御的安全技术体系,但是,在安全监测方面还存在较大不足,亟须对网络全流量和邮件建立安全监测机制,实时感知和检测网络中的黑客攻击事件,进一步提升客户的安全性。

项目需求

通过采集互联网区域流量,分析HTTP协议,全面发现黑客攻击事件,精准判断攻击事件是否成功,并自动完整还原攻击者的攻击路径;通过采集内网域间流量,建设内网告警白名单与访问关系基线,在攻击特征和攻击模型检测的基础上,能够发现“非法用户合法使用”的行为;通过采集邮件网关前后流量,发现绕过邮件网关的钓鱼邮件,实时监控邮件账号安全状态,并能够对攻击者进行精准溯源。

部署方案

通过调研客户网络环境,我公司分别部署三套“睿眼攻击溯源”产品,实现客户的整体需求。

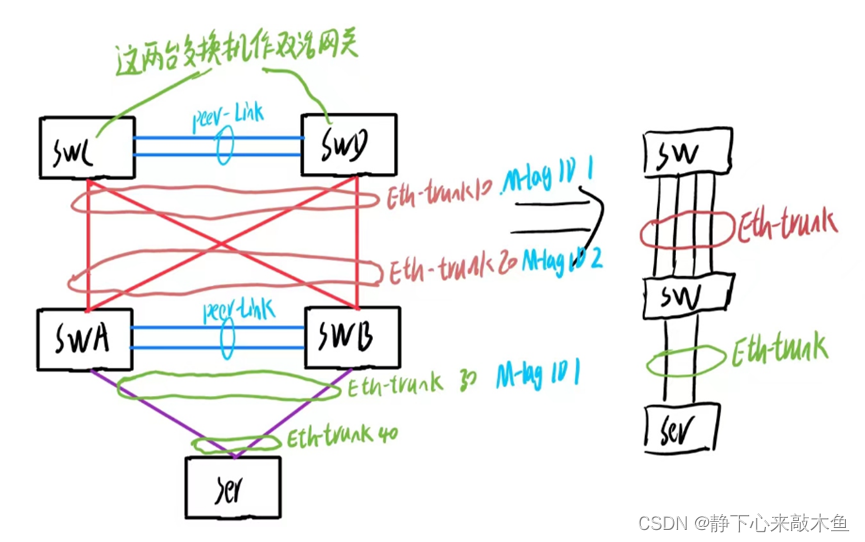

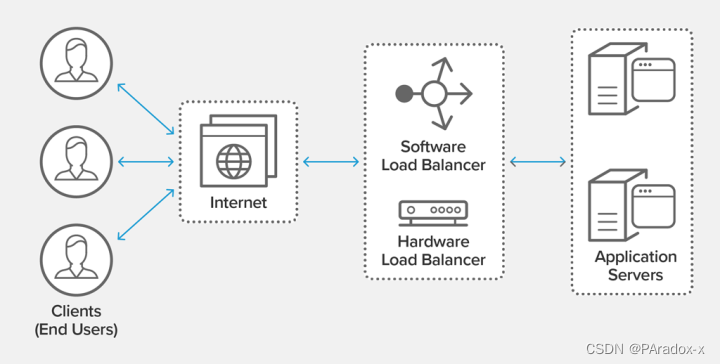

在互联网区域,由于对外业务主要为Web服务,网络流量均为HTTP流量。在互联网出口处部署4台睿眼Web攻击溯源系统(部署在F5后,获取非加密数据,并配置XFF功能,确保安全设备可获取互联网IP),通过攻击溯源技术全面检测实时告警,并实时自动判断攻击是否成功,同时以时间轴的形式自动还原黑客攻击事件始末。

睿眼网络攻击溯源系统部署在内网区,分别接入DMZ区流量(F5后镜像,出口流量)、第三方出口(专线、分支机构)、公区访问生产区(全行办公网访问生产网络的流量)、核心业务区(核心系统的安全域的访问流量)。全面分析内网域间网络流量,自动识别内网资产、智能梳理客户侧网络访问关系,实时监控内网异常行为流量及“非法用户合法使用行为”。

目前客户内部使用Exchange邮件服务器,部署某安全厂商邮件网关对垃圾邮件进行防护,睿眼邮件攻击溯源系统接入其原有安全厂商邮件网关前后流量,实时监控邮件账号安全,深度分析绕过邮件网关的钓鱼邮件,并对攻击者进行自动化溯源。

产品价值

睿眼WEB攻击溯源系统

01快速研判攻击是否成功

针对Web攻击自动研判是否成功入侵,对资产造成影响,筛选出对系统造成伤害的攻击,可通过邮件、声光和显目弹窗的方式及时提醒,加快应急响应时间,及时处理实时入侵的威胁;

02攻击过程还原

自动还原攻击者的攻击步骤,通过时间轴的方式清晰展示攻击者第一次访问记录,进行了N步攻击操作,每步攻击操作都有对应的pcap流量包和画面还原,证据链充足,完整还原整起攻击事件;

03未知威胁发现

完整存储tcp会话流,针对Web的新漏洞攻击和未知攻击,流量数据展示清晰明了,大部分攻击通过页面告警便能判断,对于复杂的攻击可通过恶意payload进行综合分析;

04易用性

UI交互符合分析者的分析逻辑,从简到繁,设计思路清晰,提供实时刷新、声光电告警模式对实时攻击进行提醒(非常方便保障期间使用),通过syslog的方式发送的soc中心,易于集中监测及处置,专家模式和普通模式两种视角,方便日常监控和单独事件深入分析的切换,适合不同安全分析人员使用,提高分析人员使用效率。

总结

相比于同类Web攻击检测类产品,总体发现的真实攻击量要多于其他安全厂商的同类产品,告警时关于攻击IP的流量证据完整,可读性和易用性高于其他Web攻击检测类产品,基本做到了Web攻击全过程发现与还原。威胁发现能力强,特别是新型漏洞和黑客行为,溯源过程完整,误报也可通过加白的功能屏蔽很多,整体产品成熟度高。

睿眼网络攻击溯源系统

01快速聚焦外网攻击(外到内)

来自互联网的产品整体告警量巨大,系统能自动区分攻击成功与失败,可快速定位哪些是护网期间需要关注来自于互联网的人工攻击,同时识别威胁的覆盖面高于其他安全设备,协助安全分析人员定位关注的网络攻击;

02内部威胁发现(内到内)

产品自动识别资产功能精准可靠(经过验证),内网横向渗透的告警量少且精准,实时掌握内网整体安全态势;

03内部资产外联告警(内到外)

通过流量方向,系统自动聚合了资产IP主动对互联网IP的请求行为,展示逻辑清晰明了,通过主机访问关系直接展示X台资产主机主动连接外网X域名、Xip,产生了何种网络行为,提高事件处置效率。

总结

睿眼网络版对攻击行为、业务关系、资产识别、内网渗透和异常行为的识别十分精准,目前其他全流量产品主要在于全流量存储和人工分析,缺少威胁发现和关联整起事件的溯源自动化功能,睿眼网络攻击溯源系统主要关注全流量的网络威胁发现,同时完整存储tcp会话流。专家模式对于技术专家提供了一个可根据业务访问关系检测高级攻击和内网渗透框架模型,即有广度又有深度。睿眼网络攻击溯源系统弥补了某金融行业客户对内网渗透威胁发现、网络异常行为和基于业务的异常行为的检测能力。

睿眼邮件攻击溯源系统

01威胁发现能力

在Hvv期间,睿眼邮件攻击溯源系统威胁发现能力远超同类产品,告警量最高,上报威胁邮件数38852封,能够发现穿透某安全厂商邮件网关的钓鱼邮件;

02账号安全检测

睿眼邮件攻击溯源系统具备受控账号检测能力,能够针对账号其他的产品目前并不具备。实时检测邮箱账号弱密码、受控账号,避免内部账号受控,造成信息泄漏和对内部邮箱的后渗透;

03攻击溯源

Hvv期间,根据邮件攻击溯源系统检测到的威胁邮件,共出具溯源成果报告25份,防守成果报告14份;

04 易用性

UI交互符合分析者的分析逻辑,从简到繁,设计思路清晰,同时提供专属不同模式不种视角,针对不同场景和不同技术的人提供专属的分析界面,帮助使用人员在护网期间分析事件和应急响应节省大量时间和精力。

总结

相比于同时部署在客户侧的某安全厂商深度威胁邮件网关,总体检测广度和检测深度更强,睿眼邮件攻击溯源系统可检测穿透某安全厂商邮件网关的威胁邮件,能够有效针对客户侧的邮件安全监测发挥重大价值。