恶意软件分析沙箱提供了一种全面的恶意软件分析方法,包括静态和动态技术。这种全面的评估可以更全面地了解恶意软件的功能和潜在影响。然而,许多组织在确定在其安全基础设施中实施沙箱的最有效方法方面面临挑战。让我们看一下可以有效利用沙盒解决方案的一些常见场景。

什么是恶意软件分析沙箱?

恶意软件分析沙箱是一种软件应用程序或虚拟环境,用于隔离和分析可疑文件或链接。它提供了一个安全且受控的虚拟机 (VM) 环境,分析人员可以在其中安全地执行和观察恶意软件的行为,而无需冒着感染自己的系统或网络的风险,从而获得对其功能、策略和操作的宝贵见解。

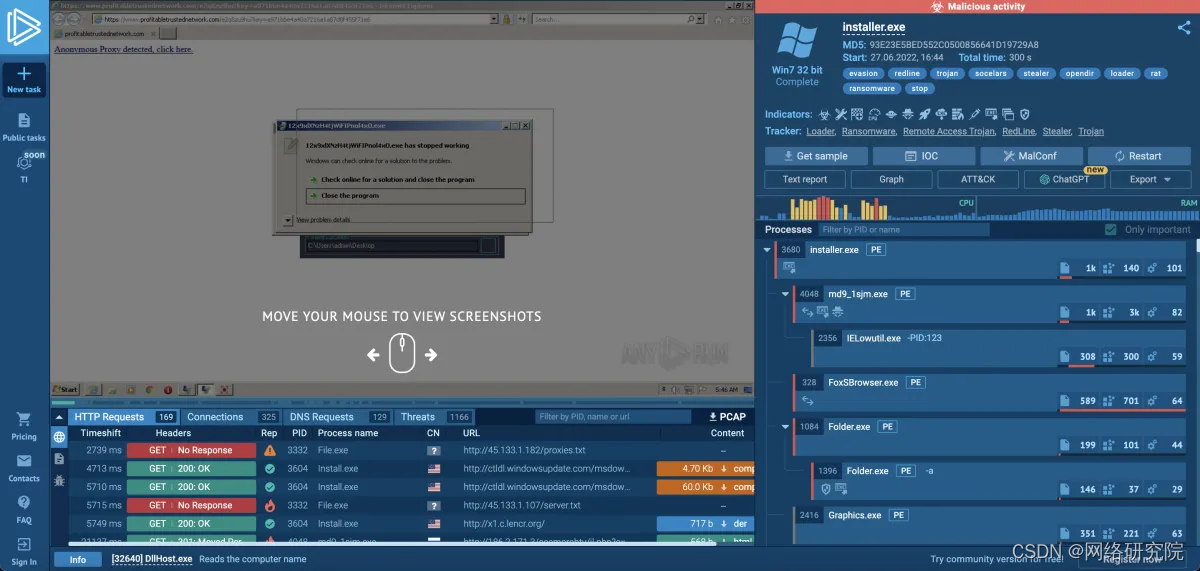

在 ANY.RUN 沙箱中分析 RedLine恶意软件

在 ANY.RUN 沙箱中分析 RedLine恶意软件

ANY.RUN 是一个基于云的恶意软件分析沙箱,可让您分析完全交互式虚拟机内的文件和链接。免费试用 14 天。

威胁信息收集

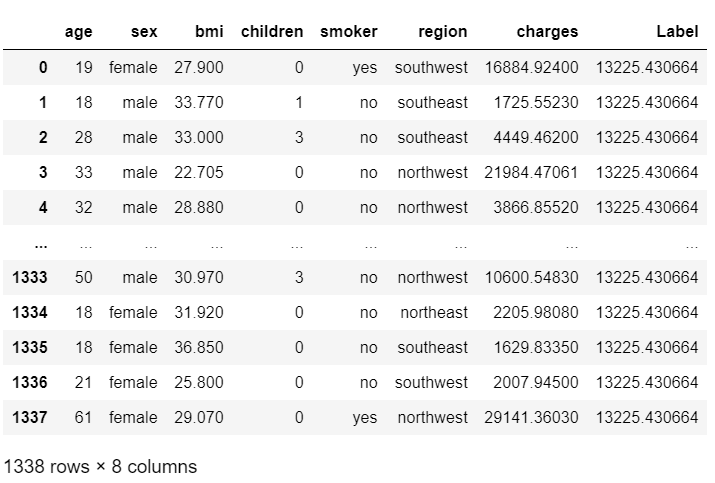

沙箱擅长分析恶意软件的行为,使分析人员能够监控恶意软件样本如何与系统和网络交互。它们使专业人员能够提取有关新兴威胁、攻击媒介和恶意软件家族的知识。

此功能对于主动网络安全至关重要,组织必须领先于网络领域出现的最新威胁。通过将新发现的恶意软件样本提交到沙箱,分析人员可以实时检测和分析它们,并收集可操作的危害指标 (IOC)。这些 IOC(例如 IP 地址、URL 和文件哈希)可以集成到安全系统中,以增强检测能力并防止潜在的攻击。

由 ANY.RUN 提取的 RedLine 的 IOC

由 ANY.RUN 提取的 RedLine 的 IOC

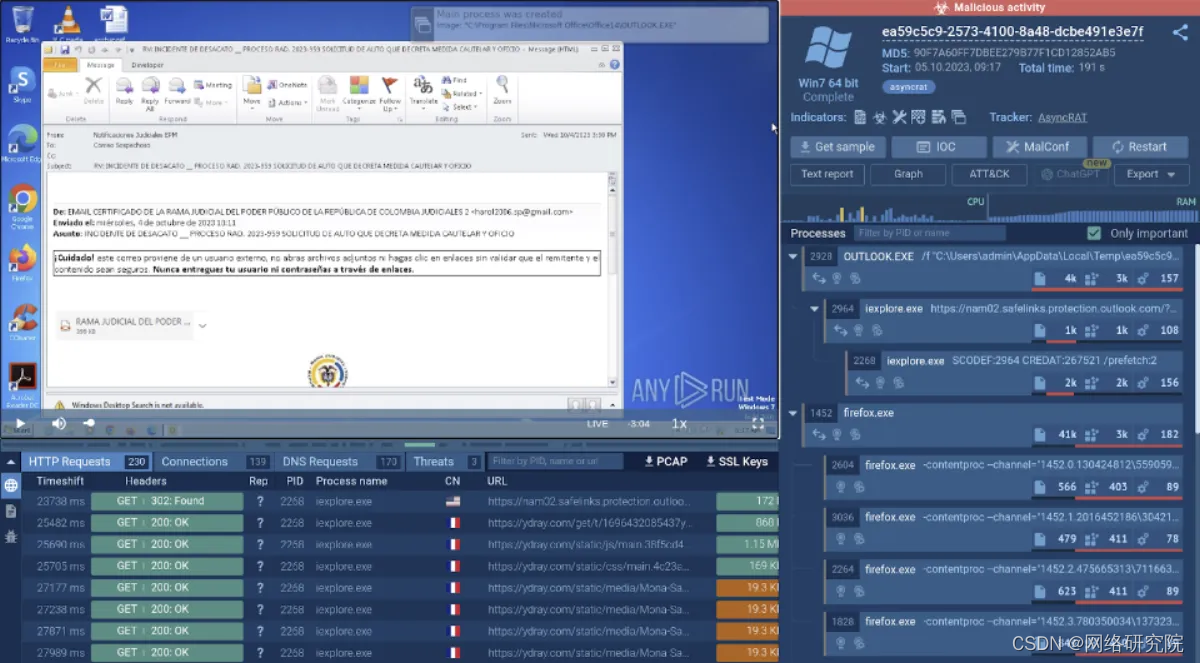

检查可疑文件和链接

在检查可疑文件和链接时,恶意软件分析沙箱是必不可少的。包含恶意附件和 URL 的网络钓鱼电子邮件是最常见的攻击媒介。沙箱为分析师提供了彻底检查此类内容的方法,而不会给他们自己的网络带来任何风险。

在 ANY.RUN 中打开的网络钓鱼电子邮件

在 ANY.RUN 中打开的网络钓鱼电子邮件

此外,像 ANY.RUN 这样的交互式沙箱可以让用户直接控制分析过程,使他们能够根据需要与恶意软件样本进行交互。本质上,它允许用户在虚拟机环境中打开文件、运行程序以及单击链接,就像在标准计算机上一样。这种实践方法使分析人员能够收集有关文件潜在恶意功能的更多详细信息,从而告知他们有关其安全性和潜在威胁级别的决策。

沙箱能够分析可疑 URL 以及下载和执行文件,这为识别网络攻击者所采用的策略、技术和程序 (TTP) 提供了宝贵的机会。通过仔细检查文件的操作和交互,分析人员可以深入了解攻击者的方法,并采取适当的对策来防止未来的入侵。

对难以捉摸的恶意软件调查

恶意软件通常采用复杂的规避技术来规避传统的安全措施。沙箱可以通过模仿现实世界的条件(包括网络配置和用户交互)来有效地检测这些规避策略。

在沙箱中,分析人员可以观察恶意软件如何试图隐藏其恶意行为,例如修改系统设置、禁用安全机制或与命令和控制服务器通信。通过识别这些规避技术,分析人员可以更深入地了解攻击者的方法,并采取适当的对策来防止未来的入侵。

恶意软件网络流量分析

分析恶意软件的网络通信是恶意软件研究的关键一步。沙盒通过为分析师提供针对不同情况的正确工具来简化和增强此过程。

例如,ANY.RUN 可以拦截和解密加密流量,使分析人员能够查看恶意软件及其命令和控制 (C2) 服务器之间正在交换哪些数据。

此外,沙箱对于分析针对特定地理区域的恶意软件至关重要。通过将沙盒虚拟机配置为具有所需的 IP 地址和语言设置,并激活住宅代理,分析人员可以伪装沙盒环境,绕过恶意软件的规避技术,并有效地研究其恶意活动。

采用基于云的恶意软件分析沙箱

体验基于云的 ANY.RUN 恶意软件分析沙箱的强大功能,并见证它如何增强您的网络安全态势。借助完全交互式的虚拟机、对所有流行 Windows 版本的支持以及 API 集成,可以简化威胁调查并快速确定文件或链接是否是恶意的。

![[机器人-3]:开源MIT Min cheetah机械狗设计(三):嵌入式硬件设计](https://img-blog.csdnimg.cn/img_convert/1d14f7d5981ce07a7f3fcd1811fc45e8.webp?x-oss-process=image/format,png)