随着 Web 2.0 的扩展,近年来社交媒体平台、电子商务网站和电子邮件客户端充斥着互联网空间,Web 应用程序已变得无处不在。

国际知名网络安全专家、东方联盟创始人郭盛华透露:‘应用程序消耗和存储更加敏感和全面的数据,它们成为对攻击者更具吸引力的目标。“

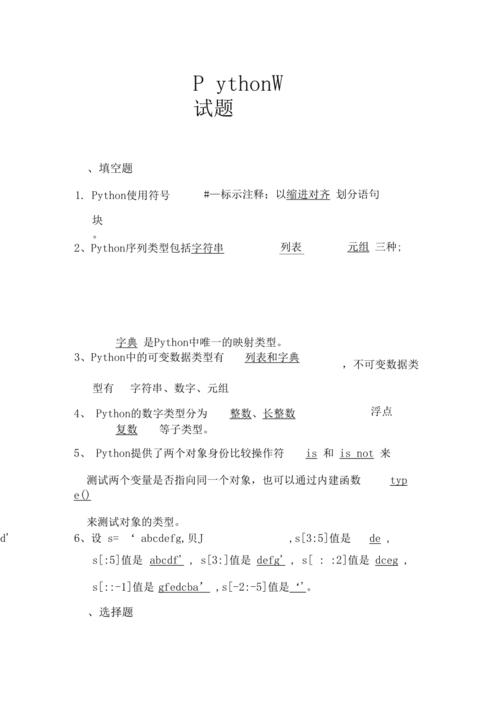

常见攻击方式

该领域存在的三个最常见的漏洞是注入(SQL、远程代码)、加密故障(以前的敏感数据泄露)和损坏的访问控制(BAC)。今天,我们将重点关注注入和损坏的访问控制。

注射#

SQL 是最常用的数据库软件,托管大量支付数据、PII 数据和内部业务记录。

SQL 注入是一种使用恶意 SQL 代码进行后端数据库操作以访问不打算显示的信息的攻击。

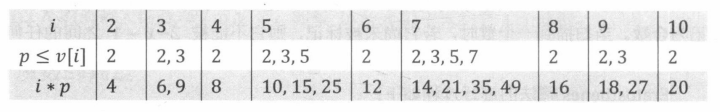

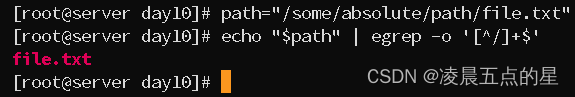

其起点是如下命令:

Web 应用程序漏洞

这将返回“Users”表中的所有行,因为 OR 1=1 始终为 TRUE。更进一步,此方法还将返回密码(如果有)。

想象一下针对一家大型社交媒体公司或大型电子商务企业进行的这样的攻击,人们可以开始看到仅用一个命令就可以检索多少敏感数据。

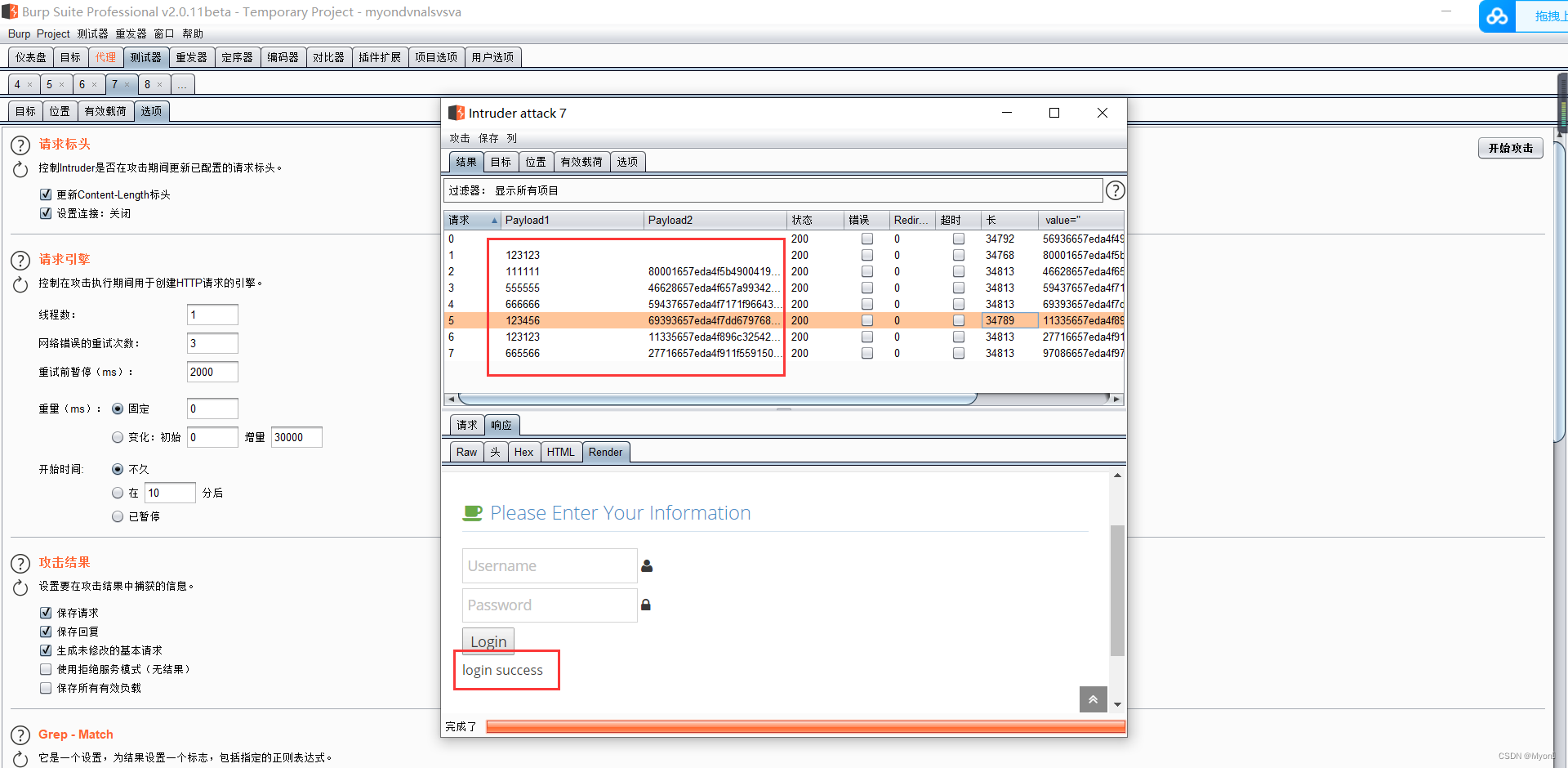

访问控制损坏#

损坏的访问控制 (BAC) 在 OWASP 前十名中的排名从第五位上升为最常见的 Web 应用程序安全风险。在 OWASP 最近的测试中,映射到损坏访问控制的 34 个常见弱点枚举 (CWE) 在应用程序中出现的次数比任何其他类别都多。

最常见的 BAC 类型是垂直和水平特权升级。当用户可以提升其权限并执行他们不应该有权执行的操作时,就会发生垂直权限升级。

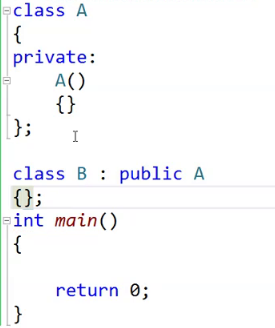

CVE-2019-0211,这是 Apache 本地权限升级。这个严重漏洞从 2019 年开始影响了在 Unix 系统上运行的 Apache HTTP 服务器,特别是那些使用 mod_prefork、mod_worker 和 mod_event 库的服务器。

这使得攻击者能够执行非特权脚本,可能导致 root 访问并危及共享托管服务。利用此缺陷需要操作 Apache 工作进程内的共享内存区域,这必须在启动 Apache 正常重启之前完成。

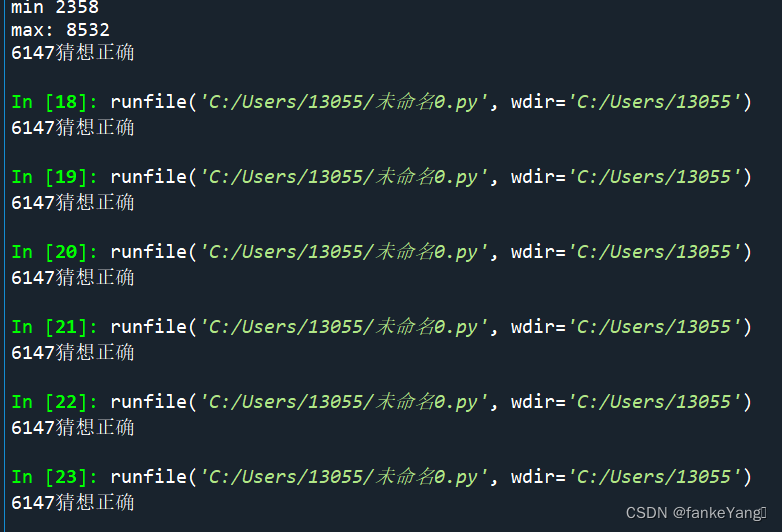

下面是POC代码的截图。可以看出,这方面需要一定的技术能力,但是,当用户的权限过于宽松,或者在离开企业时没有撤销时,也很容易发生垂直权限升级。

Web 应用程序漏洞

这让我们回到了最小特权原则,这是一个在 IT 世界中无处不在的术语,随着我们意识到 Web 应用程序变得多么重要,它现在变得越来越普遍。

水平权限提升是指用户获得了对他们不应访问的数据的访问权限,但该数据与他们自己的权限保持在同一级别。这可以通过一个标准用户访问另一标准用户的数据来看出。虽然这是不应该允许的,但特权不是垂直上升的,而是水平扩散的。有时这被认为更危险,因为它可能会在没有对安全系统发出任何警报的情况下发生。(欢迎转载分享)