一、部分知识介绍

1、连接方式

使用电缆和连接器将电动汽车接入电网(电源)的方法。

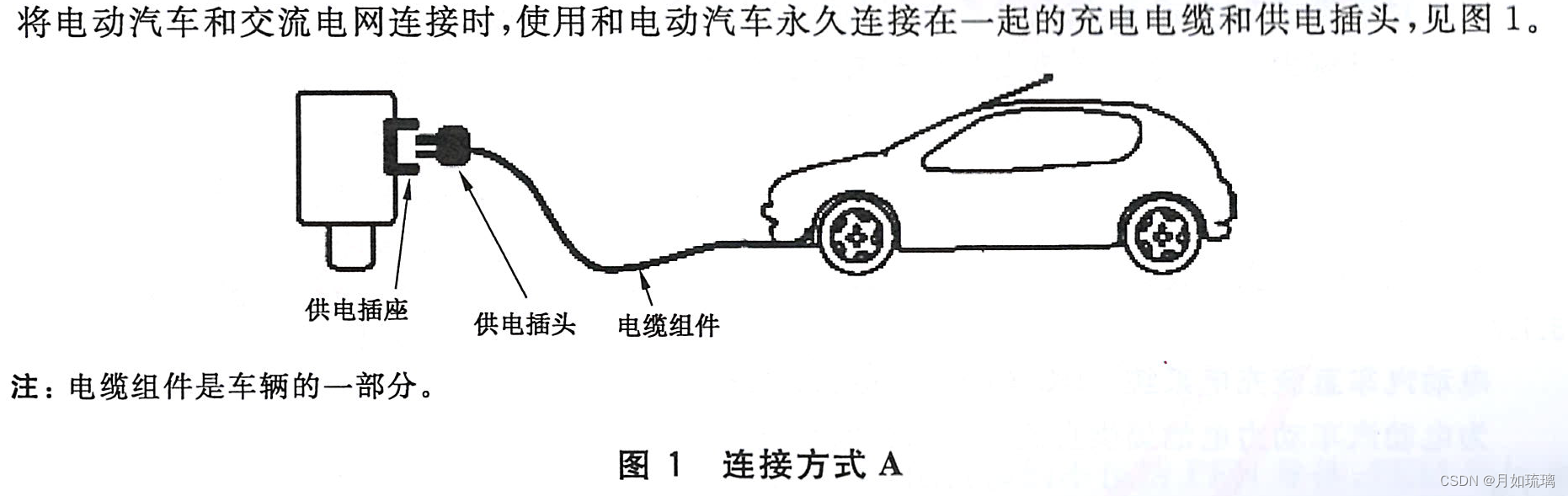

1.1、连接方式A

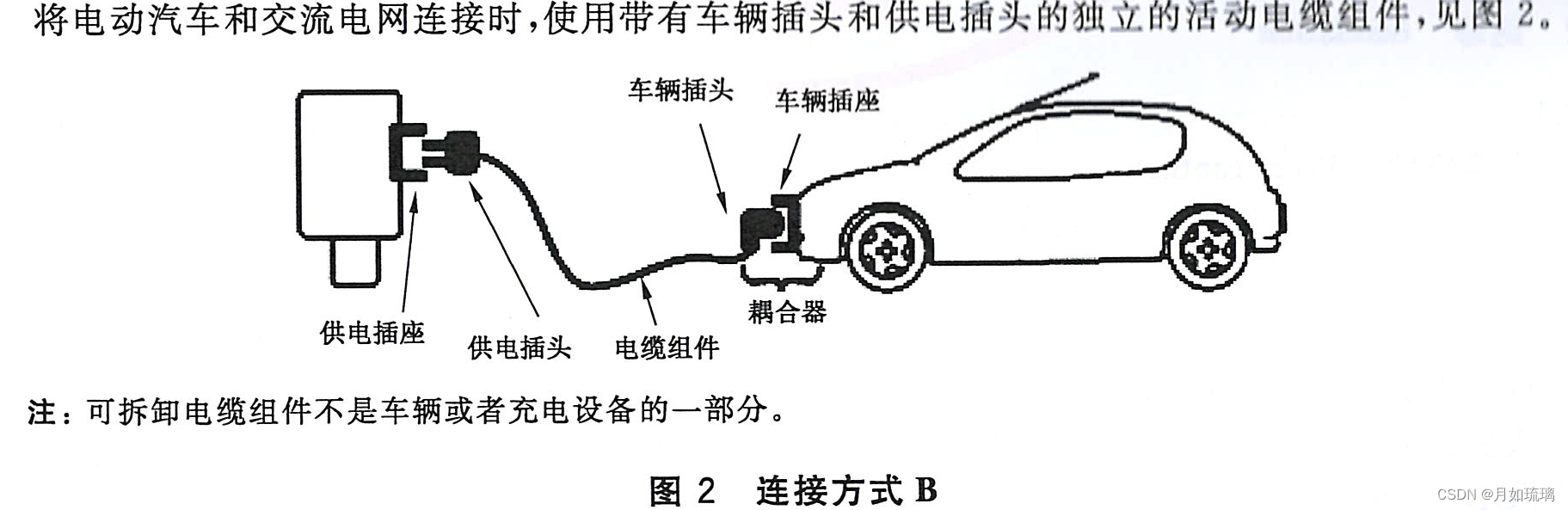

1.2、连接方式B

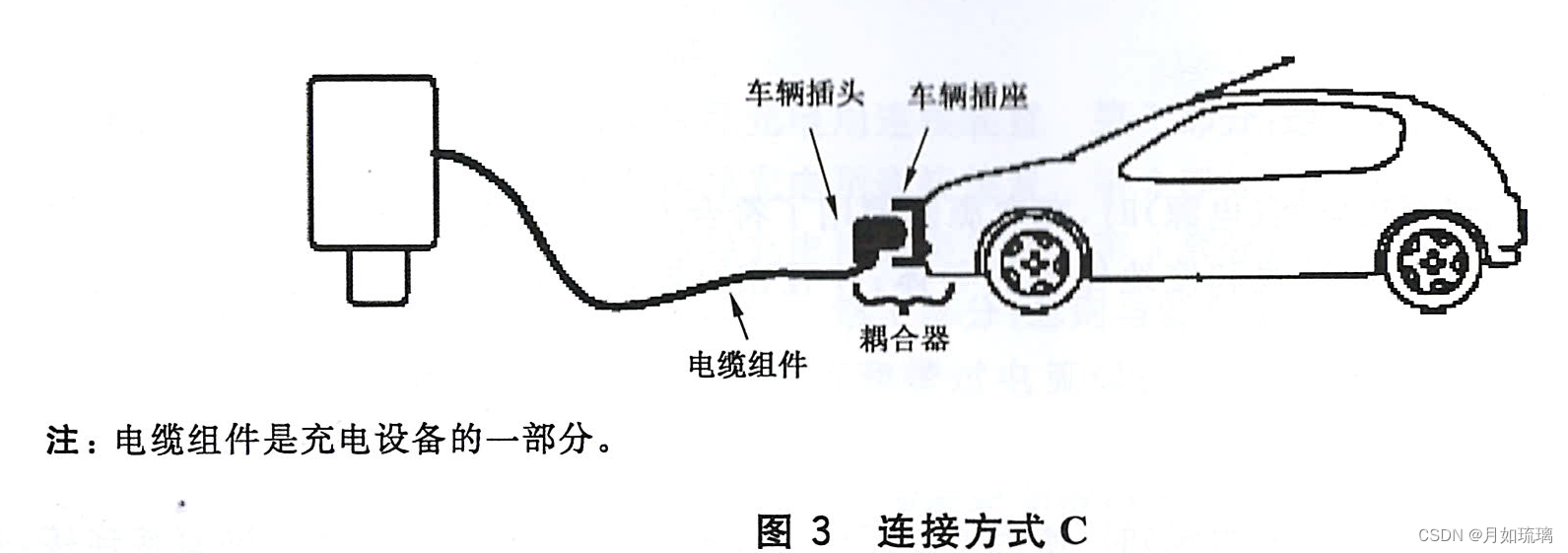

1.3、连接方式C

2、电动汽车控电设备

2.1、按照输出电压分类

1)交流

单相 220V,三相 380V.

2)直流

220V~500V,350V ~ 700V, 500V ~ 950V.

直流充电电流优选值:80A,100A,125A,160A,200A,250A.

注:高于950V的供电设备由车辆制造商和供电设备制造商协商决定。

2.2、按照安装方式分类

1)固定式

壁挂式:在墙上立杆或其他等同位置安装;

落地式:地面安装。

2)移动式

如可移动的充电设备。

3)便携式

如用于模式2的缆上控制与保护装置。

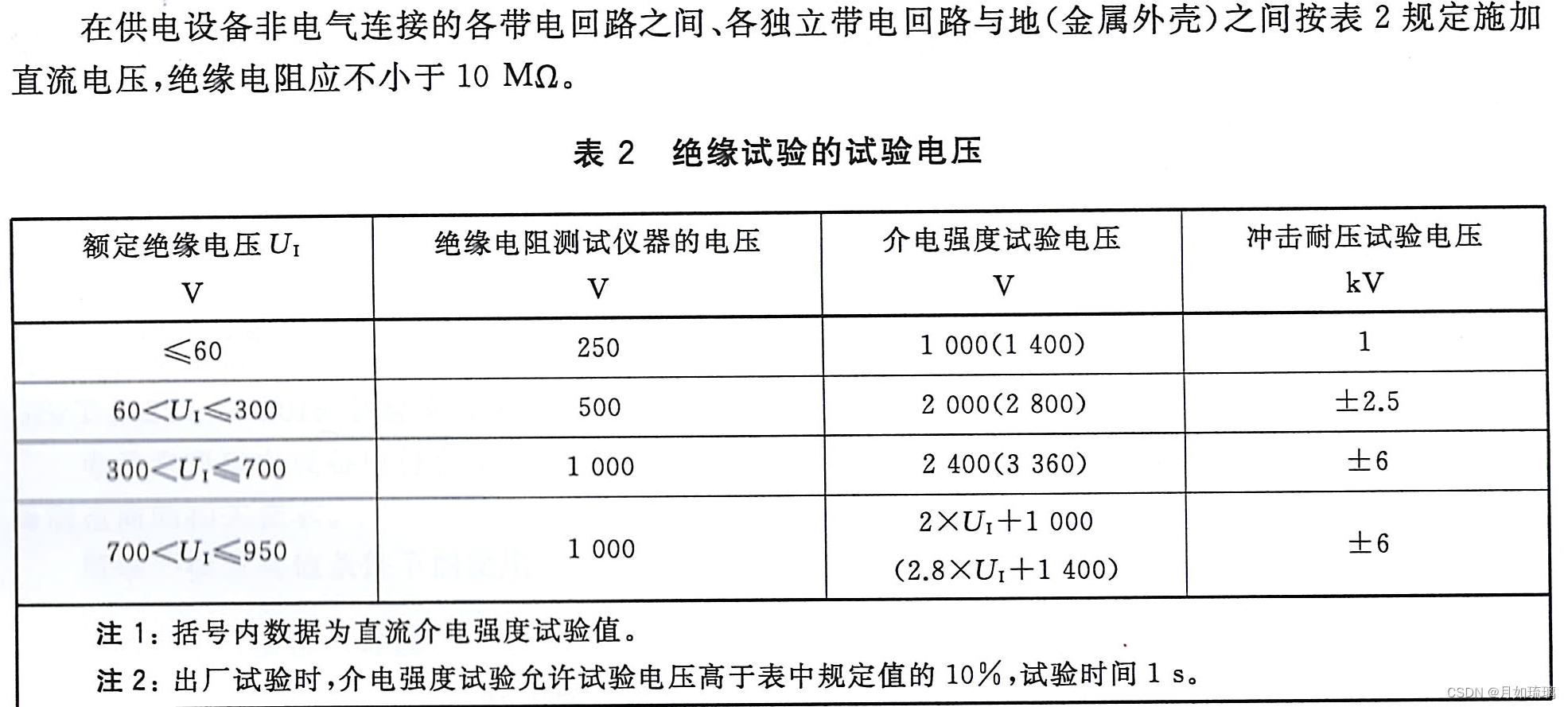

3、绝缘电阻

4、介电强度

在供电设备非电气连接的各带电回路之间、各独立带电回路与地(金属外壳)之间按表2 规定加min 工频交流电压(也可采用直流电压,试验电压为交流电压有效值的 1.4 倍)。试验过程中,试验部位不应出现绝缘击穿或闪络现象。

5、雷电防护

电涌保护器的安装与选型应根据供电设备的安装场所并满足 GB 50057-2010 中6.4的要求,当充电设备必须采取避雷防护措施时,应在导电体和 PE 之间安装浪涌保护装置。

6、急停

对于充电模式 4,应安装急停装置来切断供电设备和电动汽车之急停装置应装备在电动汽车供电设备上,并具备防止误操作的措施

间的联系,以防电击、起火或爆

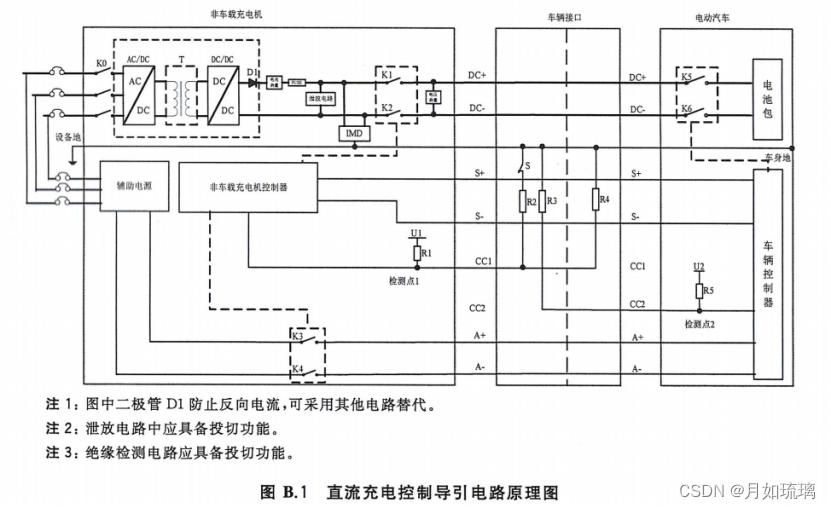

二、直流充电控制导引电路

1、原理图

直流充电安全保护系统基本方案的示意图如图 B.1 所示,包括非车载充电机控制器、电阻 R1R2R3、R4、R5、开关 S、直流供电回路接触器 K1 和 K2、低压辅助供电回路(电压:12 V+/-5%,电流10 A)接触器 K3 和 K4充电回路接触器 K5 和 K6 以及辆控制器,其中车辆控制装置可以集成在电池管理系统中。电阻 R2和 R3 安装在车辆插头上,电阻 R4 安装在车辆插座上。开关 S 为车辆插头的内部常闭开关,当车辆插头与车辆插座完全连接后,开关 S 闭合。在整个充电过程中,非车载充电机控制装置应能监测接触器 K1,K2,接触器 K3、K4。电动汽车车辆控制装置应能监测接触器 K5 和 K6状态并控制其接通及关断。(该部分详细内容请查看《GBT 18487.1-2015 电动汽车充电系统 第1部分:通用要求(1).pdf》)

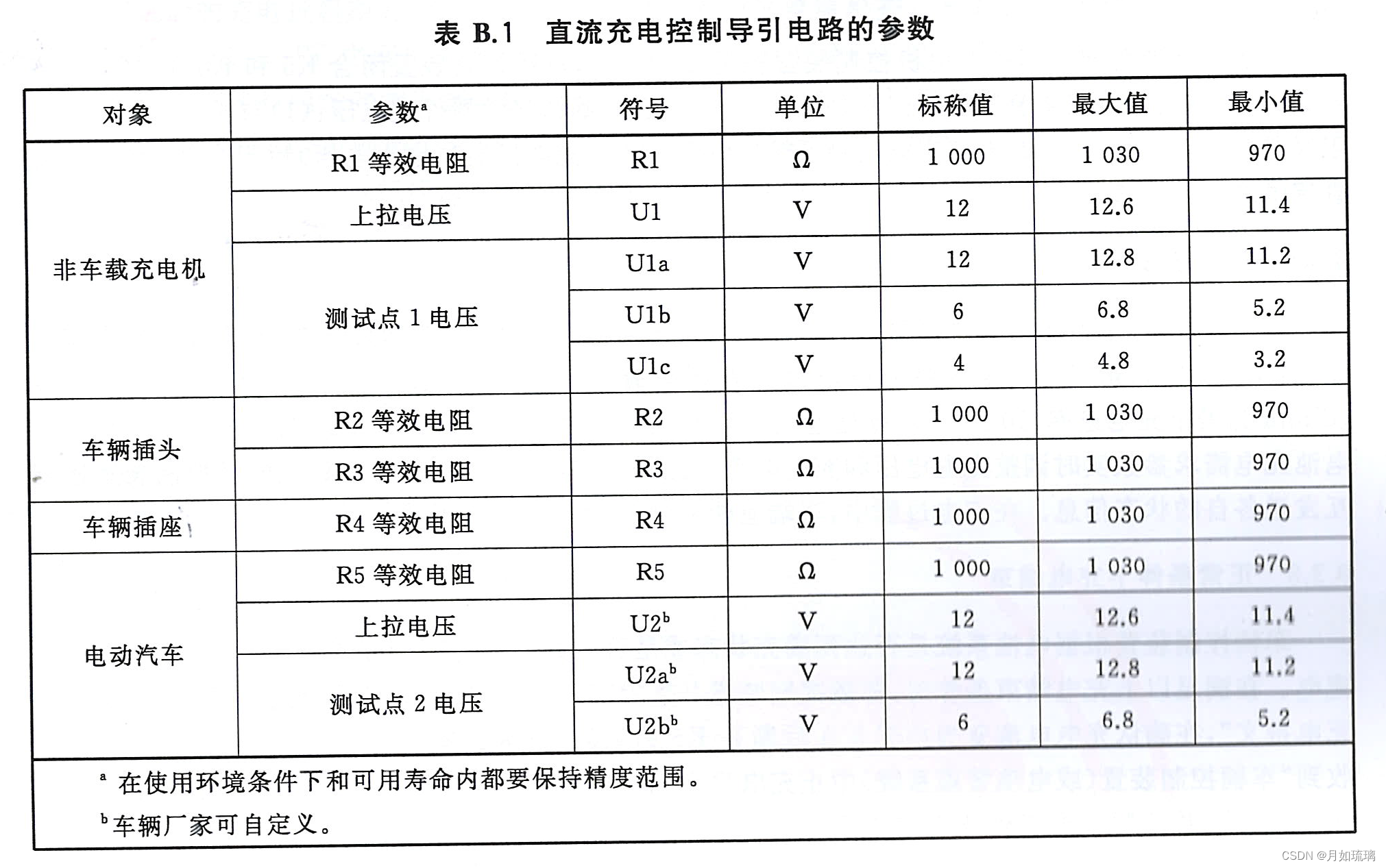

2、参数

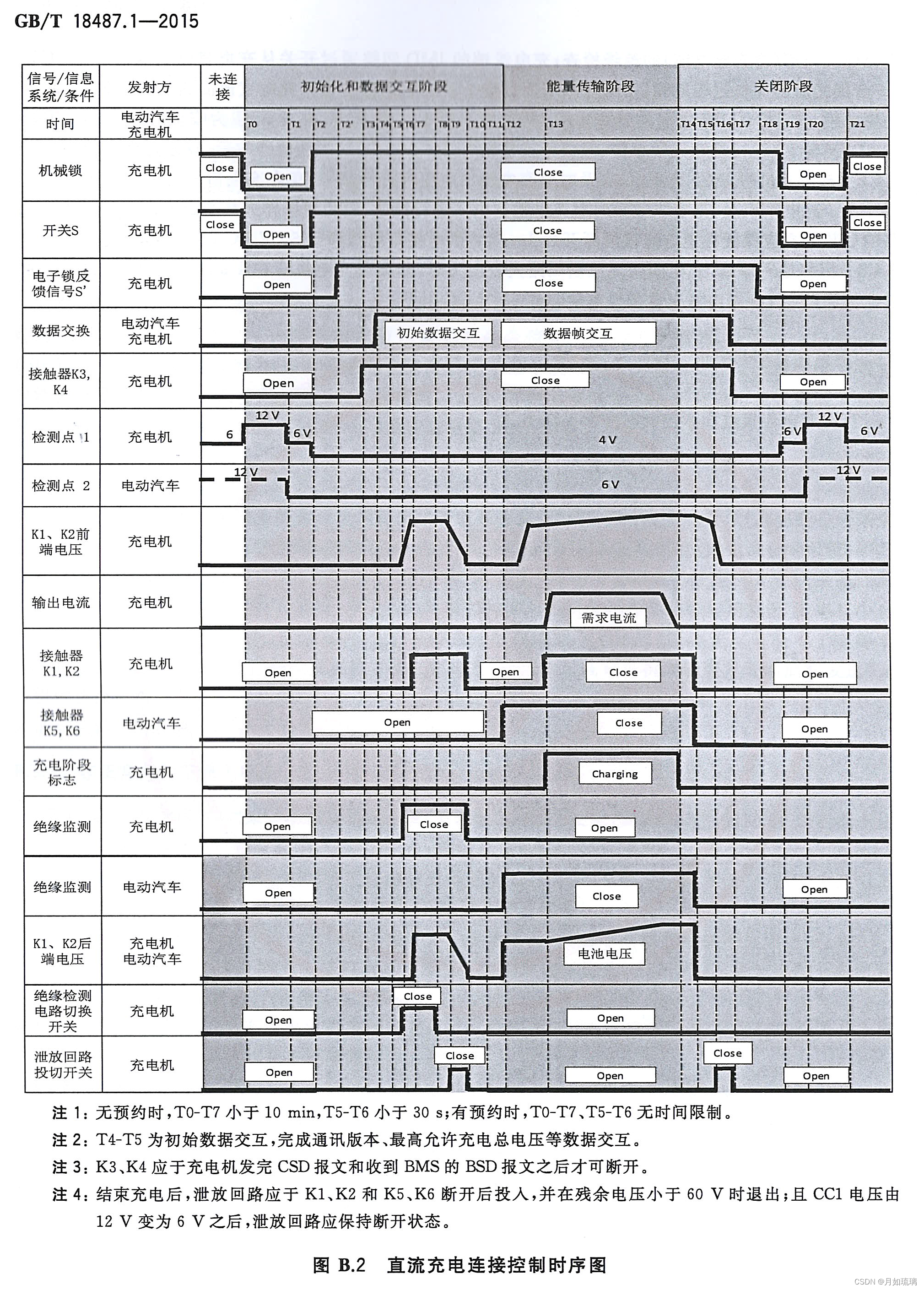

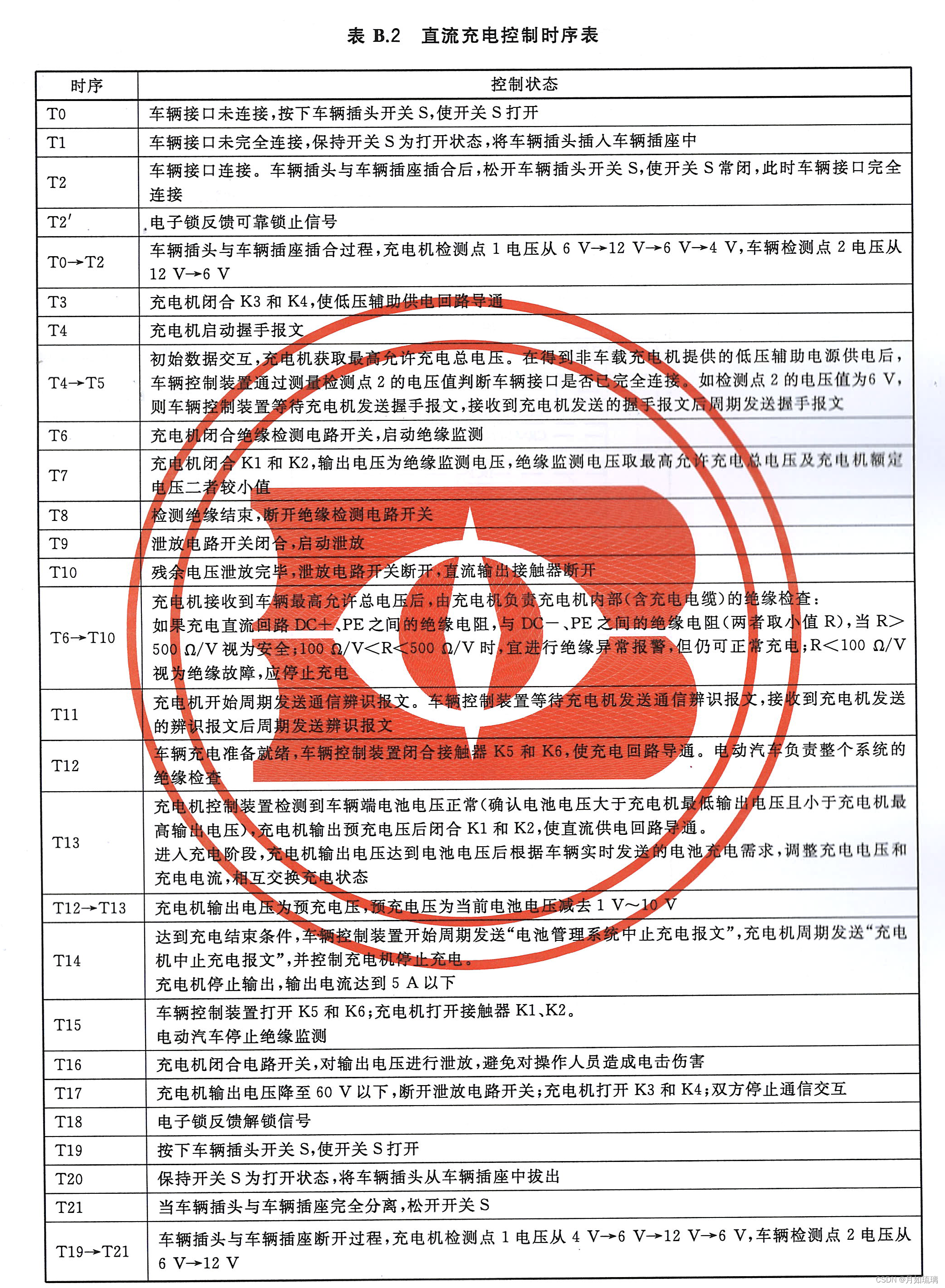

3、直流充电连接控制时序图

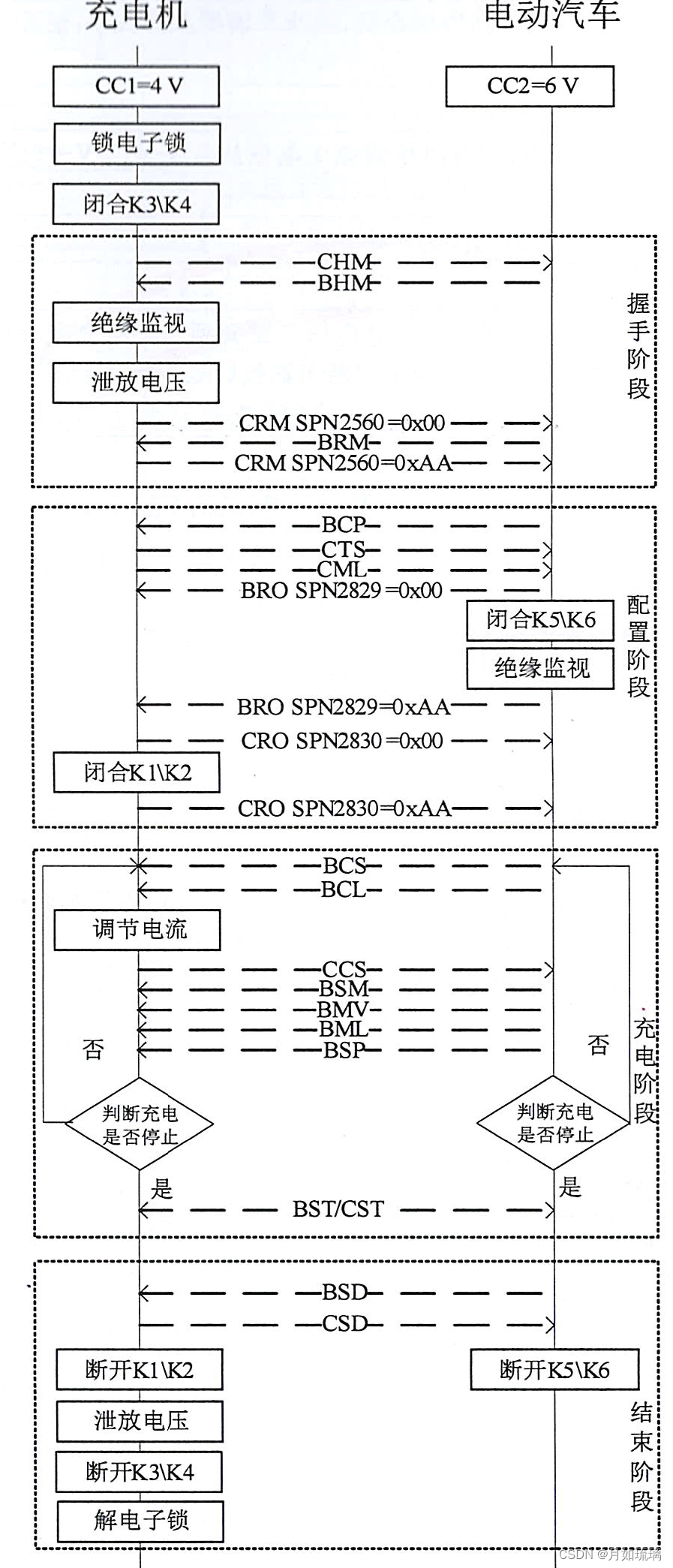

4、直流充电状态流程图

直流充电状态流程图参见图B.3.数据报文定义见 GB/T 27930 - 2015.

图B.3 注:充电机发送CRO SPN2830 = 0X00标识充电为准备就绪。

持续更新中。。。

更多内容请查看GBT 18487.1-2015 电动汽车充电系统 第1部分:通用要求(1).pdf