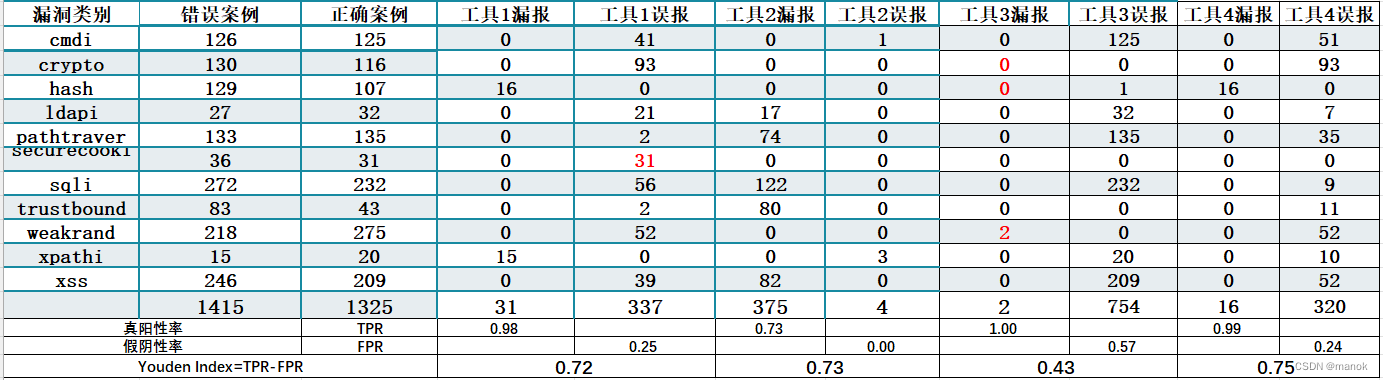

大家好,我是微学AI,今天给大家介绍一下计算机视觉的应用20-图像生成模型:Stable Diffusion模型的原理详解与相关项目介绍。大家知道现在各个平台发的各种漂亮的女生,这些漂亮的图片是怎么生成的吗,其实它们底层原理就是用到了Stable Diffusion模型。

Stable Diffusion是一种基于深度学习的图像生成方法,旨在生成高质量、逼真的图像。该项目利用稳定扩散过程,通过逐渐模糊和清晰化图像来实现图像生成的过程。这种方法在图像生成领域具有广泛的应用,包括艺术创作、虚拟场景生成、数据增强等。

这里我根据一些提示词生成的可爱女生图片:

一、前言

在深度学习领域,图像生成一直是一个热门的研究方向,这几年非常火爆,而大部分的图像生成功能主要用到了Stable Diffusion模型。本文将详细介绍 Stable Diffusion 模型的深度原理,并通过实战演示如何使用 PyTorch 构建该模型并生成图片。

二、Stable Diffusion模型深度原理

2.1 模型概述

Stable Diffusion模型,一个听起来极其科学且高深莫测的名字。然而,如果我们将其比作烹饪一道菜,那么这个复杂的过程就会变得生动且形象。

想象一下,你正在准备做一道美味的汤。你需要各种食材:蔬菜、肉类、香料等等。这些原始食材就像我们的初始数据分布。在开始烹饪之前,所有食材都是原始状态,没有任何调料或处理。

接下来,你开始将各种食材放入锅中,并加入清水(这就像我们添加高斯噪声)。然后你开始慢慢地热锅(也就是逐步改变时间t),让水温逐渐升高(相当于alpha系数逐渐增大),并让所有食材在水中扩散开来。最初的蔬菜和肉类现在已经完全溶解在汤里了——它们已经从原始状态转变为了一个新的状态。

但是,在这个过程中有一个问题:如果我们只是简单地加热和扩散,那么最终得到的汤可能并不美味。因为每个食材需要特定的时间和温度去烹饪以达到最佳口感——也就是说,每个时间步长对应着特定的“噪声”。同样,在Stable Diffusion模型中, 我们通过神经网络 q_\theta(epsilon|x, t) 来学习找出每个时间步长对应最好的“噪声”。

回到我们正在做汤的场景中, 你可能会发现某些香料需要稍后加入才能更好地保留其香味. 这时候, 你可以把锅从火上拿下来(相当于停止扩散过程), 加入新香料(即引入新信息), 然后再继续加热. 这与Stable Diffusion模型进行反向扩散非常相似.

反向扩散正如其名: 它是扩散过程的逆过程. 如果我们继续比喻烹饪汤, 反向扩散就像是从一锅混合的汤中分离出各种原始食材. 但在实际操作中, 我们并不真正需要将所有食材完全分离出来——我们只需要找到那些能帮助我们更好地理解和生成新汤的关键因素.

这个反向扩散过程是通过一个神经网络实现的,这个神经网络可以理解为我们的"大厨",他知道如何根据当前的"汤"状态和时间点来调整每一样食材以获得最佳口感。

训练Stable Diffusion模型就像是培训这位大厨,让他更好地理解如何根据原始食材和烹饪条件来做出美味的汤。通过不断地试验(即前向和反向传播),大厨(即模型)会逐渐掌握如何从一锅看似普通的水(即高斯噪声)中烹饪出美味可口、色香味俱全的汤(即生成图像)。

Stable Diffusion模型就像一个精于料理、擅长变废为宝的大厨。他能够将看似毫无关联、普通无奇的原料转化为令人垂涎欲滴、千变万化的美食。同样,Stable Diffusion模型也能够从简单而普遍存在的噪声中生成具有丰富多样性和高质量细节特征表达力强图像。虽然这个过程可能充满了挑战与困难,但只要我们耐心学习并不断尝试,总会找到那个能够生成心目中理想图像“菜谱”的神秘公式。

2.2 扩散和逆扩散过程

在 Stable Diffusion 中,我们首先定义一个随机变量 x_t,其服从时间 t 的条件分布 p(x_t|x_{t-1})。这个条件分布被定义为一个高斯噪声加上原始数据 x_{t-1} 的线性插值:

x t = ( 1 − α t ) ∗ x t − 1 + ( α t ) ∗ ϵ x_t = \sqrt(1 - \alpha_t) * x_{t-1} + \sqrt(\alpha_t) * \epsilon xt=(1−αt)∗xt−1+(αt)∗ϵ,

其中 ϵ N ( 0 , I ) \epsilon ~ N(0, I) ϵ N(0,I), α t \alpha_t αt 是一个介于 0 和 1 的系数。

对应地,我们可以定义逆扩散过程为:

x t − 1 = ( x t − ( α t ) ∗ ϵ ) / ( 1 − α t ) x_{t-1} = (x_t - \sqrt(\alpha_t) * \epsilon) / \sqrt(1 - \alpha_t) xt−1=(xt−(αt)∗ϵ)/(1−αt).

2.3 网络结构和训练目标

在 Stable Diffusion 中,我们使用一个神经网络 q θ ( ϵ ∣ x , t ) q_\theta(\epsilon|x, t) qθ(ϵ∣x,t),输入为当前数据 x x x 和时间 t t t ,输出为噪声 epsilon 的分布。网络结构通常选择 Transformer 或者 CNN。

训练目标则是最小化以下损失函数:

L ( θ ) = E p ( x 0 ) [ E p T ( x T ∣ x 0 ) [ K L ( q θ ( ϵ ∣ x T , T ) ∣ ∣ p ( ϵ ) ) ] ] L(\theta) = E_{p(x_0)}[E_{p_T(x_T|x_0)}[KL(q_\theta(\epsilon|x_T, T)||p(\epsilon))]] L(θ)=Ep(x0)[EpT(xT∣x0)[KL(qθ(ϵ∣xT,T)∣∣p(ϵ))]],

其中$ KL $表示 K L KL KL 散度, p ( x 0 ) p(x_0) p(x0) 是数据集中真实样本的分布。

三、代码实现及运行结果

接下来我们将展示如何用 PyTorch 实现 Stable Diffusion 并进行图片生成。

# 导入必要的库

import torch

from torch import nn

import math

from torch.utils.data import DataLoader

from torchvision import datasets, transforms

# 定义数据预处理操作:转换为 Tensor 并归一化到 [0, 1]

transform = transforms.Compose([

transforms.ToTensor(),

transforms.Normalize((0.5,), (0.5,))

])

# 加载 MNIST 数据集

train_dataset = datasets.MNIST(root='./data', train=True, download=True, transform=transform)

# 创建数据加载器

batch_size = 64 # 可以根据你的硬件条件调整批次大小

dataloader = DataLoader(train_dataset, batch_size=batch_size, shuffle=True)

# 定义模型参数

T = 1000 # 扩散步数

alpha = torch.linspace(0, 1, T + 1) # alpha 系数

# 定义网络结构,这里简单地使用一个全连接网络作为示例

class Net(nn.Module):

def __init__(self):

super().__init__()

self.fc1 = nn.Linear(784, 256)

self.fc2 = nn.Linear(256, 784)

def forward(self, x, t):

x = x.view(x.size(0), -1)

h = torch.relu(self.fc1(x))

return self.fc2(h).view(x.size(0), 1, 28, 28)

# 初始化模型和优化器

net = Net()

optimizer = torch.optim.Adam(net.parameters())

# 定义扩散过程和逆扩散过程

def diffusion(x_t_minus_1, t):

epsilon_t = torch.randn_like(x_t_minus_1)

x_t = torch.sqrt(1 - alpha[t] + 1e-6) * x_t_minus_1 + torch.sqrt(alpha[t] + 1e-6) * epsilon_t

return x_t

def reverse_diffusion(x_t, t):

epsilon_hat_T = net(x_t.detach(), t)

return (x_t - torch.sqrt(alpha[t] + 1e-6) * epsilon_hat_T) / torch.sqrt(1 - alpha[t] + 1e-6)

# 训练过程,假设 dataloader 是已经定义好的数据加载器

num_epochs =100

for epoch in range(num_epochs):

for batch_idx, data in enumerate(dataloader):

optimizer.zero_grad()

# 执行扩散过程得到噪声数据x_T

data_noise = diffusion(data[0],T)

# 执行逆扩散过程进行恢复

data_recover = reverse_diffusion(data_noise,T)

#print(data_recover)

loss_func = nn.MSELoss()

loss = loss_func(data[0], data_recover)

loss.backward()

optimizer.step()

if batch_idx % 100 == 0:

print('Epoch: {} [{}/{} ({:.0f}%)]\tLoss: {:.6f}'.format(

epoch, batch_idx * len(data), len(dataloader.dataset),

100. * batch_idx / len(dataloader), loss.item()))

以上介绍了 Stable Diffusion 的基本框架。具体在实际应用中,可能需要根据数据特性对网络结构、损失函数等进行调整。

Stable Diffusion最详细的代码可见:《深度学习实战51-基于Stable Diffusion模型的图像生成原理详解与项目实战》

四、总结

Stable Diffusion 是一种新颖的图像生成方法,它通过建立原始数据与噪声之间的映射关系,并学习这个映射关系来生成新的图像。虽然 Stable Diffusion 的理论和实现都相对复杂,但其优秀的生成效果使得它值得我们进一步研究和探索。后续,我们期待看到更多基于 Stable Diffusion 的应用出现,在各种场景中实现高质量的图像生成。