尊敬的读者:

勒索病毒如.locked1已经成为网络安全的一大威胁。这类病毒通过加密用户文件,并勒索赎金以解密这些文件,给用户和组织带来了巨大的损害。本文将深入介绍.locked1勒索病毒的特点、恶意目的,以及如何恢复被其加密的数据文件,并提供一系列预防措施。 在面对被勒索病毒攻击导致的数据文件加密问题时,技术支持显得尤为重要,您可添加我们技术服务号(shuju315),我们的专业团队拥有丰富的数据恢复经验和技术知识,能够迅速定位问题并提供最佳解决方案。

.locked1勒索病毒之网络犯罪生态系统

网络犯罪生态系统是一个复杂的网络,包括各种黑客、犯罪组织、恶意软件开发者和其他参与者,共同致力于进行网络犯罪活动。在这个生态系统中,.locked1勒索病毒是一个不可忽视的组成部分,具有以下特点:

• 分工协作:网络犯罪生态系统中的不同参与者扮演不同的角色。有的专注于开发恶意软件,如勒索病毒,有的专门负责传播,还有的负责洗钱和转移资金。这种分工合作使得整个系统更为高效。

• 黑市交易:攻击者常常在黑市上交易恶意软件、攻击工具和盗取的数据。.locked1勒索病毒可能会在这种黑市上被售卖,供其他攻击者使用。

• 技术创新:生态系统中的恶意软件开发者不断进行技术创新,以规避安全防护措施。他们可能会开发新的加密算法、采用更隐蔽的传播方式,不断提升攻击的成功率。

• 洗钱机制:赎金通常以加密货币形式支付,攻击者需要将加密货币转化为真实货币。网络犯罪生态系统中可能存在专门的洗钱机制,帮助攻击者掩盖赃款的来源。

• 全球性影响:网络犯罪生态系统具有全球性影响,攻击者和参与者可能位于不同的国家。

这使得打击网络犯罪变得更加复杂,需要国际合作和信息共享。理解网络犯罪生态系统有助于制定更全面的网络安全策略,从而更有效地防范和对抗像.locked1勒索病毒这样的网络威胁。

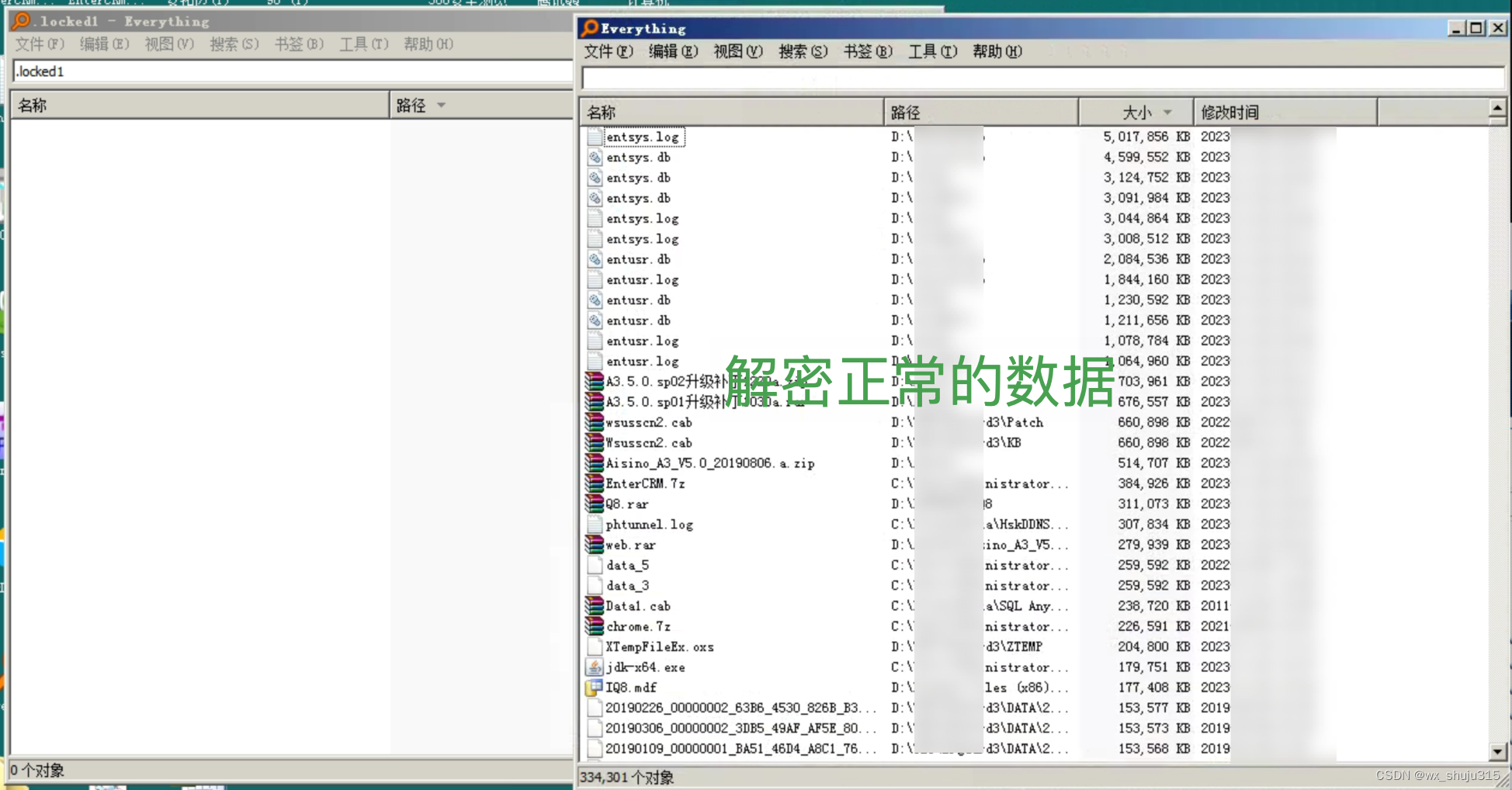

【.locked1勒索病毒数据恢复案例】

多点备份

多点备份是一种数据备份策略,通过创建备份的多个版本,覆盖多个时间点,以确保在不同时间创建的备份文件都是可用的。这样的备份策略有助于防止由于备份文件本身受到威胁或损坏而导致所有备份无效的情况。以下是多点备份的关键优势和实施方法:

优势:

. 时间点多样性:多点备份确保了在备份周期内的多个时间点都有备份版本,使得可以选择在某一时间点之前的还原。

. 应对逐渐发现的感染:如果勒索病毒或其他威胁在系统中逐渐活动,多点备份可以提供更早的、未受感染的备份,避免还原到已经受到感染的版本。

. 用户误操作和文件丢失:在用户误删除文件或数据丢失的情况下,可以选择在更早的时间点还原,避免数据的永久丢失。

实施方法:

. 定期备份:设定定期的备份计划,确保在备份周期内创建多个备份版本。

. 覆盖不同时间点:每次备份时,选择不同的时间点或不同的备份版本进行覆盖,以确保备份文件的多样性。

. 增量备份:使用增量备份方式,只备份自上次备份以来发生更改的数据,以减少备份的时间和存储空间。

. 自动化:利用自动化工具设置多点备份,确保备份策略的执行是自动的,减少人为错误的可能性。

. 监测和测试:定期监测备份状态,确保备份过程正常运行。同时,定期测试备份还原过程,以验证备份文件的可用性。

通过采用多点备份策略,可以提高数据的恢复性,确保即使在面对.locked1勒索病毒等威胁时,仍然能够快速有效地还原到先前的安全状态。 如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

恢复被.locked1勒索病毒加密的数据:

当您的数据受到.locked1勒索病毒的攻击时,及时而有效地恢复文件变得至关重要。以下是一些常见的方法:

• 文件恢复工具:使用专业的文件恢复工具,这些工具可能有助于从感染前的备份或系统快照中还原文件。一些知名的文件恢复软件包括Recuva、EaseUS Data Recovery Wizard等。

• 备份还原:如果您有定期的备份,可以通过备份还原来还原受感染的文件。确保备份是在感染发生之前创建的,并存储在与网络隔离的地方,以防备份也被感染。

• 专业数据恢复服务:如果常规方法无法解密文件,可以寻求专业的数据恢复服务。专业团队可能具有高级的技术手段,可以尝试解密被高级加密算法锁定的文件。

• 尝试解密工具:有时,安全研究人员会发布解密工具,可以用于解密特定版本的勒索病毒。您可以在安全组织的网站或在线社区中查找这些工具。