文章目录

- 摘要

- 背景和危害性

- 防御措施

- 示例代码(Java)

- 示例代码(PHP)

- 示例MySQL命令

- 示例代码(Python)

- 示例代码(C#,使用Entity Framework)

- 进一步防御SQL注入攻击的措施

- 使用ORM框架

- 其他防御措施

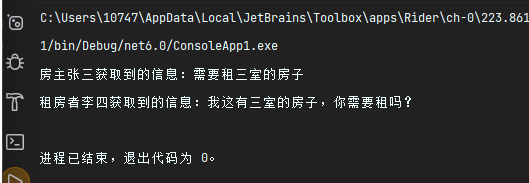

- 模拟场景

- 创建数据库表

- 登录验证

- 输入验证和过滤

- 总结

摘要

本文将介绍SQL注入攻击的危害以及常见的防御措施,并结合实际模拟场景,提供详细的代码和命令示例,以帮助开发者全面了解和应对SQL注入攻击。

背景和危害性

SQL注入攻击是指攻击者通过在用户输入的数据中插入恶意的SQL语句,从而绕过应用程序的合法验证,获取或篡改数据库中的信息。这种攻击方式广泛存在于Web应用程序中,一旦受到攻击,可能导致敏感数据泄露、业务逻辑被篡改等严重后果。

防御措施

示例代码(Java)

使用参数化查询或预编译语句:参数化查询使用占位符来代替用户输入,预编译语句则是将SQL语句提前编译好并缓存起来。这样可以防止恶意SQL语句的注入。

String sql = "SELECT * FROM users WHERE username = ? AND password = ?";

PreparedStatement stmt = connection.prepareStatement(sql);

stmt.setString(1, username);

stmt.setString(2, password);

ResultSet rs = stmt.executeQuery();

示例代码(PHP)

输入验证和过滤:对用户输入的数据进行验证和过滤,确保输入的数据符合预期的格式和内容。可以使用正则表达式、白名单过滤等方式进行处理。

$username = $_GET['username'];

if (preg_match('/^[a-zA-Z0-9]+$/', $username)) {

// 符合预期格式

// 其他操作

} else {

// 格式不正确

// 错误处理

}

示例MySQL命令

最小权限原则:数据库用户应该被授予最小的操作权限,只能访问必要的表、字段和操作。这样即使发生SQL注入,攻击者也无法进行敏感操作。

GRANT SELECT ON database.table TO 'user'@'localhost';

示例代码(Python)

输入转义:使用特定的函数或方法对用户输入进行转义处理,将特殊字符转换为安全的形式,避免被误认为SQL语句的一部分。

import MySQLdb

username = MySQLdb.escape_string(username)

password = MySQLdb.escape_string(password)

cursor.execute("SELECT * FROM users WHERE username = '%s' AND password = '%s'" % (username, password))

示例代码(C#,使用Entity Framework)

使用ORM框架:ORM(对象关系映射)框架可以自动处理数据访问层的操作,对用户输入进行安全处理,避免手动拼接SQL语句造成的漏洞。

var user = dbContext.Users.FirstOrDefault(u => u.Username == username && u.Password == password);

进一步防御SQL注入攻击的措施

除了前面提到的常见防御措施外,还有一些额外的措施可以进一步增强SQL注入攻击的防御能力。

-

使用存储过程或参数化视图:将SQL逻辑封装在存储过程或参数化视图中,通过调用存储过程或视图来执行SQL查询。这样可以将数据访问逻辑与用户输入分离,减少注入风险。

示例代码(MySQL存储过程):

DELIMITER // CREATE PROCEDURE loginProcedure (IN username VARCHAR(50), IN password VARCHAR(50)) BEGIN SELECT * FROM users WHERE username = username AND password = password; END // DELIMITER ; -

使用安全框架和工具:使用专门的安全框架和工具,如OWASP ESAPI、Django的ORM等,这些框架和工具已经实现了一系列的安全措施,可以减轻开发者的负担并提供更强的安全性。

-

日志记录和监控:记录所有的SQL查询日志,包括查询语句和参数值,以便后续检查和分析。同时,设置监控系统来检测和警告异常的SQL查询行为,及时发现和应对潜在的注入攻击。

-

定期更新和维护:及时更新和修补数据库系统和应用程序的安全漏洞,以确保系统的安全性。同时,定期审查和维护数据库表结构和权限设置,确保数据访问的最小权限原则。

-

安全审计和代码审查:定期进行安全审计和代码审查,发现和修复潜在的安全问题。这可以通过第三方安全团队或专业的安全工具来进行。

综上所述,通过综合运用多种防御措施,可以大大提高应用程序对SQL注入攻击的防御能力。

使用ORM框架

使用ORM(对象关系映射)框架是一种更高级的防御措施,可以大大减少SQL注入的风险。ORM框架将数据库表映射到对象模型,使得开发者可以使用面向对象的方式进行数据库操作,而无需直接编写SQL语句。

ORM框架通常会提供以下功能来防御SQL注入攻击:

-

参数化查询:ORM框架通常会自动将用户输入作为参数传递给SQL查询,从而避免了直接拼接用户输入到SQL语句中的风险。

示例代码(使用Laravel框架的Eloquent ORM):

<?php $username = $_POST['username']; $password = $_POST['password']; $user = User::where('username', $username) ->where('password', $password) ->first(); if ($user) { // 登录成功 echo "Welcome, " . $user->username; } else { // 登录失败 echo "Invalid username or password"; } ?>

在上述代码中,我们使用Laravel框架的Eloquent ORM,通过where方法来构建查询条件,并使用first方法获取第一个匹配的用户对象。

-

数据过滤和转义:ORM框架通常会自动过滤和转义用户输入,确保输入的数据是安全的。

示例代码(使用Django框架的ORM):

from django.contrib.auth.models import User def login(request): username = request.POST['username'] password = request.POST['password'] user = User.objects.filter(username=username, password=password).first() if user: # 登录成功 return HttpResponse("Welcome, " + user.username) else: # 登录失败 return HttpResponse("Invalid username or password")

在上述代码中,我们使用Django框架的ORM,通过filter方法来构建查询条件,并使用first方法获取第一个匹配的用户对象。

使用ORM框架可以简化数据库操作,并提供了一定程度的防御措施,但仍然需要开发者谨慎处理用户输入,遵循最佳实践来确保应用程序的安全性。

其他防御措施

除了前面提到的措施,还有一些其他的防御措施可以进一步增强对SQL注入攻击的防御能力。

-

最小权限原则:在数据库中为应用程序使用的用户设置最小权限,即只授予应用程序所需的最低权限。这样即使发生了SQL注入攻击,攻击者也只能在权限范围内进行操作,减少了可能造成的损失。

-

输入转义:在处理用户输入时,使用适当的函数对特殊字符进行转义,将其转换为安全的字符串。例如,对于PHP可以使用 mysqli_real_escape_string 函数,对于Python可以使用 psycopg2 模块的 sql.Identifier 和 sql.Literal 函数来转义输入。

示例代码(使用Python的psycopg2模块):

import psycopg2 from psycopg2 import sql username = "admin'; DROP TABLE users; --" escaped_username = sql.Identifier(username).as_string() # 使用转义后的输入进行查询 query = sql.SQL("SELECT * FROM users WHERE username = {}").format(sql.Literal(escaped_username))在上述代码中,我们使用sql.Identifier函数对用户名进行转义,然后使用sql.Literal函数对转义后的用户名进行字面量化,最后使用sql.SQL的format方法将转义后的用户名插入到SQL语句中。

-

输入验证和过滤:在处理用户输入前,进行输入验证和过滤,检查输入是否符合预期的格式,并移除或替换掉不必要或有害的字符。例如,使用正则表达式验证输入的格式,使用过滤函数过滤特殊字符。

示例代码(使用PHP的filter_var函数):

$username = $_POST['username']; // 使用正则表达式验证用户名 if (preg_match('/^[a-zA-Z0-9]+$/', $username)) { // 符合预期格式 // 继续处理 } else { // 格式不正确 echo "Invalid username"; exit; } // 使用过滤函数过滤特殊字符 $username = filter_var($username, FILTER_SANITIZE_STRING); -

配置安全选项:在数据库服务器和应用服务器的配置文件中,启用和配置一些安全选项,如禁用远程连接、限制数据库用户的权限等。

防御SQL注入攻击需要综合多种措施,包括使用参数化查询、输入验证和过滤、最小权限原则、输入转义、使用ORM框架等。开发者应该根据具体情况选择适当的措施,并根据最新的安全技术和最佳实践来保护应用程序的安全性。

模拟场景

假设我们有一个简单的用户登录系统,其中包含用户名和密码的输入框。我们将以PHP为例进行模拟场景的说明。

创建数据库表

首先,我们创建一个名为users的数据库表,用于存储用户信息。

CREATE TABLE users (

id INT AUTO_INCREMENT PRIMARY KEY,

username VARCHAR(50),

password VARCHAR(50)

);

登录验证

在登录验证的代码中,我们需要对用户输入进行处理,以防止SQL注入攻击。

<?php

$username = $_POST['username'];

$password = $_POST['password'];

// 使用参数化查询

$stmt = $pdo->prepare("SELECT * FROM users WHERE username = ? AND password = ?");

$stmt->execute([$username, $password]);

$user = $stmt->fetch();

if ($user) {

// 登录成功

echo "Welcome, " . $user['username'];

} else {

// 登录失败

echo "Invalid username or password";

}

?>

在上述代码中,我们使用PDO的参数化查询方式,将用户输入的用户名和密码作为参数传递给SQL语句,这样可以确保输入的数据不会被误认为SQL语句的一部分。

输入验证和过滤

除了使用参数化查询外,我们还可以对用户输入进行验证和过滤。

<?php

$username = $_POST['username'];

// 使用正则表达式验证用户名

if (preg_match('/^[a-zA-Z0-9]+$/', $username)) {

// 符合预期格式

// 继续处理

} else {

// 格式不正确

echo "Invalid username";

exit;

}

// 使用过滤函数过滤特殊字符

$username = filter_var($username, FILTER_SANITIZE_STRING);

// 使用参数化查询

$stmt = $pdo->prepare("SELECT * FROM users WHERE username = ?");

$stmt->execute([$username]);

$user = $stmt->fetch();

if ($user) {

// 登录成功

echo "Welcome, " . $user['username'];

} else {

// 登录失败

echo "Invalid username or password";

}

?>

在上述代码中,我们使用正则表达式对用户名进行格式验证,只允许包含字母和数字的用户名。然后使用filter_var函数过滤特殊字符,确保输入的数据是安全的。

总结

综上所述,通过使用参数化查询、输入验证和过滤、最小权限原则、输入转义、使用ORM框架等多种防御措施,可以有效防止SQL注入攻击。开发者应该在开发过程中充分了解和应用这些防御措施,以确保Web应用程序的安全性。更重要的是,开发者应该充分了解和理解SQL注入攻击的原理和方法,并不断关注和学习新的安全技术和最佳实践,以保持应用程序的安全性。

如果大家遇到类似问题,欢迎评论区讨论,如有错误之处,敬请留言。