【微|信|公|众|号:厦门微思网络】

【微思网络www.xmws.cn,成立于2002年,专业培训21年,思科、华为、红帽、ORACLE、VMware等厂商认证及考试,以及其他认证PMP、CISP、ITIL等】

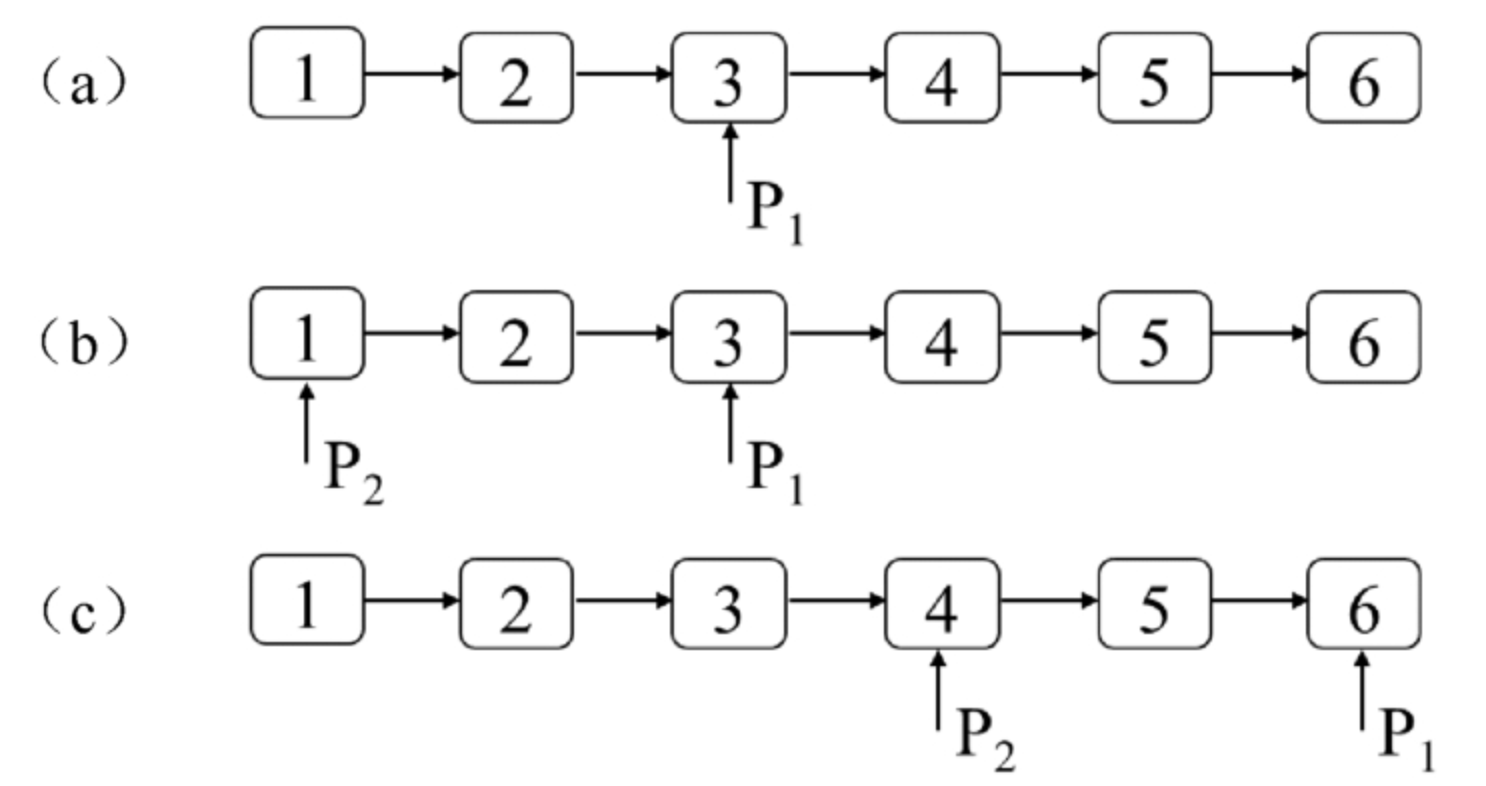

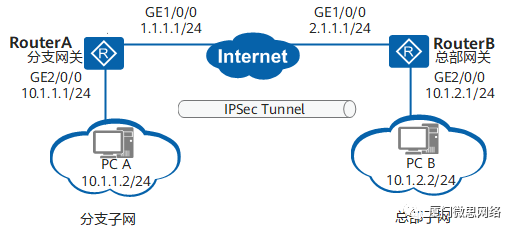

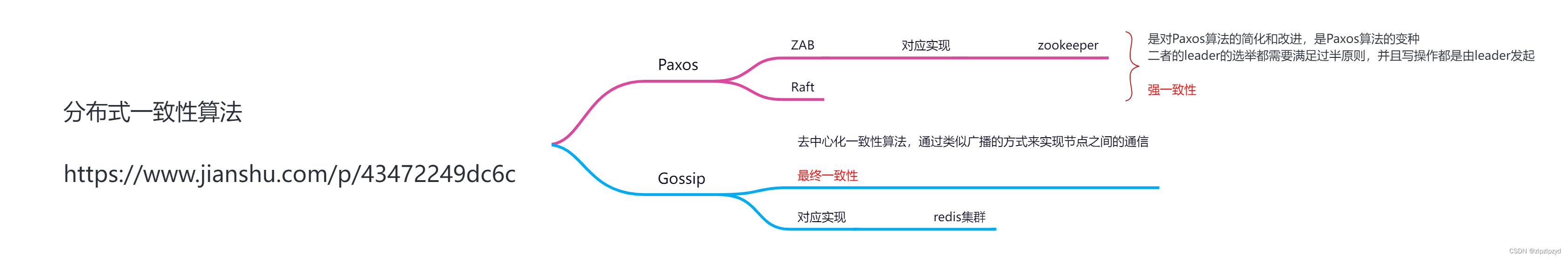

组网需求

如图1所示,RouterA为企业分支网关,RouterB为企业总部网关,分支与总部通过公网建立通信。分支子网为10.1.1.0/24,总部子网为10.1.2.0/24。

企业希望对分支子网与总部子网之间相互访问的流量进行安全保护。分支与总部通过公网建立通信,可以在分支网关与总部网关之间建立一个IPSec隧道来实施安全保护。由于维护网关较少,可以考虑采用手工方式建立IPSec隧道。

图1 配置采用手工方式建立IPSec隧道组网图

操作步骤

1、RouterA的配置

sysname RouterA

#

acl number 3101 //配置ACL 3101,匹配从分支子网到总部子网的流量

rule 5 permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255

#

ipsec proposal tran1 //配置IPSec安全提议

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-128

#

ipsec policy map1 10 manual //配置手动方式安全策略

security acl 3101

proposal tran1

tunnel local 1.1.1.1

tunnel remote 2.1.1.1

sa spi inbound esp 54321

sa string-key inbound esp cipher %^%#JvZxR2g8c;a9~FPN~n'$7`DEV&=G(=Et02P/%\*!%^%# //配置入方向SA的认证密钥为YsHsjx_202206

sa spi outbound esp 12345

sa string-key outbound esp cipher %^%#K{JG:rWVHPMnf;5\|,GW(Luq'qi8BT4nOj%5W5=)%^%# //配置出方向SA的认证密钥为YsHsjx_202206

#

interface GigabitEthernet1/0/0

ip address 1.1.1.1 255.255.255.0

ipsec policy map1

#

interface GigabitEthernet2/0/0

ip address 10.1.1.1 255.255.255.0

#

ip route-static 2.1.1.0 255.255.255.0 1.1.1.2 //配置一条目的地址是总部外网出口的静态路由

ip route-static 10.1.2.0 255.255.255.0 1.1.1.2 //配置一条目的地址是总部内网的静态路由2、RouterB的配置

sysname RouterB

#

acl number 3101 //配置ACL 3101,匹配从总部子网到分支子网的流量

rule 5 permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255

#

ipsec proposal tran1 //配置IPSec安全提议

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-128

#

ipsec policy use1 10 manual //配置手动方式安全策略

security acl 3101

proposal tran1

tunnel local 2.1.1.1

tunnel remote 1.1.1.1

sa spi inbound esp 12345

sa string-key inbound esp cipher %^%#IRFGEiFPJ1$&a'Qy,L*XQL_+*Grq-=yMb}ULZdS6%^%# //配置入方向SA的认证密钥为YsHsjx_202206

sa spi outbound esp 54321

sa string-key outbound esp cipher %^%#(3fr1!&6O=)!GN#~{)n,2fq>4#4+%;lMTs5(]:c)%^%# //配置出方向SA的认证密钥为YsHsjx_202206

#

interface GigabitEthernet1/0/0

ip address 2.1.1.1 255.255.255.0

ipsec policy use1

#

interface GigabitEthernet2/0/0

ip address 10.1.2.1 255.255.255.0

#

ip route-static 1.1.1.0 255.255.255.0 2.1.1.2 //配置一条目的地址是分支外网出口的静态路由

ip route-static 10.1.1.0 255.255.255.0 2.1.1.2 //配置一条目的地址是分支内网的静态路由

3、验证配置结果

在RouterA上执行display ipsec sa命令,可以查看IPSec隧道上配置的信息。

配置注意事项

-

分支的ACL需要与总部ACL互为镜像。

-

总部和分支之间的外网地址路由可达。

-

所有的IPSec策略都绑定在对应的外网出接口上。

-

总部和各个分支之间都采用相同的pre-shared-key。

![buuctf-[GYCTF2020]Blacklist sql堆叠注入](https://img-blog.csdnimg.cn/8ac53f3711404424b06423b9f838f3b8.png)